มัลแวร์สำหรับขโมยข้อมูลตัวใหม่ที่ใช้ภาษา Golang ชื่อว่า Titan Stealer กำลังถูกโฆษณาโดยผู้โจมตีผ่านช่องทาง Telegram

Karthickkumar Kathiresan และ Shilpesh Trivedi นักวิจัยด้านความปลอดภัยของ Uptycs ระบุในรายงานว่า “ผู้โจมตีสามารถขโมยข้อมูลที่หลากหลายจากเครื่อง Windows ที่ถูกโจมตี เช่น ข้อมูล credential บนเบราว์เซอร์, กระเป๋าเงินคริปโต, ข้อมูล FTP client, ข้อมูลบันทึกภาพหน้าจอ และรายละเอียดข้อมูลบนระบบของเหยื่อ”

ไททันถูกพัฒนามาในลักษณะการเป็น builder เพื่อช่วยให้ผู้โจมตีที่นำไปใช้สามารถปรับแต่งไบนารีของมัลแวร์เพื่อปรับเปลี่ยนฟังก์ชันการทำงาน รวมถึงข้อมูลที่ต้องการจะขโมยออกไปจากเครื่องของเหยื่อ

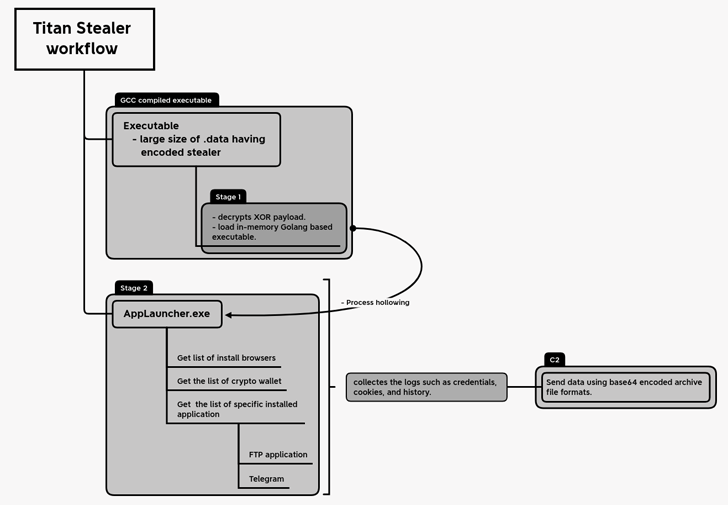

เมื่อเริ่มดำเนินการมัลแวร์จะใช้เทคนิคที่เรียกว่า process hollowing เพื่อ inject เพย์โหลดที่เป็นอันตรายลงในหน่วยความจำของ process ที่ทำงานอยู่ตามปกติเรียกว่า AppLaunch.exe ซึ่งพัฒนาโดย Microsoft .NET ClickOnce Launch Utility

โดยเว็บเบราว์เซอร์ที่ตกเป็นเป้าหมายของ Titan Stealer ได้แก่ Google Chrome, Mozilla Firefox, Microsoft Edge, Yandex, Opera, Brave, Vivaldi, 7 Star Browser, Iridium Browser และอื่นๆ รวมไปถึงกระเป๋าเงินดิจิทัลที่แยกออกมา ได้แก่ Armory, Atomic, Bytecoin, Coinomi, Edge Wallet, Ethereum, Exodus, Guarda, Jaxx Liberty และ Zcash นอกจากนี้ยังสามารถรวบรวมรายการแอปพลิเคชันที่ติดตั้งบนเครื่องเหยื่อที่ถูกโจมตีได้อีกด้วย

โดยข้อมูลที่ถูกรวบรวมไว้จะถูกส่งต่อไปยังเซิร์ฟเวอร์ที่อยู่ภายใต้การควบคุมของผู้โจมตีโดยการเข้ารหัสแบบ Base64-encoded นอกจากนี้ มัลแวร์ยังมาพร้อมกับ web panel ที่ช่วยให้ผู้ไม่หวังดีสามารถเข้าถึงข้อมูลที่ถูกขโมยมาได้

วิธีการที่มัลแวร์ใช้ในการเผยแพร่ยังไม่ชัดเจน แต่โดยปกติแล้วผู้โจมตีจะใช้วิธีการต่าง ๆ มากมาย เช่น Phishing, โฆษณาที่เป็นอันตราย และ Software Crack เป็นต้น

"สาเหตุหลักประการหนึ่งที่ผู้โจมตีใช้ภาษา Golang พัฒนามัลแวร์สำหรับขโมยข้อมูล เนื่องจากทำให้มัลแวร์สามารถทำงานข้ามแพลตฟอร์มบนระบบปฏิบัติการได้หลากหลายระบบ เช่น Windows, Linux และ macOS และนอกจากนี้ไฟล์ไบนารีที่คอมไพล์แล้วของ Go ยังมีขนาดค่อนข้างเล็ก ทำให้ซอฟต์แวร์รักษาความปลอดภัยตรวจพบได้ยากขึ้น"

รายงานดังกล่าวเกิดขึ้นภายหลังเพียงสองเดือน หลังจากที่ SEKOIA ได้ให้รายละเอียดเกี่ยวกับมัลแวร์ Go-based ที่เรียกว่า Aurora Stealer ซึ่งกำลังถูกนำไปใช้โดยกลุ่มผู้โจมตีหลายกลุ่ม โดยทั่วไปแล้วมัลแวร์จะแพร่กระจายผ่านเว็ปไซต์ที่ปลอมเป็นซอฟต์แวร์ยอดนิยม โดยใช้โดเมนที่เหมือนกันเพื่อหลอกให้เหยื่อมาดาวน์โหลด

นอกจากนี้ยังพบว่าผู้โจมตีใช้ประโยชน์จากวิธีการที่เรียกว่าการแพดดิ้งเพื่อเพิ่มขนาดของไฟล์ executables ให้ใหญ่ขึ้นถึง 260 MB โดยการเพิ่มข้อมูลแบบสุ่มเพื่อหลีกเลี่ยงการตรวจจับโดยซอฟต์แวร์ด้านความปลอดภัย การค้นพบนี้เกิดขึ้นจากแคมเปญที่พบว่ามีการส่งมัลแวร์ Raccoon และ Vidar โดยใช้เว็ปไซต์ปลอมหลายร้อยเว็ปไซต์ที่ปลอมแปลงเป็นซอฟต์แวร์ และเกมที่ถูกต้องซึ่งเป็นส่วนหนึ่งของแคมเปญตั้งแต่ปี 2020 อีกด้วย

ที่มา : thehackernews

You must be logged in to post a comment.