บริษัท Siemens ปล่อยแพตช์อุดช่องโหว่ซอฟต์แวร์ WinCC ที่ใช้ควบคุมและมอนิเตอร์ระบบ SCADA โดยอุดรูรั่วไปสองบั๊ก ที่มีความร้ายแรงสูงทั้งคู่

ช่องโหว่ CVE-2014-8551 ทำให้แฮกเกอร์สามารถส่งโค้ดเข้ามารันในระบบได้จากระยะไกล (remote code execution) โดยไม่ต้องยืนยันตัวตนผู้ใช้ แฮกเกอร์เพียงแต่สร้างแพ็กเก็ตข้อมูลพิเศษขึ้นมา ช่องโหว่นี้มีความร้ายแรงตามระบบให้คะแนน CVSS อยู่ที่ 10.0 คะแนน

ช่องโหว่ CVE-2014-8552 ทำให้แฮกเกอร์ส่งข้อมูลเข้ามายังเซิร์ฟเวอร์ WinCC เพื่อบังคับให้ดาวน์โหลดไฟล์จากเซิร์ฟเวอร์ที่แฮกเกอร์ต้องการได้ ความร้ายแรงตาม CVSS อยู่ที่ 7.8 คะแนน

ช่องโหว่ทั้งสองสามารถถูกแฮกจากแฮกเกอร์ที่ความสามารถไม่สูงนัก ความเสี่ยงที่จะถูกโจมตีจึงสูงมาก ผู้ดูแลระบบควรรีบติดตั้งแพตช์โดยเร็ว

ระบบ SCADA เป็นระบบสื่อสารที่ใช้งานกันในการควบคุมโครงสร้างพื้นฐานและโรงงาน รวมไปถึงโรงงานผลิตไฟฟ้า, ระบบน้ำประปา, ระบบระบายน้ำเสีย, ไปจนถึงระบบควบคุมอุณหภูมิตามอาคาร

Siemens issues emergency SCADA patch

ไมโครซอฟท์ออกแพตช์อุดช่องโหว่ร้ายแรงใน Kerberos กระทบ Windows Server ทุกรุ่น

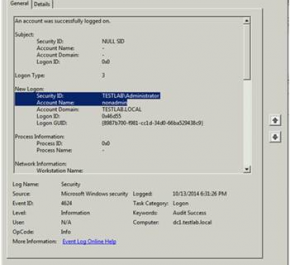

ไมโครซอฟท์ออกแพตช์รุ่นพิเศษ (นอกรอบแพตช์ประจำเดือน) รหัส MS14-068 เพื่ออุดช่องโหว่หมายเลข CVE-2014-6324 ที่มีความร้ายแรงระดับ critical และมีผลต่อ Windows Server ทุกรุ่น (Windows Server 2003 เป็นต้นมา)

ช่องโหว่ตัวนี้เกี่ยวกับโปรโทคอล Kerberos ซึ่งเป็นโปรโทคอลสำหรับยืนยันตัวตนผ่านเครือข่าย โดยผู้ประสงค์ร้ายสามารถใช้ช่องโหว่นี้ล็อกอินเป็นผู้ใช้งานปกติ แล้วทำการยกระดับสิทธิ (elevate privilege) เป็นผู้ดูแลระบบได้

Additional information about CVE-2014-6324

U.S. government issues alert about Apple iOS "Masque Attack" threat

FireEye, Inc ได้ออกมาเปิดเผยถึงช่องโหว่ใหม่บน Apple iOS เรียกว่า “Masque Attack” ช่วยให้แฮกเกอร์สามารถติดตั้งแอพพลิเคชั่นปลอมบน iPhone และ iPad เพื่อขโมยข้อมูลอีเมล์และ SMS ได้ทันที ซึ่งตอนนี้รัฐบาลสหรัฐฯ ได้ออกมาประกาศเตือนถึงภัยคุกคามดังกล่าวแล้ว ซึ่งระบบที่ได้รับผลกระทบ คือ Apple iOS ที่ใช้ระบบปฏิบัติการ iOS 7.1.1, 7.1.2, 8.0, 8.1 และ 8.1.1 beta

การโจมตีโดย แฮกเกอร์จะส่ง URL ให้ติดตั้งเกมส์ “Flappy Bird” เวอร์ชันใหม่มายัง iPhone หรือ iPad เมื่อเหยื่อกด URL ดังกล่าว มัลแวร์ในรูปของแอพ “Gmail” ปลอมจะถูกดาวน์โหลดมาติดตั้งแทน (ถ้ามีแอพ Gmail อยู่ มัลแวร์นี้จะติดตั้งทับแอพเดิมที่มีอยู่)

บัญชีสมาชิก HHonors ของโรงแรมเครือ Hilton ถูกเจาะ สมาชิกบางคนแต้มหาย

เว็บไซต์ Krebs on Security ออกมาระบุว่ามีความเป็นไปได้ที่บัญชีของสมาชิก HHonors ซึ่งเป็นโปรแกรมสะสมแต้มสำหรับการเข้าพักของเครือโรงแรม Hilton (ประกอบไปด้วย Hilton, Conrad, Double Tree และอื่นๆ) ถูกแฮก โดยมีรายงานจากหนึ่งในสมาชิกที่ระบุว่าแต้มของตนเองนั้นหายไปกว่า 250,000 แต้ม

บัญชีของสมาชิก HHonors หลายรายนั้นมีการซื้อขายกันอยู่อย่างแพร่หลาย โดยหนึ่งในสมาชิกที่โดนแฮกบัญชีระบุว่า เขาถูกกลุ่มผู้ประสงค์ร้าย ใช้แต้มในการจองห้องพักของเขาจนเกลี้ยง และในกรณีที่แต้มไม่พอ ก็ใช้บัตรเครดิตของบริษัท (corporate card) ในการเข้าไปซื้อแต้มสะสมเพิ่ม ทั้งหมดดำเนินการไปโดยที่เขาไม่รู้เรื่อง เพราะผู้ประสงค์ร้ายทำการเปลี่ยนแปลงอีเมล์ของเขาที่ผูกอยู่กับสมาชิกบัตร

ระวัง!! ลงแอพไฟฉายบนมือถือ ก็โดนแฮกล้วงข้อมูลมือถือคุณได้ พร้อมวิธีแก้ และวิธีป้องกัน

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์ประเทศไทย Thaicert สังกัด สพธอ. ได้นำเสนอข่าวจาก บริษัทด้านความมั่นคงปลอดภัย Snoopwall เกี่ยวกับแอพไฟฉาย ยอดฮิตบน Google Play ของ Android กว่า 10 แอปพลิเคชั่น แต่กลับเป็นว่าแอพไฟฉายกลับขอสิทธ์เกินความจำเป็น อาจจะแอบล้วงข้อมูลมือถือของคุณด้วย

โดยแอพไฟฉายยอดนิยม 10 แอพ กลับขอสิทธิเข้าถึงข้อมูลบนสมาร์ทโฟน ที่เกี่ยวข้องกับความเป็นส่วนตัว เกินความจำเป็น เช่น ขอสิทธิอ่านรายชื่อเบอร์โทรศัพท์ (Contact), พิกัด (GPS), การเข้าถึงข้อมูลไฟล์ต่างๆ บนมือถือ Android ซึ่งมีความเสี่ยงที่ข้อมูลมือถือ และความเป็นส่วนตัวอาจหลุด หรือถูกขโมยไปอยู่ในมือของแฮกเกอร์ได้

อัพเดตกันด่วน ไมโครซอฟท์ออกแพตช์ชุดใหญ่ พบช่องโหว่เก่าตั้งแต่ Windows 95

Palo Alto Networks พบมัลแวร์ WireLurker ติดได้ทั้ง OS X และ iOS

Rootpipe Critical Mac OS X Yosemite Vulnerability Allows Root Access Without Password

นักวิจัยด้านความปลอดภัยจากสวีเดน ค้นพบช่องโหว่ “Rootpipe” ใน Apple’s OS X Yosemite โดยจะอนุญาตให้แฮกเกอร์สามารถเพิ่มสิทธิ์ผู้ดูแลระบบในเครื่องที่ถูกโจมตีได้ และให้แฮกเกอร์มีสิทธิ์ในการเข้าถึงเครื่องด้วยสิทธิ์ Root โดยแฮกเกอร์สามารถใช้ประโยชน์จากช่องโหว่ “Rootpipe” ในการ bypass ระบบรักษาความปลอดภัยเพื่อเข้าถึงระบบปฏิบัติการโดยใช้สิทธิ์ Root และวาง Backdoor

Attackers exploit unpatched flaw to hit Windows XP, Server 2003

มีการค้นพบช่องโหว่ในวินโดส์ XP และ วินโดว์เซิร์ฟเวอร์ 2003 โดยช่องโหว่นี้จะอยู่ใน NDProxy.sys ซึ่งเป็นไฟล์ไดรเวอร์ที่ทำงานร่วมกับ Telephony Application Programming Interfaces (TAPI) เซอร์วิส ช่องโหว่นี้จะทำให้แฮกเกอร์สามารถเข้าถึงสิทธิ์ที่สูงกว่าสิทธิ์ที่ตัวเองใช้อยู่ได้อย่างเช่น สิทธิ์แอดมิน เป็นต้น แต่ช่องโหว่นี้ไม่ได้เป็นการ remote ไปยังเครื่องเป้าหมายดังนั้นถ้าจะโจมตีผ่านช่องโหว่นี้แฮกเกอร์จะต้องสามารถเข้าถึงเครื่องเป้าหมายโดยใช้สิทธิ์อื่นๆก่อน จากการสืบสวนของบริษัท FireEye พบว่าช่องโหว่นี้ได้ถูกใช้ร่วมกับการโจมตีที่โจมตีผ่านช่องโหว่ของโปรแกรม Adobe Reader อีกทีหนึ่ง ตอนนี้วิธีป้องกันที่ดีที่สุดคือ เปลี่ยนไปใช้ระบบปฎิบัติการที่ใหม่กว่านี้ เนื่องจากระบบปฎิบัติการที่ใหม่กว่านี้จะยังมีการสนับสนุนจากไมโครซอฟท์อยู่

ที่มา : COMPUTERWORLD