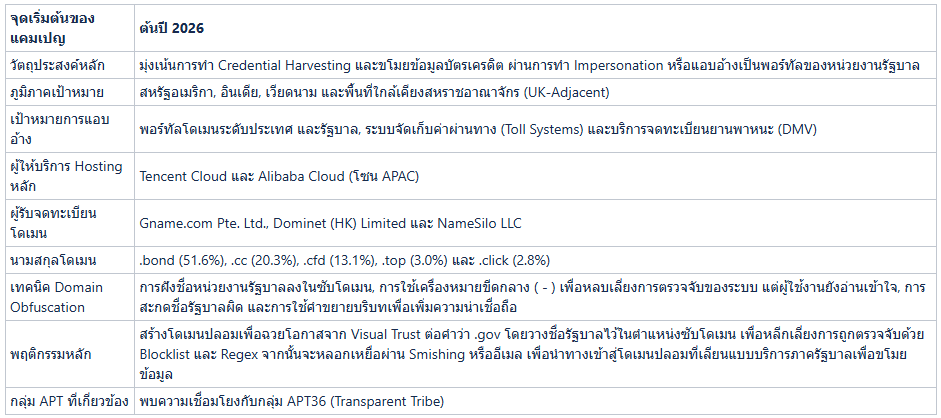

Cyble Research and Intelligence Labs (CRIL) ตรวจพบแคมเปญการโจมตีขนาดใหญ่ที่ใช้โดเมนอันตรายกว่า 16,800 รายการ ซึ่งเริ่มเคลื่อนไหวมาตั้งแต่ต้นปี 2026 ปฏิบัติการนี้ถูกเรียกว่า 'Operation TrustTrap' โดยจุดเด่นคือ การใช้เทคนิคการฝังคำระบุตัวตนของหน่วยงานรัฐลงในซับโดเมนเพื่อแอบอ้าง และเพิ่มความไว้วางใจของผู้ใช้งาน ทั้งที่โครงสร้างพื้นฐานดังกล่าวไม่มีความเกี่ยวข้องใด ๆ กับระบบของรัฐบาลจริง

โดเมนปลอมเหล่านี้ถูกกำหนดค่าให้เชื่อมโยงกับโครงสร้างพื้นฐานบนคลาวด์ของ Tencent และ Alibaba ในโซนเอเชียแปซิฟิก (APAC) โดยมีพฤติกรรมแอบอ้างเป็นบริการของหน่วยงานรัฐ ในหลายรัฐของสหรัฐฯ พร้อมทั้งขยายขอบเขตการโจมตีไปยังอินเดีย, เวียดนาม และสหราชอาณาจักร นอกจากนี้ ผลการวิเคราะห์ยังพบความสอดคล้องทางพฤติกรรมที่มีความเชื่อมโยงกับกลุ่มภัยคุกคาม APT36 อย่างชัดเจน

ภาพรวมของแคมเปญ

จากการขยายผลการสืบสวน จากการวิเคราะห์ข้อมูลทั้งในส่วนของ Infrastructure Correlation, การจัดกลุ่มผู้รับจดทะเบียน, ข้อมูล Metadata ของ certificate รวมถึงการวิเคราะห์การใช้งาน Shared Hosting IP พบว่าแคมเปญนี้ขยายตัวจากโดเมนเพียงไม่กี่สิบรายการเพิ่มขึ้นเป็นหลักพันรายการ และในที่สุดสามารถรวบรวมชุดข้อมูลโดเมนอันตรายที่ยืนยันแล้วกว่า 16,800 รายการ ซึ่งทั้งหมดมีรูปแบบ Construction Logic ที่สอดคล้องกันอย่างชัดเจน

วัตถุประสงค์หลักของโดเมนเหล่านี้คืออะไร?

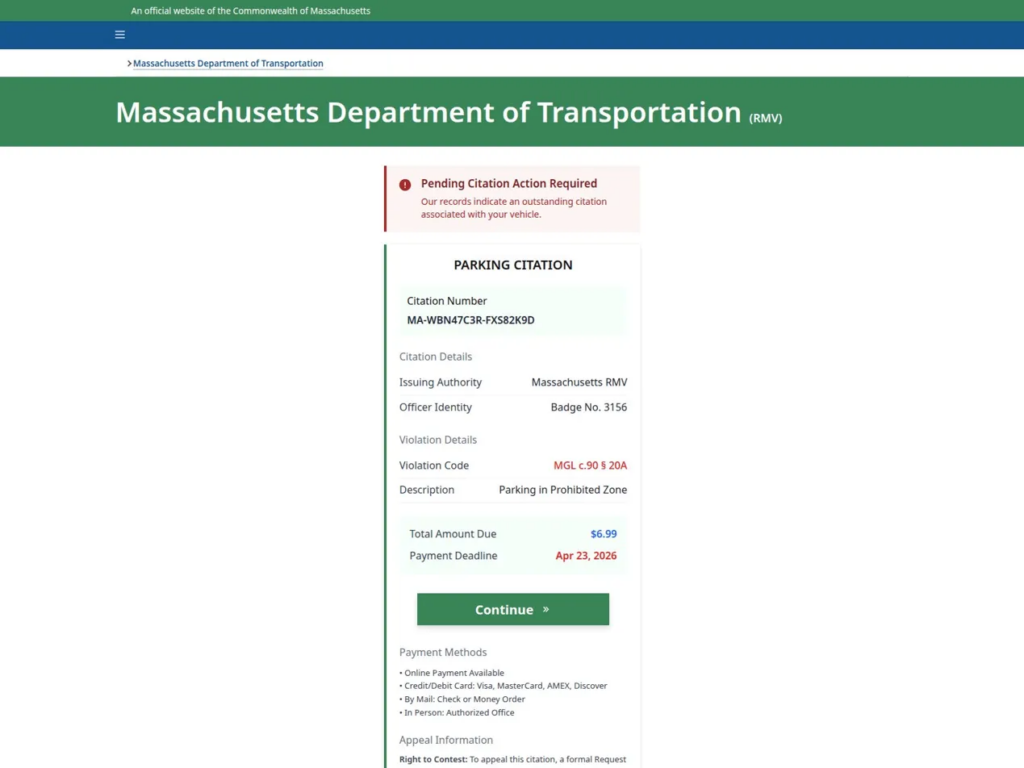

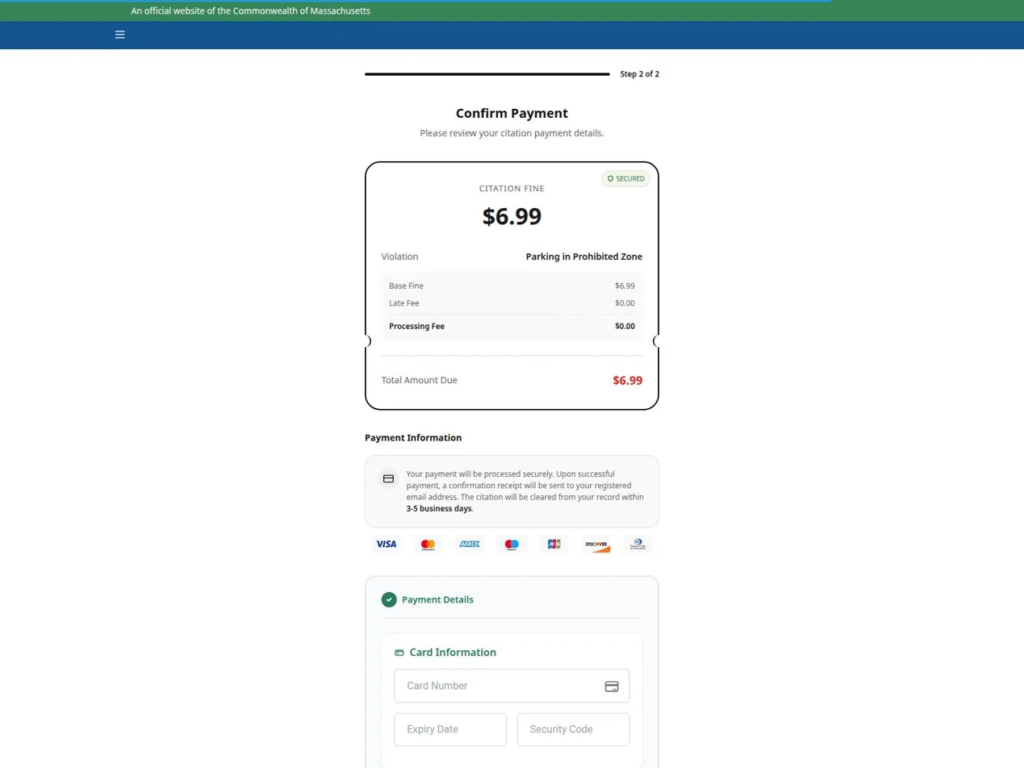

แม้ว่าโดเมนหลายรายการจะดูเหมือนไม่มีอันตรายในขณะที่จดทะเบียน เนื่องจากยังไม่มีการเพิ่มเนื้อหาใด ๆ แต่แท้จริงแล้วพวกมันทำหน้าที่เป็น Operational Reserve หรือกองกำลังสำรองที่ถูกจัดเตรียมไว้ล่วงหน้า โดยโดเมนจะถูกจดทะเบียนเป็นจำนวนมาก และถือครองไว้จนกว่าจะเริ่มมีการปล่อยแคมเปญโจมตี เมื่อถึงเวลานั้น โดเมนเหล่านี้จะถูกเปิดใช้งานอย่างรวดเร็วเพื่อสร้างเป็น Phishing Portals ในธีมหน่วยงานรัฐบาล โดยมีเป้าหมายเพื่อดักจับข้อมูลระบุตัวตน และข้อมูลของอุปกรณ์ผู้ใช้งาน

โดเมนส่วนหนึ่งถูกใช้เป็น Staging Infrastructure เพื่อทำหน้าที่โหลด Second-stage Payloads แบบไดนามิก ไม่ว่าจะเป็นจุดรับส่งข้อมูลที่ขโมยมา หรือสคริปต์อันตรายต่าง ๆ หลังจากที่เหยื่อหลงเข้าสู่หน้าพอร์ทัลปลอมแล้ว การแยกส่วนระหว่างโดเมนที่ใช้ส่งลิงก์ออกจากเซิร์ฟเวอร์ที่เก็บมัลแวร์ เป็นความตั้งใจของผู้โจมตี เพื่อรักษาชื่อ URL ที่ส่งให้ผู้ใช้งานดูปกติ และน่าเชื่อถือ ในขณะที่ตัวโปรแกรมอันตรายจะถูกซ่อนไว้อีกชั้นหนึ่ง ซึ่งเทคนิคนี้ช่วยหน่วงเวลาการตรวจจับของระบบ และลดโอกาสที่จะถูกระงับการใช้งานได้อย่างมีนัยสำคัญ

ภูมิภาคเป้าหมาย และหน่วยงานที่ถูกสวมรอย

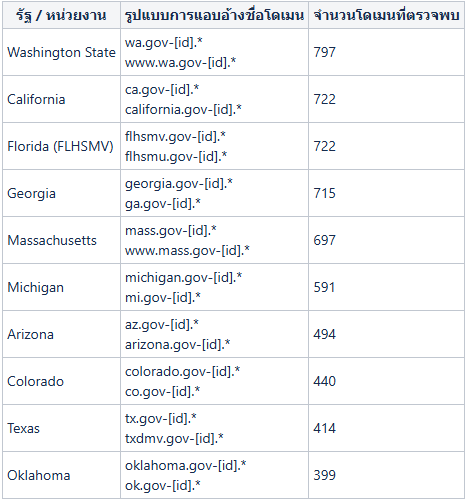

ผลการวิเคราะห์โดเมนทั้ง 16,800 รายการ แสดงให้เห็นว่าแคมเปญนี้มุ่งเป้าไปที่สหรัฐอเมริกาเป็นหลัก โดยมีการแอบอ้างเป็นหน่วยงานรัฐบาลครอบคลุมเกือบทุกรัฐทั่วประเทศอย่างเป็นระบบ ทั้งนี้การเลือกเป้าหมายมีลักษณะเจาะจงไปยังรัฐที่มีปริมาณธุรกรรมดิจิทัลสูง โดยเฉพาะพอร์ทัลของ Department of Motor Vehicles (DMV), ระบบชำระค่าผ่านทาง และการต่ออายุทะเบียนรถ บริการเหล่านี้มีปัจจัยร่วมที่สำคัญคือ เป็นธุรกรรมที่เน้นความเร่งด่วน, มีการทำธุรกรรมทางการเงินอย่างต่อเนื่อง และเป็นบริการพื้นฐานที่ประชาชนให้ความไว้วางใจ ซึ่งถือเป็นเงื่อนไขที่เอื้อต่อการทำ Social Engineering ได้อย่างมีประสิทธิภาพสูงสุด

อันดับหน่วยงานในสหรัฐฯ ที่ตกเป็นเป้าหมายสูงสุด

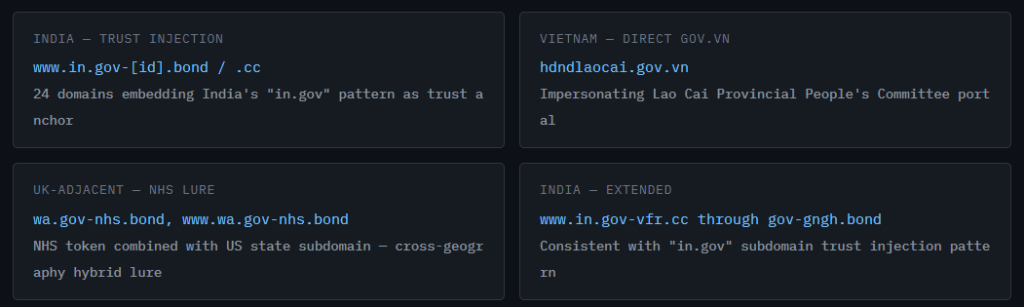

ร่องรอยการโจมตีในระดับสากล

แม้ว่าแคมเปญนี้จะมุ่งเป้าไปที่สหรัฐอเมริกาเป็นหลัก แต่ทีมวิจัย CRIL ตรวจพบการขยายตัวของโครงสร้างพื้นฐานการโจมตีไปยังภูมิภาคอื่น ๆ อย่างน้อย 3 พื้นที่หลัก ได้แก่ อินเดีย, เวียดนาม และสหราชอาณาจักร

โดเมนที่มุ่งเป้าโจมตีอินเดียถือเป็นกรณีที่น่าจับตามองในมุมมองด้าน Threat Intelligence เนื่องจากมีการใช้รูปแบบชื่อโดเมนลักษณะ www[.]in.gov-[id].bond ซึ่งจงใจทำ Obfuscation เลียนแบบโครงสร้างโดเมนของรัฐบาลอินเดีย (ซึ่งโดยปกติจะใช้โดเมนระดับบนสุด หรือ TLD เป็น .gov.in)

เทคนิคที่ใช้คือการทำ Subdomain Injection เพื่อวางคำว่า 'in[.]gov' ไว้ในตำแหน่งที่ผู้ใช้คุ้นเคย ซึ่งสอดคล้องกับการวิเคราะห์ของ CRIL ที่เรียกว่า 'Trust-token Positioning Attacks'

การวิเคราะห์ผู้ให้บริการจดทะเบียนโดเมน

Gname[.]com ยังคงเป็นผู้รับจดทะเบียนหลักที่ถูกใช้งานมากที่สุด อย่างไรก็ตาม จากการขยายผลการตรวจสอบชุดข้อมูลเพิ่มเติม พบว่ามีผู้รับจดทะเบียนอีก 2 รายที่มีส่วนเกี่ยวข้องในแคมเปญนี้อย่าง ได้แก่ Dominet (HK) Limited และ NameSilo LLC

Dominet (HK) Limited ผู้รับจดทะเบียนในฮ่องกงที่มีประวัติการถูกใช้งานในทางที่ผิด ภายในแคมเปญ Phishing มาอย่างต่อเนื่อง ครองสัดส่วนอยู่ที่ 10.5% ของโดเมนทั้งหมดที่นำมาวิเคราะห์ในครั้งนี้

แม้ว่า NameSilo, LLC จะมีสัดส่วนเพียงเล็กน้อย แต่การปรากฏชื่อร่วมกับผู้รับจดทะเบียนรายอื่น ๆ แสดงให้เห็นว่า ผู้โจมตีเริ่มมีการกระจายโครงสร้างพื้นฐานของโดเมน ซึ่งเป็นความพยายามในการลดความเสี่ยงจากการถูกระงับการใช้งานจำนวนมากพร้อมกันในระดับผู้รับจดทะเบียน

การรวมกันของโครงสร้างพื้นฐานบนเครือข่าย (ASN) ของ Tencent และ Alibaba Cloud ถือเป็นสัญญาณสำคัญในการระบุกลุ่มผู้อยู่เบื้องหลัง เมื่อพิจารณาร่วมกับรูปแบบการเลือกใช้ผู้รับจดทะเบียน โดยเฉพาะการใช้ Gname.com ซึ่งเป็นผู้ให้บริการในสิงคโปร์ที่มีฐานลูกค้าส่วนใหญ่เป็นชาวจีน ประกอบกับการรวมกลุ่มของ IP Address ในโซน APAC ข้อมูลทั้งหมดนี้ชี้เป้าไปที่กลุ่มผู้โจมตีที่มีขีดความสามารถในการเข้าถึง และใช้งานโครงสร้างพื้นฐานคลาวด์ราคาประหยัดในจีนได้อย่างต่อเนื่อง

ขั้นตอนการปฏิบัติการ

โดเมนที่ตรวจพบว่ายังคงเปิดใช้งานตามปกติ (HTTP 200 OK) และมีการแสดงเนื้อหา Phishing ในช่วงต้นเดือนเมษายน 2026 กลับกลายเป็นโดเมนที่ไม่สามารถเข้าถึงได้ (Unresolvable) เมื่อเข้าสู่ช่วงปลายเดือนเดียวกัน

ข้อมูลนี้ยืนยันถึงกระบวนการหมุนเวียนโดเมนอย่างรวดเร็ว ซึ่งเป็นหัวใจหลักของแคมเปญนี้ โดยโดเมนจะถูกเปิดใช้งานเพียงช่วงเวลาสั้น ๆ แล้วถูกทิ้ง หรือสลับใหม่ทันที เพื่อจงใจหน่วงเวลาการตรวจจับ, การเพิ่มชื่อเข้าสู่ Blocklist และการระงับการใช้งานให้สั้นลง จนระบบป้องกันไม่สามารถตอบสนองได้ทัน

เจาะลึกเทคนิค Deceptive Domain Spoofing: หัวใจหลักของการหลบเลี่ยงการตรวจจับ

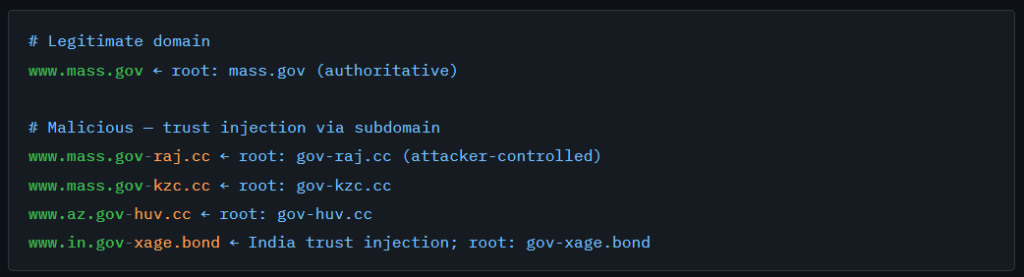

เทคนิคที่ 1: Subdomain Trust Injection

จากการวิเคราะห์ชุดข้อมูล พบว่าเทคนิคที่แพร่หลายที่สุดคือการทำ Subdomain Trust Injection โดยการนำ "Government Domain Token" หรือชื่อโดเมนจริงของหน่วยงาน รัฐบาลที่มีความน่าเชื่อถือสูง เช่น mass.gov, wa.gov หรือ az.gov มาฝังไว้ในตำแหน่งซับโดเมน (Subdomain) ทางด้านซ้ายสุดของโดเมนปลอม

ข้อมูลเชิงลึกที่สำคัญที่สุดอยู่ที่การวางโครงสร้างของ URL ซึ่งมีความแตกต่างกันอย่างชัดเจน ดังนี้:

โดเมนรัฐบาลที่ถูกต้อง: ส่วนประกอบของ .gov จะต้องปรากฏในฐานะ Top-level Domain (TLD) หรืออยู่ตำแหน่งสุดท้ายก่อนเครื่องหมายสแลช ( / ) ตัวแรกเสมอ ซึ่งเป็นการยืนยันตามมาตรฐานความปลอดภัยว่าหน่วยงานรัฐบาลเป็นเจ้าของโดเมนนั้นโดยชอบธรรม

โดเมนที่ทำ Obfuscation: คำว่า gov จะถูกนำมาใช้เป็นเพียง Subdomain Label (ชื่อเรียกย่อยที่ผู้โจมตีตั้งขึ้นเอง) เท่านั้น โดยมักจะตามด้วยเครื่องหมายขีดกลาง ( - ) และจดทะเบียนภายใต้ TLD อื่นที่ไม่ใช่ของ รัฐบาล เช่น .bond, .cfd, หรือ .top เพื่อสร้างภาพลักษณ์ความน่าเชื่อถือปลอม

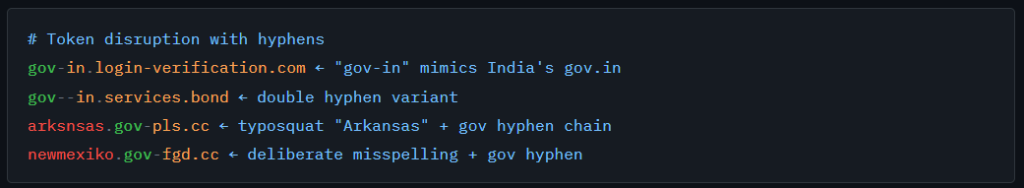

เทคนิคที่ 2: Hyphen-Based Semantic Manipulation

เทคนิคการสวมรอยกลุ่มที่สองคือ การใช้เครื่องหมายขีดกลาง ( - ) เพื่อบิดเบือน Trust Tokens ให้ต่างไปจากเดิมเพียงเล็กน้อยแต่ยังคงแนบเนียน ด้วยการแทรกขีดกลางลงในตำแหน่งที่จงใจเลือกมาแล้ว ภายในชื่อหน่วยงานรัฐบาลที่ผู้คนคุ้นเคย

เทคนิคที่ 3: Combined Obfuscation Strategy

โดเมนในชุดข้อมูลนี้มีการผสมผสานเทคนิคทั้งสองแบบเข้าด้วยกัน โดยการทำ Subdomain Trust Injection ร่วมกับการใช้เครื่องหมายขีดกลาง และการแทรก Keywords ทั่วไปที่ดูไม่มีอันตรายเพิ่มเข้าไป การวางโครงสร้างแบบหลายชั้น เช่นนี้ ช่วยเพิ่มประสิทธิภาพในการหลอกลวงให้ถึงขีดสุด ในขณะที่ยังคงลดร่องรอยทางเทคนิคให้เหลือน้อยที่สุดเพื่อหลีกเลี่ยงการถูกตรวจจับ

โครงสร้าง URL ของหน้าฟิชชิ่งที่ใช้งานจริง

จากการตรวจสอบ URL ฟิชชิ่งที่กำลังแพร่ระบาดอยู่ทั่วทั้งโครงสร้างพื้นฐาน พบการใช้รูปแบบ Double-query-string Parameter อย่างสม่ำเสมอ เช่น ?var1=xxxxx?var2=xxxxx

โครงสร้าง URL ดังกล่าวทำหน้าที่เป็น กลไกการติดตามเซสชัน โดยการกำหนดรหัสระบุตัวตนเฉพาะให้แก่เหยื่อแต่ละราย เพื่อเฝ้าติดตามพฤติกรรม และการตอบสนองในรูปแบบ Real-time

การวิเคราะห์โครงสร้าง Path: การเจาะจงเป้าหมายรายหน่วยงาน

- /dmv (Department of Motor Vehicles)

- /mvd (Motor Vehicle Division)

- /dol (Department of Licensing)

- /dot (Department of Transportation)

- /mve (Motor Vehicle Enforcement)

- /mvc (Motor Vehicle Commission)

- /rmv (Registry of Motor Vehicles)

จากการตรวจสอบเชิงลึกพบว่า Path จะต้องแมปตรงกับหน่วยงานรัฐบาลที่ถูกสวมรอยในซับโดเมนเสมอ (เช่น หากซับโดเมนเป็น mass.gov ตัว Path จะต้องเป็น /rmv เพื่อให้ตรงกับหน่วยงานในรัฐ Massachusetts)

จากการวิเคราะห์พฤติกรรมของแคมเปญนี้ หน้าพอร์ทัลปลอมถูกออกแบบมาโดยมีลักษณะดังนี้:

การวิเคราะห์โครงสร้างพื้นฐานของ APT36: สัญญาณบ่งชี้ในการระบุกลุ่มผู้โจมตี

จากการตรวจสอบความเชื่อมโยงเชิงลึก ศูนย์วิจัย CRIL ได้ระบุกลุ่มโดเมนที่มีคุณลักษณะเฉพาะตัว ซึ่งแสดงพฤติกรรม TTPs สอดคล้องกับกลุ่ม APT36 หรือที่รู้จักในชื่อ Transparent Tribe, ProjectM และ TEMP.Lapis ซึ่งเป็นกลุ่มภัยคุกคามที่มีความเชื่อมโยงกับประเทศปากีสถาน และมีประวัติการโจมตีที่ชัดเจนโดยมุ่งเป้าไปที่หน่วยงานรัฐบาลของอินเดีย, บุคลากรด้านกลาโหม และโครงสร้างพื้นฐานทางการทูต

การระบุกลุ่มผู้โจมตีในครั้งนี้ได้รับการประเมินด้วย ความเชื่อมั่นในระดับปานกลางถึงสูง โดยพิจารณาจากการวิเคราะห์สัญญาณบ่งชี้ที่สอดคล้องกันภายในกลุ่มโครงสร้างพื้นฐาน ดังนี้:

- ความเกี่ยวข้องกันของแคมเปญ: หัวข้อที่ผู้โจมตีนำมาใช้หลอกลวงเหยื่อ ซึ่งมุ่งเป้าไปที่พอร์ทัลของรัฐบาลอินเดีย มีความสอดคล้องอย่างมีนัยสำคัญกับพฤติกรรมที่เป็นเอกลักษณ์ของกลุ่ม APT36 โดยเฉพาะรูปแบบการสวมรอยเป็นหน่วยงานภายใต้สังกัดกระทรวงกลาโหมของอินเดีย ตามที่มีการบันทึกไว้ในฐานข้อมูลภัยคุกคามมาอย่างต่อเนื่อง

- การใช้โครงสร้างพื้นฐานซ้ำ: พบว่ามีการใช้งาน IP Hosting ชุดเดิมอย่างต่อเนื่อง (โดยเฉพาะภายในกลุ่ม ASN ของ Tencent Cloud และ Alibaba APAC) ซึ่งมีค่าความสัมพันธ์ (Correlation) ตรงกับเซิร์ฟเวอร์ที่กลุ่ม APT36 เคยใช้ในการเตรียมระบบเพื่อโจมตีในแคมเปญช่วงปี 2024-2025

- รูปแบบ TLD และผู้รับจดทะเบียน: การเลือกใช้ TLD นามสกุล .bond และ .cc ร่วมกับการจดทะเบียนผ่าน Gname.com นั้น มีความสอดคล้องกับแนวทางปฏิบัติของกลุ่ม APT36 ที่มักใช้ในการจัดหาโดเมนแบบใช้แล้วทิ้ง เพื่อสร้างโครงสร้างพื้นฐานในการโจมตีระยะสั้น

- ความเชื่อมโยงกับพื้นที่เป้าหมาย: รูปแบบการทำ Subdomain Trust Injection ที่เจาะจงเฉพาะพื้นที่ประเทศอินเดีย สะท้อนให้เห็นว่าผู้โจมตีมีขีดความสามารถ และความเข้าใจเฉพาะทางเกี่ยวกับโครงสร้างโดเมนของรัฐบาลอินเดีย (ซึ่งปกติใช้รูปแบบ *.gov.in) รวมถึงมีความเชี่ยวชาญในการบิดเบือนโครงสร้างดังกล่าวผ่านเทคนิค Obfuscation เพื่อสร้างความไว้วางใจปลอม ต่อเป้าหมายได้อย่างแนบเนียน

- Logic การสร้างซับโดเมน: การใช้ชุดตัวอักษรต่อท้ายแบบสุ่ม สะท้อนถึงพฤติกรรมการสร้างโดเมนแบบอัตโนมัติ ซึ่งมีความสอดคล้องกับข้อมูลเชิงลึกในอดีตที่ระบุว่ากลุ่ม APT36 มีขีดความสามารถในการจดทะเบียนโดเมนปริมาณมากพร้อมกันในรูปแบบ Batch Registration เพื่อรองรับการขยายตัวของแคมเปญโจมตี

บทสรุป

Operation TrustTrap คือแคมเปญการโจมตีที่มีการประสานงานอย่างเป็นระบบระดับสูง โดยใช้โดเมนอันตรายมากกว่า 16,800 รายการ ครอบคลุมทุกรัฐในสหรัฐอเมริกา รวมถึงขยายผลไปยังอินเดีย, เวียดนาม และสหราชอาณาจักร ผ่านหัวข้อการหลอกลวงที่ปรับแต่งให้สอดคล้องกับแต่ละพื้นที่เป้าหมายอย่างแม่นยำ

แคมเปญนี้มุ่งเป้าไปที่การทำลาย กลไกความไว้วางใจทางสายตา และการบิดเบือนการรับรู้ของมนุษย์ แทนที่จะใช้ช่องโหว่ทางเทคนิค ส่งผลให้มาตรการป้องกันแบบเดิมที่เน้นตรวจสอบความผิดปกติบนหน้าเว็บเพียงอย่างเดียว จึงไม่สามารถรับมือกับการบิดเบือนชื่อโดเมนในลักษณะนี้ได้

การที่ผู้โจมตีเปลี่ยนจากการปลอมแปลงชื่อเว็บไซต์แบบทั่วไป มาเป็นการใช้เทคนิคบิดเบือนความน่าเชื่อถือ เป็นวิวัฒนาการครั้งสำคัญที่ระบบป้องกันต้องก้าวตามให้ทัน โดยมาตรการตอบโต้เชิงรุกที่เหมาะสมควรประกอบด้วย:

Behavioral Pattern Detection: ยกระดับการตรวจจับโดยเน้นวิเคราะห์รูปแบบพฤติกรรมการจดทะเบียน และลำดับการเปิด-ปิดใช้งานโดเมน

eTLD+1 Structural Analysis: เลือกใช้เครื่องมือตรวจจับที่สามารถแยกแยะโครงสร้างชั้นลึกของโดเมน (eTLD+1) เพื่อให้ทันการบิดเบือนในระดับ Subdomain

Intent-Based Risk Assessment: นำระบบประเมินความเสี่ยงที่เน้นวิเคราะห์ "เจตนา" ของพอร์ทัลมาใช้งาน มากกว่าการตรวจสอบแค่ช่องโหว่ทางเทคนิค

Next-Gen Security Awareness: สร้างความตระหนักรู้ด้านความปลอดภัยรูปแบบใหม่ ที่สอนให้ผู้ใช้งานรู้จักสังเกตโครงสร้าง URL ที่ซับซ้อน

ข้อเสนอแนะ

จากการตรวจสอบ CRIL เสนอมาตรการปฏิบัติเพื่อให้ทีมรักษาความปลอดภัย และองค์กรต่าง ๆ นำไปพิจารณาดำเนินการโดยเร่งด่วน ดังนี้:

- ติดตั้ง หรือยกระดับระบบวิเคราะห์ URL ที่รองรับการตรวจสอบโครงสร้าง eTLD+1 ในทุกจุดควบคุม ครอบคลุมทั้งระบบรักษาความปลอดภัยอีเมล (SEG), เว็บพร็อกซี และระบบควบคุมที่ปลายทาง

- พัฒนา หรือนำ Detection Rules มาใช้เพื่อวิเคราะห์ตำแหน่งของ "Government Domain Token" ภายในโครงสร้าง URL โดยเน้นตรวจสอบว่าคำที่แอบอ้างชื่อรัฐบาลถูกวางไว้ในตำแหน่งที่ผิดปกติหรือไม่ แทนการตรวจสอบเพียงแค่การมีอยู่ของคำนั้น ๆ

- ใช้ระบบประเมินคะแนนความเสี่ยงของโดเมน โดยนำปัจจัยด้านผู้รับจดทะเบียน, นามสกุลโดเมน, หมายเลขโครงข่าย (ASN) และอายุการจดทะเบียน มาวิเคราะห์ร่วมกันเพื่อใช้เป็นสัญญาณเตือนภัยล่วงหน้า

- นำ IoC ที่ยืนยันแล้วจากแคมเปญนี้ไปขยายผลการสืบสวน โดยใช้การวิเคราะห์ความเชื่อมโยงของหมายเลข IP ที่ใช้งานร่วมกันเป็นหลักในการระบุตัวตนเครือข่ายที่เกี่ยวข้อง

- ปรับปรุงเนื้อหาการอบรมสร้างความตระหนักรู้ โดยมุ่งเน้นการฝึกทักษะการอ่านโครงสร้าง URL เพื่อให้ผู้ใช้งานสามารถแยกแยะระหว่าง โดเมนหลักที่จดทะเบียนจริง ออกจาก ซับโดเมนที่ถูกปลอมแปลงขึ้นมาได้

- สำหรับหน่วยงานในกลุ่มคมนาคม และขนส่ง (เช่น DMV หรือระบบชำระค่าผ่านทาง) ให้เร่งประกาศแจ้งเตือนผู้ใช้งานล่วงหน้า โดยระบุให้ชัดเจนว่า การติดต่อเรื่องการชำระเงินอย่างเป็นทางการจะไม่มีการส่งผ่าน SMS พร้อมแนบลิงก์ URL โดยเด็ดขาด

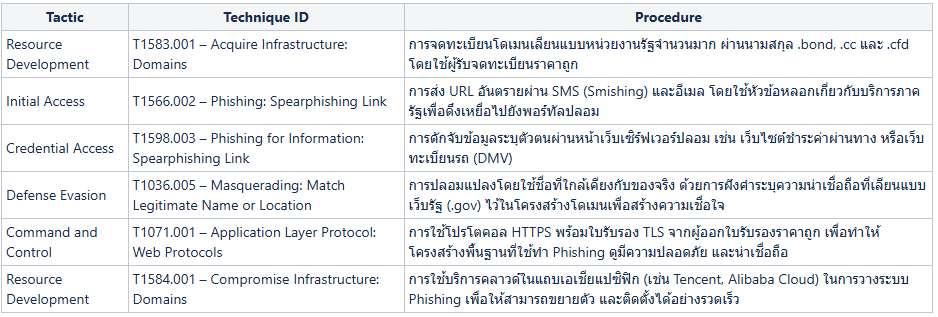

MITRE ATT&CK® Techniques

Indicators of Compromise (IOCs)

ข้อมูล IOCs ทั้งหมดได้ถูกรวบรวมไว้ใน GitHub Repository แล้ว โปรดตรวจสอบ และนำข้อมูลเหล่านี้เข้าสู่ระบบ Threat Intelligence Feed เพื่อยกระดับการป้องกัน และเสริมสร้างความแข็งแกร่งด้านความปลอดภัยโดยรวมขององค์กร

ที่มา : Cyble

You must be logged in to post a comment.