CVE-2026-38526 เป็นช่องโหว่ประเภท Authenticated Arbitrary File Upload ที่นำไปสู่การทำ Remote Code Execution (RCE) ได้โดยตรง โดยช่องโหว่นี้ถูกจัดอยู่ในกลุ่ม CWE-434 (Unrestricted Upload of File with Dangerous Type) หรือการอัปโหลดไฟล์อันตรายเข้าสู่ระบบโดยไม่มีการจำกัดประเภทไฟล์อย่างรัดกุม

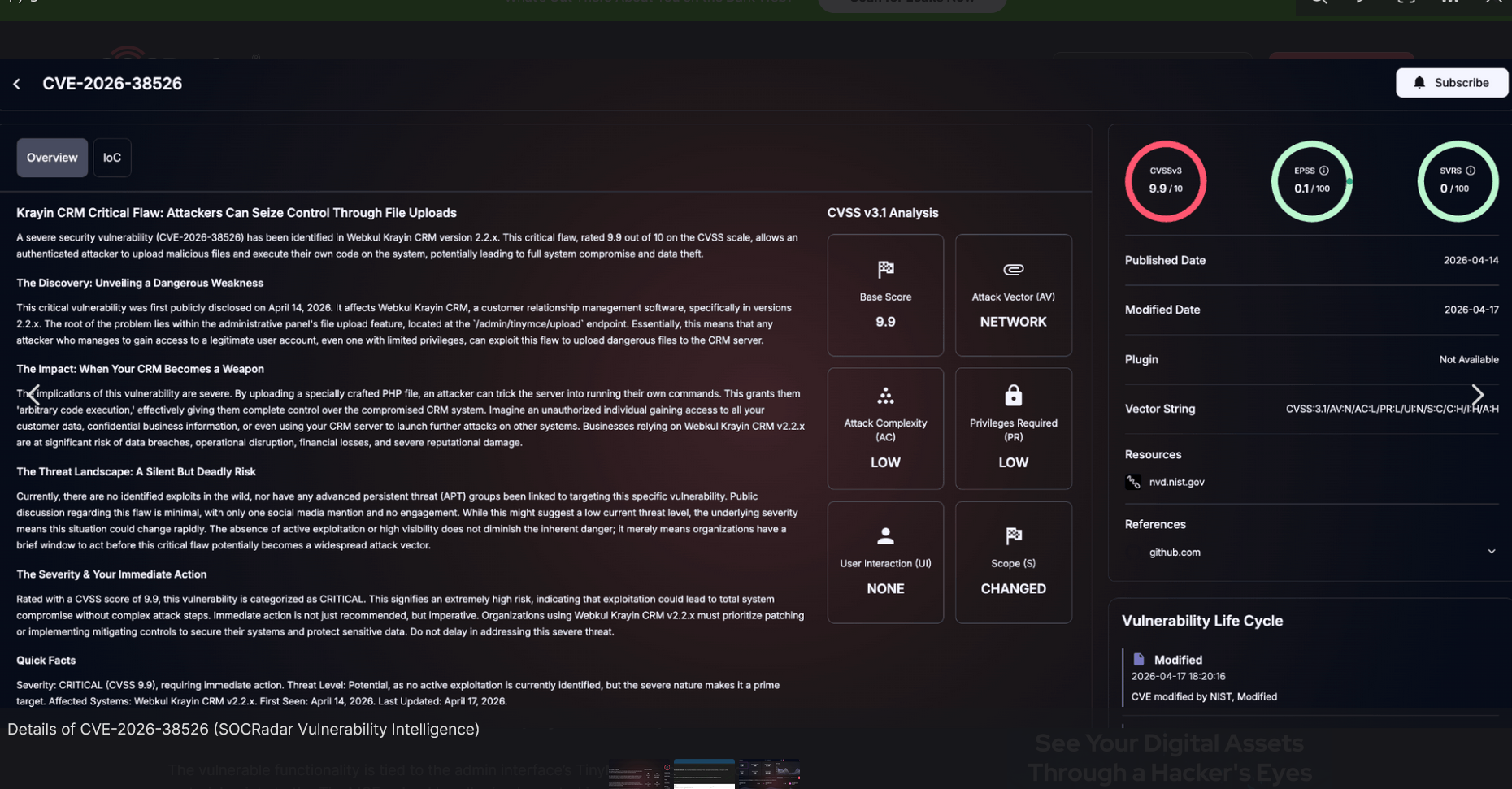

ช่องโหว่นี้มีคะแนนความรุนแรง (CVSS Score) สูงถึง 9.9 ระดับความรุนแรง Critical โดยตัว CVSS Vector ระบุชัดเจนว่าสามารถโจมตีผ่านระบบเครือข่ายได้ง่าย และใช้เพียงสิทธิ์ผู้ใช้ระดับต่ำสุดก็เพียงพอต่อการเจาะระบบ: CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:H

อธิบายง่าย ๆ คือ เพียงแค่ผู้ใช้ทั่วไปที่สามารถล็อกอินเข้าสู่ระบบ และเข้าถึง Upload Endpoint ดังกล่าวได้ ก็สามารถทำ Privilege Escalation จากสิทธิ์ผู้ใช้งานธรรมดาขึ้นไปเป็นผู้ควบคุมเซิร์ฟเวอร์ CRM ได้ทันทีผ่านการสั่งรันโค้ดที่เป็นอันตราย (RCE)

เวอร์ชันที่ได้รับผลกระทบ

ผลิตภัณฑ์ที่ได้รับผลกระทบคือ Webkul Krayin CRM (krayin/laravel-crm) เวอร์ชัน 2.2.x

ฟังก์ชันที่มีช่องโหว่นี้อยู่ในส่วนของ TinyMCE Integration บน Admin Interface โดยข้อมูลจากรายงานการแจ้งเตือนระบุเจาะจงไปที่ตัว Upload Handler ซึ่งถูกเขียนไว้ในไฟล์:

- packages/Webkul/Admin/src/Http/Controllers/TinyMCEController.php

หากองค์กรใดกำลังใช้งาน Krayin CRM เวอร์ชัน 2.2.x และมีการเปิดให้ผู้ใช้กลุ่มอื่น (นอกเหนือจากทีม Admin) สามารถเข้าถึงหน้า Admin Panel ได้ ขอให้ยกระดับเหตุการณ์นี้เป็นความเสี่ยงระดับ Critical และดำเนินการตรวจสอบทันที

จุดที่ได้รับผลกระทบ

ช่องทางที่เปิดให้เกิดการโจมตี คือส่วนจัดการการอัปโหลดไฟล์ Media ของ TinyMCE ผ่าน Path:

- POST /admin/tinymce/upload

Endpoint นี้มีหน้าที่รับการอัปโหลดไฟล์ Media เพื่อใช้งานกับระบบ Rich Text Editor บนหน้า Admin UI แต่มีการตรวจพบช่องโหว่ความปลอดภัยที่สำคัญ 2 ประการ คือระบบไม่มีการใช้ Strict Allowlist เพื่อคัดกรองนามสกุลไฟล์ที่ฝั่งเซิร์ฟเวอร์ ทำให้ไฟล์อันตรายอย่างสคริปต์ PHP สามารถถูกอัปโหลดขึ้นไปได้ และที่ร้ายแรงกว่านั้นคือไฟล์ที่อัปโหลดจะถูกเก็บไว้ในไดเรกทอรีที่สามารถเข้าถึงได้โดยตรงผ่านหน้าเว็บ ซึ่งหากเซิร์ฟเวอร์มีการตั้งค่าที่ยอมให้รันสคริปต์ในโฟลเดอร์ดังกล่าว ผู้โจมตีจะสามารถสั่งรันโค้ดเพื่อทำ RCE ได้ทันที

ความเสี่ยงนี้จะรุนแรงทันทีหากเซิร์ฟเวอร์สามารถรันไฟล์ที่อัปโหลดขึ้นไปได้ เนื่องจากผู้โจมตีเพียงแค่อัปโหลดไฟล์ PHP เข้าสู่ระบบ แล้วเรียกใช้งานผ่าน URL ของไฟล์นั้นโดยตรง เพื่อสั่งให้เซิร์ฟเวอร์รันโค้ดอันตรายได้ทันที

สถานะการโจมตี และ Proof of Concept (PoC)

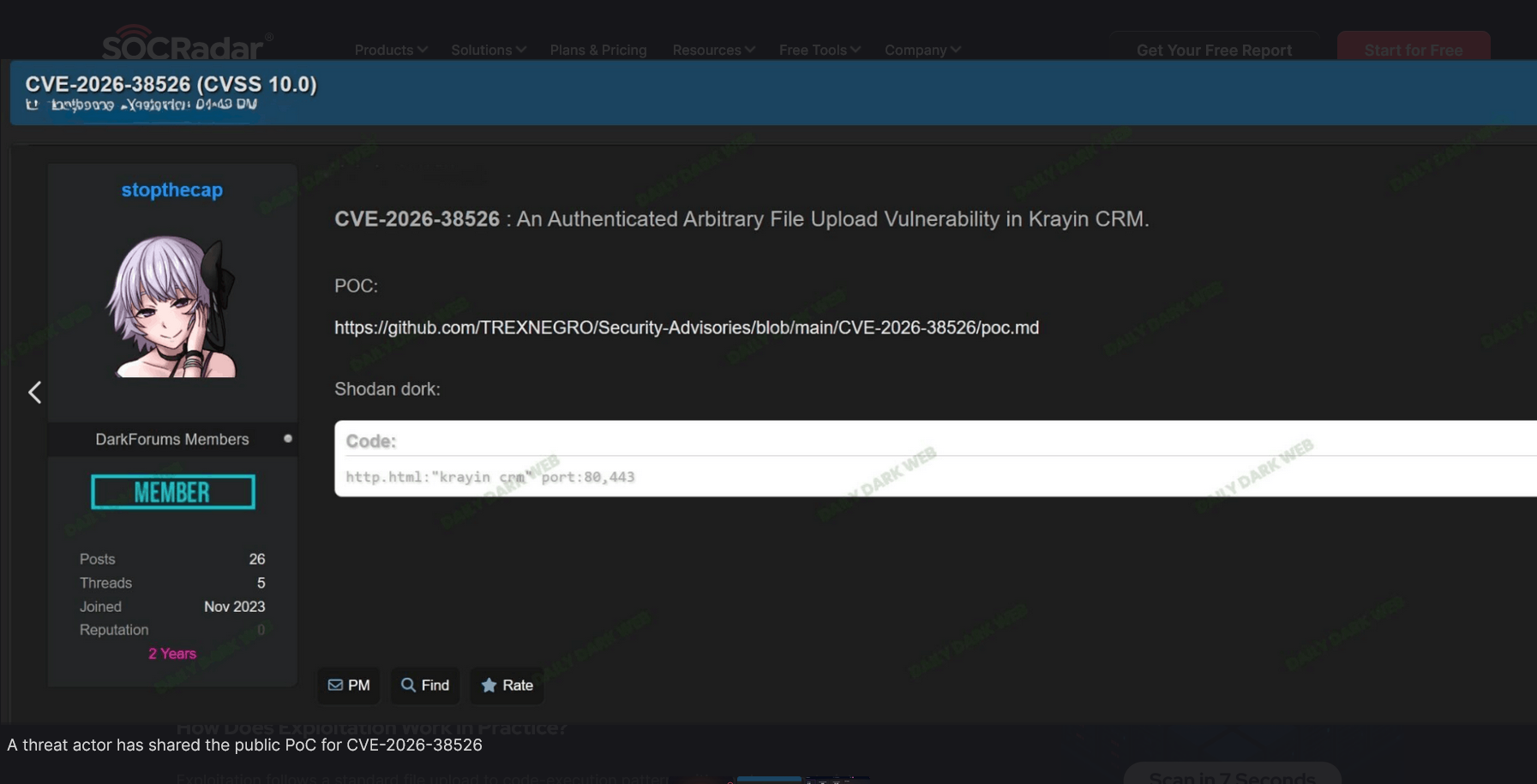

ปัจจุบันมีการเผยแพร่ Proof of Concept (PoC) ของช่องโหว่ CVE-2026-38526 บน GitHub แล้ว โดยตัว PoC มีการแสดงโครงสร้าง HTTP Request ที่ใช้ในการโจมตี พร้อมตัวอย่าง PHP Payload เพื่อยืนยันการทำ Remote Code Execution (RCE) แม้จะระบุว่ามีวัตถุประสงค์เพื่อการศึกษา แต่ข้อมูลนี้ช่วยให้ผู้โจมตีสามารถนำไปพัฒนาเป็นเครื่องมือสำหรับโจมตีจริงได้ง่ายขึ้นมาก

สถานะล่าสุดของช่องโหว่:

- ปัจจุบันยังไม่พบรายงานการโจมตีจริงในวงกว้าง

- ยังไม่สามารถระบุกลุ่มผู้โจมตีที่เกี่ยวข้องได้อย่างชัดเจน

- ช่องโหว่นี้ยังไม่ถูกบรรจุในฐานข้อมูลช่องโหว่ที่ถูกนำมาใช้โจมตีจริงของหน่วยงานรัฐ (เช่น CISA KEV Catalog)

อย่างไรก็ตาม การมี PoC ที่ใช้งานได้จริงประกอบกับระดับความรุนแรงที่สูงมากนั้นเพียงพอที่จะดึงดูดให้กลุ่มแฮ็กเกอร์เร่งหาประโยชน์จากช่องโหว่นี้ โดยเฉพาะกับระบบที่เชื่อมต่อกับอินเทอร์เน็ตโดยตรง

นอกจากนี้ยังพบการเคลื่อนไหวใน Dark Web ที่มีการแจกจ่ายลิงก์ Exploit พร้อมกับ Shodan Dork (http.html:"krayin crm" port:80,443) เพื่อสแกนหาอินสแตนซ์ (Instance) ของ Krayin CRM ที่ออนไลน์อยู่ทั่วโลก ซึ่งถือเป็นสัญญาณบ่งชี้ชัดเจนถึงการเตรียมการโจมตีในอนาคต

กลไกการโจมตีในทางปฏิบัติ

ลำดับการโจมตีเป็นไปตามรูปแบบมาตรฐานของ File Upload to RCE โดยมีเงื่อนไขสำคัญเพียงข้อเดียวคือ ผู้โจมตีต้องผ่านการยืนยันตัวตนเข้าสู่ระบบก่อนจึงจะสามารถเริ่มการโจมตีได้

ขั้นตอนการ Exploit ในระดับ High-level:

- ผู้โจมตีจะทำการล็อกอินเข้าสู่ระบบ Krayin CRM ด้วยบัญชีผู้ใช้งานที่ถูกต้องเพื่อสร้าง Valid Session สำหรับใช้ในการส่งคำสั่งโจมตี

- จากนั้นจะส่งไฟล์ PHP Payload ผ่านทาง POST /admin/tinymce/upload โดยเทคนิคจาก PoC ระบุว่าผู้โจมตีสามารถปลอมแปลงค่า Content-Type (เช่น การระบุเป็น Image MIME type) เพื่อหลีกเลี่ยงการตรวจสอบเบื้องต้น และทำให้การส่งไฟล์อันตรายดูเหมือนเป็นการอัปโหลดรูปภาพปกติ

- เซิร์ฟเวอร์จะตอบกลับด้วย JSON Object ที่ระบุ URL หรือตำแหน่งของไฟล์ที่เพิ่งอัปโหลดขึ้นไป (ตัวอย่าง Path เช่น /storage/media/uploads/...)

- ผู้โจมตีจะส่ง HTTP GET Request ไปยัง URL ของไฟล์ดังกล่าวโดยตรง เพื่อสั่งให้เว็บเซิร์ฟเวอร์ประมวลผล และ Execute โค้ด PHP ที่ฝังไว้ทันที

จาก PoC จะเห็นได้ว่าผู้โจมตีสามารถรันโค้ดได้ด้วยสิทธิ์ระดับ Web Server (เช่น www-data) ซึ่งเพียงพอต่อการเข้าถึงไฟล์ Configuration, ขโมยข้อมูล Database Credentials หรือแม้แต่ใช้เครื่องเซิร์ฟเวอร์นี้เป็นจุดพักเพื่อโจมตีในส่วนอื่นภายในเครือข่ายต่อไป (Lateral Movement) ทั้งนี้ ระดับความเสียหายที่เกิดขึ้น จะขึ้นอยู่กับการทำ System Hardening ของเซิร์ฟเวอร์ในแต่ละเครื่อง

แนวทางรับมือเพื่อลดความเสี่ยง

เนื่องจากปัจจุบันยังไม่มีข้อมูลการออกแพตช์ที่ชัดเจนจากผู้พัฒนา องค์กรจึงควรให้ความสำคัญกับการสกัดกั้นการโจมตี และจำกัดพื้นที่การเข้าถึง เพื่อควบคุมความเสี่ยงในระหว่างรอซอฟต์แวร์เวอร์ชันแก้ไข โดยมีแนวทางปฏิบัติดังนี้:

ตัดวงจรการทำ RCE จากการอัปโหลดไฟล์ (Containment)

- ปิดการประมวลผลไฟล์สคริปต์ PHP ในไดเรกทอรีที่ใช้เก็บไฟล์อัปโหลด โดยเฉพาะ Path ที่เชื่อมโยงกับ TinyMCE (เช่น ไดเรกทอรีภายใต้ /storage/media/uploads/) โดยต้องบังคับใช้การตั้งค่านี้ในระดับเว็บเซิร์ฟเวอร์ เช่น การตั้งค่า Location Rules ใน Nginx หรือการใช้คำสั่งคอนฟิกใน Apache เพื่อให้มั่นใจว่าไฟล์ .php ที่ถูกอัปโหลดขึ้นไปจะถูกมองเป็นเพียงไฟล์ข้อมูลธรรมดา และไม่สามารถรันโค้ดได้

- หากเป็นไปได้ควรพิจารณาย้ายตำแหน่งจัดเก็บไฟล์อัปโหลดไปไว้ภายนอก Web Root (โฟลเดอร์ที่บุคคลภายนอกไม่สามารถเข้าถึงได้โดยตรงผ่าน URL) แล้วเปลี่ยนไปใช้วิธีการเรียกไฟล์ผ่านสคริปต์ตัวกลางแทน วิธีการนี้จะช่วยให้ระบบสามารถตรวจสอบสิทธิ์การเข้าถึง และบังคับตรวจสอบนามสกุลไฟล์ให้ถูกต้องตามมาตรฐานความปลอดภัยก่อนจะแสดงผลข้อมูลออกมา

การจำกัดสิทธิ์ และการเข้าถึง Endpoint

- ดำเนินการตรวจสอบสิทธิ์การเข้าถึงบน Path "/admin/tinymce/upload" อย่างละเอียด หากพบว่าผู้ใช้งานทั่วไปที่ล็อกอินเข้าสู่ระบบสามารถเข้าถึงส่วนนี้ได้ ให้รีบดำเนินการจำกัดสิทธิ์ให้เฉพาะกลุ่มผู้ดูแลระบบเท่านั้นที่มีสิทธิ์ใช้งานฟังก์ชันนี้

- หากเป็นไปได้ควรพิจารณาจำกัดการเข้าถึงหน้า Admin Panel ไว้เฉพาะภายในเครือข่ายขององค์กรเท่านั้น โดยอาจใช้วิธีการเชื่อมต่อผ่าน VPN หรือการกำหนดรายชื่อ IP Allowlist สำหรับผู้ที่ต้องจัดการระบบ เพื่อป้องกันไม่ให้หน้าล็อกอินแสดงบนอินเทอร์เน็ตสาธารณะโดยตรง ซึ่งจะช่วยลดโอกาสที่ผู้โจมตีภายนอกจะเข้าถึงช่องโหว่นี้ได้

การยกระดับการตรวจจับ และการเตรียมพร้อมรับมือ

- เฝ้าระวังรายการ POST Request ที่ส่งไปยัง Path "/admin/tinymce/upload" โดยให้ความสำคัญเป็นพิเศษกับการ request ที่มาจากบัญชีผู้ใช้งานที่ไม่เกี่ยวข้อง หรือมาจาก IP Address ที่มีความผิดปกติ

- ตั้งระบบแจ้งเตือนทันทีที่พบการสร้างไฟล์นามสกุล .php หรือไฟล์สคริปต์อื่น ๆ ที่สามารถประมวลผลโค้ดได้ภายในโฟลเดอร์สำหรับเก็บไฟล์อัปโหลด

- ตรวจสอบบันทึกการใช้งาน (Log) ของเว็บเซิร์ฟเวอร์ อย่างสม่ำเสมอ เพื่อตรวจหา GET Request ที่มีการเรียกใช้สคริปต์แปลกปลอมภายใต้ Path สำหรับเก็บไฟล์อัปโหลด

การตรวจสอบ และวางแผนแก้ไข

- ดำเนินการตรวจสอบการปล่อยแพตช์ที่ใหม่กว่าเวอร์ชัน 2.2.x หรือตัวอัปเดตย่อยอย่างสม่ำเสมอ เพื่อใช้วางแผนการอัปเกรด และทดสอบระบบตามรอบที่กำหนด

- หลังจากดำเนินการแก้ไขเบื้องต้นแล้ว ควรทำการทดสอบอัปโหลดไฟล์สคริปต์เพื่อยืนยันว่าเซิร์ฟเวอร์ไม่มีการประมวลผลโค้ดอันตราย แม้ไฟล์ดังกล่าวจะยังคงสามารถเข้าถึงได้ผ่าน URL ก็ตาม

ที่มา : Socradar

You must be logged in to post a comment.