Vishing หรือ Voice Phishing ไม่ใช่ภัยคุกคามรูปแบบใหม่ เนื่องจากมิจฉาชีพใช้วิธีโทรแอบอ้างเป็นสถาบันการเงิน หน่วยงานรัฐ หรือเจ้าหน้าที่เทคนิคมานานหลายทศวรรษแล้ว ดังนั้น สิ่งที่กำลังเปลี่ยนแปลงไปในขณะนี้จึงไม่ใช่เพียงแนวคิดของการโจมตีเท่านั้น

ในอดีต การทำ Vishing ถือเป็นปฏิบัติการที่ต้องใช้ทรัพยากรสูงมาก เนื่องจากผู้โจมตีจำเป็นต้องมีทักษะเฉพาะตัว ทั้งน้ำเสียงที่ดูน่าเชื่อถือ, ความเชี่ยวชาญในภาษาของกลุ่มเป้าหมาย และไหวพริบในการโต้ตอบเมื่อถูกซักไซ้ หรือเผชิญกับสถานการณ์ที่ไม่คาดคิด รวมถึงต้องมีความอดทนต่อการถูกปฏิเสธซ้ำเล่าจากการโทรออกนับร้อยสายต่อวัน ข้อจำกัดด้านทักษะ และแรงงานเหล่านี้เองที่เป็นตัวคัดกรองสำคัญ ซึ่งกำหนดว่าใครจะสามารถก่อเหตุได้ และส่งผลให้ปริมาณการโจมตีในแต่ละครั้งมีขีดจำกัด

ทว่าในปัจจุบัน เทคโนโลยี AI ได้เข้ามาปิดช่องโหว่ และขจัดข้อจำกัดด้านทรัพยากรเหล่านั้นลงอย่างสิ้นเชิง

ปัจจัยสำคัญที่ขับเคลื่อนให้สิ่งนี้เกิดขึ้นจริง

เทคโนโลยีการสังเคราะห์เสียง (Voice Synthesis) ได้ก้าวข้ามขีดจำกัดเดิมอย่างสิ้นเชิง ซึ่งในความจริงของการทำ Vishing นั้น เสียงที่ใช้ไม่จำเป็นต้องมีความสมจริงระดับร้อยเปอร์เซ็นต์จนแยกไม่ออก แต่ต้องมีระดับความน่าเชื่อถือเพียงพอสำหรับการสนทนาสายสั้น ๆ ภายใต้สถานการณ์ที่กดดัน ซึ่งเหยื่อมักไม่ได้เตรียมตัวเพื่อมาจับผิดบอทอยู่แล้ว ระบบ Text-to-Speech ในปัจจุบันจึงตอบโจทย์นี้ได้อย่างง่ายดาย โดยแพลตฟอร์มเหล่านี้มีตัวเลือกที่ครอบคลุม ทั้งน้ำเสียง, เพศ, สำเนียง ไปจนถึงภาษา หากผู้ใช้ต้องการโจมตีกลุ่มเป้าหมายในสหรัฐฯ ก็เพียงแค่เลือกเสียงหนึ่ง หรือหากต้องการหลอกลวงเหยื่อในสเปน ก็เพียงเปลี่ยนไปใช้อีกภาษาหนึ่งเท่านั้น

การปลอมแปลงเบอร์โทรศัพท์ (Caller ID Spoofing) แม้จะไม่ใช่เทคโนโลยีใหม่ แต่จุดเปลี่ยนสำคัญคือการที่เทคโนโลยีนี้ถูกนำมาใช้เข้ากับระบบปฏิบัติการส่วนอื่น ๆ ส่งผลให้เบอร์ที่ปรากฏบนหน้าจอของเหยื่อตรงกับเบอร์ของหน่วยงานที่ถูกแอบอ้าง ซึ่งการประสานกันระหว่างน้ำเสียงที่น่าเชื่อถือ และหมายเลขโทรศัพท์ที่ดูถูกต้องนั้น เพียงพอที่จะทลายความสงสัยของเหยื่อลงได้เกือบทั้งหมด ก่อนที่มิจฉาชีพจะเริ่มพูดตามสคริปต์ด้วยซ้ำ

ระบบการโทรแบบใช้สคริปต์ช่วย ลดความจำเป็นในการโต้ตอบด้วยไหวพริบส่วนตัว โดยผู้ใช้งานเพียงแค่เลือกสถานการณ์จำลอง เช่น การแจ้งเตือนอายัดบัญชีจากธนาคาร, การยืนยันความปลอดภัยของโซเชียลมีเดีย หรือปัญหาการจัดส่งพัสดุ จากนั้นระบบจะดำเนินการตามบทสนทนาที่ถูกออกแบบมา

ระบบตรวจจับกล่องรับฝากข้อความ (Voicemail Detection) ช่วยเพิ่มประสิทธิภาพในการทำงานโดยการคัดกรองสายที่อาจไม่เกิดประสิทธิผลออกโดยอัตโนมัติ ระบบสามารถแยกแยะได้อย่างแม่นยำว่าผู้รับสายเป็นมนุษย์ หรือเป็นระบบฝากข้อความ หากเป็นกรณีหลัง ระบบจะทำการตัดสาย และเริ่มติดต่อหมายเลขถัดไปทันที ช่วยให้ผู้ใช้งานไม่จำเป็นต้องเสียเวลาคัดกรองสายด้วยตนเอง

ระบบดักจับข้อมูลแบบเรียลไทม์ คือกุญแจสำคัญที่ทำให้การโจมตีนี้ประสบความสำเร็จ ทันทีที่เหยื่อแจ้งรหัสผ่าน ระบบจะประมวลผล และแสดงข้อมูลจากบทสนทนาบนหน้าจอของผู้ใช้งานโดยอัตโนมัติ โดยไม่ต้องรอให้จบการสนทนา ส่งผลให้ระยะเวลาตั้งแต่การได้รับรหัสไปจนถึงการเข้าสู่ระบบ เกิดขึ้นภายในไม่กี่วินาที ซึ่งแทบจะไม่เปิดโอกาสให้เหยื่อได้ทันตั้งตัว

ฟีเจอร์เหล่านี้อาจไม่ใช่เทคโนโลยีใหม่ แต่แพลตฟอร์มในรูปแบบ Vishing-as-a-Service อย่าง PlugValley ได้นำฟังก์ชันทั้งหมดมา 'รวมกันเป็นโซลูชันเดียว' ที่ใช้งานง่าย โดยมาพร้อมระบบสมาชิก และบริการหลังการขายแบบครบวงจร

PlugValley: แพลตฟอร์มการโจมตี Vishing อัตโนมัติแบบครบวงจร

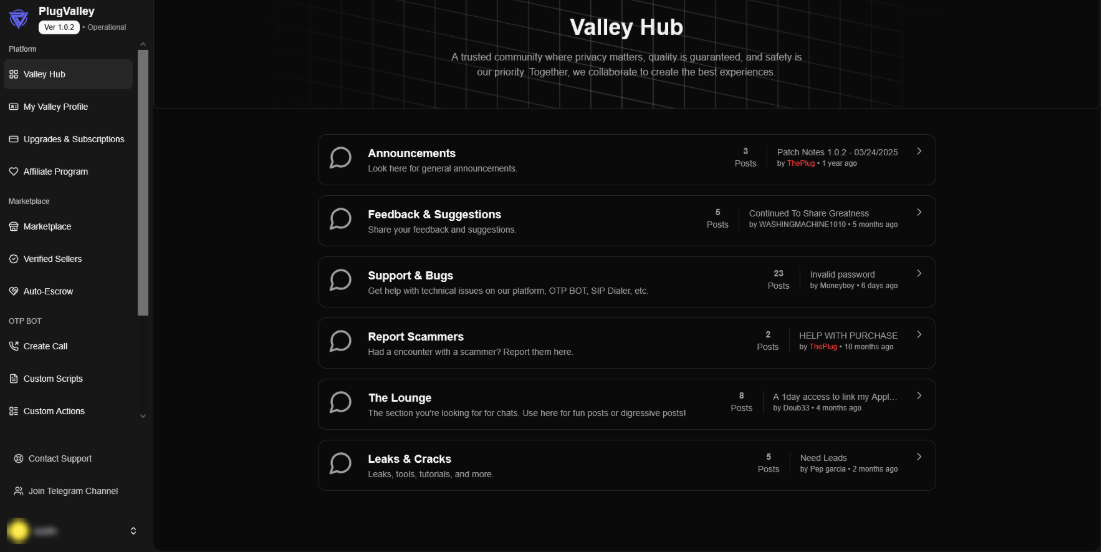

PlugValley ดำเนินกลยุทธ์ทางการตลาดด้วยการสร้างภาพลักษณ์เป็นชุมชนที่น่าเชื่อถือ โดยให้ความสำคัญกับความเป็นส่วนตัว, การรับประกันคุณภาพ และการรักษาความปลอดภัยเป็นสำคัญ ซึ่งตัวแบรนด์ถูกออกแบบให้ดูสะอาดตา และเป็นมืออาชีพ ในส่วนของหน้าจอผู้ใช้งาน (User Interface) มีความประณีต และระบุสถานะเป็นเวอร์ชัน 1.0.2 ที่พร้อมให้บริการอย่างเต็มรูปแบบ

ภายใต้ภาพลักษณ์ดังกล่าว แท้จริงแล้วคือระบบการฉ้อโกงแบบครบวงจร โดยตัวแพลตฟอร์มประกอบด้วยเว็บบอร์ด, ตลาดซื้อขายข้อมูลที่แบ่งระดับตามคุณภาพ, ระบบคนกลาง (Escrow) สำหรับจัดการข้อพิพาท และมีผลิตภัณฑ์หลักคือ OTP Bot ซึ่งเป็นระบบการโทรที่ขับเคลื่อนด้วย AI โดยทำหน้าที่สวมรอยเป็นบริการต่าง ๆ เพื่อติดต่อเป้าหมาย และส่งข้อมูลการเข้าสู่ระบบ (Login Credentials) ที่ดักจับได้กลับมายัง Dashboard ของผู้ใช้งานในรูปแบบเรียลไทม์

แถบเมนูด้านซ้ายแสดงขอบเขตการทำงานไว้อย่างครบวงจร ครอบคลุมตั้งแต่ส่วนงาน Community, ตลาดซื้อขาย, รายชื่อผู้ขายที่ผ่านการรับรอง, ระบบคนกลางอัตโนมัติ (Auto-escrow) ไปจนถึงโปรแกรมพันธมิตร (Affiliate) และภายใต้เมนู OTP Bot จะประกอบด้วยส่วนการสร้างคำสั่งโทร, การปรับแต่งสคริปต์ และการตั้งค่าระบบตามความต้องการของผู้ใช้งาน ซึ่งทั้งหมดนี้คือโครงสร้างพื้นฐานที่ถูกออกแบบมาเพื่อสนับสนุนการโจมตีโดยเฉพาะ

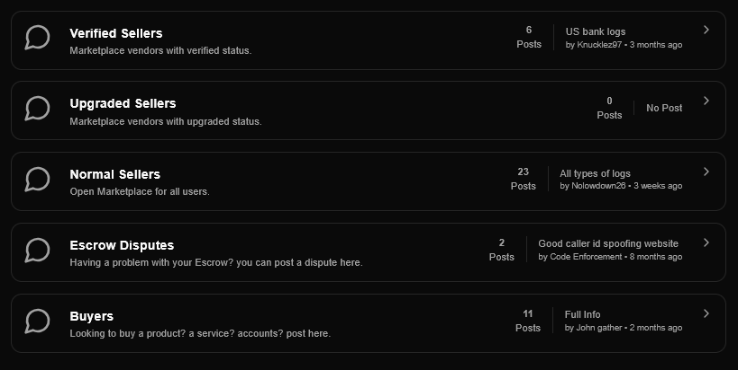

Marketplace ถูกออกแบบมาเพื่อจัดหาทรัพยากรทุกอย่างที่จำเป็นต่อการปฏิบัติงานของบอท ไม่ว่าจะเป็นข้อมูลสถาบันการเงิน, บัญชีผู้ใช้งาน ไปจนถึงรายชื่อเป้าหมาย โดยข้อมูลเหล่านี้จะถูกซื้อขายผ่านระบบผู้ขายที่แบ่งระดับความน่าเชื่อถือ โดยกลุ่ม "Verified Sellers" คือผู้ขายที่ผ่านการตรวจสอบ และยืนยันตัวตนแล้ว ในขณะที่กลุ่ม "Normal Sellers" จะเปิดให้บุคคลทั่วไปสามารถเข้ามาลงประกาศขายได้ นอกจากนี้ยังมีระบบคนกลางสำหรับระงับข้อพิพาท โดยผู้ซื้อสามารถระบุความต้องการเฉพาะ ส่วนผู้ขายก็สามารถสร้างชื่อเสียง และความน่าเชื่อถือภายในระบบได้เช่นเดียวกัน

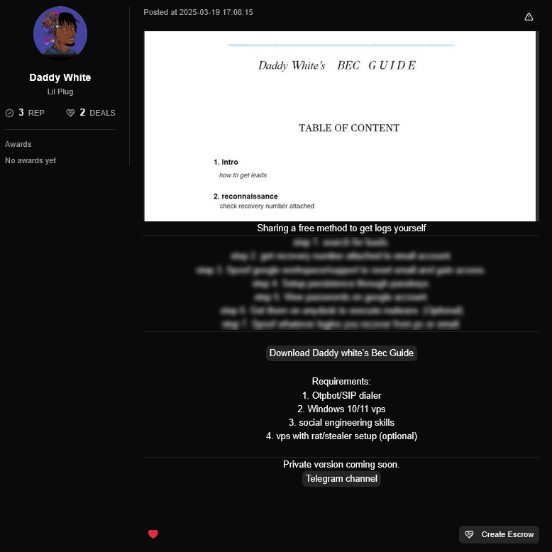

นอกจากนี้ แพลตฟอร์มยังมีเนื้อหาให้ความรู้เพื่อช่วยลดช่องว่างด้านทักษะของมิจฉาชีพ โดยมีโพสต์จากผู้ใช้งานรายหนึ่งที่แจกคู่มือการทำ BEC (Business Email Compromise) ซึ่งครอบคลุมตั้งแต่กระบวนการระบุเป้าหมาย, การตรวจสอบหมายเลขโทรศัพท์สำหรับกู้คืนบัญชีอีเมลที่ถูกเจาะระบบ, การคงสถานะการเข้าถึงระบบ (Persistence) ไปจนถึงวิธีการขยายผลการโจมตีเข้าสู่โครงสร้างระบบหลักหลังจากดักจับรหัสผ่านสำเร็จ สำหรับอุปกรณ์ และทักษะที่ระบุว่าจำเป็นต้องใช้ ได้แก่ OTP Bot, ระบบโทรศัพท์ผ่านเครือข่ายอินเทอร์เน็ต (SIP Dialer), เซิร์ฟเวอร์ Windows VPS, ทักษะ Social Engineering และอาจมีการใช้มัลแวร์ประเภท RAT หรือ Stealer ร่วมด้วย ทั้งนี้ยังมีการระบุทิ้งท้ายว่าคู่มือฉบับเจาะลึกกำลังจะถูกเผยแพร่ในเร็ว ๆ นี้

นอกจากนี้ แพลตฟอร์มยังรองรับการติดตั้งในรูปแบบ Progressive Web App (PWA) ซึ่งครอบคลุมทั้งระบบปฏิบัติการ iOS, Android และ Desktop โดยระบบจะมีการแจ้งเตือนให้ผู้ใช้งานเพิ่ม PlugValley ลงในหน้าโฮมสกรีนเพื่อการเข้าถึงที่รวดเร็ว ซึ่งเป็นกลยุทธ์การออกแบบอินเทอร์เฟซแบบเดียวกับที่ แอปพลิเคชันเพิ่มประสิทธิภาพการทำงานชั้นนำนิยมใช้

บทบาท และกลไกการปฏิบัติงานของผู้ควบคุมระบบ

ประเด็นนี้มีความสำคัญอย่างยิ่งที่ต้องทำความเข้าใจให้ชัดเจน เนื่องจากเป็นปัจจัยที่ทำให้รูปแบบความเสี่ยงเปลี่ยนแปลงไปอย่างมีนัยสำคัญ

ในการโจมตีแบบ Vishing แบบเดิม ทักษะ Social Engineering ของมิจฉาชีพถือเป็นอาวุธหลัก ทั้งน้ำเสียง, การใช้วิจารณญาณ และการแก้ปัญหาเฉพาะหน้า คือตัวแปรสำคัญที่ตัดสินความสำเร็จของปฏิบัติการ แต่สำหรับแพลตฟอร์มที่ขับเคลื่อนด้วย AI ผู้ควบคุมระบบจะเปลี่ยนบทบาทเป็นเพียงผู้ดูแลระบบ (Operator) ที่มีหน้าที่เพียงตั้งค่า, ตรวจสอบ Control Panel และส่งคำสั่งให้บอทดำเนินการในขั้นตอนถัดไป หากเหยื่อวางสาย ผู้โจมตีก็สามารถเปลี่ยนเป้าหมายไปยังหมายเลขถัดไปได้ในทันที

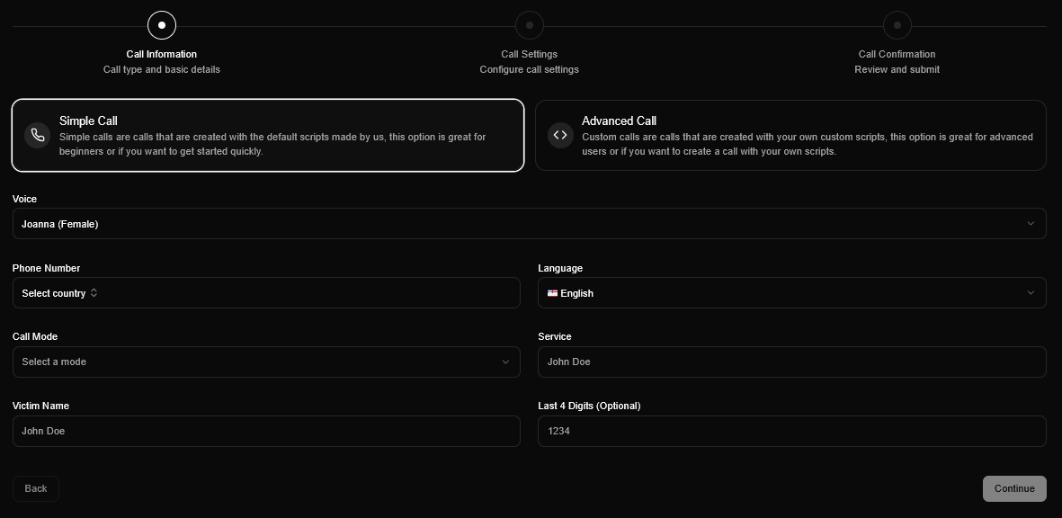

บนแพลตฟอร์ม PlugValley กระบวนการตั้งค่าการโทรถูกลดทอนลงเหลือเพียง 3 ขั้นตอนหลัก โดยเริ่มจาก ขั้นตอนการระบุข้อมูลการโทร (Call Information) ผู้ควบคุมจะทำการเลือกน้ำเสียงจำลอง, กำหนดหมายเลขโทรศัพท์เป้าหมาย, เลือกโหมดการทำงาน รวมถึงระบุชื่อ และหมายเลขท้าย 4 ตัวของบัตรเครดิต ซึ่งการระบุเลขท้ายบัตรนี้มีวัตถุประสงค์หลักเพื่อ สร้างความน่าเชื่อถือ ให้กับสคริปต์ เนื่องจากเมื่อบอทกล่าวถึงข้อมูลส่วนบุคคลเหล่านี้ในระหว่างการสนทนา จะส่งผลให้เหยื่อปักใจเชื่อว่าหน่วยงานดังกล่าวมีข้อมูลบัญชีของตนอยู่ในระบบจริง

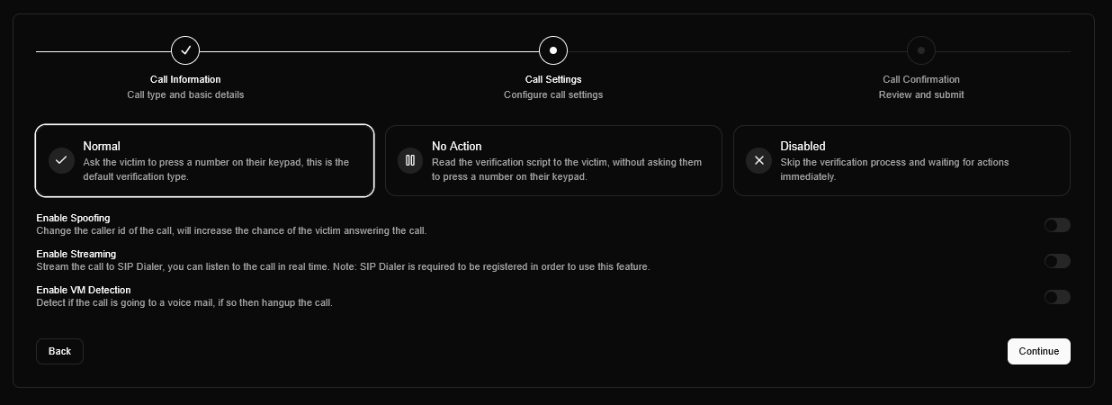

ขั้นตอนที่สองคือ การกำหนดค่าของการโทร โดยผู้ควบคุมต้องเลือกรูปแบบการโต้ตอบ ซึ่งประกอบด้วย: โหมด Normal ที่ระบบจะรอให้เหยื่อกดปุ่มบนโทรศัพท์ก่อนดำเนินการสนทนาต่อ, โหมด No Action ที่บอทจะดำเนินการอ่านสคริปต์อย่างต่อเนื่องโดยไม่รอการตอบสนอง และโหมด Disabled สำหรับข้ามขั้นตอนการยืนยันทั้งหมด นอกจากนี้ยังมีส่วนการตั้งค่าเสริมอีก 3 ฟังก์ชันหลัก ได้แก่ การปลอมแปลงหมายเลขโทรศัพท์ (Caller ID Spoofing), การเชื่อมต่อสายผ่านระบบ SIP (SIP Streaming) และระบบตรวจจับกล่องรับฝากข้อความ (Voicemail Detection)

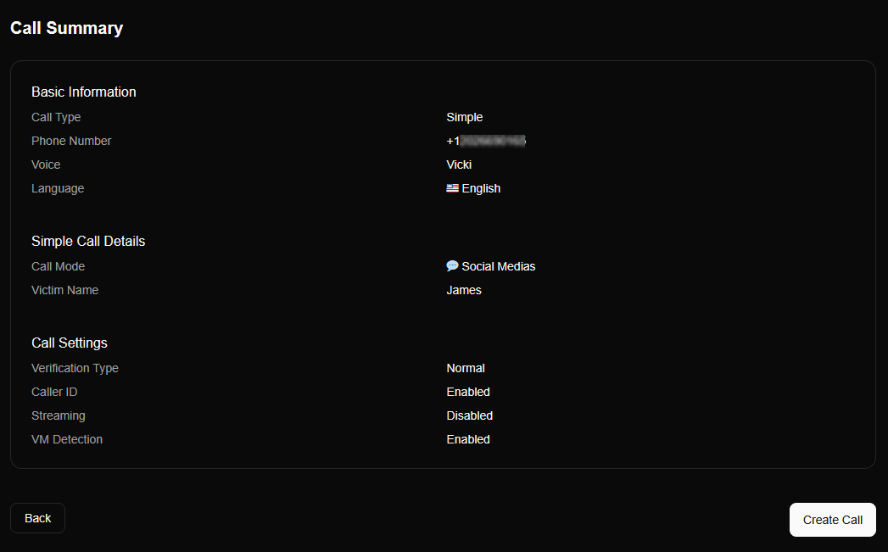

ขั้นตอนสุดท้ายคือ หน้าจอยืนยันข้อมูล ซึ่งจะแสดงสรุปรายละเอียดทั้งหมดก่อนเริ่มปฏิบัติการ ผู้ควบคุมระบบเพียงแค่ตรวจสอบความถูกต้องในขั้นสุดท้าย แล้วจึงกดปุ่ม 'Create Call' เพื่อเริ่มกระบวนการโจมตีในทันที"

ผู้ควบคุมระบบแทบไม่จำเป็นต้องใช้สมาธิ หรือความพยายามใด ๆ เนื่องจากไม่ต้องสื่อสารด้วยตนเอง หรือแก้ไขสถานการณ์เฉพาะหน้า ทั้งยังหมดปัญหาเรื่องสำเนียง ลดความกดดันทางจิตวิทยา และไม่มีความเสี่ยงที่จะเกิดความผิดพลาดในการสวมรอย สิ่งที่ผู้โจมตีต้องทำมีเพียงการตัดสินใจเชิงเทคนิคผ่านแผงควบคุม ในขณะที่บอททำหน้าที่เป็นผู้ดำเนินการหลอกเหยื่อโดยสมบูรณ์

กลไกการทำงานเบื้องหลังขณะดำเนินสายสนทนา

ทันทีที่เริ่มสั่งการโทร ผู้ควบคุมระบบจะเข้าสู่โหมดการเฝ้าสังเกตการณ์ทุกความเคลื่อนไหวที่เกิดขึ้นในรูปแบบเรียลไทม์

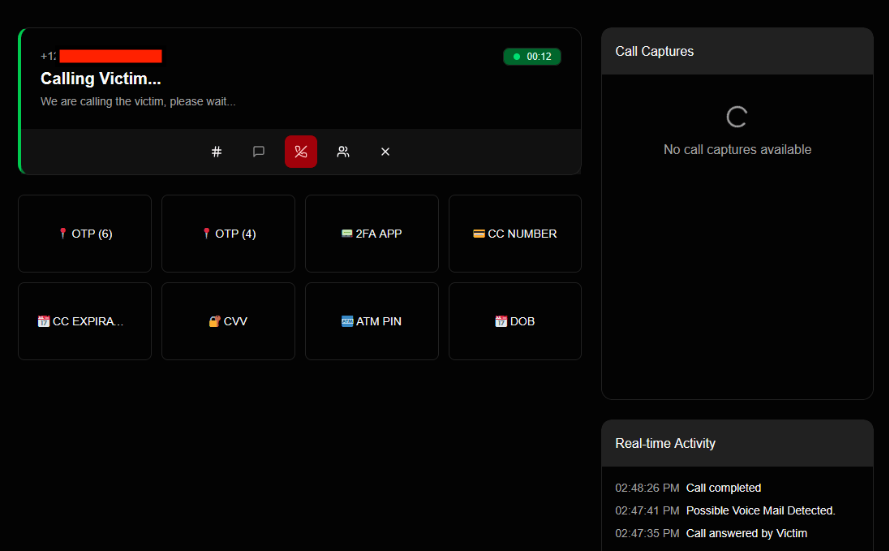

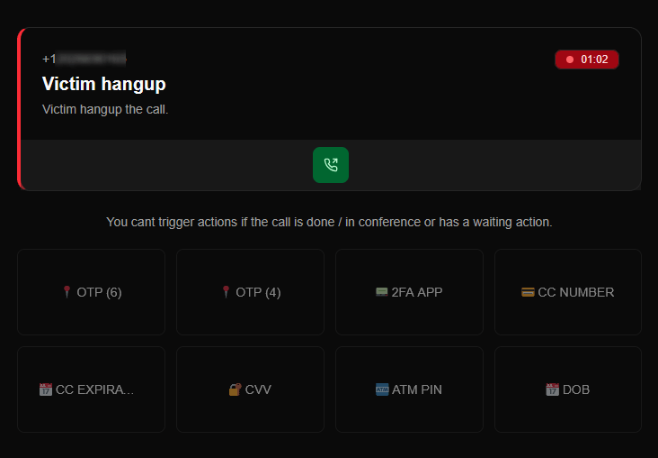

บนแผงควบคุมจะแสดงแถบสถานะการทำงานพร้อมหมายเลขโทรศัพท์เป้าหมาย และตัวจับเวลาที่กำลังเดินอยู่ ส่วนด้านล่างคือ Action Grid หรือแผงคำสั่งหลัก 8 ชุดข้อมูลที่มิจฉาชีพต้องการดักจับ ได้แก่: รหัส OTP (6 หลัก), รหัส OTP (4 หลัก), 2FA, หมายเลขหน้าบัตรเครดิต, วันหมดอายุของบัตร, รหัส CVV, รหัส ATM และข้อมูลวันเดือนปีเกิด

เมื่อผู้ควบคุมเลือกใช้คำสั่งใดคำสั่งหนึ่ง ระบบจะสั่งการให้บอทเริ่มกระบวนการ 'คัดลอกข้อมูลเฉพาะส่วน' จากเหยื่อในทันที โดยบอทจะทำหน้าที่บริหารจัดการทั้งน้ำเสียง, การจำลองสถานการณ์ รวมถึงจังหวะการสนทนาทั้งหมดโดยอัตโนมัติ

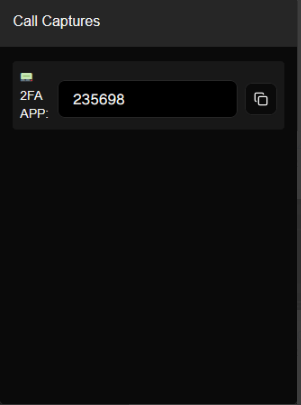

ทางด้านขวาของหน้าจอประกอบด้วยแถบ 'Call Captures' สำหรับดักจับ และแสดงข้อมูลที่ได้รับในทันที ส่วนด้านล่างคือ 'Real-time Activity Log' ซึ่งทำหน้าที่บันทึกทุกเหตุการณ์ที่เกิดขึ้นวินาทีต่อวินาที พร้อมมีการระบุเวลาอย่างละเอียด

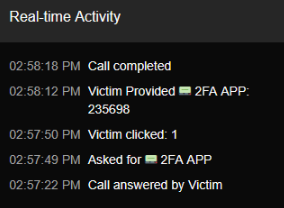

บันทึกเหตุการณ์ (Logs) เหล่านี้ ถือเป็นหลักฐานที่ชัดเจนที่สะท้อนถึงความรวดเร็วของกระบวนการโจมตีได้อย่างชัดเจนที่สุด โดยจากการวิเคราะห์ข้อมูลการเชื่อมต่อที่รวบรวมได้ สามารถลำดับเหตุการณ์ตามลำดับเวลา ได้ดังนี้:"

เพียง 27 วินาที หลังจากเหยื่อรับสาย ผู้ควบคุมระบบได้ส่งคำสั่งเพื่อขอรหัส 2FA ในทันที และใช้เวลาเพียง 1 วินาที หลังจากนั้นในการรอให้เหยื่อตอบรับด้วยการกดหมายเลข '1' ตามด้วยอีก 22 วินาที สำหรับการดักจับรหัสที่เหยื่อแจ้งออกมา และสิ้นสุดกระบวนการด้วยการตัดสายภายใน 6 วินาที โดยภาพรวมแล้ว ปฏิบัติการทั้งหมดนี้เสร็จสิ้นภายในระยะเวลาเพียง 56 วินาที เท่านั้นข้อมูลจะถูกดักจับ และแสดงผลบนหน้าจอ 'Call Captures' ในทันทีที่สิ้นสุดการสนทนาของเป้าหมาย

บันทึกเหตุการณ์ชุดที่สองแสดงให้เห็นถึงขีดความสามารถของระบบในการรับมือกับ "เป้าหมายที่ยากขึ้น": ในความพยายามครั้งแรก สายถูกโอนไปยังระบบรับฝากข้อความ ซึ่งแพลตฟอร์มสามารถตรวจพบได้ในทันที และระบุสถานะลงใน Log ผู้ควบคุมระบบจึงดำเนินการโทรออกเป็นครั้งที่สอง ซึ่งในครั้งนี้ระบบสามารถยืนยันตัวตนผู้รับสายเป็นมนุษย์ ผู้ควบคุมจึงส่งคำสั่งดักจับรหัส OTP ทันที อย่างไรก็ตาม ในกรณีนี้เป้าหมายเกิดความสงสัย และทำการตัดสายสนทนาทิ้ง

แผงควบคุมอัปเดตสถานะในทันทีเป็น 'Victim hangup' (เหยื่อวางสาย) พร้อมทั้งเปลี่ยนสถานะของแผงคำสั่งเป็น 'Inactive' (ไม่ทำงาน) โดยระบบมีการแสดงข้อความแจ้งเตือนระบุว่า ไม่สามารถส่งคำสั่งดำเนินการใด ๆ เพิ่มเติมได้เนื่องจากเซสชันการสนทนาสิ้นสุดลงแล้ว

ผู้ควบคุมระบบเพียงแค่ปิดการเชื่อมต่อ และดำเนินการต่อได้ทันที โดยไม่จำเป็นต้องบันทึกข้อมูลด้วยตนเอง เนื่องจากแพลตฟอร์มนี้ถูกออกแบบมาเพื่อ เพิ่มประสิทธิภาพในเชิงปริมาณ นั่นคือ: เริ่มปฏิบัติการโทร, ดำเนินการหลอกข้อมูล, จัดเก็บผลลัพธ์อัตโนมัติหากสำเร็จ หรือข้ามไปยังหมายเลขถัดไปทันทีหากล้มเหลว เพื่อวนรอบการโจมตีซ้ำอย่างต่อเนื่อง

การลดเพดานทักษะ และข้อจำกัดของผู้โจมตี

ความน่ากลัวที่สุดของ AI ในบริบทของ Vishing ไม่ใช่การสร้างกลอุบายที่ซับซ้อนจนไร้ร่องรอย แต่คือการทลายกำแพงด้านทักษะ ที่เปิดโอกาสให้อาชญากรไร้ประสบการณ์ สามารถปฏิบัติการหลอกลวงได้อย่างแนบเนียนในระดับมืออาชีพ

ความน่ากลัวที่แท้จริงคือ ปัจจุบันอุปสรรคด้านภาษาหรือทักษะการเจรจาแทบจะหมดสิ้นไป แม้แต่ผู้โจมตีที่สื่อสารภาษาอังกฤษไม่ได้เลยก็สามารถหลอกลวงเหยื่อข้ามชาติได้อย่างแนบเนียนผ่านการจำลองเสียงโดย AI ยิ่งไปกว่านั้น ผู้ใช้งานไม่จำเป็นต้องมีความเชี่ยวชาญด้านคอมพิวเตอร์ หรือเทคนิคการเจาะระบบแม้แต่น้อย เพียงแค่เข้าถึงบริการแบบเช่าใช้ระบบ ทุกอย่างจะถูกเตรียมไว้ให้พร้อมสรรพ ตั้งแต่การปลอมแปลงหมายเลขโทรศัพท์ไปจนถึงระบบจัดเก็บข้อมูลอัตโนมัติ ซึ่งหมายความว่า ใครก็ตามสามารถผันตัวจากบุคคลทั่วไปสู่ผู้โจมตีระดับมืออาชีพได้ภายในเวลาเพียงไม่กี่ชั่วโมง

ในความเป็นจริงแล้ว ปฏิบัติการเหล่านี้อาจไม่ได้มีความแนบเนียนไปกว่าการโจมตีโดยมิจฉาชีพที่มีทักษะสูง หรือในบางแง่อาจดูด้อยกว่าด้วยซ้ำ เนื่องจากระบบอัตโนมัติยังคงมีข้อจำกัดในการโต้ตอบนอกเหนือจากสคริปต์ที่กำหนดไว้ อย่างไรก็ตาม ประเด็นสำคัญไม่ได้อยู่ที่ความแนบเนียน แต่อยู่ที่การหายไปของกำแพงด้านทักษะ จากเดิมที่ทักษะการโน้มน้าวใจเคยเป็นตัวคัดกรองให้มีเพียงผู้เชี่ยวชาญเท่านั้นที่ทำได้ แต่ปัจจุบัน AI ได้ทำลายตัวคัดกรองนั้นทิ้งไป และเปลี่ยนให้อาชญากรรมทางไซเบอร์กลายเป็นสิ่งที่ใครก็เข้าถึงได้

PlugValley แบ่งรูปแบบการใช้งานออกเป็นสองระดับหลัก ได้แก่ Simple Calls ซึ่งใช้ชุดสคริปต์มาตรฐาน เหมาะสำหรับผู้เริ่มต้นที่ต้องการความรวดเร็วในขั้นตอนปฏิบัติการ และ Advanced Calls สำหรับผู้โจมตีที่ต้องการปรับแต่งคำสั่งในระดับที่ซับซ้อนขึ้น โดยภาษาที่ใช้ในคู่มือแนะนำการใช้งานนั้นถูกถอดแบบมาจาก ซอฟต์แวร์บริการ (SaaS) ระดับสากล ซึ่งออกแบบมาเพื่ออำนวยความสะดวกให้แก่ผู้ใช้งานที่ไม่มีความเชี่ยวชาญทางเทคนิคโดยเฉพาะ

บทสรุป

ภัยคุกคามที่แท้จริงไม่ใช่การที่ AI สร้างรูปแบบการโจมตีใหม่ที่ไม่เคยมีมาก่อน เนื่องจาก Vishing เป็นอาชญากรรมที่มีมานาน แต่จุดเปลี่ยนเชิงยุทธศาสตร์คือการทลายข้อจำกัดด้านทรัพยากรมนุษย์อย่างสิ้นเชิง ปัจจุบันผู้ควบคุมเพียงคนเดียวภายใต้โมเดลระบบสมาชิกรายเดือน สามารถดำเนินปฏิบัติการที่เดิมต้องใช้ผู้เชี่ยวชาญด้าน Social Engineering ที่ผ่านการฝึกฝนมาอย่างหนัก ระบบอัตโนมัติช่วยให้การโจมตีขยายขอบเขตไปได้ทั่วโลกอย่างไร้ขีดจำกัดด้านโซนเวลา, ขจัดปัญหาด้านสำเนียงที่เคยเป็นพิรุธ และที่สำคัญที่สุดคือการลดความเหนื่อยล้าทางจิตวิทยาของผู้โจมตีที่มักเกิดขึ้นจากการสวมบทบาทหลอกลวงต่อเนื่องตลอดทั้งวัน

การที่ทักษะที่ต้องใช้ลดต่ำลง แต่ปริมาณการโจมตีกลับเพิ่มขึ้นทวีคูณ นี่คือสิ่งที่กำลังเกิดขึ้นในทุกขั้นตอนของกระบวนการหลอกลวงทางไซเบอร์ โดยการทำ Vishing เป็นเพียงส่วนหนึ่งของภาพรวมนี้เท่านั้น สรุปได้ว่าในปัจจุบัน ตัวบุคคลที่เป็นผู้ลงมืออาจไม่ได้มีความน่ากลัวอีกต่อไป แต่ตัวแพลตฟอร์มต่างหากที่กลายเป็นภัยคุกคามหลักอย่างแท้จริง

แนวทางการป้องกันสำหรับบุคคลทั่วไป: พึงระลึกไว้เสมอว่า ไม่มีหน่วยงาน หรือผู้ให้บริการที่ถูกกฎหมายรายใด จะดำเนินการติดต่อผ่านโทรศัพท์เพื่อขอรหัส OTP, หมายเลขรหัสหลังบัตร (CVV) หรือรหัส PIN โดยเด็ดขาด หากมีการขอข้อมูลลักษณะนี้ในระหว่างสายสนทนา โปรดตระหนักว่าคุณกำลังตกเป็นเป้าหมายของการโจมตีทางไซเบอร์ และควรหยุดการสื่อสารในทันที

สำหรับระดับองค์กร การประเมิน และบริหารจัดการความเสี่ยงเพิ่มความซับซ้อนยิ่งขึ้น เนื่องจากองค์ประกอบทุกอย่าง ตั้งแต่การปลอมแปลงหมายเลขโทรศัพท์, น้ำเสียงที่สมจริง ไปจนถึงสคริปต์สนทนาที่มีการอ้างอิงข้อมูลบัญชีที่ถูกต้องแม่นยำ ล้วนถูกออกแบบมาเพื่อสร้างความน่าเชื่อถือระดับสูง แม้การฝึกอบรมสร้างความตระหนักรู้ด้านความปลอดภัย (Security Awareness Training) จะเป็นมาตรการพื้นฐานที่สำคัญ แต่ประสิทธิภาพจะเกิดขึ้นได้ก็ต่อเมื่อพนักงานสามารถดึงความรู้มาปรับใช้ได้ในสภาวะวิกฤต ซึ่งนั่นคือจุดที่กลโกงเหล่านี้มุ่งเป้าโจมตีโดยเฉพาะ ด้วยการสร้างสถานการณ์เร่งด่วนเพื่อขัดขวางกระบวนการตัดสินใจ และจู่โจมในจังหวะที่เหยื่อขาดความระมัดระวัง

ที่มา : Socradar

You must be logged in to post a comment.