Zyxel ผู้ให้บริการอุปกรณ์เครือข่ายจากไต้หวัน ออกอัปเดตความปลอดภัยเพื่อแก้ไขช่องโหว่ระดับ Critical ที่ส่งผลกระทบต่อ Router มากกว่า 12 รุ่น ซึ่งช่องโหว่ดังกล่าวอาจทำให้ผู้โจมตีที่ไม่ต้องผ่านการยืนยันตัวตน สามารถ Remote Command Execution บนอุปกรณ์ที่ยังไม่ได้อัปเดตแพตช์ได้

ช่องโหว่ด้านความปลอดภัยประเภท Command Injection นี้มีหมายเลข CVE-2025-13942 โดยพบในฟังก์ชัน UPnP ของอุปกรณ์ Zyxel 4G LTE/5G NR CPE, DSL/Ethernet CPE, Fiber ONTs และอุปกรณ์ Wireless extenders

Zyxel ระบุว่า ผู้โจมตีจากภายนอกที่ไม่ต้องผ่านการยืนยันตัวตน สามารถใช้ประโยชน์จากช่องโหว่นี้เพื่อเรียกใช้ OS command ของอุปกรณ์ที่ได้รับผลกระทบ โดยใช้ UPnP SOAP requests ที่ถูกสร้างขึ้นมาเพื่อโจมตีโดยเฉพาะ

อย่างไรก็ตาม การโจมตีผ่านช่องโหว่ CVE-2025-13942 น่าจะอยู่ในวงจำกัดกว่าที่ระดับความรุนแรงได้ระบุไว้ เนื่องจากการจะโจมตีระบบให้สำเร็จได้นั้นจำเป็นต้องมีการเปิดใช้งาน UPnP และการเข้าถึงผ่าน WAN ซึ่งการเข้าถึงผ่าน WAN นั้นถูก Disable ไว้เป็นค่า Default อยู่แล้ว

Zyxel ระบุว่า "การเข้าถึงผ่าน WAN บนอุปกรณ์เหล่านี้จะถูก Disable ไว้เป็นค่า Default และการโจมตีจากระยะไกลจะเกิดขึ้นได้ก็ต่อเมื่อมีการเปิดใช้งานทั้งการเข้าถึงผ่าน WAN และฟังก์ชัน UPnP ที่มีช่องโหว่เท่านั้น แต่บริษัทขอแนะนำให้ผู้ใช้ทำการติดตั้งแพตช์เพื่อรักษาระดับการป้องกันให้มีประสิทธิภาพสูงสุด"

นอกจากนี้ เมื่อวันอังคารที่ผ่านมา Zyxel ยังได้ออกแพตช์แก้ไขช่องโหว่ประเภท Command Injection ระดับความรุนแรงสูงอีก 2 รายการ (CVE-2025-13943 และ CVE-2026-1459) ซึ่งเป็นช่องโหว่ที่เกิดขึ้นหลังจากการยืนยันตัวตน โดยอาจทำให้ผู้ไม่หวังดีสามารถเรียกใช้ OS command ได้ หากได้ข้อมูล Credential ที่ถูกขโมยมา

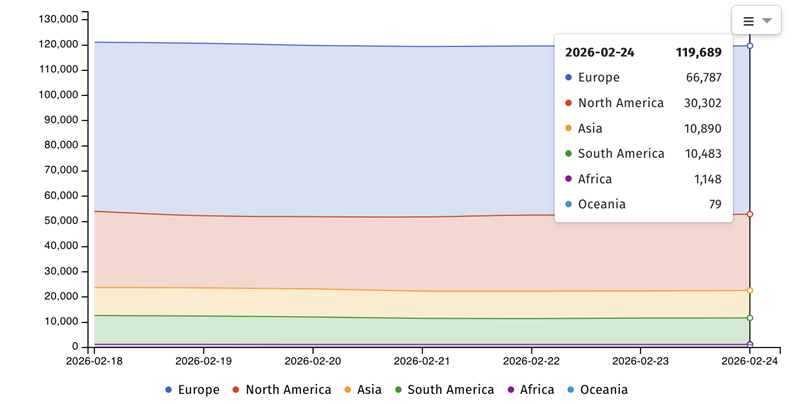

Shadowserver ซึ่งเป็นองค์กรเฝ้าระวังด้านความปลอดภัยบนอินเทอร์เน็ต ปัจจุบันกำลังติดตามอุปกรณ์ Zyxel ที่เชื่อมต่ออยู่บนอินเทอร์เน็ตเกือบ 120,000 เครื่อง ซึ่งในจำนวนนี้เป็น Router มากกว่า 76,000 เครื่อง

อุปกรณ์ของ Zyxel มักตกเป็นเป้าหมายในการโจมตีอยู่บ่อยครั้ง เนื่องจากผู้ให้บริการอินเทอร์เน็ต (ISP) หลายแห่งทั่วโลกมักนำไปใช้เป็นอุปกรณ์มาตรฐานแก่ลูกค้า เมื่อมีการเปิดใช้งานสัญญาบริการอินเทอร์เน็ตใหม่

CISA กำลังติดตามช่องโหว่ของ Zyxel จำนวน 12 รายการ ที่ส่งผลกระทบต่ออุปกรณ์ Router, Firewall และ NAS ของบริษัท ซึ่งเป็นช่องโหว่ที่เคยถูกนำไปใช้ หรือกำลังถูกนำไปใช้ในการโจมตีจริงในปัจจุบัน

เมื่อต้นเดือนที่ผ่านมา Zyxel ได้ออกมาแจ้งเตือนว่า บริษัทไม่มีแผนที่จะออกแพตช์แก้ไขช่องโหว่ด้านความปลอดภัยแบบ Zero-day จำนวน 2 รายการ (CVE-2024-40891 และ CVE-2024-40891) ที่กำลังถูกนำไปใช้ในการโจมตีจริง และส่งผลกระทบต่อ Router รุ่นที่หมดระยะเวลาการ Support (EOL) ไปแล้ว แต่ยังคงมีวางจำหน่ายอยู่ในช่องทางออนไลน์ โดยบริษัทแนะนำให้ลูกค้าเปลี่ยนไปใช้อุปกรณ์ Router รุ่นใหม่ที่ Firmware ได้รับการอัปเดตแก้ไขช่องโหว่แล้วแทน

Zyxel ระบุว่า "อุปกรณ์รุ่น VMG1312-B10A, VMG1312-B10B, VMG1312-B10E, VMG3312-B10A, VMG3313-B10A, VMG3926-B10B, VMG4325-B10A, VMG4380-B10A, VMG8324-B10A, VMG8924-B10A, SBG3300 และ SBG3500 ถือเป็นผลิตภัณฑ์รุ่นเก่าที่หมดระยะเวลาการ Support (EOL) ไปแล้วมานานหลายปีแล้ว ดังนั้น จึงขอแนะนำให้ผู้ใช้งานเปลี่ยนไปใช้ผลิตภัณฑ์รุ่นใหม่กว่า เพื่อการป้องกันที่มีประสิทธิภาพสูงสุด"

Zyxel อ้างว่าปัจจุบันมีองค์กรธุรกิจมากกว่า 1 ล้านแห่งใน 150 ตลาดทั่วโลก ที่กำลังใช้งานผลิตภัณฑ์เครือข่ายของบริษัท

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.