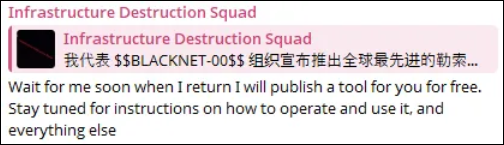

กลุ่มแฮ็กเกอร์ 'Infrastructure Destruction Squad' ได้เปิดตัว BLACKNET-00 ผ่านทาง Telegram ซึ่งเป็น Ransomware Builder ที่ขับเคลื่อนด้วย GUI อย่างเต็มรูปแบบ และไม่จำเป็นต้องมีความรู้ด้าน Programming ในการใช้งาน

ด้วยคุณสมบัติอย่าง Layered Encryption (AES-256, RSA, ChaCha20), โครงสร้างพื้นฐาน C2 ที่มีความยืดหยุ่นด้วย Tor Routing และ Domain Generation Algorithms (DGA), ระบบป้องกัน Anti-analysis ที่ครอบคลุม รวมถึง Module สำหรับ Data Exfiltration ในตัว ทำให้แพลตฟอร์มนี้ไม่ใช่แค่การอัปเกรดฟีเจอร์ทั่วไป แต่คือการยกระดับโครงสร้างการโจมตีของวงการ Ransomware

จุดเปลี่ยนครั้งใหญ่: เมื่อแรนซัมแวร์กลายเป็นโรงงานผลิตอาวุธสำเร็จรูป

ความร้ายแรงของการเกิดขึ้นของเครื่องมืออันตรายอย่าง BLACKNET-00 ต้องพิจารณาบริบทของการพัฒนาแรนซัมแวร์ที่เกิดขึ้นมานานกว่าทศวรรษ โมเดลแบบ RaaS ที่เริ่มโดยแพลตฟอร์มอย่าง Cerber และถูกยกระดับสู่ระบบอุตสาหกรรมในเวลาต่อมาโดย LockBit และ REvil นั้น ในอดีตกำหนดให้ Affiliate ต้องมีทักษะทางเทคนิคขั้นพื้นฐานเป็นอย่างน้อย แม้แต่การใช้งานรูปแบบ Plug-and-play ก็ยังต้องอาศัยความเข้าใจในเรื่อง Phishing Infrastructure, การกำหนดเป้าหมายเหยื่อ และการเจรจาค่าไถ่ แต่ BLACKNET-00 ได้ทำลายกำแพงความรู้ด้านเทคนิคที่เคยมีจนหมดสิ้น

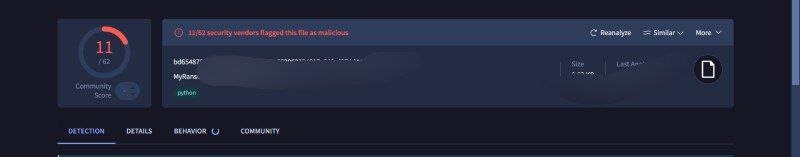

กิจกรรมของ Ransomware กำลังเพิ่มขึ้นอย่างรวดเร็ว หน่วยงานเฝ้าระวังแห่งหนึ่งบันทึกสถิติว่าเหตุการณ์ Ransomware เพิ่มขึ้นถึง 149% เมื่อเทียบปีต่อปีในเดือนมกราคม 2025 เพียงเดือนเดียว โดยมีรายงานกรณีที่แตกต่างกันเกือบ 1,200 กรณี ในเวลาเพียงห้าสัปดาห์ การแพร่กระจายของแพลตฟอร์มประเภท Builder-based คือแรงขับเคลื่อนหลัก ซึ่ง BLACKNET-00 ได้ผลักดันพัฒนาการนี้ไปจนสุดทางด้วยการรวม Graphical Interface แบบ dark-themed เข้ากับการสร้าง Payload แบบ One-click ซึ่งหมายความว่าไม่ว่าใครก็สามารถกำหนดค่า และติดตั้งใช้งาน Ransomware ได้แล้วในตอนนี้

นี่ไม่ใช่แค่เรื่องของจำนวนการโจมตีที่เพิ่มขึ้นเท่านั้น แต่มันคือการยกระดับความอันตรายของกลุ่มผู้โจมตี เพราะในอดีต ความรู้ทางเทคนิคเปรียบเสมือนเกณฑ์คัดกรองตามธรรมชาติ ที่จำกัดให้เฉพาะคนที่มีทักษะจริงเท่านั้นที่จะก่อเหตุได้

แต่ในวันนี้ 'เกณฑ์คัดกรอง' นั้นไม่มีอยู่อีกต่อไป มันกำลังเข้าสู่ยุคที่เรียกได้ว่า Weaponized Mediocrity หรือยุคที่คนฝีมือพื้น ๆ ก็มีอาวุธร้ายแรงในมือ ซึ่งเพดานความสามารถของกลุ่มผู้ไม่หวังดีที่ไร้ทักษะ (Zero-skill) ในตอนนี้ พุ่งสูงขึ้นจนเทียบเท่ากับกลุ่มแฮ็กเกอร์ระดับมือโปรไปแล้ว

วิเคราะห์สถาปัตยกรรมของตัว Builder

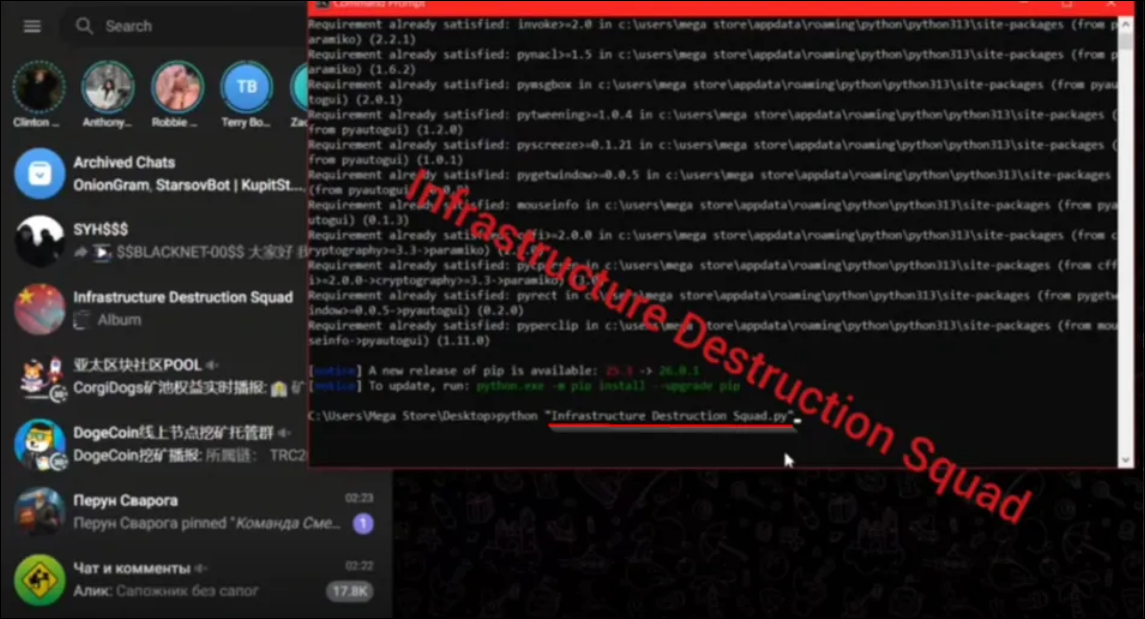

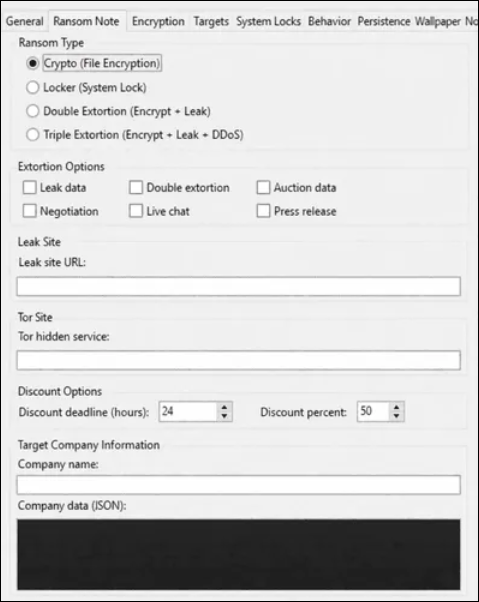

จากข้อมูล และวิดีโอสาธิตในช่อง Telegram พบว่า BLACKNET-00 ถูกออกแบบมาให้เป็นระบบ Modular ที่ซับซ้อนแต่ใช้งานง่าย โดยฟีเจอร์ต่าง ๆ จะถูกแบ่งออกเป็นแถบการตั้งค่า (Configuration Tabs) ที่ช่วยให้ผู้ใช้งานสามารถปรับแต่ง Payload ได้อย่างละเอียด โดยไม่จำเป็นต้องเขียนโค้ดเองแม้แต่บรรทัดเดียว ซึ่งมีรายละเอียดทางเทคนิคของแต่ละโมดูลดังนี้

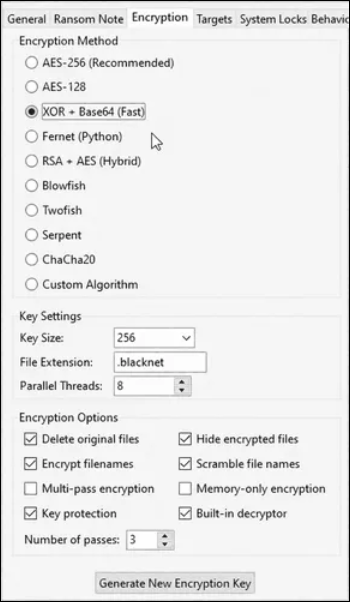

1. กลไกการเข้ารหัสแบบไฮบริด (Hybrid Encryption)

BLACKNET-00 รองรับอัลกอริทึมการเข้ารหัสที่หลากหลาย ไม่ว่าจะเป็น AES-256 สำหรับการเข้ารหัสไฟล์ (Symmetric Encryption), RSA สำหรับการแลกเปลี่ยนกุญแจ (Asymmetric Key Exchange) เพื่อให้มั่นใจว่ามีเพียงกลุ่มผู้ไม่หวังดีเท่านั้นที่จะถอดรหัสได้ และ ChaCha20 ซึ่งเป็น Stream Cipher ที่ทำงานได้รวดเร็วเป็นพิเศษบนระบบที่ไม่มีการรองรับ Hardware AES Acceleration (ระบบที่ซีพียูไม่มีชุดคำสั่งช่วยเข้ารหัส AES)

เทคนิคการผสมผสานนี้ไม่ใช่เรื่องใหม่ เนื่องจาก LockBit 3.0 และ BlackCat (ALPHV) ก็ใช้วิธีการเข้ารหัสแบบไฮบริดในลักษณะนี้อยู่แล้ว แต่จุดเด่นของ BLACKNET-00 คือการนำกลไกที่ซับซ้อนระดับนี้มาทำให้ใช้งานง่ายขึ้น โดยคนทั่วไปสามารถตั้งค่าได้เองผ่านหน้าจอแบบ Point-and-click

การปรับแต่ง Ransom Note (ข้อความเรียกค่าไถ่) ซึ่งรวมถึงการสร้าง Dynamic QR Code สำหรับการระบุเส้นทางชำระเงินด้วยสกุลเงินดิจิทัล (Cryptocurrency) ช่วยเพิ่มความเป็นมืออาชีพให้กับขั้นตอนการขู่กรรโชกมากยิ่งขึ้น ในมุมมองของงานด้าน Forensic ทำให้การระบุตัวตนผู้กระทำผิดทำได้ยากขึ้นอย่างมีนัยสำคัญ เนื่องจากไม่มี Template ของ Ransom Note ที่ใช้ร่วมกัน ทำให้ YARA Rules ที่ยึดโยงกับข้อความคงที่ กลายเป็นสิ่งที่ล้าสมัยไปในทันที

การที่มัลแวร์สามารถปรับแต่ง Ransom Note ได้อย่างอิสระ พร้อมสร้าง Dynamic QR Code สำหรับการจ่ายค่าไถ่ ช่วยยกระดับความน่าเชื่อถือในกระบวนการขู่กรรโชกไปอีกขั้น ในแง่ของงาน Digital Forensics สิ่งนี้ส่งผลกระทบโดยตรงต่อการสืบสวน เพราะเมื่อไม่มีรูปแบบที่ตายตัว การใช้ YARA Rules เพื่อตรวจจับจากเนื้อหาข้อความแบบเดิม ๆ จึงใช้ไม่ได้ผลอีกต่อไป

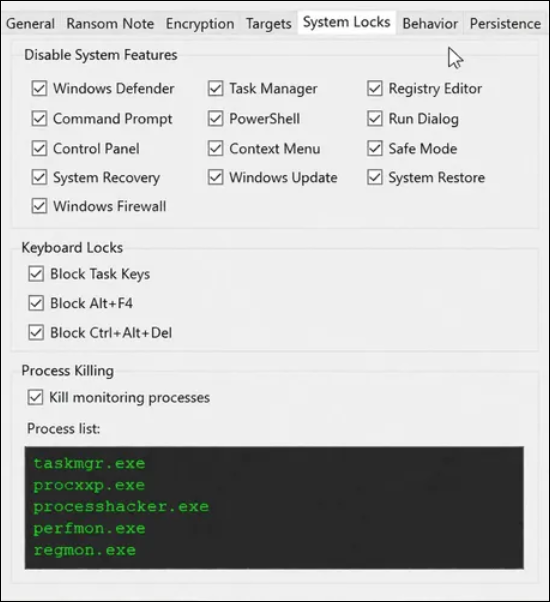

2. การปิดระบบป้องกัน และตัดช่องทางตอบโต้

ฟีเจอร์ที่อันตรายที่สุดของ BLACKNET-00 คือการไล่ปิดระบบความปลอดภัยพื้นฐานของ Windows อย่างเป็นระบบ โดยผู้โจมตีสามารถตั้งค่าผ่าน Builder ให้สั่งปิด Windows Defender รวมถึงกลไกการป้องกันอื่น ๆ ได้ทันที นอกจากนี้ยังมีการบล็อกไม่ให้เหยื่อเข้าถึง Task Manager, Registry Editor และ Command Prompt เพื่อตัดช่องทางไม่ให้เจ้าหน้าที่ฝั่ง Incident Response เข้ามาจัดการเหตุการณ์ได้สะดวก พร้อมทั้งฝังตัวในระบบ (Persistence) ผ่านเทคนิคที่ซับซ้อนหลายวิธี

ในแง่ของการฝังตัว (Persistence) แพลตฟอร์มนี้รองรับทั้งเทคนิคพื้นฐานอย่างการทำ Registry Run Key Injection และการสร้าง Scheduled Task (ตามกรอบของ MITRE ATT&CK T1547 และ T1053) แต่ที่น่ากังวลคือมันก้าวข้ามไปสู่เทคนิคที่ตรวจจับยากขึ้นอย่าง DLL Hijacking (T1574.001)

เทคนิค DLL Hijacking คือการนำไฟล์ Library อันตรายไปวางดักไว้ในตำแหน่งที่ระบบจะเรียกใช้งานก่อนไฟล์จริง ซึ่งตรวจจับได้ยาก หากไม่มีระบบ Endpoint Behavioral Analysis ที่ดีพอ เพราะมันไม่ได้สร้าง Process แปลกปลอม หรือใช้วิธี Process Injection ที่สะดุดตา แต่เป็นการอาศัยช่องโหว่จากลำดับการโหลดไฟล์ (Load Order) ของตัว Windows เองเพื่อให้มัลแวร์ทำงาน

3. การนำเทคนิคจาก APT Playbook มาใช้หลีกเลี่ยงการตรวจสอบ

โมดูลการ Evasion ของ BLACKNET-00 แสดงให้เห็นว่าผู้พัฒนาเข้าใจกระบวนการวิเคราะห์มัลแวร์เป็นอย่างดี โดยเฉพาะระบบ Anti-VM และ Anti-Sandbox เนื่องจาก Sandbox ส่วนใหญ่ที่ใช้ในการวิจัยมักเป็นระบบ Virtualization ซึ่งจะทิ้งร่องรอยให้ตรวจสอบได้ง่าย ไม่ว่าจะเป็น Registry Keys เฉพาะตัว, Hardware Fingerprints, ชื่อ Process ไปจนถึงพฤติกรรมการรับส่งข้อมูลในเครือข่าย

การที่ Payload ปฏิเสธที่จะทำงานเมื่อรู้ว่าอยู่ใน VM ส่งผลกระทบโดยตรงต่อการรวบรวม Threat Intelligence แบบอัตโนมัติ เพราะนักวิจัยจะเห็นเพียงพฤติกรรมที่ดูไม่มีอันตราย ทำให้การสร้าง IOC และการประเมินระดับความเสี่ยงเกิดความคลาดเคลื่อนได้

เทคนิค Delayed Execution (T1497.003) ถูกออกแบบมาเพื่อแก้เกม Sandbox ที่มักจะจำกัดเวลาในการวิเคราะห์ไว้เพียง 2-5 นาทีเท่านั้น โดยการหน่วงเวลาให้มัลแวร์ทำงานหลังจากช่วงเวลานี้ จะทำให้ระบบวิเคราะห์ปิดตัวลงไปก่อนที่ Payload จะเริ่มแสดงพฤติกรรมอันตรายออกมา

เมื่อใช้ร่วมกับการทำ Obfuscation ที่ปรับแต่งได้ตามต้องการ จะยิ่งทำให้การวิเคราะห์แบบ Static ทำได้ยากขึ้น และบีบให้นักวิจัยต้องเสียเวลาทำ Reverse Engineering นานกว่าเดิมหลายเท่า ทำให้เห็นชัดว่า BLACKNET-00 ถูกออกแบบมาเพื่อเจาะทะลุระบบป้องกันอัตโนมัติ ซึ่งเป็นด่านแรกที่องค์กรส่วนใหญ่ใช้รับมือภัยคุกคาม

4. การใช้ DGA บนเครือข่าย Tor เพื่อความยืดหยุ่นของระบบ C2

สถาปัตยกรรม C2 Server ของ BLACKNET-00 เป็นการผสานเทคโนโลยี Tor Routing เข้ากับ DGA (Domain Generation Algorithms) ซึ่งเปรียบเสมือนการนำกลยุทธ์การป้องกันเชิงลึก (Defense-in-depth) มาใช้กับฝั่งผู้ไม่หวังดีเอง ทำให้มันมีประสิทธิภาพสูงมากในการหลีกเลี่ยงระบบป้องกันระดับเครือข่ายทั่วไป

กลไกของ DGA ทำงานโดยการฝังอัลกอริทึมสร้างชื่อโดเมนแบบสุ่มไว้ในมัลแวร์ โดยใช้ค่า Seed ที่รู้กันเฉพาะฝั่งผู้ไม่หวังดี และเครื่องเหยื่อเท่านั้น แทนที่จะเชื่อมต่อไปยัง C2 Server แบบ Static IP/Domain ซึ่งเสี่ยงต่อการถูกบล็อก มัลแวร์จะคำนวณรายชื่อโดเมนที่เป็นไปได้ออกมาเป็นหลักร้อย หรือหลักพันชื่อโดยอัตโนมัติ แล้วพยายามติดต่อไปทีละชื่อ ในขณะที่ผู้ไม่หวังดีจะจดทะเบียนโดเมนทิ้งไว้เพียงไม่กี่ชื่อจากรายการเหล่านั้น ทำให้การบล็อกล่วงหน้าทำได้ยากมากในทางปฏิบัติ

หากดูเคสในอดีตอย่างมัลแวร์ Conficker ที่ใช้ DGA สร้างโดเมนได้ถึง 50,000 ชื่อต่อวัน จนทำให้เจ้าหน้าที่ และหน่วยงานที่เกี่ยวข้อง ต้องทำ Preemptive Registration หรือไล่จดทะเบียนดักหน้าวันละหลายหมื่นโดเมน เพื่อตัดช่องทางสื่อสาร และไม่ให้มัลแวร์อัปเดตตัวเองได้สำเร็จ

การรับส่งข้อมูลผ่าน Tor Routing ซ้อนบน DGA อีกชั้นหนึ่ง ยิ่งช่วยให้ระบบ C2 มีความยืดหยุ่นสูงขึ้น เพราะ Tor จะช่วยปกปิดตัวตนของกลุ่มผู้ไม่หวังดี และทำให้การทำ Traffic Correlation Attacks เพื่อแกะรอยโครงสร้างพื้นฐานของ C2 ทำได้ยากมาก และเมื่อทราฟฟิกถูกส่งออกมาทาง Tor Exit Nodes วิธีการป้องกันแบบเดิม ๆ อย่างการเช็ค IP Reputation, การทำ Geo-blocking หรือการวิเคราะห์ Passive DNS ก็แทบจะใช้งานไม่ได้

การผสานเทคนิคเหล่านี้เข้าด้วยกันได้สร้างเลเยอร์การสื่อสารที่สมบูรณ์แบบ ทั้งการหลีกเลี่ยงการบล็อก, การปกปิดร่องรอย และการระบุตัวตนที่ทำได้ยาก ซึ่งในอดีตจะมีเพียงกลุ่มแฮ็กเกอร์ระดับ Nation-state เท่านั้น ที่มีทักษะ และมาตรฐาน OPSEC ในระดับที่สูงขนาดนี้

5. โมดูลขโมยข้อมูล และกลยุทธ์การขู่กรรโชกแบบ Double-Extortion

BLACKNET-00 ไม่ได้ถูกออกแบบมาให้เป็นเพียงโปรแกรมล็อกไฟล์เท่านั้น แต่เป็นแพลตฟอร์มสำหรับการขโมยข้อมูล และรีดไถแบบครบวงจร โดยโมดูล Data Exfiltration จะมุ่งเน้นไปที่การขโมยข้อมูลการเข้าสู่ระบบ (Credentials), ข้อมูลในเบราว์เซอร์, ไฟล์กระเป๋าเงิน Cryptocurrency, การดักจับภาพหน้าจอ และกล้องเว็บแคม ไปจนถึงไฟล์นามสกุลต่าง ๆ ตามที่ผู้ไม่หวังดีระบุไว้

การที่มันสามารถเจาะจงขโมยกระเป๋าเงิน Cryptocurrency ได้ ถือเป็นภัยคุกคามที่รุนแรงมาก เพราะไฟล์เหล่านี้มีลักษณะเป็น Bearer Instruments (ทรัพย์สินแก่ผู้ถือ) ซึ่งหมายความว่าใครที่ครอบครองไฟล์ได้ก็จะมีอำนาจเหนือทรัพย์สินนั้นทันที และที่สำคัญคือระบบ Cryptocurrency ไม่มีหน่วยงานกลางที่จะสามารถช่วยอายัด หรือกู้คืนทรัพย์สินกลับมาได้เมื่อถูกโอนออกไปแล้ว

ความสามารถในการแพร่กระจายตัวเอง ทั้งผ่านเครือข่ายภายใน (LAN) ด้วยเทคนิค Lateral Movement ผ่านโปรโตคอล SMB และผ่านไดรฟ์ USB ได้เปลี่ยนให้อุปกรณ์ที่ติดมัลแวร์ไม่ได้เป็นเพียงแค่ เหยื่อเท่านั้น แต่ยังกลายเป็นพาหะที่พร้อมจะกระจายการโจมตีออกไปวงกว้าง

BLACKNET-00 กับภาพรวมภัยคุกคามในปี 2025–2026

BLACKNET-00 ไม่ได้เกิดขึ้นโดยบังเอิญ แต่เป็นผลผลิตจากการที่วงการ RaaS พัฒนาสู่มาตรฐานระดับองค์กรอย่างก้าวกระโดดในช่วงปี 2024-2025 แม้หน่วยงานบังคับใช้กฎหมายจะประสบความสำเร็จในการทลายกลุ่มยักษ์ใหญ่ในอดีตอย่าง LockBit หรือ ALPHV/BlackCat แต่ผลลัพธ์ที่ตามมาคือการแตกตัวของเหล่า Affiliate ไปสู่แพลตฟอร์มใหม่ ๆ ที่คล่องตัวกว่าเดิม เช่น RansomHub, Qilin, Akira และ DragonForce

สภาวะปัจจุบันจึงกลายเป็นเครือข่ายภัยคุกคามที่ไร้ศูนย์กลางแต่ทรงพลัง การกวาดล้างผู้ให้บริการรายใหญ่อาจช่วยยับยั้งได้เพียงชั่วคราว แต่ไม่สามารถหยุดวงจรการโจมตีได้ทั้งหมดอีกต่อไป นอกจากนี้ กลุ่มผู้ไม่หวังดีอย่าง FunkSec ยังได้เริ่มนำ Generative AI มาบรรจุไว้ในแพ็กเกจบริการ โดยเสนอเครื่องมือที่ทำงานด้วย LLM เพื่อช่วยให้ผู้ซื้อสามารถสร้าง Phishing Template ที่แนบเนียน และน่าเชื่อถือได้โดยอัตโนมัติ

ท่ามกลางความปั่นป่วนนี้ BLACKNET-00 ได้กลายเป็นช่องทางใหม่ที่เปิดรับกลุ่มผู้ไม่หวังดีไร้ทักษะ จำนวนมหาศาลเข้าสู่ระบบ ซึ่งขัดกับโมเดล RaaS แบบดั้งเดิมที่เคยคัดกรองพันธมิตร เนื่องจากผู้ให้บริการรายใหญ่มักจะเลือกเฉพาะคนที่มีทักษะการเจาะระบบเบื้องต้น เพื่อป้องกันไม่ให้โครงสร้างพื้นฐานของตนถูกตรวจพบ หรือถูกทำลายจากการทำงานที่ไร้ฝีมือ

ในอดีต กลุ่มแฮ็กเกอร์ที่เน้นโจมตีองค์กรขนาดใหญ่มักให้ความสำคัญกับการทำ Reconnaissance เพื่อคัดเลือกเป้าหมายที่มีมูลค่าสูง และมีกำลังจ่ายจริงเท่านั้น แต่สำหรับผู้ใช้งาน BLACKNET-00 ที่มีทักษะต่ำ มักจะมุ่งเป้าไปที่เป้าหมายที่อ่อนแอที่สุด เช่น ธุรกิจ SME ที่ยังไม่ได้อัปเดต Patch, หน่วยงานท้องถิ่น, สถาบันการศึกษา และสถานพยาบาล ซึ่งส่งผลให้ความถี่ในการโจมตีพุ่งสูงขึ้นอย่างรวดเร็ว โดยเน้นปริมาณการโจมตี และการเรียกค่าไถ่จำนวนไม่มากในแต่ละครั้งแทน

ข้อมูลนี้สอดคล้องกับสถิติในปัจจุบันที่พบว่า ปริมาณการโจมตีด้วยมัลแวร์เรียกค่าไถ่พุ่งสูงขึ้นเป็นประวัติการณ์ โดยเฉพาะในช่วงไตรมาสแรกของปี 2025 ซึ่งในเดือนกุมภาพันธ์เพียงเดือนเดียว มีเหตุการณ์ที่ถูกเปิดเผยสู่สาธารณะมากกว่า 886 ราย อย่างไรก็ตาม รายได้ค่าไถ่เฉลี่ยต่อครั้งกลับมีแนวโน้มลดลง ซึ่งยืนยันถึงการเปลี่ยนวิธีไปเน้นการโจมตีเชิงปริมาณแทน

Intelligence Gaps และความท้าทายในการตรวจจับ

แพลตฟอร์มอย่าง BLACKNET-00 สร้างอุปสรรคสำคัญต่อการทำ Threat Intelligence เนื่องจาก Payload แต่ละตัวถูกออกแบบมาให้มีความเฉพาะตัวสูง ไม่ว่าจะเป็น Ransom Note, ระดับการทำ Obfuscation หรือกลไกการฝังตัว ที่เปลี่ยนไปตามการตั้งค่าของผู้ใช้

ส่งผลให้ IOC (Indicator of Compromise) แบบค่าคงที่ อย่าง File Hash สูญเสียความน่าเชื่อถือ และใช้ไม่ได้ผลในทันที การยกระดับการตรวจจับจึงต้องมุ่งเน้นไปที่การเขียน YARA Rules เพื่อดักจับพฤติกรรม หรือโครงสร้างภายในของมัลแวร์ แทนการหาข้อความ หรือรูปแบบที่ตายตัว

ฟีเจอร์ Anti-VM และ Sandbox-evasion ส่งผลกระทบโดยตรงต่อประสิทธิภาพของ Automated Threat Intelligence Pipelines เนื่องจากมัลแวร์จะเลือกแสดงพฤติกรรมที่ไม่มีอันตราย หรือยุติการทำงานทันทีหากตรวจพบระบบจำลอง ทำให้เกิดผลลัพธ์แบบ False Negative ในระบบตรวจสอบอัตโนมัติเป็นจำนวนมาก

สถานการณ์นี้บีบให้การรวบรวมข้อมูล Intelligence ที่เชื่อถือได้ต้องเปลี่ยนจากการเฝ้าระวังเชิงรุกไปเป็นการพิสูจน์หลักฐานหลังเกิดเหตุ (Post-incident Forensics) แทน ซึ่งหมายความว่าเราจะมีโอกาสในการตรวจพบภัยคุกคามก็ต่อเมื่อความเสียหายเกิดขึ้นแล้ว ส่งผลให้ระยะเวลาในการแชร์ IOC เพื่อสกัดกั้นการโจมตีในวงกว้างลดน้อยลงอย่างมาก

โครงสร้างพื้นฐาน C2 ที่ใช้ DGA ยิ่งเพิ่มความซับซ้อนให้กับการตรวจจับในระดับเครือข่าย ปัจจุบันเทคโนโลยีที่เป็นมาตรฐานสูงสุดในการตรวจจับคือการใช้ Machine Learning สถาปัตยกรรมแบบ LSTM และ CNN ซึ่งถูกเทรนด้วยพฤติกรรมของ DGA โดยเฉพาะ

แม้ในห้องวิจัยโมเดลเหล่านี้จะให้ค่า F1 Score สูงกว่า 99% แต่ในทางปฏิบัติ การนำโมเดลระดับนี้มาใช้งานในวงกว้าง โดยเฉพาะในอุปกรณ์ที่มีทรัพยากรจำกัด ยังคงเป็นข้อจำกัดสำคัญ สำหรับองค์กรที่ยังพึ่งพาเพียง DNS Firewall แบบเดิมที่ใช้ฐานข้อมูล Blocklist ตายตัว จะไม่มีทางรับมือกับภัยคุกคามรูปแบบนี้ได้เลย

การประเมินเชิงคาดการณ์ และทิศทางในอนาคต

เมื่อพิจารณาจากวิวัฒนาการของแพลตฟอร์ม RaaS ในอดีต ผสานกับขีดความสามารถทางเทคนิคของ BLACKNET-00 เราคาดการณ์ว่าภายใน 12 ถึง 18 เดือนข้างหน้า จะมีการพัฒนาที่น่ากังวลในด้านต่าง ๆ ดังต่อไปนี้

การพุ่งเป้าไปที่กลุ่ม SME และธุรกิจขนาดกลาง เนื่องจากผู้ใช้งานเครื่องมือประเภท Builder มักเน้นโจมตีเป้าหมายที่ 'เจาะระบบได้ง่าย' เราจึงคาดการณ์ว่าจะเกิดเหตุการณ์ Ransomware เพิ่มขึ้นอย่างมีนัยสำคัญในกลุ่มธุรกิจขนาดกลาง และเล็ก ซึ่งมักมีจุดอ่อนด้านการป้องกัน Endpoint และขาดทีม Incident Response ที่เชี่ยวชาญเฉพาะด้าน โดยลักษณะการโจมตีจะเปลี่ยนไปเป็นการเรียกค่าไถ่ในระดับที่เหยื่อพอจะจ่ายไหว' (ประมาณ $10,000 - $100,000) แต่เน้นปริมาณที่มาก และกระจายเป็นวงกว้างแทน

เมื่อเครื่องมืออย่าง BLACKNET-00 เริ่มแพร่หลายในตลาดมืด การถูกนำไปทำ Reverse Engineering หรือดัดแปลงต่อย่อมเกิดขึ้นอย่างหลีกเลี่ยงไม่ได้ เช่นเดียวกับกรณีการหลุดของซอร์สโค้ด Babuk ในปี 2021 ที่กลายเป็นรากฐานให้เกิดมัลแวร์สายพันธุ์ย่อย ตามมาอีกหลายสิบตัว จึงคาดการณ์ว่าจะเกิดการนำองค์ประกอบของ BLACKNET-00 ไปปรับแต่ง และแจกจ่ายใหม่ในลักษณะ 'Copycat versions' จำนวนมาก ผู้ดูแลระบบจึงไม่ควรยึดติดกับการตรวจจับรายชื่อไฟล์ หรือค่า Hash แบบเดิม (Signature-based) แต่ต้องเตรuยมรับมือกับมัลแวร์สายพันธุ์ใหม่ที่มีหัวใจหลักเหมือนเดิม แต่มีการปรับเปลี่ยนรูปลักษณ์ภายนอกเพื่อหลีกเลี่ยงระบบป้องกัน

ปัจจุบันผู้ให้บริการ RaaS ระดับแนวหน้าได้เริ่มนำ Generative AI มาปรับใช้ในขั้นตอนการทำ Phishing และการสแกนหาช่องโหว่แบบอัตโนมัติแล้ว ก้าวต่อไปที่น่ากังวลที่สุดสำหรับแพลตฟอร์มอย่าง BLACKNET-00 คือการใช้ LLM มาเป็นสมองในการวิเคราะห์ และคัดเลือกเป้าหมาย โดย AI สามารถประมวลผลข้อมูลสาธารณะขององค์กรต่าง ๆ เพื่อประเมินรายได้, จำนวนพนักงาน หรือช่องโหว่ที่หลงเหลืออยู่ เพื่อระบุเหยื่อที่ 'คุ้มค่า และเจาะง่าย' ที่สุด การรวมกันระหว่างเครื่องมือสร้างมัลแวร์แบบสำเร็จรูปกับระบบคัดกรองเป้าหมายด้วย AI เช่นนี้ จะถือเป็นจุดเปลี่ยนสำคัญที่ทำให้การโจมตีด้วย Ransomware มีประสิทธิภาพและขยายตัวได้รวดเร็วอย่างที่ไม่เคยเป็นมาก่อน

ด้วยขีดความสามารถของ BLACKNET-00 ในการดึงข้อมูล Credentials, Browser Data และ Crypto Wallets ทำให้การโจมตีในอนาคตมีแนวโน้มที่จะไม่พึ่งพาเพียงการเข้ารหัสไฟล์ เป็นเครื่องมือหลักในการกดดันเหยื่ออีกต่อไป ปัจจุบัน Double Extortion ได้กลายเป็นมาตรฐานของวงการ RaaS ไปแล้ว แต่เราคาดการณ์ว่ากลุ่มผู้ไม่หวังดีจะขยับไปสู่โมเดล 'Pure Extortion' หรือการขโมยข้อมูลเพื่อเรียกค่าไถ่โดยไม่มีการเข้ารหัสไฟล์มากขึ้น เนื่องจากองค์กรส่วนใหญ่เริ่มมีระบบสำรองข้อมูล ที่มีประสิทธิภาพจนทำให้การล็อกไฟล์ไม่ได้ผลเหมือนเมื่อก่อน นอกจากนี้ การดึงข้อมูลจากเว็บแคมยังเปิดช่องให้เกิดการข่มขู่ในระดับบุคคล ซึ่งเป็นการกดดันเหยื่อในเชิงจิตวิทยาที่รุนแรงกว่าเดิม

แนวทางการยกระดับการป้องกัน และรับมือภัยคุกคาม

การเกิดขึ้นของ BLACKNET-00 เป็นสัญญาณที่บ่งบอกว่าถึงเวลาต้องปรับลำดับความสำคัญในการป้องกันภัยไซเบอร์ใหม่ ซึ่งไม่ใช่แค่สำหรับองค์กรขนาดใหญ่เท่านั้น แต่ยังรวมไปถึงองค์กรที่เคยเชื่อว่าตนเองไม่อยู่ในกลุ่มเสี่ยง หรือไม่ได้เป็นเป้าหมายหลักด้วย โดยข้อแนะนำต่อไปนี้ได้ถูกจัดลำดับตามประสิทธิภาพในการรับมือกับลักษณะของภัยคุกคามที่แพลตฟอร์มนี้แสดงออกมาโดยเฉพาะ

เปลี่ยนผ่านสู่การตรวจจับเชิงพฤติกรรม (Behavioral-based Detection): เนื่องจากมัลแวร์ในปัจจุบันใช้การ Obfuscation ขั้นสูงจนระบบ Anti-virus แบบเดิม (Signature-based) ตามไม่ทัน องค์กรจำเป็นต้องยกระดับสู่ระบบ EDR/XDR ที่มุ่งเน้นการตรวจจับลำดับเหตุการณ์ที่ผิดปกติแทนการตรวจจับไฟล์ เช่น การไล่เปลี่ยนชื่อไฟล์อย่างรวดเร็ว, การลบ Shadow Copy, การสั่งหยุดการทำงานของ Windows Security และการโหลด DLL จากเส้นทางที่ไม่ใช่มาตรฐาน

เสริมเกราะป้องกันที่ DNS Layer: เพื่อสกัดกั้น C2 ที่ใช้ DGA เราไม่สามารถรออัปเดต Blocklist ได้ทันอีกต่อไป การใช้ AI/Machine Learning เพื่อวิเคราะห์ความผิดปกติของ DNS จึงเป็นเรื่องจำเป็น โดยเฉพาะการตรวจจับชื่อโดเมนที่มีลักษณะสุ่มตัวอักษรที่ผิดปกติ และการตรวจจับการพุ่งสูงขึ้นของ NXDOMAIN ซึ่งเป็นสัญญาณชัดเจนว่ามัลแวร์กำลังพยายามสุ่มหาชื่อโดเมนเพื่อเชื่อมต่อไปยัง C2 Server นอกจากนี้ ควรนำข้อมูลโดเมนที่ต้องสงสัย จากแพลตฟอร์ม Threat Intelligence มาใช้ร่วมกับระบบ DNS Sinkholing เพื่อสกัดกั้นไม่ให้มัลแวร์สื่อสารกลับไปยัง C2 Server ของผู้ไม่หวังดีได้สำเร็จ

การแบ่งโซนเครือข่าย: เนื่องจาก BLACKNET-00 สามารถแพร่กระจายตัวเองภายในเครือข่ายได้ การทำ Micro-segmentation จึงเป็นหัวใจสำคัญ เพราะในเครือข่ายแบบ Flat Network ที่เชื่อมถึงกันหมด แฮ็กเกอร์อาจใช้เวลาไม่ถึง 45 นาทีในการโจมตีจากจุดแรกเข้าสู่การล็อกไฟล์ทั้งระบบ การแบ่งโซนเครือข่ายที่ชัดเจนจะช่วยจำกัดความเสียหายให้อยู่ในวงแคบ และป้องกันไม่ให้มัลแวร์ลุกลามไปยังระบบสำคัญขององค์กร หากมีการแบ่งโซนเครือข่ายอย่างเหมาะสม โดยเฉพาะการแยก Crown-jewel assets (ทรัพย์สินสำคัญที่เป็นหัวใจหลัก) ออกจากส่วนของกลุ่มผู้ใช้งานทั่วไป จะสามารถจำกัดขอบเขตความเสียหายให้อยู่เพียงโซนเดียวได้ แม้ว่ามัลแวร์จะเริ่มทำงานไปแล้วก็ตาม

ระบบสำรองข้อมูลแบบ Immutable และ Air-Gapped พร้อมการทดสอบรายไตรมาส: วิธีเดียวที่เชื่อถือได้ในการกู้คืนระบบจากการโจมตีของ Ransomware คือการมีข้อมูลสำรองที่แยกออกจากเครือข่าย และต้องผ่านการทดสอบจริงแล้วเท่านั้น เนื่องด้วยความสามารถของ BLACKNET-00 ที่สั่งลบ Shadow Copies (VSS) ได้โดยตรง ทำให้จุด Restore Point ในเครื่องมักจะถูกทำลายจนใช้งานไม่ได้ ดังนั้น การสำรองข้อมูลจึงจำเป็นต้องทำแบบ Air-Gapped คือการตัดการเชื่อมต่อจากเครือข่ายโดยสิ้นเชิง เพื่อป้องกันไม่ให้แฮ็กเกอร์เข้าถึงไฟล์สำรองได้ นอกจากนี้ ต้องมีการซ้อมกู้คืนระบบจริงเป็นประจำ ไม่ใช่แค่ตรวจสอบว่ามีไฟล์สำรองอยู่ครบเท่านั้น

การควบคุมอุปกรณ์ภายนอก: ความสามารถในการแพร่กระจายตัวผ่าน USB ของ BLACKNET-00 ทำให้ช่องทางการโจมตีที่หลายองค์กรเคยมองข้าม กลับมาเป็นภัยคุกคามที่ต้องเฝ้าระวังอีกครั้ง องค์กรจึงควรใช้ระบบ Device Control เพื่อทำ Allowlist หรือสั่งบล็อก USB ที่ไม่ได้รับอนุญาต โดยเฉพาะในระบบ OT (Operational Technology) และระบบ Air-gapped ที่ยังจำเป็นต้องใช้ USB ในการรับส่งข้อมูล หรือเซอร์วิสเครื่อง

บทสรุป

BLACKNET-00 ไม่ใช่แค่เครื่องมือสร้าง Ransomware ทั่วไป แต่มันคือหลักฐานที่ยืนยันว่าธุรกิจ RaaS ได้เปลี่ยนสภาพจากอาชญากรรมเฉพาะกลุ่ม มาเป็นอาชญากรรมสำเร็จรูป ที่เข้าถึงได้อย่างสมบูรณ์ นี่คือวิวัฒนาการที่สั่งสมมาตั้งแต่ยุค Cerber ในปี 2016 และถูกเร่งเครื่องด้วยความสำเร็จของ LockBit จนมาถึงจุดพีคในวันนี้ที่เรามีโรงงานผลิตมัลแวร์ ที่มีราคาเข้าถึงง่ายพอ ๆ กับซอฟต์แวร์ถูกลิขสิทธิ์ทั่วไป

คำถามที่ว่า BLACKNET-00 จะถูกนำไปใช้โจมตีธุรกิจรายย่อยในท้องถิ่น หรือใช้เรียกค่าไถ่องค์กรระดับมหาชน คำตอบคือมันเกิดขึ้นพร้อมกันทั้งสองอย่าง เพียงแต่ถูกขับเคลื่อนโดยกลุ่มผู้ใช้งานที่มีแรงจูงใจ และระดับทักษะที่ต่างกัน สำหรับกลุ่มที่ซื้อบริการผ่าน Telegram มีแนวโน้มสูงที่จะเน้นการโจมตีแบบ Opportunistic หรือการคว้าโอกาสจากเป้าหมายที่ป้องกันไม่ดีพอ เช่น SME ที่เปิดพอร์ต RDP ทิ้งไว้, หน่วยงานท้องถิ่น หรือสถาบันการศึกษา ในขณะที่ผู้ใช้งานระดับสูงที่ซื้อ Builder ไปเพื่อทำ Reverse Engineering และสร้าง Customized Variants ขึ้นมาใหม่ คือกลุ่มที่จะมุ่งเป้าโจมตีบริษัทระดับ Fortune 500 โดยเฉพาะ

สิ่งที่ CISO ควรตระหนักมากที่สุด ไม่ใช่เพียงความเก่งของ BLACKNET-00 ในปัจจุบัน แต่คือการที่มันกำลังยกระดับมาตรฐานของตลาดเครื่องมือสร้างมัลแวร์ (Malware-as-a-Service) ให้สูงขึ้นอย่างก้าวกระโดด เมื่อเครื่องมือพื้นฐานช่วยให้แฮ็กเกอร์มือสมัครเล่นมีขีดความสามารถใกล้เคียงกับกลุ่ม APT สิ่งที่จะแยกกลุ่มตัวจริงออกจากแฮ็กเกอร์ทั่วไปจึงไม่ใช่แค่เครื่องมือ แต่เป็นชั้นเชิงในการปฏิบัติการ (TTPs) ไม่ว่าจะเป็นการเลือกเป้าหมายที่แม่นยำ หรือความสามารถในการแฝงตัว (Persistence) ได้อย่างยาวนานโดยไม่ถูกตรวจพบ ในขณะที่กลุ่มผู้ไม่หวังดีทั่วไปเลือกใช้มัลแวร์แบบ Off-the-shelf เข้าโจมตีทันที แต่กลุ่มระดับสูงจะใช้เครื่องมือเหล่านี้เป็นเพียงวัตถุดิบ (Raw Material) เพื่อนำไปวิจัยและดัดแปลงเป็นอาวุธที่มีความเฉพาะตัวและทรงพลังยิ่งกว่าเดิม

ที่มา : socradar

You must be logged in to post a comment.