การโจมตีรูปแบบใหม่ที่ชื่อว่า GPUBreach สามารถทำให้เกิดปัญหา Rowhammer bit-flips บนหน่วยความจำ GDDR6 ของ GPU เพื่อยกระดับสิทธิ์ และนำไปสู่การถูกเข้าควบคุมระบบได้อย่างสมบูรณ์

GPUBreach ถูกคิดค้นโดยทีมนักวิจัยจากมหาวิทยาลัย Toronto โดยจะมีการนำเสนอรายละเอียดฉบับเต็มในงานประชุม IEEE Symposium on Security & Privacy ที่กำลังจะจัดขึ้นในวันที่ 13 เมษายนนี้ ณ เมือง Oakland

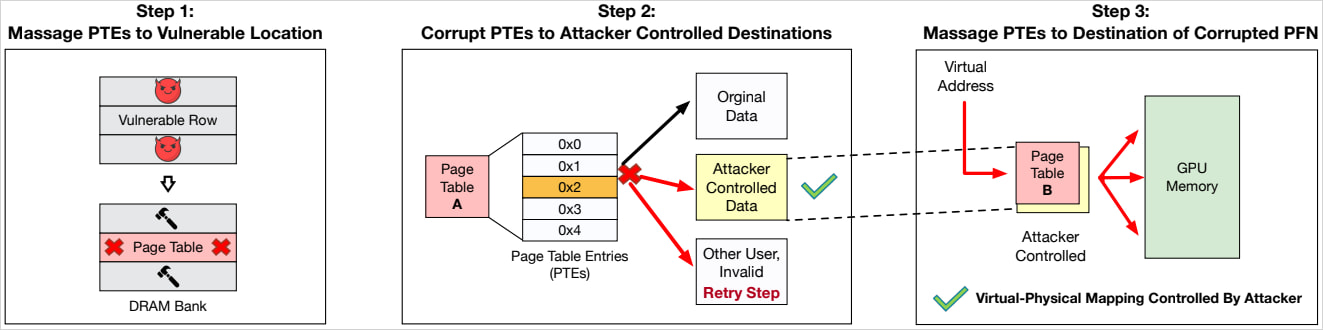

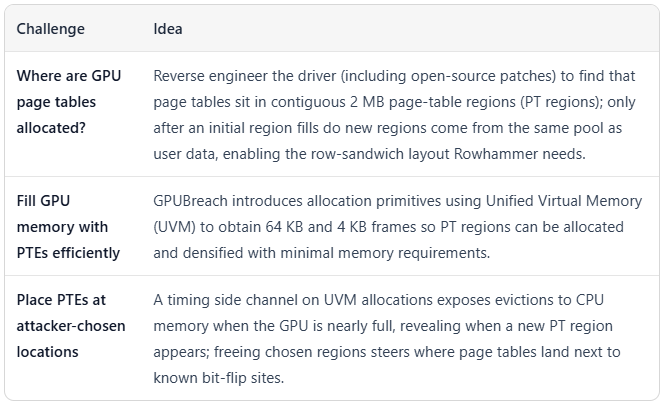

นักวิจัยได้สาธิตให้เห็นว่าอาการ bit flips ที่เกิดจาก Rowhammer ในหน่วยความจำ GDDR6 นั้น สามารถสร้างความเสียหายให้กับ GPU page tables (PTEs) และอาจทำให้ CUDA kernel ที่ไม่มีสิทธิ์ระดับสูงสามารถอ่าน และเขียนหน่วยความจำ GPU ได้อย่างอิสระตามที่ต้องการได้

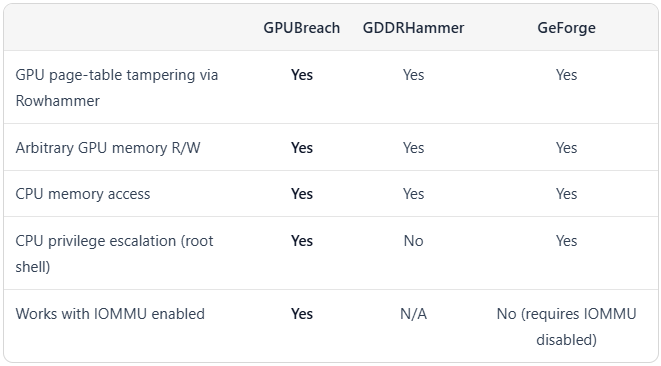

จากนั้นผู้โจมตีอาจนำกระบวนการนี้ไปเชื่อมโยงกับการยกระดับสิทธิ์ในฝั่ง CPU (CPU-side escalation) โดยอาศัยช่องโหว่ด้านความปลอดภัยของหน่วยความจำในไดรเวอร์ของ NVIDIA ซึ่งอาจนำไปสู่การเข้าควบคุมระบบได้อย่างสมบูรณ์ โดยไม่จำเป็นต้องปิดการทำงานของระบบป้องกัน Input-Output Memory Management Unit (IOMMU)

IOMMU คือหน่วยฮาร์ดแวร์ที่ช่วยป้องกันการโจมตีหน่วยความจำโดยตรง ทำหน้าที่ควบคุม และจำกัดวิธีการที่อุปกรณ์ต่าง ๆ เข้าถึงหน่วยความจำ โดยจะจัดการว่าแต่ละอุปกรณ์สามารถเข้าถึงพื้นที่หน่วยความจำส่วนใดได้บ้าง

แม้ว่า IOMMU จะเป็นมาตรการที่มีประสิทธิภาพในการป้องกันการโจมตีแบบ Direct Memory Access (DMA) โดยตรง แต่ก็ไม่สามารถหยุดยั้งการโจมตีจาก GPUBreach ได้

นักวิจัยระบุว่า "GPUBreach แสดงให้เห็นว่าการโจมตีแบบ GPU Rowhammer สามารถขยายผลไปได้ไกลกว่าแค่การทำให้ข้อมูลเสียหาย แต่สามารถนำไปสู่การยกระดับสิทธิ์ได้จริง"

"ด้วยการทำให้ GPU page tables เสียหาย CUDA kernel ที่ไม่มีสิทธิ์ระดับสูง สามารถสุ่มอ่าน และเขียนหน่วยความจำ GPU ได้อย่างอิสระ จากนั้นจึงเชื่อมโยงความสามารถดังกล่าวไปสู่การยกระดับสิทธิ์ในฝั่ง CPU โดยอาศัยช่องโหว่ด้านความปลอดภัยของหน่วยความจำที่เพิ่งค้นพบใหม่ในไดรเวอร์ของ NVIDIA"

"ผลลัพธ์ที่ได้คือการเข้าควบคุมระบบได้ทั้งหมดไปจนถึงระดับ root shell โดยไม่จำเป็นต้องปิดการทำงานของ IOMMU ซึ่งแตกต่างจากรูปแบบการโจมตีอื่น ๆ ในปัจจุบัน ทำให้ GPUBreach ถือเป็นภัยคุกคามที่มีความรุนแรงระดับสูงกว่า"

นักวิจัยกลุ่มเดียวกันนี้เคยสาธิตการโจมตีที่ชื่อว่า GPUHammer มาก่อน ซึ่งเป็นการโจมตีครั้งแรกที่แสดงให้เห็นว่าการโจมตีแบบ Rowhammer บน GPU นั้นสามารถทำได้จริง ส่งผลให้ NVIDIA ต้องออกแจ้งเตือนไปยังผู้ใช้งาน และแนะนำให้เปิดใช้งานระบบป้องกัน System Level Error-Correcting Code เพื่อหยุดความพยายามในการโจมตีหน่วยความจำ GDDR6 ในลักษณะดังกล่าว

อย่างไรก็ตาม GPUBreach ได้ยกระดับภัยคุกคามนี้ขึ้นไปอีกขั้น โดยแสดงให้เห็นว่าไม่เพียงแต่จะสามารถทำให้ข้อมูลเสียหายได้เท่านั้น แต่ยังสามารถยึดสิทธิ์ระดับ root ได้แม้จะเปิดใช้งาน IOMMU อยู่ก็ตาม

นักวิจัยได้ทำการทดสอบ และแสดงผลลัพธ์โดยใช้การ์ดจอ NVIDIA RTX A6000 ที่มีหน่วยความจำ GDDR6 ซึ่ง GPU รุ่นดังกล่าวถูกนำไปใช้อย่างแพร่หลายใน AI development และ Training

การเปิดเผยข้อมูล และแนวทางลดผลกระทบ

นักวิจัยจากมหาวิทยาลัย Toronto ได้รายงานการค้นพบดังกล่าวไปยัง NVIDIA, Google, AWS และ Microsoft เมื่อวันที่ 11 พฤศจิกายน 2025

Google ได้รับทราบรายงานดังกล่าว และมอบเงินรางวัลจากการค้นพบช่องโหว่ จำนวน 600 ดอลลาร์สหรัฐให้แก่นักวิจัย

NVIDIA ระบุว่าอาจมีการอัปเดตประกาศแจ้งเตือนด้านความปลอดภัยฉบับเดิมจากเดือนกรกฎาคม 2025 เพื่อรวมถึงความเป็นไปได้ของการโจมตีรูปแบบใหม่ที่เพิ่งค้นพบนี้เข้าไปด้วย

ดังที่นักวิจัยได้สาธิตให้เห็น การมีระบบ IOMMU เพียงอย่างเดียวนั้นไม่เพียงพอ หากหน่วยความจำที่ถูกควบคุมโดย GPU สามารถสร้างความเสียหายต่อสถานะของไดรเวอร์ที่เชื่อถือได้ ดังนั้นผู้ใช้งานที่มีความเสี่ยงจึงไม่ควรพึ่งพามาตรการรักษาความปลอดภัยนี้เพียงอย่างเดียว

หน่วยความจำแบบ Error Correcting Code (ECC) ช่วยแก้ไขปัญหา single-bit flips และตรวจจับ double-bit flips ได้ แต่ไม่มีประสิทธิภาพเพียงพอในการรับมือกับปัญหา multi-bit flips

นักวิจัยเน้นย้ำว่า GPUBreach นั้นไม่สามารถลดหรือป้องกันผลกระทบได้เลยใน GPU ระดับผู้ใช้งานทั่วไปที่ไม่มีระบบ ECC

นักวิจัยจะเผยแพร่รายละเอียดทั้งหมดของงานวิจัย ซึ่งรวมถึงเอกสารเชิงเทคนิค และ GitHub repository ที่มีแพ็กเกจและสคริปต์สำหรับการจำลองการโจมตีซ้ำ ในวันที่ 13 เมษายนนี้

NVIDIA เปิดเผยกับเว็บไซต์ BleepingComputer ว่าสำหรับสภาพแวดล้อมการใช้งานของลูกค้าองค์กร ทางบริษัทแนะนำให้เปิดใช้งาน System Level Error-Correcting Codes เพื่อป้องกันการโจมตีแบบ Rowhammer โดยระบบดังกล่าวจะถูกเปิดใช้งานไว้เป็นค่า Default บน GPU ระดับ Data Center ในสถาปัตยกรรม Hopper และ Blackwell

ที่มา : bleepingcomputer

You must be logged in to post a comment.