พบมัลแวร์ขโมยข้อมูลบนมือถือชนิดใหม่ที่ชื่อว่า SparkKitty ซึ่งถูกค้นพบใน Google Play และ Apple App Store โดยมีเป้าหมายโจมตีอุปกรณ์ทั้ง Android และ iOS

มัลแวร์ดังกล่าวอาจพัฒนามาจาก SparkCat ซึ่ง Kaspersky ค้นพบเมื่อเดือนมกราคมที่ผ่านมา โดย SparkCat ใช้ optical character recognition (OCR) เพื่อขโมย cryptocurrency wallet recovery phrases จากภาพที่บันทึกไว้ในอุปกรณ์ที่ติดมัลแวร์

โดยปกติแล้ว เมื่อติดตั้งคริปโต wallets แอปจะให้ผู้ใช้งานบันทึก recovery phrase และเก็บรักษาไว้ในที่ปลอดภัยแบบออฟไลน์

โดยการเข้าถึงแบบ seed phrase นี้สามารถนำไปใช้กู้คืนคริปโต wallets และทรัพย์สินทั้งหมดภายใน wallets บนอุปกรณ์เครื่องอื่นได้ จึงกลายเป็นเป้าหมายที่มีค่าสำหรับผู้โจมตี

แม้ว่าการถ่ายภาพหน้าจอของ seed phrase จะไม่ใช่แนวทางที่ปลอดภัย แต่ผู้ใช้งานบางคนก็ยังทำเนื่องจากความสะดวก

รายงานจาก Kaspersky ระบุว่า มัลแวร์ SparkKitty ตัวใหม่นี้จะขโมยภาพทั้งหมดจากแกลเลอรีของอุปกรณ์ที่ติดมัลแวร์ โดยไม่สนใจว่าเป็นภาพอะไร

แม้ว่า Kaspersky จะเชื่อว่ามัลแวร์นี้มีเป้าหมายหลัก คือ crypto wallet seed phrases แต่ข้อมูลที่ถูกขโมย อาจถูกนำไปใช้ในวัตถุประสงค์ที่เป็นอันตรายอื่น ๆ ได้ เช่น การเรียกค่าไถ่หากในภาพมีข้อมูลที่สำคัญ

มัลแวร์ SparkKitty

แคมเปญมัลแวร์ SparkKitty เริ่มดำเนินการมาตั้งแต่เดือนกุมภาพันธ์ 2024 โดยแพร่กระจายผ่านทั้ง Google Play Store, Apple App Store และแพลตฟอร์ม unofficial

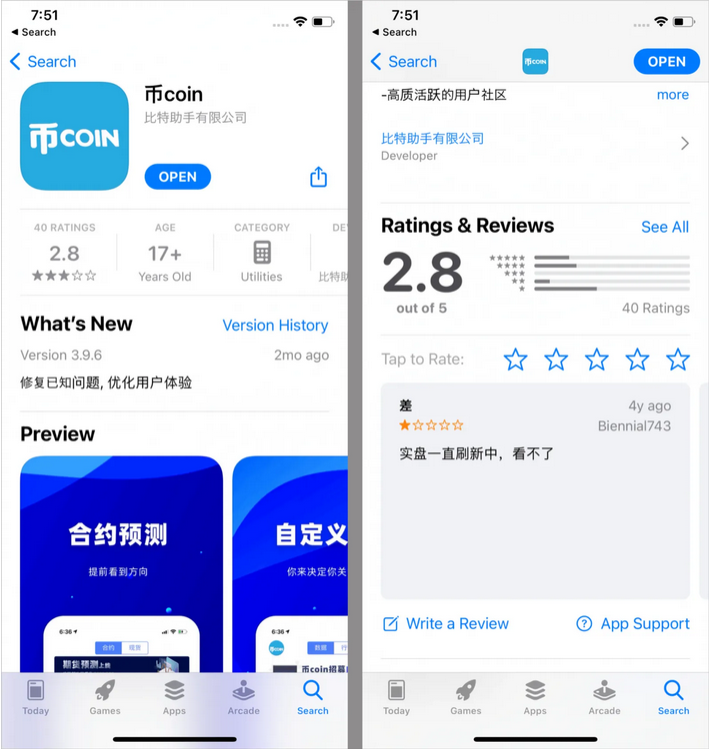

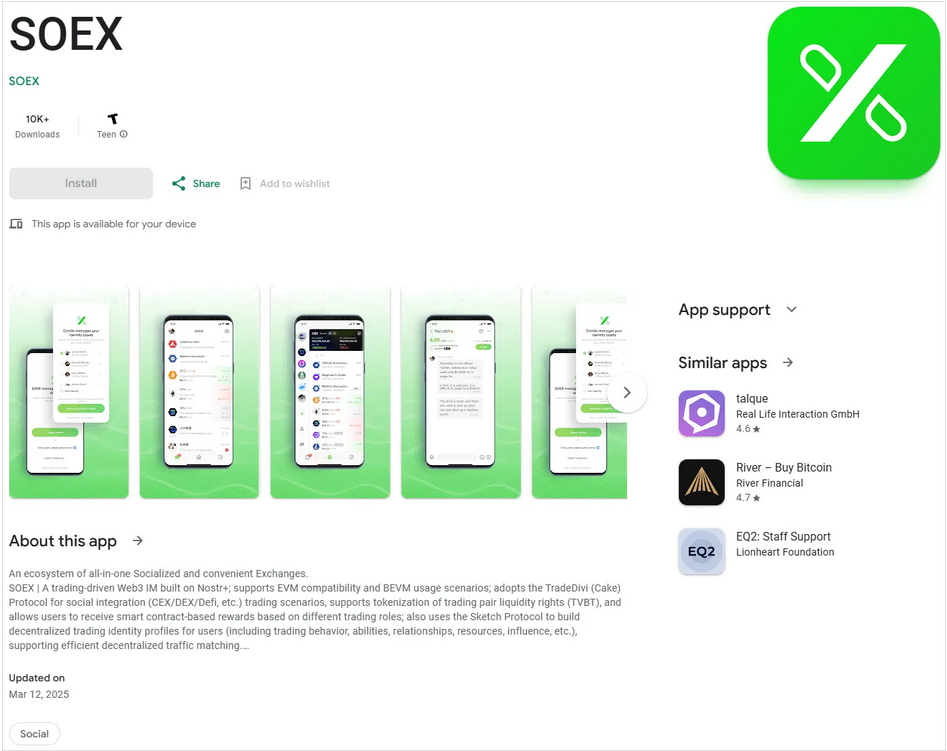

แอปอันตรายที่ Kaspersky ตรวจพบ ได้แก่ 币coin บน Apple App Store และ SOEX บน Google Play ซึ่งทั้งสองแอปถูกลบออกไปเรียบร้อยแล้ว

SOEX คือแอปส่งข้อความที่มีฟีเจอร์แลกเปลี่ยนสกุลเงินดิจิทัล และถูกดาวน์โหลดไปแล้วมากกว่า 10,000 ครั้ง ผ่านทาง Google Play Store ของ Android

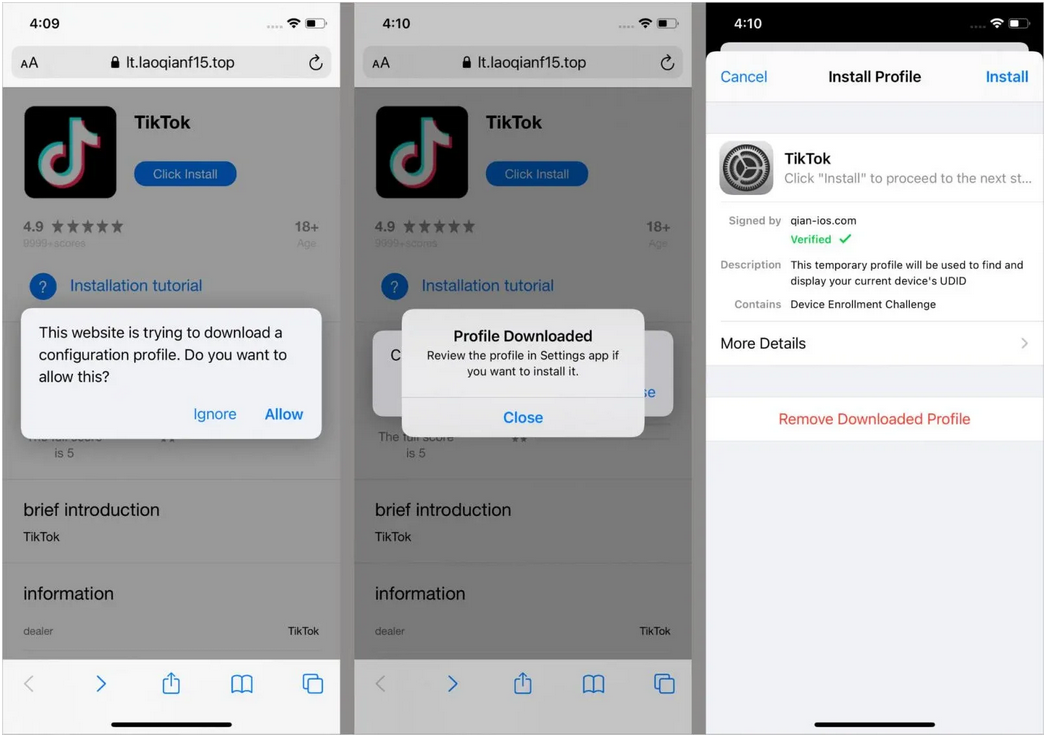

นอกจากนี้ Kaspersky ยังค้นพบแอปเลียนแบบ TikTok ที่ถูกดัดแปลงให้มี cryptocurrency stores, gambling apps, adult-themed games และ casino apps ซึ่งทั้งหมด ฝังมัลแวร์ SparkKitty เอาไว้ และมีการเผยแพร่ผ่านช่องทาง unofficial

บน iOS มัลแวร์ SparkKitty ถูกฝังอยู่ในรูปแบบของ framework ปลอม เช่น AFNetworking.framework และ libswiftDarwin.dylib และบางครั้งยังถูกติดตั้งผ่าน enterprise provisioning profiles

บน Android มัลแวร์จะถูกฝังอยู่ในแอปที่เขียนด้วย Java/Kotlin โดยแอปบางส่วนมีการใช้ Xposed/LSPosed modules ที่เป็นอันตราย

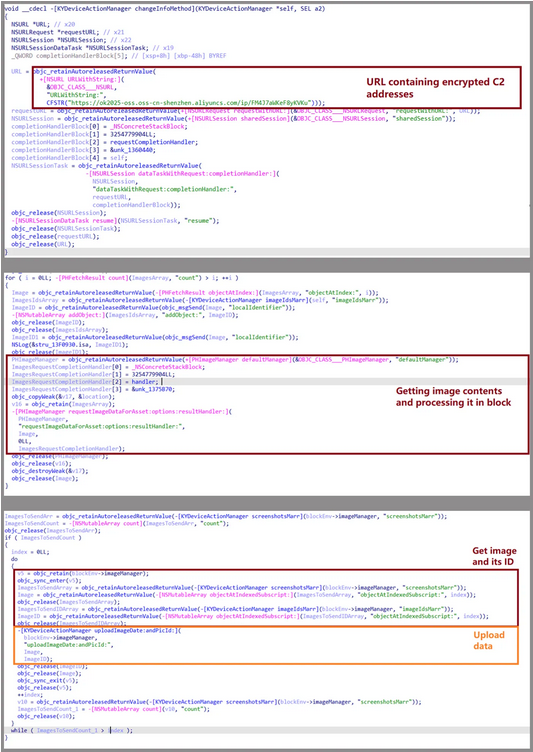

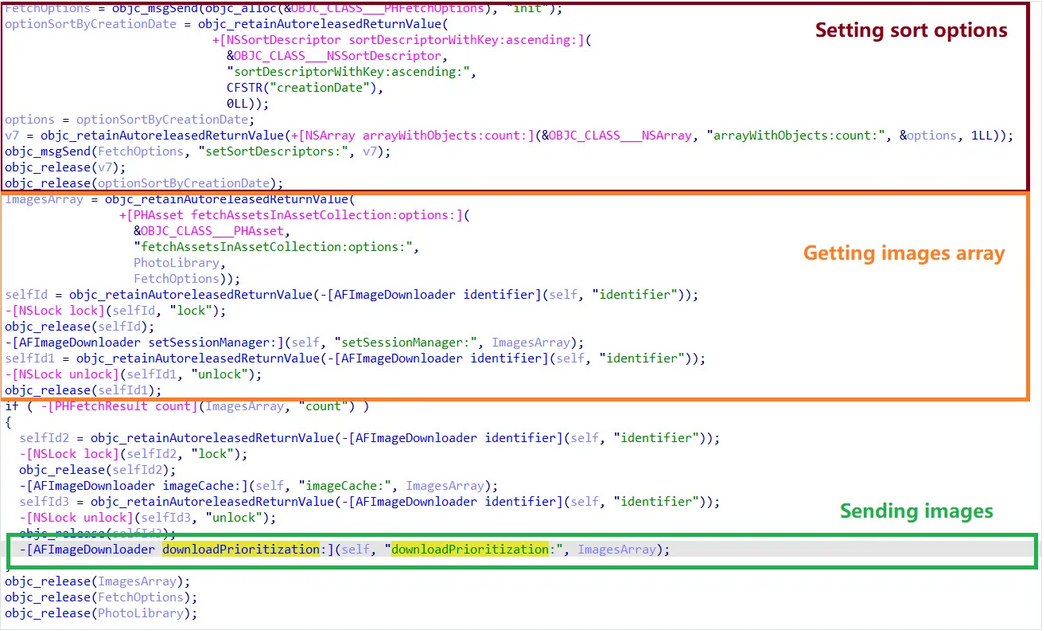

framework ที่เป็นอันตรายบน iOS จะมีการใช้ Objective-C '+load' method เพื่อให้มัลแวร์เริ่มทำงานอัตโนมัติเมื่อแอปเปิดขึ้นมา โดยจะมีการตรวจสอบการตั้งค่า configuration ก่อน ที่อ่านค่าจาก Info.plist ของแอป และจะดำเนินการก็ต่อเมื่อค่าที่อ่านได้ตรงกับ strings ที่กำหนดไว้

บน Android มัลแวร์จะถูกเรียกใช้งานเมื่อแอปถูกเปิด หรือเมื่อผู้ใช้ดำเนินการบางอย่าง เช่น เปิดหน้าจอบางประเภทตามที่ระบุไว้ เมื่อเปิดใช้งานแล้ว มัลแวร์จะดึง และถอดรหัสไฟล์การตั้งค่าจากระยะไกล โดยใช้การเข้ารหัส AES-256 (โหมด ECB) เพื่อรับ URL สำหรับการติดต่อกับ C2

บน iOS มัลแวร์จะขอสิทธิ์เข้าถึงคลังภาพ ในขณะที่บน Android แอปอันตรายจะขอสิทธิ์เข้าถึงพื้นที่จัดเก็บเพื่อให้สามารถดูภาพในอุปกรณ์ได้

หากได้รับอนุญาตบน iOS มัลแวร์จะตรวจสอบแกลเลอรีเพื่อดูการเปลี่ยนแปลง และดึงรูปภาพใหม่ หรือรูปภาพที่ไม่เคยอัปโหลดมาก่อนออกจากเครื่องทันที

บน Android มัลแวร์จะอัปโหลดภาพจากแกลเลอรีพร้อมกับข้อมูลระบุอุปกรณ์ และ metadata ซึ่งทาง Kaspersky ยังพบว่า SparkKitty บางเวอร์ชันมีการใช้ Google ML Kit OCR เพื่อตรวจจับ และอัปโหลดเฉพาะรูปภาพที่มีข้อความเท่านั้น

SparkKitty เป็นอีกหนึ่งตัวอย่างของมัลแวร์ที่สามารถหลุดรอดเข้าไปยัง official app stores ได้ ซึ่งแสดงให้เห็นอีกครั้งว่าผู้ใช้ไม่ควรไว้วางใจแอปเพียงเพราะมาจากช่องทางที่ได้รับการตรวจสอบแล้ว

แอปทั้งหมดควรได้รับการตรวจสอบอย่างละเอียดเพื่อหาสัญญาณของความผิดปกติ เช่น รีวิวปลอม และผู้พัฒนาที่มีประวัติน่าสงสัย รวมถึงแอปที่มียอดดาวน์โหลดต่ำ แต่กลับมีรีวิวเชิงบวกจำนวนมากอย่างผิดปกติ เป็นต้น

ในระหว่างการติดตั้งแอป หากมีการขอสิทธิ์เข้าถึงพื้นที่จัดเก็บข้อมูล หรือแกลเลอรีรูปภาพ ควรตั้งข้อสงสัยทันที และปฏิเสธสิทธิ์นั้น หากไม่เกี่ยวข้องกับการทำงานหลักของแอป

บน iOS ควรหลีกเลี่ยงการติดตั้ง configuration profiles หรือ certificates เว้นแต่ว่าจะมาจากแหล่งที่เชื่อถือได้ โดยใน Android ควรเปิดใช้งาน Google Play Protect ในการตั้งค่า และทำการสแกนอุปกรณ์ทั้งหมดเป็นประจำ

ท้ายที่สุดแล้ว ผู้ที่ใช้งานคริปโต ไม่ควรเก็บภาพถ่ายของ wallet seed phrases ไว้ในอุปกรณ์พกพา เนื่องจากปัจจุบันภาพเหล่านี้ตกเป็นเป้าหมายของมัลแวร์ ดังนั้น ควรจัดเก็บภาพเหล่านี้แบบออฟไลน์อย่างปลอดภัยแทน

ทาง BleepingComputer ได้ติดต่อไปยังทั้ง Apple และ Google เพื่อสอบถามว่าแอปอันตรายเหล่านี้หลุดรอดเข้าสู่ app stores ได้อย่างไร

Google ให้ข้อมูลกับ BleepingComputer ว่าแอปที่ถูกรายงานได้ถูกลบออกจาก Google Play แล้ว และผู้พัฒนาแอปดังกล่าวก็ถูกแบนเรียบร้อย

ผู้ใช้ Android จะได้รับการปกป้องจากแอปนี้โดยอัตโนมัติ ไม่ว่าจะดาวน์โหลดจากแหล่งใดก็ตามผ่าน Google Play Protect ซึ่งเปิดใช้งานเป็นค่าเริ่มต้นบนอุปกรณ์ Android ที่มี Google Play Services

ทาง BleepingComputer ยังได้ติดต่อไปยัง Apple เพื่อสอบถามเกี่ยวกับแอปที่เกี่ยวข้อง และจะทำการอัปเดตข่าวทันทีหากได้รับคำตอบกลับจาก Apple

ที่มา : bleepingcomputer

You must be logged in to post a comment.