NSA และ FBI แจ้งเตือนการพบ Kimsuky (a.k.a APT43) กลุ่ม Hacker ชาวเกาหลีเหนือที่ได้รับการสนับสนุนจากรัฐ ได้ปลอมตัวเป็นนักข่าว และนักวิชาการ แล้วใช้การโจมตีแบบ spear-phishing เพื่อรวบรวมข้อมูลข่าวกรองจากองค์กรด้านนวัตกรรม ศูนย์วิจัย สถาบันการศึกษา และองค์กรสื่อต่าง ๆ

โดยการแจ้งเตือนดังกล่าวมาจากการที่หน่วยงานรัฐบาลหลายแห่งในสหรัฐอเมริกา และเกาหลีใต้ ซึ่งกำลังติดตามปฏิบัติการของ Hacker กลุ่มดังกล่าว รวมถึงวิเคราะห์รูปแบบการโจมตีของกลุ่ม ทั้งนี้หน่วยงานต่าง ๆ ที่ออกมาแจ้งเตือนประกอบไปด้วย ที่ปรึกษาร่วมจากสำนักงานสืบสวนกลางแห่งสหรัฐอเมริกา (FBI) กระทรวงการต่างประเทศสหรัฐฯ สำนักงานความมั่นคงแห่งชาติ (NSA) ร่วมกับหน่วยข่าวกรองแห่งชาติของเกาหลีใต้ (NIS) สำนักงานตำรวจแห่งชาติ (NPA) และกระทรวงการต่างประเทศ (MOFA)

Kimsuky นอกจากมีชื่อ APT43 แล้ว ยังเป็นที่รู้จักในชื่อ Thallium และ Velvet Chollima ได้ดำเนินแคมเปญจารกรรมขนาดใหญ่ ที่ได้รับการสนับสนุนจากหน่วยงานข่าวกรอง และสำนักงานลาดตระเวนทั่วไป (RGB) ของเกาหลีเหนือมาตั้งแต่ปี 2012 เป็นอย่างน้อย

การโจมตีด้วย Spear-phishing ที่ปลอมตัวเป็นนักข่าว

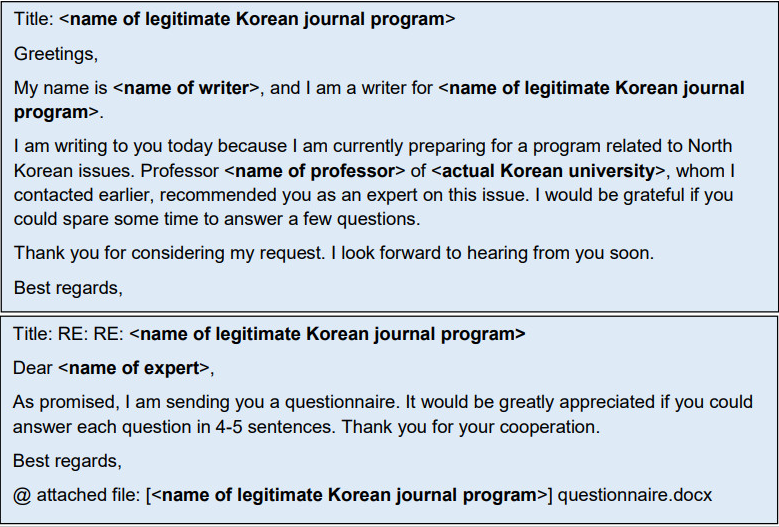

Kimsuky ได้เริ่มต้นการโจมตีด้วย spear-phishing โดยใช้ที่อยู่อีเมลที่ใกล้เคียงกับบุคคลจริง และสร้างเนื้อหาที่น่าเชื่อถือ และสมจริงสำหรับการสื่อสารกับเป้าหมาย ในหัวข้อต่าง ๆ ที่สังเกตได้ ได้แก่ การสอบถาม, การเชิญสัมภาษณ์, การสำรวจที่กำลังดำเนินอยู่ และการขอรายงาน หรือการตรวจสอบเอกสาร ซึ่งใน phishing Email จะเริ่มต้นโดยไม่มีมัลแวร์ หรือไฟล์แนบใด ๆ เนื่องจากต้องการได้รับความไว้วางใจจากเป้าหมาย หากเป้าหมายไม่ตอบกลับอีเมลเหล่านี้ Kimsuky จะกลับมาพร้อมข้อความติดตามหลังจากผ่านไปสองสามวัน

ทาง FBI พบว่าในอีเมลภาษาอังกฤษก็มีโครงสร้างประโยค และอาจมีข้อความที่ตัดตอนมาจากการสื่อสารครั้งก่อนของเหยื่อกับผู้ติดต่อที่ถูกต้องซึ่งถูกขโมยไป รวมถึงเมื่อเป้าหมายเป็นชาวเกาหลีใต้ ข้อความฟิชชิ่งอาจมีภาษาถิ่นของเกาหลีเหนือที่แตกต่างกัน นอกจากนี้ยังพบว่าที่อยู่ที่ใช้ในการส่งอีเมลฟิชชิ่งจะปลอมแปลงเป็นของบุคคล หรือหน่วยงานที่ถูกต้องตามกฎหมาย แต่มักจะมีการสะกดผิดเล็กน้อย

การป้องกัน Kimsuky

ทั้งนี้หน่วยงานต่างๆ ที่ออกมาแจ้งเตือน ได้ให้คำแนะนำในการป้องกันการโจมตีจาก Kimsuky ไว้ว่า

- ควรมีชุดมาตรการลดผลกระทบ ซึ่งรวมถึงการใช้รหัสผ่านที่รัดกุมเพื่อป้องกันบัญชี และเปิดใช้งาน multi-factor authentication (MFA)

- ผู้ใช้ไม่ควรเปิดใช้งาน Macro ในเอกสารในอีเมลที่ส่งโดยบุคคลที่ไม่รู้จัก

- ตรวจสอบเอกสารที่ส่งจากบริการ cloud hosting services ที่รู้จักเท่านั้น

- เมื่อมีข้อสงสัยเกี่ยวกับข้อความที่อ้างว่ามาจากกลุ่มสื่อหรือนักข่าว โปรดไปที่เว็บไซต์อย่างเป็นทางการขององค์กรนั้น และยืนยันความถูกต้องของข้อมูลติดต่อ

ที่มา : bleepingcomputer

You must be logged in to post a comment.