Cisco Talos เปิดเผยรายงานการพบแคมเปญการโจมตีที่มุ่งเป้าหมายการโจมตีไปยังบัญชี Gmail, Outlook ของเป้าหมาย ซึ่งเกี่ยวข้องกับมัลแวร์บอตเน็ตที่ชื่อ Horabot ผ่านการใช้ banking trojan และ spam tool ในการโจมตี โดยมีเป้าหมายไปยังกลุ่มประเทศละตินอเมริกา ทั้งนี้ Cisco Talos รายงานว่า Hacker ที่อยู่เบื้องหลังการโจมตีน่าจะอยู่ในบราซิล

เมื่อโจมตีเป้าหมายได้สำเร็จ มัลแวร์จะทำให้ Hacker สามารถควบคุมบัญชีอีเมล Gmail, Outlook, Hotmail หรือ Yahoo ของเหยื่อ รวมถึงขโมยข้อมูลอีเมล และรหัส 2FA ในกล่องจดหมาย และส่งอีเมลฟิชชิ่งจากบัญชีของเหยื่อ เพื่อแพร่กระจายไปยังบัญชีอื่น ๆ ในระบบ

การโจมตี

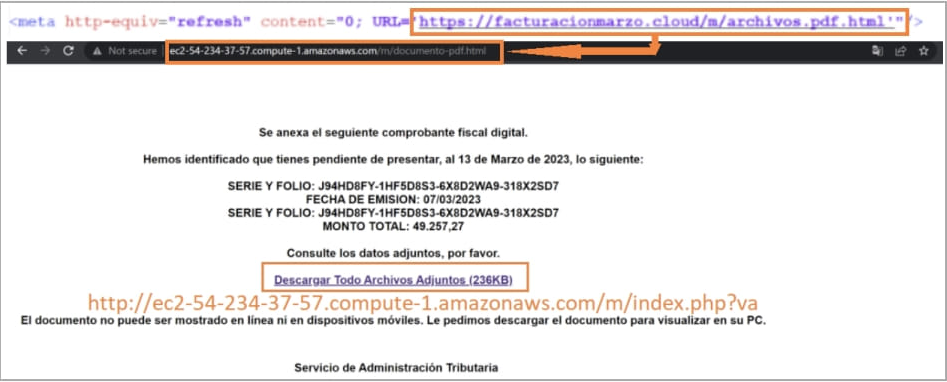

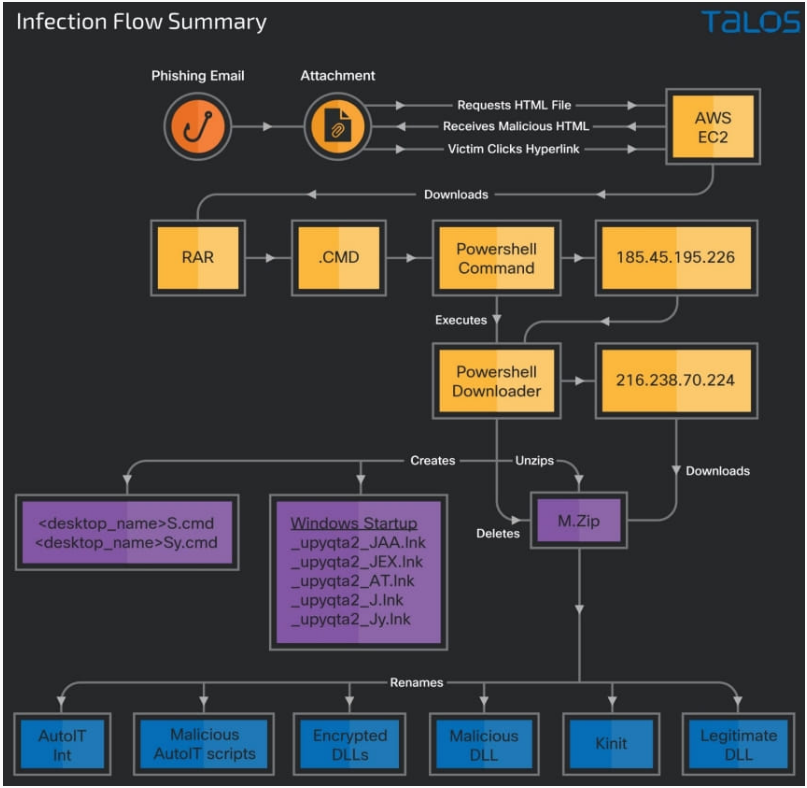

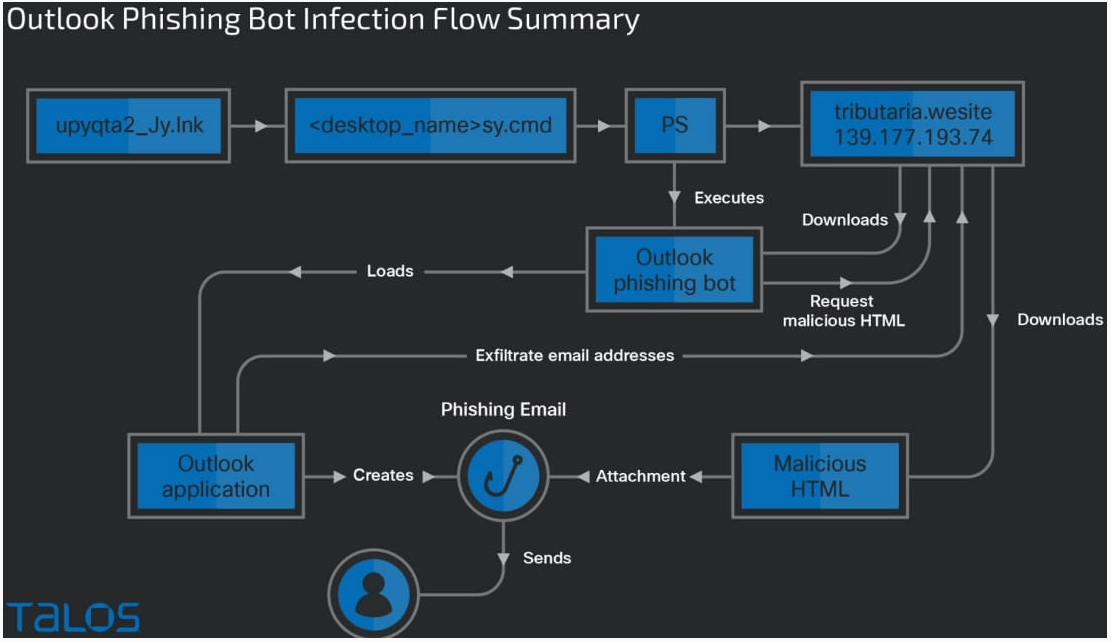

นักวิจัยจาก Cisco Talos ได้อธิบายการโจมตีว่า การโจมตีเริ่มต้นจากอีเมลฟิชชิ่งเกี่ยวกับภาษีที่ส่งไปยังเป้าหมาย โดยมีไฟล์แนบ HTML ที่หลอกว่าเป็นใบเสร็จการชำระเงิน เมื่อเป้าหมายทำการเปิดไฟล์ HTML ก็จะถูกเปลี่ยนเส้นทางไปยัง URL ที่โฮสต์อยู่บนอินสแตนซ์ของ AWS ที่ควบคุมโดย Hacker

เมื่อเหยื่อคลิกที่ไฮเปอร์ลิงก์บนเพจ และดาวน์โหลดไฟล์ RAR archive ที่ภายในจะมี batch file นามสกุล CMD ซึ่งจะทำการดาวน์โหลดสคริปต์ PowerShell ที่เรียกไฟล์ DLL ของโทรจัน และชุดโปรแกรมอื่น ๆ จาก C2 server หลังจากนั้นโทรจันเหล่านี้จะติดตั้งเพย์โหลดสองตัวสุดท้ายจาก C2 server หนึ่งคือสคริปต์สำหรับดาวน์โหลด PowerShell และอีกอันคือ Horabot binary

เมื่อเหยื่อคลิกที่ไฮเปอร์ลิงก์บนเพจ และดาวน์โหลดไฟล์ RAR archive ที่ภายในจะมี batch file นามสกุล CMD ซึ่งจะทำการดาวน์โหลดสคริปต์ PowerShell ที่เรียกไฟล์ DLL ของโทรจัน และชุดโปรแกรมอื่น ๆ จาก C2 server หลังจากนั้นโทรจันเหล่านี้จะติดตั้งเพย์โหลดสองตัวสุดท้ายจาก C2 server หนึ่งคือสคริปต์สำหรับดาวน์โหลด PowerShell และอีกอันคือ Horabot binary

Banking trojan

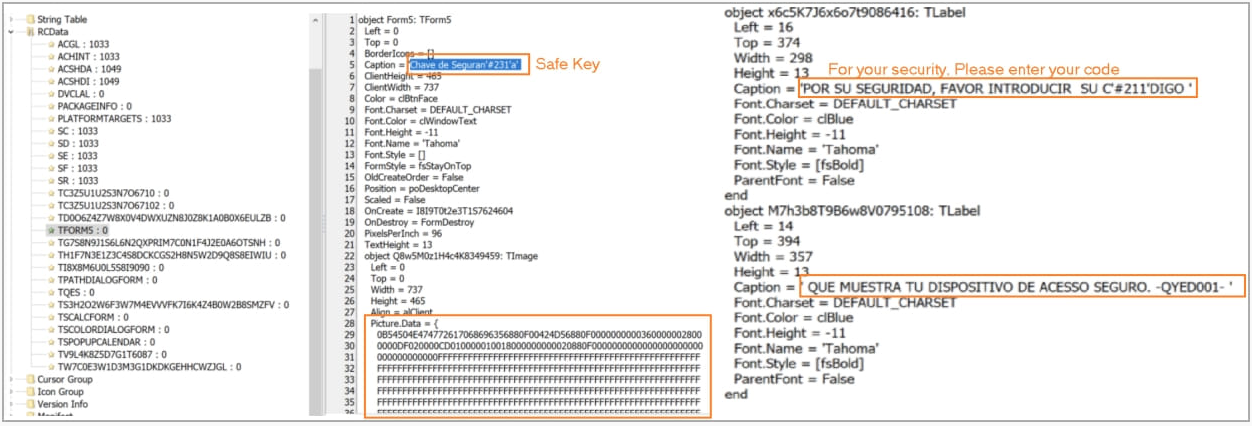

ไฟล์ DLL หนึ่งในไฟล์ ZIP ที่ดาวน์โหลดมาชื่อ "jli.dll" ซึ่งถูก sideloaded โดยไฟล์ปฏิบัติการ "kinit.exe" ซึ่งเป็น Banking trojan ที่เขียนด้วยภาษา Delphi ซึ่งจะกำหนดเป้าหมายเป็นข้อมูลต่าง ๆ บนระบบ เช่น ภาษา, ขนาดดิสก์, ซอฟต์แวร์ป้องกันไวรัส, ชื่อโฮสต์, เวอร์ชันระบบปฏิบัติการ, ที่อยู่ IP, ข้อมูล credentials ของผู้ใช้งาน และข้อมูลการใช้งาน รวมถึงโทรจันยังมีความสามารถในการเรียกใช้คำสั่งจากระยะไกล เช่น การดำเนินการกับไฟล์ และยังสามารถทำ keylogging, การจับภาพหน้าจอ และการติดตามการใช้งานของเมาส์

เมื่อเหยื่อเปิดแอปพลิเคชัน โทรจันจะวางหน้าต่างปลอมไว้ด้านบนเพื่อหลอกให้เหยื่อกรอกข้อมูลที่มีความสำคัญ เช่น ข้อมูลประจำตัวของบัญชีธนาคารออนไลน์ หรือ OTP

ข้อมูลทั้งหมดที่รวบรวมจากคอมพิวเตอร์ของเหยื่อจะถูกส่งไปยัง C2 server ของ Hacker ผ่าน HTTP POST นอกจากนี้ ไฟล์ ZIP ยังมี DLL ของเครื่องมือสแปมเข้ารหัสที่ชื่อ "_upyqta2_J.mdat" ที่ออกแบบมาเพื่อขโมยข้อมูล credentials สำหรับบริการเว็บเมลยอดนิยม เช่น Gmail, Hotmail และ Yahoo

Horabot

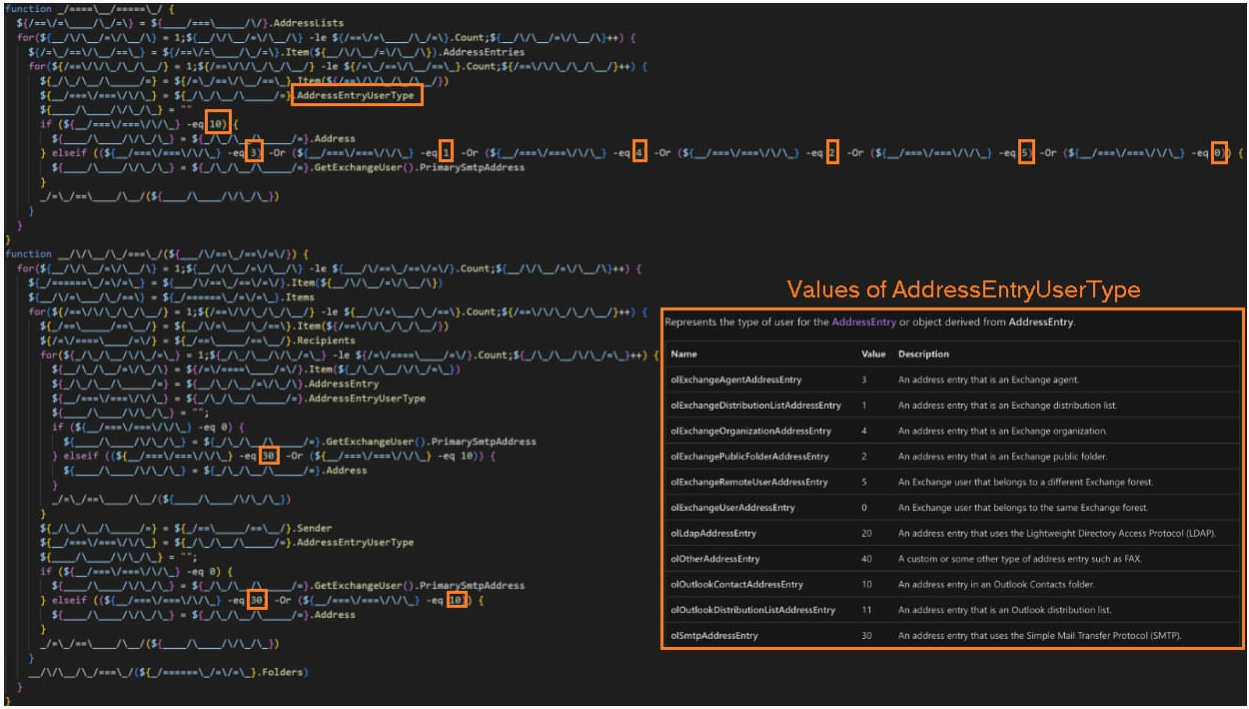

เพย์โหลดหลักในการเข้าสู่ระบบของเหยื่อคือ Horabot ซึ่งเป็น botnet ที่ใช้ PowerShell กำหนดเป้าหมายไปยังกล่องจดหมาย Outlook ของเหยื่อเพื่อขโมยรายชื่อติดต่อ และเผยแพร่อีเมลฟิชชิ่งที่มีไฟล์แนบ HTML ที่เป็นอันตรายไปยังที่อยู่อีเมลที่แยกออกมาทั้งหมดทีละรายการ และเปิดแอปพลิเคชัน Outlook บนเดสก์ท็อปของเหยื่อเพื่อขโมยข้อมูลผู้ติดต่อจากเนื้อหาในกล่องจดหมาย

ที่อยู่อีเมลที่แยกออกมาทั้งหมดจะถูกเขียนลงในไฟล์ ".Outlook" จากนั้นจึงเข้ารหัส และส่งข้อมูลกลับไปยัง C2 server และเมื่อกระบวนการกระจายอีเมลฟิชชิ่งเสร็จสิ้น ไฟล์และโฟลเดอร์ที่สร้างขึ้นในเครื่องจะถูกลบออกเพื่อลบร่องรอย

โดยถึงแม้ว่าแคมเปญ Horabot นี้จะกำหนดเป้าหมายไปที่ผู้ใช้ในเม็กซิโก อุรุกวัย บราซิล เวเนซุเอลา อาร์เจนตินา กัวเตมาลา และปานามาเป็นหลัก แต่ Hacker ก็สามารถขยายการโจมตีไปยังภูมิภาคอื่น ๆ ได้ทุกเมื่อ เนื่องจากมีการใช้ฟิชชิ่งที่เขียนเป็นภาษาอังกฤษในการโจมตีเป้าหมาย

ที่มา : bleepingcomputer

You must be logged in to post a comment.