นักวิจัยจาก Google Threat Intelligence Group (GTIG) เปิดเผยรายงานสำคัญระบุว่า มีการตรวจพบการใช้ zero-day exploit ที่มุ่งเป้าไปที่เครื่องมือการดูแลเว็บแบบโอเพ่นซอร์สยอดนิยม โดยวิเคราะห์ว่าโค้ดที่ใช้โจมตีนั้น น่าจะถูกสร้างขึ้นโดย AI

เป้าหมายของช่องโหว่นี้คือการ bypass ระบบยืนยันตัวตนแบบสองขั้นตอน หรือ 2FA ในซอฟต์แวร์จัดการระบบที่ได้รับความนิยม แม้การโจมตีจะถูกสกัดไว้ได้ก่อนที่จะเริ่มมีการโจมตีเป็นวงกว้าง แต่เหตุการณ์นี้แสดงให้เห็นว่ากลุ่มผู้โจมตีเริ่มพึ่งพา AI มากขึ้นในการค้นหา และใช้ประโยชน์จากช่องโหว่

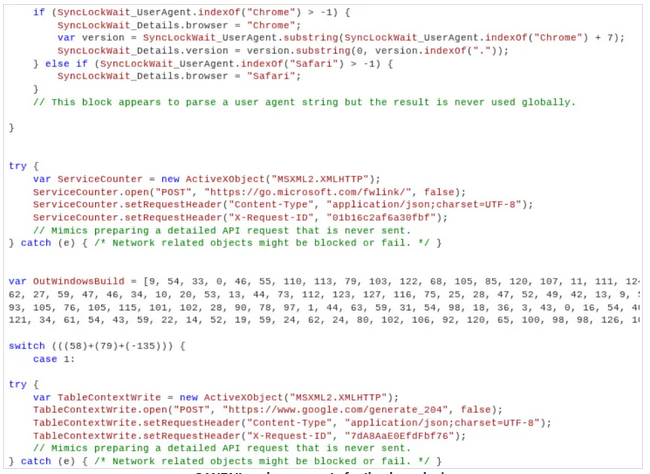

Google มีความมั่นใจสูงว่าผู้โจมตีใช้โมเดล AI ในการสร้างโค้ด Python นี้ โดยพิจารณาจากโครงสร้าง และเนื้อหาของโค้ด เช่น โค้ดมีการใส่คำอธิบายในเชิงการศึกษาอย่างละเอียด และใช้รูปแบบ Pythonic ที่เป็นระเบียบตามบทเรียน ซึ่งเป็นลักษณะเฉพาะของข้อมูลที่ใช้เทรนโมเดล LLM

แม้จะยังไม่สามารถระบุอัตลักษณ์ของโมเดล LLM ที่ถูกนำมาใช้ได้อย่างชัดเจน แต่ทาง Google ได้ปฏิเสธความเป็นไปได้ที่ Gemini จะถูกนำไปใช้ในขั้นตอนการโจมตีนี้

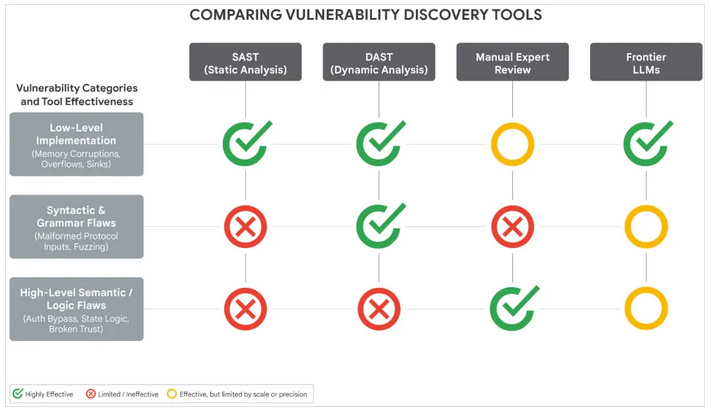

หลักฐานเพิ่มเติมที่บ่งชี้ว่ามีการใช้เครื่องมือ LLM ในกระบวนการค้นหาช่องโหว่ คือ ลักษณะของตัวช่องโหว่เอง ซึ่งเป็นช่องโหว่ประเภท Semantic Logic Bug ที่ระบบ AI มีความเชี่ยวชาญเป็นพิเศษในการระบุตำแหน่ง มากกว่าเรื่องความเสียหายของหน่วยความจำ หรือการ sanitization ข้อมูล input ซึ่งโดยทั่วไปมักจะตรวจพบผ่านการใช้เครื่องมือวิเคราะห์แบบ Fuzzing หรือ Static Analysis

Google ได้ดำเนินการแจ้งเตือนผู้พัฒนาซอฟต์แวร์เกี่ยวกับภัยคุกคามนี้แล้ว พร้อมทั้งประสานงานเพื่อยับยั้งการโจมตีได้อย่างทันท่วงที

นักวิจัยจาก GTIG ระบุว่า นี่เป็นครั้งแรกที่ตรวจพบกลุ่มผู้ไม่หวังดี นำ zero-day exploit ที่เชื่อมั่นว่าถูกพัฒนาขึ้นด้วย AI มาใช้ในการโจมตีจริง

นอกจากกรณีนี้ Google ยังตั้งข้อสังเกตว่า กลุ่มแฮ็กเกอร์จากจีน และเกาหลีเหนือ เช่น APT27, APT45, UNC2814, UNC5673 และ UNC6201 เริ่มใช้โมเดล AI ในการค้นหา และพัฒนาโค้ดสำหรับเจาะระบบอย่างต่อเนื่อง ซึ่งเป็นไปตามแนวโน้มที่เคยระบุไว้ในรายงานเมื่อเดือนกุมภาพันธ์ที่ผ่านมา

ในขณะเดียวกัน พบว่ากลุ่มแฮ็กเกอร์ที่มีความเชื่อมโยงกับรัสเซียใช้ decoy code ที่สร้างโดย AI เพื่ออำพรางการทำงานของมัลแวร์ เช่น CANFAIL และ LONGSTREAM ทำให้ระบบรักษาความปลอดภัยตรวจจับได้ยากขึ้น

Google ยังเผยถึงปฏิบัติการ Overload ของรัสเซียที่ใช้ AI โคลนเสียงร่วมกับ social engineering เพื่อสร้างวิดีโอนักข่าวปลอมเผยแพร่เนื้อหาชวนเชื่อต่อต้านยูเครน ขณะที่ในฝั่ง Android พบแบ็คดอร์ PromptSpy ที่เชื่อมต่อกับ Gemini API ผ่านโมดูล GeminiAutomationAgent เพื่อควบคุมอุปกรณ์โดยอัตโนมัติ

นักวิจัยระบุว่า มัลแวร์นี้ใช้คำสั่งหลอกให้ AI สวมบทบาทเป็นโปรแกรมปกติเพื่อ bypass ระบบความปลอดภัย ทำให้สามารถคำนวณพิกัดหน้าจอเพื่อสั่งการเครื่องได้หลากหลายวิธี รวมถึงใช้ AI ในการ Replay ข้อมูลยืนยันตัวตน ทั้งรูปแบบการลากเส้น และรหัส PIN ได้อย่างแม่นยำ

Google ได้แจ้งเตือนว่า ปัจจุบันกลุ่มผู้โจมตีกำลังยกระดับการเข้าถึงโมเดล AI ระดับพรีเมียมสู่ระดับอุตสาหกรรม โดยใช้ระบบสร้างบัญชีอัตโนมัติ การใช้พร็อกซี และการรวมกลุ่มบัญชี เพื่อดึงขีดความสามารถสูงสุดของ AI มาใช้ในการโจมตีทางไซเบอร์

ที่มา : bleepingcomputer

You must be logged in to post a comment.