Checkmarx ได้ออกมาแจ้งเตือนว่าพบ Jenkins Application Security Testing (AST) plugin เวอร์ชันที่เป็นอันตราย ได้ถูกเผยแพร่บน Jenkins Marketplace

โดยกลุ่ม Hacker ที่เกี่ยวข้องกับการโจมตีดังกล่าวคือ TeamPCP ซึ่งเป็นกลุ่ม Hacker ที่เกี่ยวข้องกับการโจมตีแบบ Supply-Chain Attacks หลายครั้ง รวมถึง Shai-Hulud campaigns บน npm และการโจมตี Trivy vulnerability scanner ซึ่งส่งผลให้เกิดการแพร่กระจายของ Infostealer Malware

Jenkins เป็นหนึ่งใน Continuous Integration/Continuous Deployment (CI/CD) automation solutions ที่ใช้กันอย่างแพร่หลายที่สุดสำหรับการสร้างซอฟต์แวร์, การทดสอบ, การสแกนโค้ด, การจัดแพ็กเกจแอปพลิเคชัน และการ deploy การอัปเดตไปยังเซิร์ฟเวอร์

โดย Checkmarx AST plugin บน Jenkins Marketplace เป็นการรวมการสแกนด้านความปลอดภัยเข้ากับ automated pipelines

ทั้งนี้เหตุการณ์ Supply Chain Attack ลักษณะนี้ เป็นการโจมตีครั้งที่ 3 แล้ว ตั้งแต่ปลายเดือนมีนาคม 2026

Adnand Khan วิศวกรด้านความปลอดภัยระบุว่า "TeamPCP สามารถเข้าถึง GitHub repositories ของ Checkmarx และแทรกช่องโหว่ในปลั๊กอิน Jenkins AST เพื่อส่งมัลแวร์สำหรับขโมยข้อมูล Credentials เข้าไป"

โฆษกของ Checkmarx ได้ยืนยันกับ BleepingComputer ว่า Hacker ได้รับข้อมูล Credentials ของ GitHub repositories จากการโจมตี rivy vulnerability scanner Supply-Chain Attacks ในเดือนมีนาคม 2026

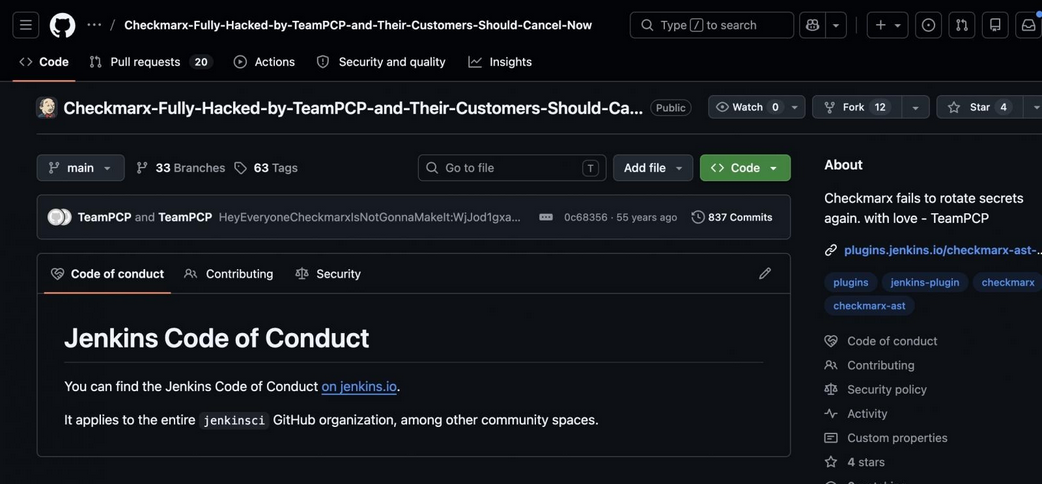

กลุ่ม TeamPCP ได้ทิ้งข้อความหลังโจมตีสำเร็จไว้ว่า “Checkmarx ล้มเหลวในการ rotate secrets อีกครั้ง ด้วยรัก จาก TeamPCP”

โฆษกของ Checkmarx ระบุว่า จากการโจมตีดังกล่าว Hacker สามารถเข้าถึง GitHub environment ของ Checkmarx และเผยแพร่โค้ดที่เป็นอันตรายไปยังส่วนประกอบบางอย่างได้

โดยใช้ข้อมูล Credentials ที่ถูกขโมยไปจากการโจมตี Trivy แฮ็กเกอร์ได้เผยแพร่เครื่องมือสำหรับนักพัฒนาซอฟต์แวร์หลายตัวในเวอร์ชันที่มีการดัดแปลงบน GitHub, Docker และ VSCode ซึ่งรวมถึงโค้ดที่สามารถขโมยข้อมูลได้

ผู้โจมตียังคงเข้าถึงระบบได้อย่างน้อยหนึ่งเดือน จากนั้นจึงเผยแพร่เครื่องมือวิเคราะห์ KICS ของบริษัทเวอร์ชันที่เป็นอันตรายบน Docker, Open VSX และ VSCode ซึ่งสามารถเก็บข้อมูลจากสภาพแวดล้อมการพัฒนาซอฟต์แวร์ได้

ในช่วงปลายเดือนเมษายน Checkmarx เคยยืนยันว่ากลุ่ม LAPSUS$ มีการเผยแพร่ข้อมูลที่ถูกขโมยไปจาก GitHub repository ของบริษัท

เมื่อวันเสาร์ที่ 9 พฤษภาคม เวอร์ชันที่ผิดปกติ (2026.5.09) ของปลั๊กอิน Checkmarx Jenkins AST ถูกอัปโหลดไปยัง repo.jenkins-ci.org การอัปเดตนี้อยู่นอกเหนือขั้นตอนการเผยแพร่ของปลั๊กอิน และมีโค้ดที่เป็นอันตราย

นอกจากจะไม่ใช่การเผยแพร่ตามรูปแบบปกติแล้ว ปลั๊กอินที่เป็นอันตรายนี้ยังขาด git tag และ GitHub release ด้วย

Checkmarx แนะนำให้ผู้ใช้ตรวจสอบให้แน่ใจว่ากำลังใช้ Checkmarx Jenkins AST plugin เวอร์ชัน 2.0.13-829.vc72453fa_1c16 ที่เผยแพร่เมื่อวันที่ 17 ธันวาคม 2025 หรือเวอร์ชันที่เก่ากว่าหรือไม่

แม้ว่า Checkmarx จะไม่ได้เปิดเผยรายละเอียดใด ๆ เกี่ยวกับ Checkmarx Jenkins AST plugin ที่เป็นอันตรายนี้บนระบบ แต่ผู้ที่ดาวน์โหลดเวอร์ชันที่เป็นอันตรายควรสันนิษฐานว่าข้อมูล Credentials ของตนอาจถูกขโมย ควรเปลี่ยนรหัสทั้งหมด และตรวจสอบการแพร่กระจาย หรือการฝังตัวของมัลแวร์

Checkmarx ระบุว่า GitHub repositories นั้นถูกแยกออกจากระบบ Production ของลูกค้า และไม่มีข้อมูลลูกค้าใด ๆ ถูกจัดเก็บไว้ใน GitHub repositories

ทั้งนี้ Checkmarx ได้แนะนำให้ลูกค้าสามารถค้นหาคำแนะนำได้ในพอร์ทัล support หรือในส่วนการอัปเดตความปลอดภัย รวมถึงได้เผยแพร่ indicator of compromise (IoCs) ของแคมเปญดังกล่าวแล้ว

ที่มา : bleepingcomputer

You must be logged in to post a comment.