นักวิจัยที่ชื่อว่า "Chaotic Eclipse" ได้เผยแพร่ Proof-of-Concept (PoC) สำหรับใช้ในการโจมตีช่องโหว่ zero-day ตัวที่สองของ Microsoft Defender ซึ่งมีชื่อเรียกว่า "RedSun" ในช่วงสองสัปดาห์ที่ผ่านมา เพื่อเป็นการประท้วงแนวทางการทำงานของบริษัทที่มีต่อนักวิจัยด้านความปลอดภัยทางไซเบอร์

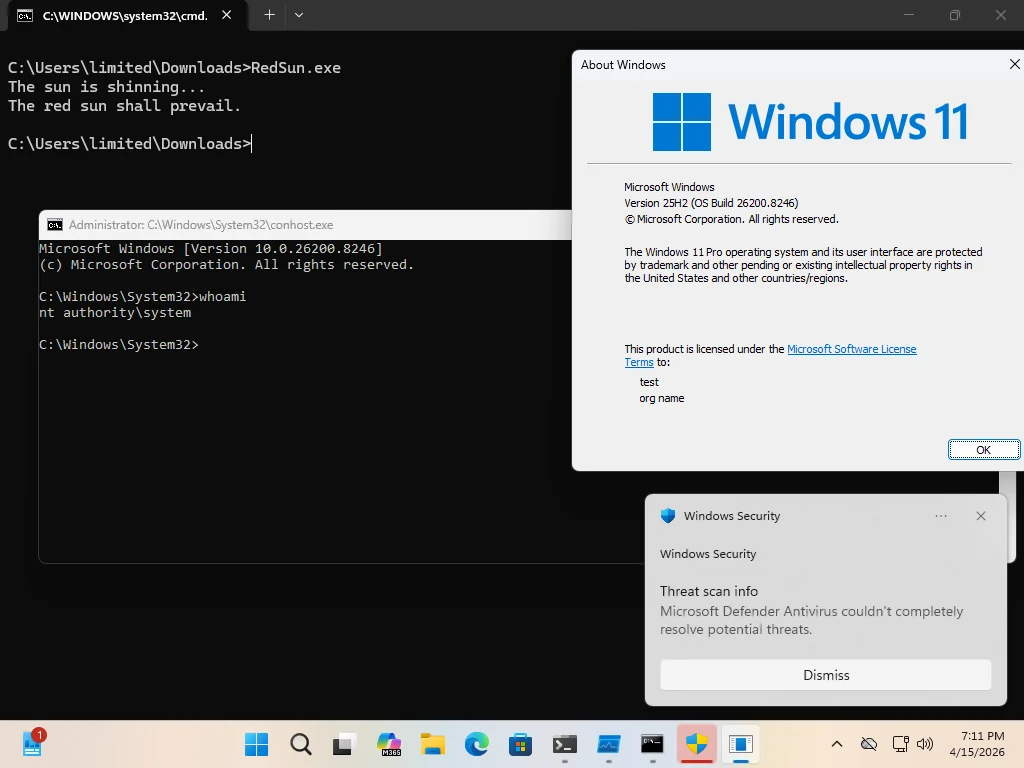

การโจมตีระบบดังกล่าวเป็นการอาศัยช่องโหว่ Local Privilege Escalation (LPE) ซึ่งจะมอบสิทธิ์ระดับ SYSTEM ใน Windows 10, Windows 11 และ Windows Server ที่ติดตั้งแพตช์ Patch Tuesday ล่าสุดของเดือนเมษายน โดยช่องโหว่จะทำงานเมื่อมีการเปิดใช้งาน Windows Defender อยู่

นักวิจัยระบุว่า "เมื่อ Windows Defender พบว่าไฟล์ที่เป็นอันตรายมี Cloud tag ติดอยู่ ไม่ว่าจะด้วยเหตุผลอะไรก็ตาม โปรแกรม Antivirus ที่ควรจะมีหน้าที่ปกป้องกลับตัดสินใจที่จะเขียนไฟล์ที่มันเพิ่งตรวจพบนั้นทับกลับลงไปที่ตำแหน่งเดิมอีกครั้ง"

"PoC ดังกล่าวอาศัยช่องโหว่จากพฤติกรรมนี้เพื่อเขียนทับไฟล์ระบบ และยกระดับสิทธิ์เป็นผู้ดูแลระบบ"

Will Dormann นักวิเคราะห์ช่องโหว่ระดับสูงจาก Tharros ได้ยืนยันกับทาง BleepingComputer โดยระบุว่า การโจมตีระบบสำหรับช่องโหว่ zero-day "RedSun" ตัวใหม่ของ Microsoft Defender นั้นสามารถทำงานได้จริง และทำให้ผู้โจมตีได้สิทธิ์ระดับ SYSTEM บน Windows 10, Windows 11 และ Windows Server 2019 ขึ้นไป ที่แม้จะติดตั้งแพตช์อัปเดตล่าสุดครบถ้วนแล้วก็ตาม

Dormann ได้เขียนอธิบายไว้ใน Thread บน Mastodon โดยระบุว่า "Exploit นี้ทำงานโดยใช้ 'Cloud Files API' ในการเขียนไฟล์ทดสอบไวรัส EICAR จากนั้นจะใช้ oplock เพื่อให้ทำงานตัดหน้าฟีเจอร์ Volume Shadow Copy และใช้ directory junction/reparse point เพื่อเปลี่ยนเส้นทางการเขียนไฟล์ทับ (ด้วยเนื้อหาใหม่) ไปยังเป้าหมายที่ C:\Windows\system32\TieringEngineService.exe"

"เมื่อถึงขั้นตอนนี้ ระบบ Cloud Files Infrastructure จะถูกหลอกให้รันไฟล์ TieringEngineService.exe ที่ผู้โจมตีแอบนำมาวางไว้ (ซึ่งแท้จริงแล้วก็คือตัวโปรแกรม RedSun.exe ที่ใช้ในการโจมตีระบบนั่นเอง) ด้วยสิทธิ์ระดับ SYSTEM"

Dormann ระบุว่าผู้พัฒนาโปรแกรม Antivirus บางรายบน VirusTotal สามารถตรวจจับการโจมตีระบบดังกล่าวได้ เนื่องจากไฟล์ executable ของตัว exploit นั้นมีการฝังไฟล์ EICAR (ไฟล์สำหรับทดสอบ Antivirus) เอาไว้ อย่างไรก็ตาม สามารถลดจำนวนการถูกตรวจจับลงได้ โดยการเข้ารหัสข้อความของ EICAR ที่อยู่ภายในไฟล์ executable ดังกล่าว

รายละเอียดเชิงเทคนิคเชิงเพิ่มเติมเกี่ยวกับช่องโหว่ดังกล่าวได้ถูกเผยแพร่โดย Kevlar นักวิจัยด้านความปลอดภัย

เมื่อสัปดาห์ที่แล้ว นักวิจัยรายนี้ที่ชื่อว่า "Chaotic Eclipse" ได้ปล่อยโค้ดที่ใช้สำหรับช่องโหว่ zero-day ประเภท LPE ของ Microsoft Defender อีกตัวหนึ่งที่มีชื่อเรียกว่า "BlueHammer" ซึ่งปัจจุบันมีหมายเลข CVE-2026-33825 โดย Microsoft ได้ทำการแก้ไขช่องโหว่ดังกล่าวเป็นที่เรียบร้อยแล้วในชุดอัปเดตด้านความปลอดภัย Patch Tuesday ของเดือนนี้

นักวิจัยระบุว่า เขาได้เผยแพร่ PoC ของช่องโหว่ zero-day ทั้งสองตัวนี้เพื่อเป็นการประท้วงแนวทางการทำงานของ Microsoft ที่มีต่อนักวิจัยด้านความปลอดภัยทางไซเบอร์ ซึ่งเป็นผู้รายงานช่องโหว่ต่าง ๆ ให้กับ Microsoft Security Response Center (MSRC)

นักวิจัยคนดังกล่าวอ้างว่า "ปกติตามกระบวนการแล้ว ผมคงต้องไปอ้อนวอนขอร้องให้พวกเขาแก้ไข bug แต่สรุปสั้น ๆ คือ พวกเขามาบอกกับผมเป็นการส่วนตัวว่าจะทำลายชีวิตผม และพวกเขาก็ทำแบบนั้นจริง ๆ ผมไม่แน่ใจว่าผมเป็นคนเดียวที่ต้องเจอประสบการณ์อันเลวร้ายนี้ หรือมีคนอื่นที่โดนด้วย แต่ผมคิดว่าคนส่วนใหญ่คงยอมอดทน และถอยออกมาเพื่อไม่ให้เจ็บตัวไปมากกว่านี้ แต่สำหรับผม พวกเขาได้พรากทุกสิ่งทุกอย่างไป"

"พวกเขาเล่นงานผมอย่างหนัก และงัดเอาลูกไม้เด็ก ๆ ทุกรูปแบบมาใช้ มันแย่มากจนถึงจุดหนึ่งที่ผมเริ่มสงสัยว่า ผมกำลังรับมือกับองค์กรยักษ์ใหญ่ หรือแค่ใครสักคนที่กำลังสนุกสนานกับการได้เห็นผมทนทุกข์ทรมานกันแน่ แต่นี่ดูเหมือนว่าจะเป็นการตัดสินใจร่วมกันของพวกเขา"

ทาง BleepingComputer ได้ติดต่อไปยังนักวิจัยเพื่อขอรายละเอียดเพิ่มเติมเกี่ยวกับการโต้ตอบระหว่างเขากับทาง MSRC

และเมื่อติดต่อไปยัง Microsoft เกี่ยวกับข้อกล่าวหาเหล่านี้ ทาง Microsoft ได้เผยแพร่แถลงการณ์ดังต่อไปนี้

"โฆษกของ Microsoft ได้ให้ข้อมูลกับ BleepingComputer โดยระบุว่า "Microsoft มีความมุ่งมั่นต่อลูกค้าในการตรวจสอบปัญหาด้านความปลอดภัยที่มีการรายงานเข้ามา พร้อมทั้งอัปเดตอุปกรณ์ที่ได้รับผลกระทบเพื่อปกป้องลูกค้าให้เร็วที่สุดเท่าที่จะเป็นไปได้"

"นอกจากนี้ เรายังสนับสนุนแนวทางการเปิดเผยช่องโหว่ร่วมกัน ซึ่งเป็นมาตรฐานการปฏิบัติที่ได้รับการยอมรับอย่างกว้างขวางในอุตสาหกรรม เพื่อให้มั่นใจว่าปัญหาต่าง ๆ จะได้รับการตรวจสอบ และจัดการอย่างรอบคอบก่อนที่จะมีการเปิดเผยต่อสาธารณชน ซึ่งถือเป็นการสนับสนุนทั้งในด้านการปกป้องลูกค้า และ Community ของนักวิจัยด้านความปลอดภัยอีกด้วย"

ที่มา : bleepingcomputer

You must be logged in to post a comment.