กลุ่มแฮ็กเกอร์กำลังใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัยของ Windows จำนวน 3 รายการที่เพิ่งถูกเปิดเผย เพื่อใช้ในการโจมตีโดยมีวัตถุประสงค์เพื่อยกระดับสิทธิ์เป็นระดับ SYSTEM หรือระดับผู้ดูแลระบบ

นับตั้งแต่ต้นเดือนที่ผ่านมา นักวิจัยด้านความปลอดภัยที่รู้จักกันในชื่อ "Chaotic Eclipse" หรือ "Nightmare-Eclipse" ได้เผยแพร่ PoC ของทั้ง 3 ช่องโหว่ เพื่อเป็นการประท้วงต่อวิธีการรับมือกระบวนการเปิดเผยช่องโหว่ของศูนย์ตอบสนองด้านความปลอดภัยของ Microsoft (MSRC)

ช่องโหว่สองรายการแรก (ซึ่งมีชื่อเรียกกว่า BlueHammer และ RedSun) เป็นช่องโหว่ Local Privilege Escalation (LPE) ของ Microsoft Defender ในขณะที่ช่องโหว่รายการที่สาม (ที่ชื่อว่า UnDefend) สามารถถูกโจมตีโดยใช้ standard user เพื่อบล็อก Microsoft Defender definition updates ได้

เมื่อมีการเปิดเผยรายละเอียดของช่องโหว่ออกมา ทำให้ช่องโหว่ด้านความปลอดภัยเหล่านี้ถูกจัดว่าเป็นช่องโหว่ Zero-day ตามนิยามของ Microsoft เนื่องจากยังไม่มีการออกแพตช์ หรือการอัปเดตอย่างเป็นทางการเพื่อแก้ไขปัญหาดังกล่าว

เมื่อวันพฤหัสบดีที่ผ่านมา นักวิจัยด้านความปลอดภัยจาก Huntress Labs รายงานว่าพบช่องโหว่ Zero-day ทั้งสามรายการกำลังถูกนำไปใช้ในการโจมตีจริง โดยเฉพาะช่องโหว่ BlueHammer ที่ถูกตรวจพบว่ามีการเริ่มใช้งานมาตั้งแต่วันที่ 10 เมษายน

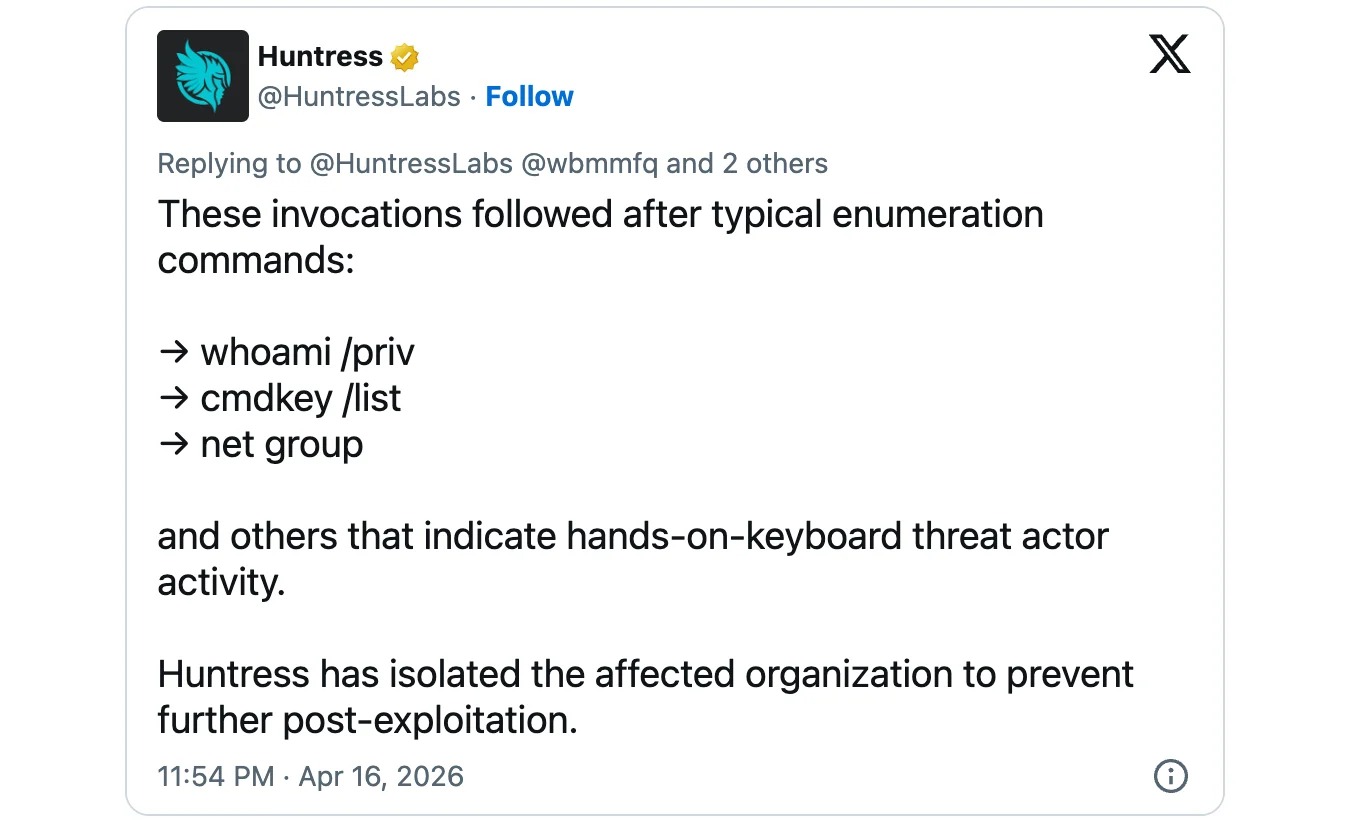

นอกจากนี้ พวกเขายังตรวจพบช่องโหว่ UnDefend และ RedSun บนอุปกรณ์ Windows ที่ถูกโจมตีผ่านบัญชีผู้ใช้ SSLVPN ซึ่งการโจมตีเหล่านี้แสดงให้เห็นถึงหลักฐานของการที่ผู้โจมตีที่ลงมือสั่งการด้วยตัวเอง

นักวิจัยระบุว่า "ศูนย์ปฏิบัติการด้านความปลอดภัยของ Huntress กำลังเฝ้าสังเกตการณ์การใช้เทคนิคการโจมตี BlueHammer, RedSun และ UnDefend ของ Nightmare-Eclipse”

สองช่องโหว่ Zero-day ที่ยังคงรอการแก้ไข

ในขณะนี้ Microsoft ระบุช่องโหว่ BlueHammer ภายใต้หมายเลข CVE-2026-33825 และได้ดำเนินการแก้ไขผ่านการอัปเดตความปลอดภัยประจำเดือนเมษายน 2026 เป็นที่เรียบร้อยแล้ว แต่ทว่าอีกสองช่องโหว่ที่เหลือนั้นยังไม่ได้รับการแก้ไข

ตามที่ BleepingComputer ได้รายงานไปก่อนหน้านี้ ผู้โจมตีสามารถใช้ช่องโหว่ RedSun เพื่อยกระดับสิทธิ์เป็นระดับ SYSTEM บนระบบปฏิบัติการ Windows 10, Windows 11 และ Windows Server 2019 รวมถึงเวอร์ชันที่ใหม่กว่าได้ในกรณีที่เปิดใช้งาน Windows Defender แม้ว่าจะติดตั้ง Patch Tuesday ประจำเดือนเมษายนไปแล้วก็ตาม

นักวิจัยอธิบายว่า "เมื่อ Windows Defender ตรวจพบว่าไฟล์อันตรายมี Cloud Tag ตัว Antivirus ที่ควรจะมีหน้าที่ปกป้องเครื่องกลับตัดสินใจว่า การเขียนทับไฟล์ที่มันตรวจเจอลงไปยังตำแหน่งเดิมอีกครั้งเป็นความคิดที่ดี” “ซึ่ง PoC ได้ฉวยโอกาสจากพฤติกรรมนี้ในการเขียนทับไฟล์ระบบเพื่อยกระดับสิทธิ์ในการบริหารจัดการเครื่อง"

โฆษกของ Microsoft ได้ชี้แจงกับ BleepingComputer เมื่อต้นสัปดาห์ที่ผ่านมาหลังจากมีการขอข้อมูลเพิ่มเติมเกี่ยวกับประเด็นการเปิดเผยข้อมูลโดยนักวิจัยนิรนามว่า "Microsoft มีพันธสัญญาต่อลูกค้าในการตรวจสอบปัญหาด้านความปลอดภัยที่มีการรายงานเข้ามา และจะอัปเดตอุปกรณ์ที่ได้รับผลกระทบเพื่อปกป้องลูกค้าโดยเร็วที่สุด"

"นอกจากนี้ บริษัทยังสนับสนุนการเปิดเผยช่องโหว่แบบประสานงาน ซึ่งเป็นแนวทางปฏิบัติที่แพร่หลายในอุตสาหกรรม เพื่อช่วยให้มั่นใจว่าช่องโหว่ต่าง ๆ จะได้รับการตรวจสอบ และแก้ไขอย่างรอบคอบก่อนที่จะมีการเปิดเผยต่อสาธารณะ อันเป็นการสนับสนุนทั้งการคุ้มครองลูกค้า และชุมชนนักวิจัยด้านความปลอดภัย"

ที่มา : bleepingcomputer

You must be logged in to post a comment.