Google ออกอัปเดตแพตซ์ความปลอดภัยฉุกเฉิน เพื่อแก้ไขช่องโหว่ระดับความรุนแรงสูงบน Chrome 2 รายการ ซึ่งถูกตรวจพบว่ามีการนำไปใช้ในการโจมตีจริงแบบ Zero-day เรียบร้อยแล้ว

Google ระบุในประกาศแจ้งเตือนด้านความปลอดภัยที่เผยแพร่เมื่อวันพฤหัสบดีที่ผ่านมาว่า บริษัทได้รับทราบว่ามีการใช้ช่องโหว่ทั้ง 2 รายการ CVE-2026-3909 และ CVE-2026-3910 ในการโจมตีจริงในวงกว้าง

ช่องโหว่ Zero-day รายการแรก CVE-2026-3909 เป็นช่องโหว่ประเภท Out-of-bounds write ใน Skia ซึ่งเป็น graphics library ในรูปแบบ open-source 2D ที่ทำหน้าที่แสดงผลเนื้อหาบนเว็บ และ User Interface ซึ่งผู้โจมตีสามารถอาศัยช่องโหว่นี้เพื่อทำให้เบราว์เซอร์หยุดทำงาน หรือเรียกใช้โค้ดที่เป็นอันตรายได้

ช่องโหว่รายการที่สอง CVE-2026-3910 เป็นช่องโหว่ประเภท Inappropriate implementation ใน V8 JavaScript และ WebAssembly

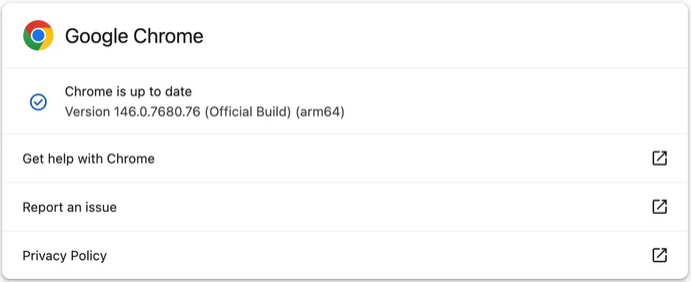

Google ได้ค้นพบช่องโหว่ด้านความปลอดภัยทั้งสองรายการ และดำเนินการออกแพตช์แก้ไขภายในเวลาเพียงสองวันหลังจากได้รับรายงานในช่องทาง Stable Desktop โดยมีการปล่อยเวอร์ชันใหม่ให้กับระบบปฏิบัติการ Windows (146.0.7680.75), macOS (146.0.7680.76) และระบบ Linux (146.0.7680.75)

แม้ว่า Google จะระบุว่า การอัปเดตเป็นกรณีพิเศษนี้อาจต้องใช้เวลาหลายวัน หรือหลายสัปดาห์กว่าจะครอบคลุมผู้ใช้งานทุกคน แต่จากการตรวจสอบของ BleepingComputer เมื่อช่วงเช้าที่ผ่านมาพบว่าสามารถกดอัปเดตได้ในทันที

หากคุณไม่ต้องการอัปเดตเว็บเบราว์เซอร์ด้วยตนเอง สามารถตั้งค่าให้ระบบตรวจสอบการอัปเดตโดยอัตโนมัติ และปล่อยให้โปรแกรมทำการติดตั้งให้เสร็จสมบูรณ์ในการเปิดใช้งานครั้งถัดไปได้เช่นกัน

แม้ว่า Google จะพบหลักฐานว่ามีผู้โจมตีนำช่องโหว่ Zero-day นี้ไปใช้ในการโจมตีจริง แต่ทางบริษัทก็ยังไม่ได้เปิดเผยรายละเอียดเพิ่มเติมเกี่ยวกับเหตุการณ์เหล่านั้น

Google ระบุว่า การเข้าถึงรายละเอียดของช่องโหว่ และลิงก์ต่าง ๆ จะถูกจำกัดไว้จนกว่าผู้ใช้งานส่วนใหญ่จะได้รับการอัปเดตแพตซ์แก้ไขแล้ว และจะยังคงจำกัดการเข้าถึงข้อมูลดังกล่าวต่อไป หากพบว่าช่องโหว่นั้นมีอยู่ในไลบรารีของ Third-party ที่โครงการอื่น ๆ ใช้งานในลักษณะเดียวกัน แต่ยังไม่ได้รับการแก้ไข

ช่องโหว่ดังกล่าว ถือเป็นช่องโหว่ Chrome Zero-day รายการที่สอง และสามที่มีการนำไปใช้ในการโจมตีจริง และได้รับการแก้ไขนับตั้งแต่ต้นปี 2026 โดยรายการแรก CVE-2026-2441 ซึ่งถูกระบุว่าเป็น iterator invalidation bug ใน CSSFontFeatureValuesMap (ส่วนการทำงานของ Chrome ที่จัดการค่าคุณสมบัติฟอนต์ CSS) ที่ได้รับการแก้ไขไปแล้วเมื่อช่วงกลางเดือนกุมภาพันธ์ที่ผ่านมา

เมื่อปีที่แล้ว Google ได้แก้ไขช่องโหว่ Zero-day ที่กำลังถูกนำไปใช้ในการโจมตีจริงทั้งหมด 8 รายการ ซึ่งหลายรายการในจำนวนนั้นถูกรายงานโดยทีมวิเคราะห์ภัยคุกคามของ Google (Threat Analysis Group หรือ TAG) ซึ่งเป็นกลุ่มนักวิจัยด้านความปลอดภัยที่มีชื่อเสียงในด้านการติดตาม และระบุช่องโหว่ Zero-day ที่ถูกนำไปใช้ในการโจมตีด้วยสปายแวร์

เมื่อวันพฤหัสบดีที่ผ่านมา Google ยังเปิดเผยว่า บริษัทได้จ่ายเงินรางวัลรวมกว่า 17 ล้านดอลลาร์สหรัฐ ให้แก่นักวิจัยด้านความปลอดภัยจำนวน 747 คน ที่รายงานช่องโหว่ด้านความปลอดภัยผ่านโครงการมอบรางวัลสำหรับผู้พบช่องโหว่ (Vulnerability Reward Program หรือ VRP) ในปี 2025 ที่ผ่านมา

ที่มา : bleepingcomputer

You must be logged in to post a comment.