แคมเปญมัลแวร์ Sign1 แพร่กระจายไปยังเว็บไซต์ WordPress กว่า 39,000 แห่ง

พบแคมเปญมัลแวร์ในชื่อ Sign1 ได้แพร่กระจายไปยังเว็บไซต์มากกว่า 39,000 แห่งในช่วงหกเดือนที่ผ่านมา ทำให้ผู้ใช้งานจะถูก redirect และเห็นโฆษณา popup ads ที่ไม่ต้องการ

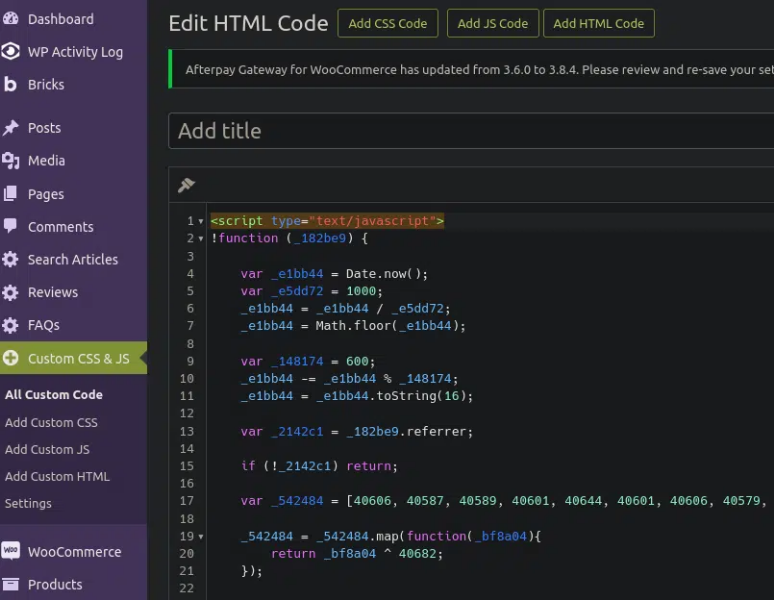

โดย Hacker ได้ทำการ inject มัลแวร์ลงใน custom HTML widget และ plugin WordPress เพื่อแทรกสคริปต์ Sign1 ที่เป็นอันตรายแทนที่จะแก้ไขไฟล์บน WordPress

Sucuri บริษัทรักษาความปลอดภัยเว็บไซต์ ได้ค้นพบแคมเปญมัลแวร์ Sign1 หลังจากที่พบว่าเว็บไซต์ของลูกค้าได้สุ่มแสดงโฆษณาป๊อปอัปแก่ผู้เข้าชม

แคมเปญมัลแวร์ Sign1

ทั้งนี้ทาง Sucuri พบว่าเว็บไซต์ได้ถูกโจมตีด้วยวิธีการ brute force แต่ในส่วนเว็บไซต์อื่น ๆ ยังไม่มีข้อมูลว่าถูกโจมตีได้อย่างไร

โดยการโจมตี WordPress ก่อนหน้านี้อาจเกี่ยวข้องกับการโจมตีแบบ Brute Force และการใช้ช่องโหว่ของปลั๊กอินเพื่อเข้าถึงเว็บไซต์ ซึ่งเมื่อ Hacker สามารถเข้าถึงเว็บไซต์ได้แล้ว ก็จะทำการใช้ WordPress custom HTML widget หรือติดตั้งปลั๊กอิน Simple Custom CSS และ JS เพื่อแทรกโค้ด JavaScript ที่เป็นอันตราย

การวิเคราะห์มัลแวร์ Sign1 ของ Sucuri แสดงให้เห็นว่ามัลแวร์ได้ใช้การสุ่มตามเวลาเพื่อสร้าง dynamic URLs ที่เปลี่ยนแปลงทุก ๆ 10 นาทีเพื่อหลบเลี่ยงการบล็อก ซึ่งโดเมนดังกล่าวได้รับการจดทะเบียนไม่นานก่อนที่จะนำไปใช้ในการโจมตี จึงไม่อยู่ในรายการโดเมนที่เป็นอันตราย

โดย URL เหล่านี้ถูกใช้เพื่อดาวน์โหลดสคริปต์ที่เป็นอันตรายเพิ่มเติม ซึ่งทำงานในเบราว์เซอร์ของผู้เใช้งาน ในช่วงแรกโดเมนจะถูกโฮสต์บน Namecheap แต่ต่อมาถูกย้ายไปที่ HETZNER และ Cloudflare เพื่อสร้างความสับสนในการตรวจจับ IP address

การ inject code ที่มีการเข้ารหัส XOR และชื่อตัวแปรที่ดูเหมือนสุ่ม ทำให้เครื่องมือรักษาความปลอดภัยตรวจจับได้ยากขึ้น

โดยโค้ดที่เป็นอันตรายจะตรวจสอบ referrers และคุกกี้ก่อนการโจมตี โดยกำหนดเป้าหมายไปยังผู้เข้าชมจากเว็บไซต์หลัก ๆ เช่น Google, Facebook, Yahoo และ Instagram และอื่น ๆ

นอกจากนี้ โค้ดอันตรายจะสร้างคุกกี้บนเบราว์เซอร์ของเป้าหมายเพื่อให้ป๊อปอัปแสดงเพียงครั้งเดียวต่อผู้เข้าชม 1 คน ทำให้มีโอกาสน้อยที่จะถูกรายงานไปยังเจ้าของเว็บไซต์ที่ถูกโจมตี

จากนั้นสคริปต์จะ redirect เว็บไซต์ของผู้เข้าชมไปยังเว็บไซต์หลอกลวง เช่น captcha ปลอม ที่พยายามหลอกให้ผู้เข้าชมเปิดใช้งานการแจ้งเตือนของเบราว์เซอร์ การแจ้งเตือนเหล่านี้จะส่งโฆษณาที่ไม่ต้องการไปยัง desktop ของเหยื่อโดยตรง

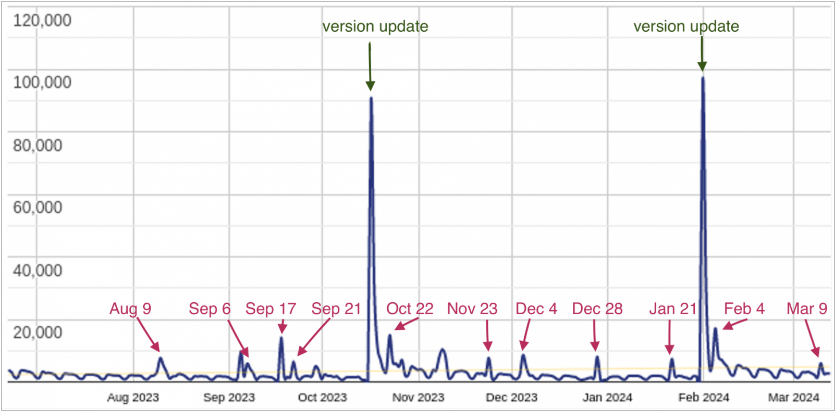

รวมถึงยังพบการพัฒนาของ Sign1 ในช่วงหกเดือนที่ผ่านมา โดยพบการติดมัลแวร์พุ่งสูงขึ้น ภายหลังการปล่อยมัลแวร์เวอร์ชันใหม่

โดยเครื่องมือสแกนของ Sucuri ได้ตรวจพบมัลแวร์บนเว็บไซต์มากกว่า 39,000 แห่ง ซึ่งการโจมตีล่าสุด เริ่มดำเนินการตั้งแต่เดือนมกราคม 2024 โดยคาดว่าสามารถเข้าถึงเว็บไซต์ได้มากกว่า 2,500 แห่ง รวมถึง Sign1 ยังมีการพัฒนาอย่างต่อเนื่อง จึงมีความเป็นไปได้ที่จะพัฒนาความสามารถในการหลบซ่อน และหลีกเลี่ยงการตรวจจับ

เพื่อป้องกันเว็บไซต์จากการโจมตีจากแคมเปญดังกล่าว ผู้ดูแลเว็บไซต์จึงควรตั้งรหัสผ่านที่มีความปลอดภัย และอัปเดต plugin ให้เป็นเวอร์ชันล่าสุดอยู่เสมอ รวมถึงทำการลบ add-on ที่ไม่จำเป็น เพื่อลดความเสี่ยงจากการถูกโจมตี

ที่มา : BLEEPINGCOMPUTER

You must be logged in to post a comment.