พบแคมเปญมัลแวร์ StrelaStealer กำลังมุ่งเป้าโจมตีเพื่อขโมยข้อมูลบัญชีอีเมล โดยส่งผลกระทบต่อองค์กรกว่า 100 แห่งทั่วสหรัฐอเมริกา และยุโรป

StrelaStealer ถูกพบครั้งแรกในเดือนพฤศจิกายน 2022 โดยเป็นมัลแวร์สำหรับขโมยข้อมูลตัวใหม่ที่มีความสามารถในการขโมยข้อมูลบัญชีอีเมลจาก Outlook และ Thunderbird โดยมีความสามารถเด่น คือการใช้วิธีการติดมัลแวร์แบบ polyglot file (การรวมรูปแบบไฟล์สองรูปแบบขึ้นไปเข้าด้วยกันในลักษณะที่แต่ละรูปแบบสามารถทำงานได้โดยไม่มีข้อผิดพลาด เช่นไฟล์ JAR และ MSI) เพื่อหลบเลี่ยงการตรวจจับจากซอฟต์แวร์รักษาความปลอดภัย

ในช่วงแรกมัลแวร์ StrelaStealer มุ่งเป้าหมายการโจมตีไปยังผู้ใช้งานชาวสเปนเป็นส่วนใหญ่

ต่อมาตามรายงานล่าสุดโดย Unit42 ของ Palo Alto Networks พบว่ามัลแวร์ StrelaStealer ได้เปลี่ยนแปลงเป้าหมายการโจมตีไปยังผู้ใช้งานจากสหรัฐอเมริกาและยุโรปแทน

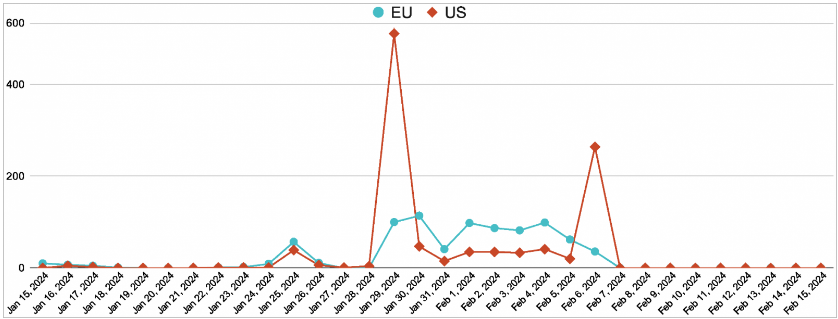

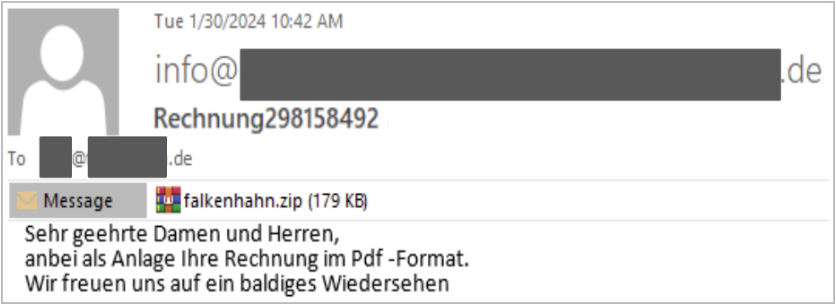

รวมถึงพบว่า StrelaStealer ได้เผยแพร่ผ่านทางแคมเปญฟิชชิ่งเพิ่มขึ้นอย่างมากในเดือนพฤศจิกายน 2023 โดยพบว่าได้มีการกำหนดเป้าหมายไปที่องค์กรมากกว่า 250 แห่ง จนถึง 500 แห่งในสหรัฐอเมริกา รวมถึงพบการกำหนดเป้าหมายอย่างน้อย 100 แห่งในยุโรป ซึ่งปริมาณการโจมตีผ่านแคมเปญฟิชชิ่งเพิ่มขึ้นอย่างต่อเนื่องจนถึงปี 2024 ตามข้อมูลการบันทึกกิจกรรมระหว่างปลายเดือนมกราคม 2024 ถึงต้นเดือนกุมภาพันธ์ 2024 ของนักวิเคราะห์ของ Unit42 ซึ่ง StrelaStealer ใช้ภาษาอังกฤษ และภาษายุโรปอื่น ๆ เพื่อปรับใช้ตามการโจมตีเป้าหมาย

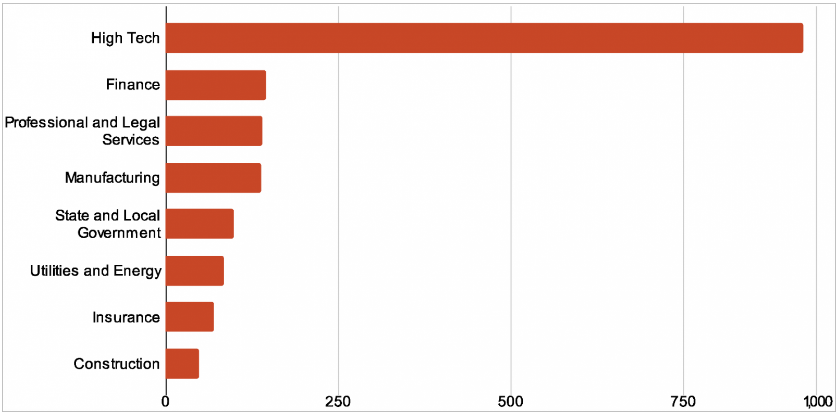

ซึ่งหน่วยงานเป้าหมายในการโจมตีส่วนใหญ่เป็นองค์กรทางด้านเทคโนโลยีขั้นสูง ตามด้วยภาคส่วนต่าง ๆ เช่น ภาคการเงิน บริการด้านกฎหมาย ภาคการผลิต รัฐบาล สาธารณูปโภคและพลังงาน ประกันภัย และการก่อสร้าง

วิธีการโจมตีรูปแบบใหม่

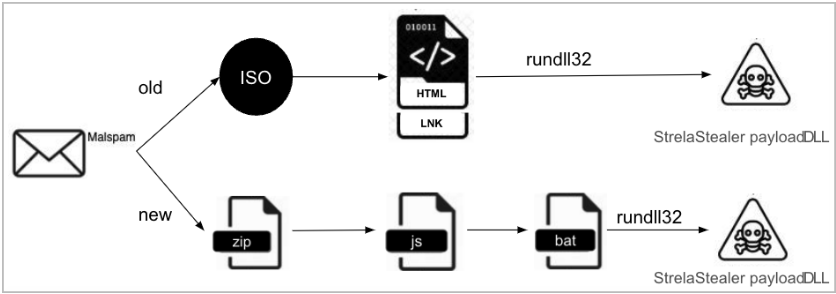

วิธีการติดมัลแวร์แบบเดิมของ StrelaStealer ตั้งแต่ปลายปี 2022 คือการส่งอีเมลที่แนบไฟล์ .ISO ที่มีไฟล์ .Lnk shortcut และไฟล์ HTML ซึ่งใช้หลายภาษาเพื่อเรียกใช้ 'rundll32.exe' และดำเนินการเพย์โหลดของมัลแวร์

ต่อมาได้เปลี่ยนมาใช้วิธีการโจมตีโดยใช้ไฟล์แนบ ZIP เพื่อวางไฟล์ JScript บนระบบของเหยื่อ ซึ่งเมื่อวางไฟล์สำเร็จ สคริปต์จะปล่อย batch file และ base64-encode ซึ่งจะถอดรหัสเป็นไฟล์ DLL และดำเนินการผ่าน rundll32.exe อีกครั้งเพื่อปรับใช้เพย์โหลด StrelaStealer รวมถึงยังใช้วิธีการโจมตีที่สร้างความสับสนในระหว่างการโจมตีเพื่อทำให้การวิเคราะห์การโจมตียากยิ่งขึ้น และลบ PDB string เพื่อหลบเลี่ยงการตรวจจับโดยเครื่องมือที่ใช้ signature ในการตรวจจับ โดยฟังก์ชันหลักของ StrelaStealer ยังคงเหมือนเดิม นั่นคือเพื่อขโมยข้อมูลการเข้าสู่ระบบอีเมลจากไคลเอนต์อีเมลยอดนิยม และส่งไปยัง command and control (C2) server ของ Hacker

ดังนั้นผู้ใช้งานจึงควรระมัดระวังเมื่อได้รับอีเมลไม่พึงประสงค์ที่อ้างว่าเกี่ยวข้องกับการชำระเงิน หรือใบแจ้งหนี้ และหลีกเลี่ยงการดาวน์โหลดไฟล์แนบจากผู้ส่งที่ไม่รู้จัก เพื่อป้องกันการโจมตี

ที่มา : bleepingcomputer

You must be logged in to post a comment.