นักวิจัยด้านความปลอดภัยทางไซเบอร์พบ Advanced Backdoor ที่ยังไม่เคยมีการบันทึกไว้มาก่อนที่ถูกเรียกว่า "Deadglyph" ซึ่งถูกใช้โดยผู้โจมตีที่รู้จักกันในชื่อ "Stealth Falcon"

ESET ระบุในรายงานใหม่ที่แชร์กับ The Hacker News ว่า "โครงสร้างของ Deadglyph เป็นโครงสร้างที่ค่อนข้างผิดปกติ เนื่องจากประกอบด้วยส่วนประกอบที่ทำงานร่วมกัน - ส่วนหนึ่งเป็น x64 binary และอีกส่วนหนึ่งคือ .NET assembly"

การรวมกันลักษณะนี้เป็นเรื่องผิดปกติ เนื่องจากมัลแวร์โดยทั่วไปจะใช้เพียงภาษาโปรแกรมเดียวสำหรับส่วนประกอบต่าง ๆ ความแตกต่างนี้อาจเป็นการบ่งชี้ถึงการพัฒนาส่วนประกอบทั้งสองนี้แยกกัน ในขณะเดียวกันก็ใช้ประโยชน์จากคุณสมบัติเฉพาะของภาษาโปรแกรมที่แตกต่างกัน

การใช้ภาษาโปรแกรมที่แตกต่างกันยังถูกสงสัยว่าเป็นกลยุทธ์ที่จงใจเพื่อป้องกันการวิเคราะห์ ทำให้มีความยากลำบากมากขึ้นในการตรวจสอบ และแก้ไขช่องโหว่

ต่างจาก Backdoor แบบดั้งเดิมที่มีลักษณะคล้ายกัน Backdoor Deadglyph จะรับคำสั่งจากเซิร์ฟเวอร์ที่ผู้โจมตีควบคุมในรูปแบบของโมดูลเพิ่มเติมที่ช่วยให้สร้าง process ใหม่ อ่านไฟล์ และรวบรวมข้อมูลจากระบบที่ถูกบุกรุก

Stealth Falcon (aka FruityArmor) เป็นกลุ่มอาชญากรทางไซเบอร์ที่เชื่อว่ามีรัฐบาลสนับสนุน กลุ่มนี้ถูกพบครั้งแรกโดย Citizen Lab ในปี 2016 โดยเชื่อมโยงกับสปายแวร์แบบที่มุ่งเป้าหมายไปยังประเทศในตะวันออกกลาง โดยมีเป้าหมายเป็นนักข่าว นักเคลื่อนไหว และผู้เห็นต่างในสหรัฐอาหรับเอมิเรตส์

การสืบสวนครั้งต่อมาที่ดำเนินการโดย Reuters ในปี 2019 ได้เปิดเผยการปฏิบัติการลับชื่อ Project Raven ซึ่งเกี่ยวข้องกับกลุ่มอดีตเจ้าหน้าที่ข่าวกรองสหรัฐฯ ที่ได้รับการว่าจ้างจากบริษัทด้านความปลอดภัยไซเบอร์ชื่อ DarkMatter เพื่อสอดแนมเป้าหมายที่วิจารณ์สถาบันกษัตริย์อาหรับ

Stealth Falcon และ Project Raven ถูกเชื่อว่าเป็นกลุ่มเดียวกัน เนื่องจากมีความเชื่อมโยงกันในด้านเทคนิคการโจมตี และเป้าหมาย

กลุ่ม Stealth Falcon ได้ถูกเชื่อมโยงกับการใช้ประโยชน์จากช่องโหว่แบบ zero-day ใน Windows เช่น CVE-2018-8611 และ CVE-2019-0797 โดย Mandiant ระบุในเดือนเมษายน 2020 ว่ากลุ่มผู้โจมตีนี้ "ใช้ช่องโหว่แบบ zero-day ในการโจมตีมากกว่ากลุ่มอื่น ๆ" ในช่วงปี 2016 ถึง 2019

ในช่วงเวลาเดียวกัน ESET ได้อธิบายถึงการใช้ Backdoor ที่มีชื่อว่า Win32/StealthFalcon ซึ่งพบว่าใช้ Windows Background Intelligent Transfer Service (BITS) สำหรับการสื่อสารกับ C2 server และเพื่อให้ได้สิทธิ์ควบคุมอุปกรณ์ปลายทางอย่างสมบูรณ์

ตามรายงานระบุว่า Deadglyph เป็น Backdoor ล่าสุดที่กลุ่ม Stealth Falcon ใช้ โดยได้วิเคราะห์จากการโจมตีหน่วยงานรัฐบาลที่ไม่ระบุชื่อในตะวันออกกลาง

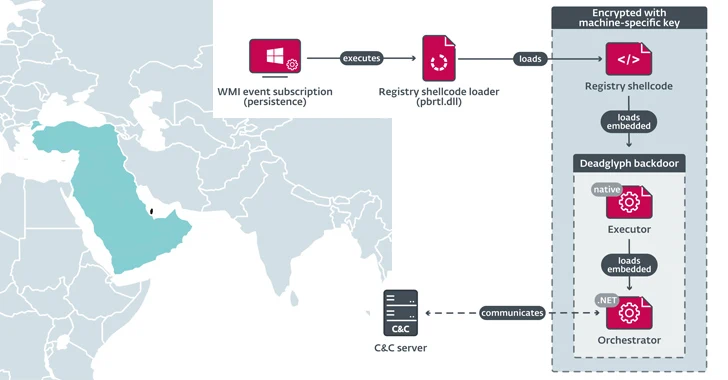

วิธีที่ใช้ในการฝังมัลแวร์ไปยังเป้าหมาย ยังไม่เป็นที่ทราบแน่ชัด แต่ส่วนประกอบเริ่มต้นที่ใช้ในการเริ่มการดำเนินงานของมันคือโปรแกรม loader ของ shellcode ที่ถูกแยก และโหลด shellcode จาก Registry Windows ซึ่งจากนั้นจะเรียกใช้งาน Deadglyph's native x64 module ที่เรียกว่า Executor ของ Deadglyph

จากนั้น Executor จะดำเนินการโหลดส่วนประกอบ .NET ที่เรียกว่า Orchestrator ซึ่งจะสื่อสาร C2 server เพื่อรอรับคำสั่งเพิ่มเติม มัลแวร์ยังมีวิธีการเพื่อหลีกเลี่ยงการตรวจจับ ซึ่งรวมถึงความสามารถในการถอนการติดตั้งตัวเอง

คำสั่งที่ได้รับจากเซิร์ฟเวอร์จะถูกเรียงลำดับไว้เพื่อรอการดำเนินการ และสามารถแบ่งออกเป็นสามประเภท ได้แก่ Orchestrator tasks, Executor tasks และ Upload tasks

ESET รายงานว่า Executor tasks ช่วยให้สามารถจัดการกับ backdoor และเรียกใช้โมดูลเพิ่มเติมได้, Orchestrator tasks ช่วยให้สามารถจัดการการกำหนดค่าของโมดูล Network และ Timer และยังสามารถยกเลิก tasks ที่ค้างอยู่ได้

Executor tasks บางส่วนที่ระบุไว้ประกอบด้วยการสร้าง process การเข้าถึงไฟล์ และการรวบรวม metadata ของระบบ, โมดูล Timer ถูกใช้ในการตรวจสอบเซิร์ฟเวอร์ C2 โดยใช้ร่วมกับโมดูล Network ซึ่งใช้การสื่อสาร C2 โดยใช้การ request ผ่าน HTTPS POST

ส่วน Upload tasks คือการให้สิทธิ์ให้ backdoor สามารถอัปโหลดผลลัพธ์จากคำสั่ง และข้อผิดพลาดได้

ESET รายงานว่าสามารถระบุหน้าจอควบคุม (Control Panel, CPL) ที่ถูกอัปโหลดไปยัง VirusTotal จากประเทศกาตาร์ ซึ่งรายงานว่ามันเป็นจุดเริ่มต้นของการโจมตี multi-stage chain ซึ่งนำไปสู่การดาวน์โหลด shellcode ที่มีความคล้ายกับ Deadglyph

แม้ลักษณะของ shellcode ที่ดึงมาจากเซิร์ฟเวอร์ C2 ยังคงไม่ชัดเจน แต่มีการสรุปว่าอาจจะใช้เป็นตัวติดตั้งสำหรับมัลแวร์ Deadglyph

"Deadglyph ได้รับชื่อมาจากข้อมูลที่พบในตัว backdoor (hexadecimal IDs 0xDEADB001 และ 0xDEADB101 สำหรับโมดูล Timer และการกำหนดค่า) ร่วมกับการใช้การโจมตี homoglyph ที่ปลอมตัวเป็น Microsoft ("Microsoft Corporation") ใน Registry shellcode loader's VERSIONINFO resource."

Deadglyph มีกลไกการป้องกันการตรวจจับที่หลากหลาย รวมถึงการตรวจสอบขั้นตอนการทำงานของระบบอย่างต่อเนื่อง และการใช้รูปแบบเครือข่ายแบบสุ่ม นอกจากนี้ Backdoor ยังสามารถถอนการติดตั้งตัวเองได้เพื่อลดความเสี่ยงในการถูกตรวจพบในบางกรณี

ที่มา : https://thehackernews.com/2023/09/deadglyph-new-advanced-backdoor-with.html

You must be logged in to post a comment.