แฮ็กเกอร์กำลังใช้เทคนิคใหม่ โดยการใช้ตัวอักษรฟอนต์ขนาดศูนย์ในอีเมล เพื่อทำให้อีเมลที่เป็นอันตรายดูเหมือนถูกสแกนอย่างปลอดภัยโดยเครื่องมือรักษาความปลอดภัยใน Microsoft Outlook

แม้ว่าเทคนิคการฟิชชิงแบบ ZeroFont จะเคยถูกใช้มาแล้วในอดีต แต่นี่เป็นครั้งแรกที่มีการบันทึกว่าถูกใช้ในรูปแบบนี้

ในรายงานใหม่ของนักวิเคราะห์จาก ISC Sans ชื่อ Jan Kopriva นักวิจัยเตือนว่าเทคนิคนี้อาจมีผลต่อประสิทธิภาพในการดำเนินการการโจมตีฟิชชิงอย่างมาก และผู้ใช้ควรรับรู้ถึงวิธีการดังกล่าว และการใช้งานในการโจมตีจริง

การโจมตีแบบ ZeroFont

วิธีการโจมตี ZeroFont ซึ่งจัดทำเอกสารโดย Avanan ในปี 2018 เป็นเทคนิคการฟิชชิงที่ใช้ประโยชน์จากช่องโหว่ที่ใช้ AI และnatural language processing (NLP) ในแพลตฟอร์มความปลอดภัยของอีเมล

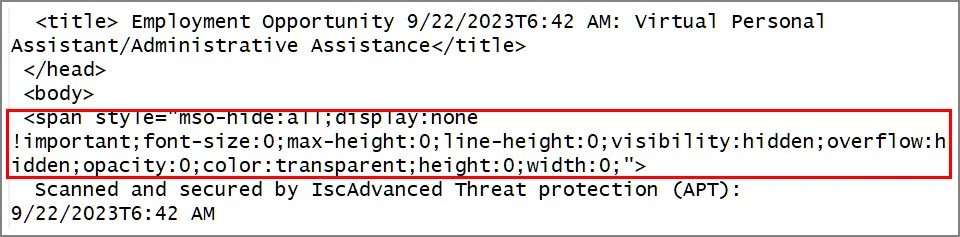

วิธีการโจมตีนี้เกี่ยวข้องกับการแทรกคำ หรืออักขระที่ซ่อนอยู่ในอีเมลโดยการตั้งค่าขนาดฟอนต์เป็นศูนย์ ซึ่งทำให้เป้าหมายไม่สามารถมองเห็นข้อความนั้นได้ แต่ยังคงอ่านได้ด้วย NLP algorithms

การโจมตีนี้มุ่งเน้นการหลีกเลี่ยงอุปกรณ์ตรวจสอบด้านความปลอดภัยโดยการแทรกคำ หรือข้อความที่ไม่เป็นอันตราย แต่เป็นคำศัพท์ที่มองไม่เห็นลงในเนื้อหาที่เป็นข้อความที่มองเห็นได้ ซึ่งส่งผลให้ AI ตีความเนื้อหา และตรวจสอบความปลอดภัยผิดพลาด

ในรายงานปี 2018 Avanan เตือนว่า ZeroFont สามารถหลีกเลี่ยง Advanced Threat Protection (ATP) ของ Microsoft Office 365 ได้ แม้ว่าอีเมลจะมีคำที่เป็นอันตรายก็ตาม

การซ่อนการสแกนไวรัสปลอม

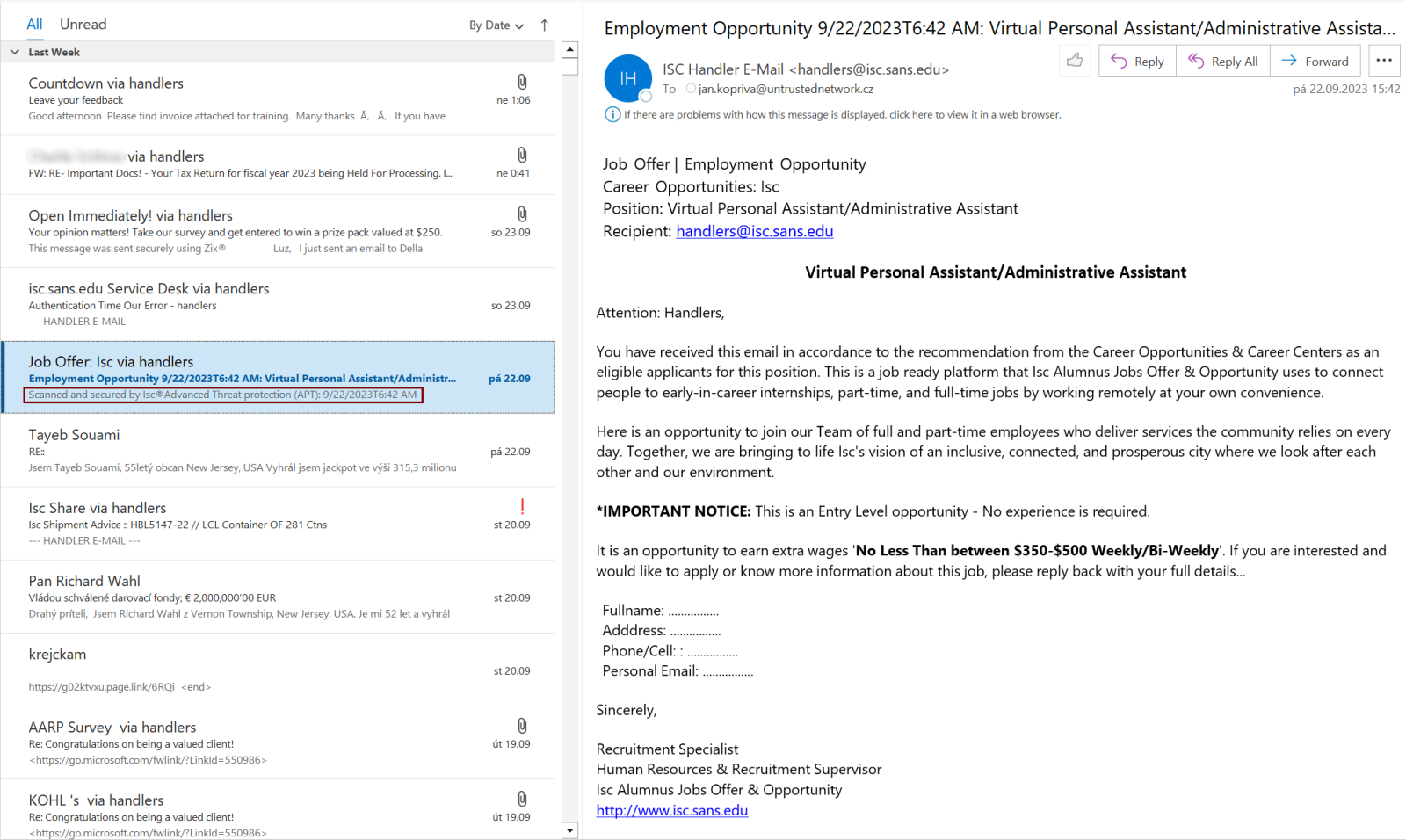

ในอีเมลฟิชชิ่งตัวใหม่ที่ Kopriva พบ ผู้โจมตีใช้การโจมตีแบบ ZeroFont เพื่อปรับแต่งการแสดงตัวอย่างข้อความบนโปรแกรมอีเมลที่ใช้กันอย่างแพร่หลาย เช่น Microsoft Outlook

อีเมลที่ระบุถึงนั้น แสดงข้อความที่เป็นอันตรายปรากฏขึ้นเป็นข้อความปกติในอีเมลของ Outlook แต่มีเนื้อหาที่แตกต่างกันเมื่อดูตัวอย่างอีเมล

หน้าต่างรายการอีเมลจะแสดงข้อความ 'Scanned and secured by Isc®Advanced Threat protection (APT): 9/22/2023T6:42 AM' ในขณะที่ส่วนเริ่มต้นของอีเมลในมุมมองการดูตัวอย่าง/อ่าน แสดงข้อความว่า 'Job Offer | Employment Opportunity.

ความแตกต่างนี้ถูกสร้างขึ้นโดยการใช้เทคนิค ZeroFont เพื่อซ่อนข้อความการสแกนความปลอดภัยปลอมที่ส่วนเริ่มต้นของอีเมลฟิชชิ่ง ดังนั้นข้อความนี้จะไม่ปรากฏแก่ผู้รับ แต่ Outlook ยังคงจับข้อความนี้ และแสดงในรูปแบบตัวอย่างในหน้าต่างรายการอีเมล

จุดมุ่งหมายคือการทำให้ผู้รับเข้าใจว่าอีเมลมีความถูกต้อง และปลอดภัย

โดยการนำเสนอข้อความการสแกนความปลอดภัยปลอม ทำให้มีโอกาสที่เป้าหมายจะเปิดอีเมล และโต้ตอบกับเนื้อหาของอีเมลเพิ่มขึ้น

เป็นไปได้ว่า Outlook ไม่ได้เป็นอีเมลไคลเอนต์เดียวที่ดึงส่วนแรกของอีเมลเพื่อแสดงตัวอย่างข้อความโดยไม่ตรวจสอบว่าขนาดฟอนต์นั้นถูกต้องหรือไม่ ดังนั้นจึงแนะนำให้ผู้ใช้งานซอฟต์แวร์อื่น ๆ ระมัดระวังด้วย

You must be logged in to post a comment.