มีการปล่อยโค้ดสำหรับที่ใช้ในการโจมตีระบบของช่องโหว่ Windows privilege escalation ที่ยังไม่ได้รับการแพตช์แก้ไข ซึ่งเคยมีการรายงานให้ทาง Microsoft ทราบเป็นการส่วนตัว โดยช่องโหว่ดังกล่าวจะทำให้ผู้โจมตีสามารถเข้าถึงสิทธิ์ระดับ SYSTEM หรือสิทธิ์ผู้ดูแลระบบขั้นสูงได้

ช่องโหว่ดังกล่าวถูกเรียกว่า BlueHammer และถูกเผยแพร่โดยนักวิจัยด้านความปลอดภัยที่ไม่พอใจกับวิธีที่ Microsoft’s Security Response Center (MSRC) จัดการกับกระบวนการรายงาน และเปิดเผยข้อมูลช่องโหว่

เนื่องจากปัญหาด้านความปลอดภัยนี้ยังไม่มีแพตช์แก้ไขอย่างเป็นทางการ และยังไม่มีการอัปเดตเพื่อแก้ไข ช่องโหว่ดังกล่าวจึงถือเป็น Zero-day ตามคำจำกัดความของ Microsoft

ยังไม่เป็นที่แน่ชัดว่าอะไรเป็นสาเหตุที่ทำให้เกิดการปล่อยโค้ดที่ใช้ในการโจมตีระบบนี้สู่สาธารณะ ในโพสต์สั้น ๆ ภายใต้นามแฝง Chaotic Eclipse ของนักวิจัยรายนี้ระบุว่า "ผมไม่ได้ขู่ Microsoft เล่น ๆ และผมกำลังจะทำมันอีกครั้ง"

นักวิจัยดังกล่าวระบุเพิ่มเติมว่า "ต่างจากครั้งก่อน ๆ ครั้งนี้ผมจะไม่ขออธิบายว่ามันทำงานอย่างไร พวกอัจฉริยะอย่างพวกคุณไปหาคำตอบกันเอาเองก็แล้วกัน และต้องขอขอบคุณทีมผู้บริหารของ MSRC อย่างมากที่ทำให้เรื่องนี้เกิดขึ้นได้"

เมื่อวันที่ 3 เมษายน Chaotic Eclipse ได้เผยแพร่ GitHub repository สำหรับโค้ดที่ใช้ในการโจมตีของช่องโหว่ BlueHammer ภายใต้นามแฝง Nightmare-Eclipse พร้อมแสดงความรู้สึกไม่อยากจะเชื่อ และหงุดหงิดกับวิธีที่ Microsoft ตัดสินใจจัดการกับปัญหาด้านความปลอดภัยดังกล่าว

"ผมแค่สงสัยจริง ๆ ว่าพวกเขาใช้ตรรกะอะไรในการตัดสินใจ แบบว่าคุณก็รู้ว่าเรื่องนี้มันจะต้องเกิดขึ้น แล้วคุณก็ยังทำในสิ่งที่คุณทำลงไปเนี่ยนะ? พวกเขาเอาจริงดิ?"

นักวิจัยยังระบุด้วยว่าโค้ด Proof-of-concept (PoC) ดังกล่าวมี bug บางอย่างที่อาจส่งผลให้มันไม่สามารถทำงานได้อย่างเสถียร

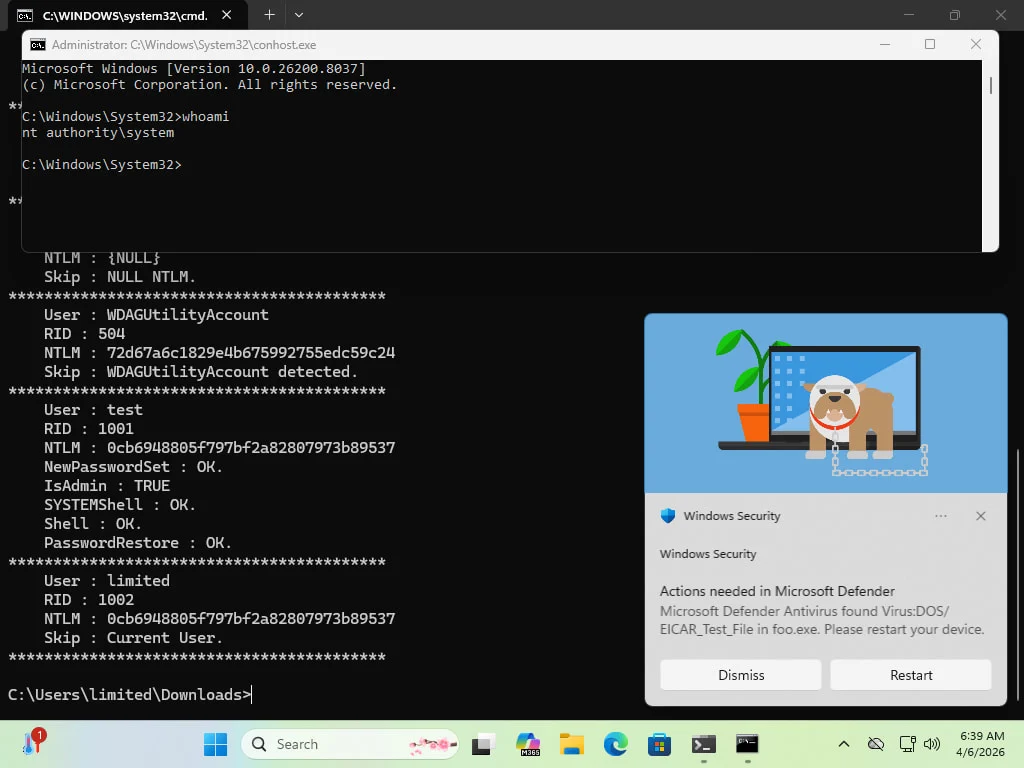

Will Dormann หัวหน้านักวิเคราะห์ช่องโหว่จากบริษัท Tharros (ชื่อเดิม Analygence) ยืนยันกับทาง BleepingComputer ว่า โค้ดที่ใช้ในการโจมตีระบบ BlueHammer นั้นสามารถใช้งานได้จริง โดยเขาระบุว่า ช่องโหว่ดังกล่าวเป็นการยกระดับสิทธิ์ภายในเครื่อง (LPE) ที่ผสานรวมเทคนิค TOCTOU (time-of-check to time-of-use) และ Path confusion เข้าด้วยกัน

เขาอธิบายว่าช่องโหว่ดังกล่าวไม่ใช่เรื่องง่ายที่จะโจมตีระบบ แต่หากทำสำเร็จ มันจะช่วยให้ผู้โจมตีภายในเครื่องสามารถเข้าถึงฐานข้อมูล Security Account Manager (SAM) ซึ่งเก็บ Password hashes ของบัญชีผู้ใช้ภายในเครื่องไว้ได้

เมื่อสามารถเข้าถึงข้อมูลส่วนนี้ได้ ผู้โจมตีก็จะสามารถยกระดับไปสู่สิทธิ์ระดับ SYSTEM และอาจนำไปสู่การยึดครองเครื่องคอมพิวเตอร์ได้อย่างสมบูรณ์

Dormann ให้ข้อมูลกับ BleepingComputer โดยระบุว่า "เมื่อถึงจุดนั้น ผู้โจมตีก็แทบจะกลายเป็นเจ้าของระบบ และสามารถทำสิ่งต่าง ๆ ได้ เช่น การเรียกใช้งาน Shell ด้วยสิทธิ์ระดับ SYSTEM"

นักวิจัยบางรายที่ได้ทำการทดสอบโค้ดที่ใช้ในการโจมตีระบบยืนยันว่า โค้ดดังกล่าวไม่สามารถทำงานได้สำเร็จบน Windows Server ซึ่งเป็นการยืนยันคำกล่าวของ Chaotic Eclipse ที่ระบุว่ามี bug บางอย่างที่อาจทำให้โค้ดทำงานได้ไม่สมบูรณ์

Will Dormann ระบุเพิ่มเติมว่า บนแพลตฟอร์ม Server โค้ดที่ใช้ในการโจมตีระบบ BlueHammer จะยกระดับสิทธิ์จากผู้ใช้ทั่วไปให้กลายเป็นสิทธิ์ผู้ดูแลระบบขั้นสูง ซึ่งปกติแล้วกลไกการป้องกันส่วนนี้จะกำหนดให้ผู้ใช้ต้องกดยืนยันชั่วคราวเพื่ออนุญาตการดำเนินการใด ๆ ที่ต้องการสิทธิ์การเข้าถึงระบบอย่างเต็มรูปแบบ

แม้ว่าเหตุผลเบื้องหลังการเปิดเผยข้อมูลของ Chaotic Eclipse (หรือ Nightmare-Eclipse) จะยังไม่เป็นที่แน่ชัด แต่ Dormann ตั้งข้อสังเกตว่า หนึ่งในข้อกำหนดของ MSRC เมื่อมีการส่งรายงานช่องโหว่คือต้องมีการแนบวิดีโอสาธิตการโจมตีระบบเข้าไปด้วย

แม้ว่าเงื่อนไขนี้อาจช่วยให้ Microsoft สามารถคัดกรองช่องโหว่ที่มีผู้รายงานเข้ามาได้ง่ายขึ้น แต่มันก็เป็นการเพิ่มภาระความยุ่งยากให้กับนักวิจัยในการส่งรายงานช่องโหว่ให้สมบูรณ์ด้วยเช่นกัน

แม้ว่าการโจมตีช่องโหว่ BlueHammer จะต้องอาศัยผู้โจมตีที่เข้าถึงเครื่องได้โดยตรง แต่ความเสี่ยงที่เกิดขึ้นก็ยังคงสูงมาก เนื่องจากแฮ็กเกอร์สามารถหาทางเข้าถึงเครื่องเป้าหมายได้จากหลากหลายช่องทาง ไม่ว่าจะเป็น Social engineering การอาศัยช่องโหว่ของซอฟต์แวร์อื่น ๆ หรือผ่านการโจมตีที่พุ่งเป้าไปที่ข้อมูล Credential

ที่มา : bleepingcomputer

You must be logged in to post a comment.