ทีม Dell SonicWALL Threats Research ได้รับรายงานถึงโทรจัน Android Banker ตัวใหม่ที่ใช้การทำ Staganography หรือการแอบซ่อนตัวอยู่ภายในไฟล์ที่เป็นรูปภาพ ทำให้ยากต่อการตรวจจับ

จุดเริ่มต้นของการทำงานของ Android Banker ตัวนี้ก็คือการติดตั้ง APK ที่มีการขอสิทธิ์ในการอ่านและเขียน External Storage ในระดับของ Administrative Privileges จากนั้นเมื่อเหยื่อกดอนุญาตแล้ว ตัว APK ก็จะหายไปจากหน้า App Drawer เพื่อให้คนเข้าใจว่ามันถูกลบออกไปจากเครื่องแล้ว แต่ในความเป็นจริงก็คือ APK ตัวนี้ยังคงแอบทำงานอยู่แบบ Background ภายในเครื่องของเหยื่อ

APK ตัวนี้จะทำการเปิดไฟล์ภาพที่ถูกแนบมาด้วยกัน และดูเหมือนจะเป็นไฟล์ภาพธรรมดาๆ เพื่อค้นหา String ที่ตรงกับ 12345678901234567890 ภายในไฟล์ภาพนั้น และนำข้อความที่ต่อท้าย String นี้ทั้งหมดมา Decode ด้วย Base64 สร้างออกมาเป็น APK ตัวที่ 2 สำหรับใช้ในการโจมตี และทำการติดตั้งทันทีด้วยสิทธิ์ Administrator ที่ขอมาแต่แรก

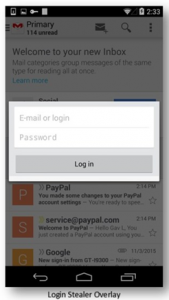

APK ตัวที่สองนี้จะทำการส่งข้อมูลเกี่ยวกับอุปกรณ์ ได้แก่ OS Version, Phone Model, Phone Number, IMEI และ Installed Application ออกไปยัง 75jng75ufnf.ru จากนั้นก็จะทำการ Monitor ว่าผู้ใช้งานเปิด Application ที่ APK ต้องการหรือไม่ และทันทีที่ผู้ใช้งานเปิด Application เหล่านั้น ตัว APK ก็จะส่งหน้าจอ Login ปลอมแบบ Overlay ทับลงไปบนหน้า App จริง พร้อมขอให้ผู้ใช้งาน Login ทันที เพื่อขโมย Credential ของผู้ใช้งานนั่นเอง

ส่วนรายการของ Application ที่โทรจันตัวนี้พยายามขโมยข้อมูลด้วยการส่งหน้า Login ปลอมขึ้นมาซ้อนทับบน App จริงมีดังนี้

- Commonwealth Bank

- Westpac Mobile Banking

- National Australia Bank

- St.George Mobile Banking

- PayPal

- Gmail

- Google Play – For Credit Card credentials

ทั้งนี้ Dell SonicWALL ได้ออก Signature มาตรวจจับ Android Banker ตัวนี้เรียบร้อยแล้ว

ที่มา : TechTalkTHAI

You must be logged in to post a comment.