มัลแวร์ตัวใหม่บน Linux ชื่อ Koske คาดว่าถูกพัฒนาด้วย AI และใช้ภาพ JPEG ของหมีแพนด้าที่ดูเหมือนไม่เป็นอันตรายเพื่อส่งมัลแวร์เข้าสู่หน่วยความจำของระบบโดยตรง

นักวิจัยจากบริษัทด้านความปลอดภัยทางไซเบอร์ AquaSec ได้วิเคราะห์มัลแวร์ Koske และระบุว่ามันเป็นภัยคุกคามที่มีความซับซ้อน จากพฤติกรรมที่ปรับตัวได้ตามสถานการณ์

นักวิจัยเชื่อว่ามัลแวร์ตัวนี้ถูกพัฒนาขึ้นด้วย LLMs หรือเฟรมเวิร์กสำหรับระบบอัตโนมัติ

เป้าหมายของ Koske คือการส่งโปรแกรมขุดเหรียญดิจิทัล (Cryptocurrency Miners) ที่ถูกปรับให้เหมาะกับการใช้งานทั้ง CPU และ GPU โดยใช้ทรัพยากรประมวลผลของเครื่องเหยื่อในการขุดเหรียญมากกว่า 18 สกุล

AquaSec ตรวจพบที่อยู่ IP ที่มาจากประเทศเซอร์เบียซึ่งถูกใช้ในการโจมตี รวมถึงพบวลีภาษาเซอร์เบียในสคริปต์ และภาษาสโลวักใน GitHub ที่ใช้เก็บโปรแกรมขุดเหรียญ อย่างไรก็ตาม ทาง AquaSec ยังไม่สามารถระบุผู้โจมตีได้อย่างมั่นใจ

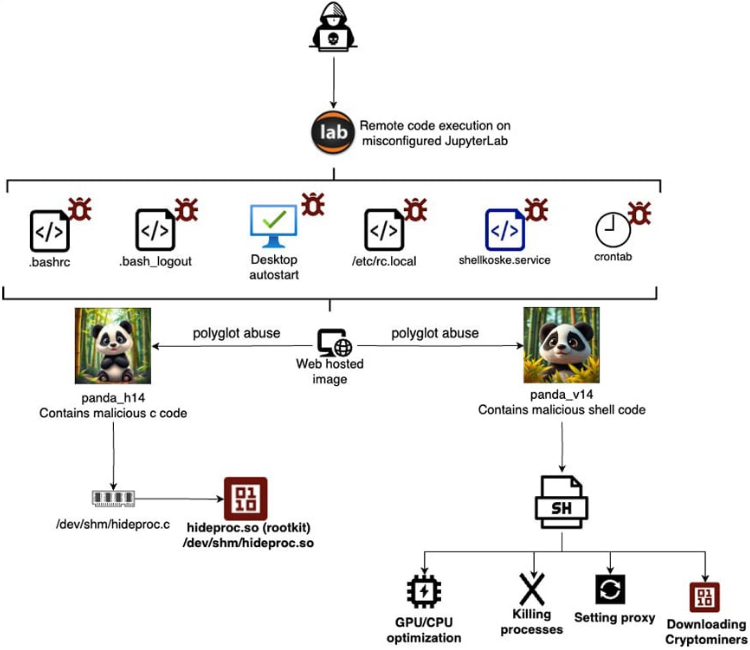

Pandas attack

ผู้โจมตีได้สิทธิ์เข้าถึงระบบเบื้องต้น (Initial access) โดยอาศัยการตั้งค่าที่ผิดพลาดของ JupyterLab ที่เปิดใช้งานบนอินเทอร์เน็ต ทำให้สามารถสั่งรันคำสั่งบนเครื่องเหยื่อได้ (Command Execution)

หลังจากเข้าถึงระบบได้แล้ว ผู้โจมตีจะดาวน์โหลดไฟล์ภาพ .JPEG จำนวนสองไฟล์ซึ่งเป็นรูปหมีแพนด้าที่ถูกโฮสต์อยู่บนบริการที่ถูกต้อง เช่น OVH Images, Freeimage และ Postimage อย่างไรก็ตาม ภาพเหล่านี้ซ่อน Payload อันตรายเอาไว้

AquaSec เน้นย้ำว่า ผู้โจมตีไม่ได้ใช้เทคนิค Steganography (การซ่อนข้อมูลภายในภาพ) เพื่อซ่อนมัลแวร์ในรูปภาพ แต่ใช้วิธีการสร้างไฟล์แบบ Polyglot ซึ่งเป็นไฟล์ที่สามารถใช้ได้ในหลายรูปแบบไฟล์พร้อมกัน

ในการโจมตีของ Koske ไฟล์เดียวกันสามารถถูกใช้ได้ทั้งในรูปแบบไฟล์ภาพ และในรูปแบบสคริปต์ ขึ้นอยู่กับว่าโปรแกรมใดเปิด หรือประมวลผลไฟล์นั้น

แม้ว่าภาพแพนด้าจะมี Header ของไฟล์ JPEG ที่ถูกต้องตามมาตรฐาน แต่ภายในไฟล์ยังมีการฝัง shell scripts และโค้ดภาษา C ไว้ต่อท้าย ทำให้ไฟล์สามารถถูกใช้งานได้ทั้งสองแบบ

ผู้ใช้ที่เปิดไฟล์เหล่านี้จะเห็นเป็นเพียงรูปหมีแพนด้าน่ารัก แต่ถ้าไฟล์ถูกประมวลผลด้วยโปรแกรม Script Interpreter มันจะทำการรัน shell code ที่ถูกฝังไว้ท้ายไฟล์

การโจมตีที่ AquaSec ตรวจพบ ซ่อน Payload ไว้ในแต่ละภาพ โดยเมื่อถูกเรียกใช้ Payload ทั้งสองจะถูกทำงานพร้อมกัน

AquaSec อธิบายว่า Payload ตัวหนึ่งคือโค้ดภาษา C ที่ถูกเขียนลงไปในหน่วยความจำโดยตรง จากนั้นทำการคอมไพล์ และรันในรูปแบบไฟล์ Shared Object (.so) ที่ทำหน้าที่เหมือน Rootkit

Payload ตัวที่สองเป็น shell scripts ซึ่งก็ถูกรันจากหน่วยความจำเช่นกัน โดยใช้เครื่องมือมาตรฐานของระบบ (System Utilities) เพื่อทำงานอย่างลับ ๆ และแฝงตัวอยู่ในระบบ โดยทิ้งร่องรอยให้เห็นได้น้อยมาก

shell scripts จะถูกรันโดยตรงในหน่วยความจำ โดยอาศัยการใช้เครื่องมือของลินุกซ์ที่มีอยู่แล้ว (Native Linux Utilities) เพื่อสร้างการแฝงตัว (Persistence) ผ่านการตั้ง cron job ให้รันทุก 30 นาที และ systemd services แบบ Custom

มัลแวร์ยังทำการเสริมความปลอดภัยของเครือข่าย และหลบเลี่ยงพร็อกซี โดยการเขียนทับไฟล์ /etc/resolv.conf เพื่อใช้ DNS ของ Cloudflare และ Google พร้อมล็อกไฟล์ด้วยคำสั่ง chattr +i, เคลียร์ rules ของ iptables, รีเซ็ตพร็อกซี variables และใช้โมดูลที่พัฒนาขึ้นเองเพื่อบังคับ brute-force การใช้งานพร็อกซีที่ใช้งานได้ผ่านคำสั่ง curl, wget และการตรวจสอบ Raw TCP Checks

พฤติกรรม และความสามารถในการปรับตัวของมัลแวร์ในลักษณะนี้ เป็นสาเหตุที่ทำให้นักวิจัยจาก AquaSec สันนิษฐานว่า ผู้โจมตีอาจพัฒนาโปรแกรมมัลแวร์นี้โดยใช้ความช่วยเหลือจาก LLMs หรือแพลตฟอร์มระบบอัตโนมัติ

Rootkit ที่เขียนด้วยภาษา C จะถูกคอมไพล์ในหน่วยความจำ และใช้ LD_PRELOAD เพื่อแทนที่ฟังก์ชัน readdir() ทำให้สามารถซ่อน process, ไฟล์ และไดเรกทอรีที่เกี่ยวข้องกับมัลแวร์จากเครื่องมือที่ใช้ตรวจสอบในระดับผู้ใช้

Rootkit จะตรวจสอบรายการต่าง ๆ โดยอิงจากสตริง เช่น koske, hideproc หรือโดยการอ่าน PID ที่ซ่อนอยู่จากไฟล์ /dev/shm/.hiddenpid

หลังจากที่มัลแวร์สร้างการเข้าถึงเครือข่าย และตั้งค่าการแฝงตัว (persistence) แล้ว shell scripts จะดาวน์โหลดโปรแกรมขุดคริปโต (Cryptominers) จาก GitHub

ก่อนเริ่มการทำงาน โปรแกรมจะประเมินประสิทธิภาพของ CPU และ GPU ในเครื่องเหยื่อ เพื่อเลือกโปรแกรมขุดเหรียญที่เหมาะสม และมีประสิทธิภาพสูงสุด

Koske รองรับการขุดเหรียญคริปโตถึง 18 สกุล รวมถึงเหรียญที่ติดตามได้ยาก อย่าง Monero, Ravencoin, Zano, Nexa และ Tari

หากเหรียญ หรือพูลขุดเหรียญ (Mining Pool) ใดไม่สามารถใช้งานได้ มัลแวร์จะสลับไปใช้พูลสำรองจากรายชื่อภายในโดยอัตโนมัติ ซึ่งแสดงให้เห็นถึงระดับความอัตโนมัติ และความสามารถในการปรับตัวสูง

AquaSec เตือนว่า แม้มัลแวร์ที่ใช้ปัญญาประดิษฐ์อย่าง Koske จะน่ากังวลอยู่แล้ว แต่ในอนาคต เวอร์ชันที่พัฒนาขึ้นอาจมีความสามารถปรับตัวแบบเรียลไทม์ (Real-time Adaptability) ทำให้กลายเป็นภัยคุกคามที่ร้ายแรง และอันตรายมากยิ่งขึ้น

ที่มา: bleepingcomputer

You must be logged in to post a comment.