ช่องโหว่ Zero-day ใหม่บน Linux ที่มีชื่อว่า Dirty Frag อาจทำให้ผู้โจมตีที่สามารถเข้าถึงเครื่องของเหยื่อได้ และได้รับสิทธิ์ Root บน Major Linux Distributions ส่วนใหญ่ได้ด้วยการใช้คำสั่งเพียงคำสั่งเดียว

Hyunwoo Kim นักวิจัยด้านความปลอดภัยเป็นผู้เปิดเผยช่องโหว่นี้เมื่อวันที่ 8 พฤษภาคมที่ผ่านมา พร้อมทั้งเผยแพร่ชุดโค้ด Proof-of-concept (PoC) โดยระบุว่า ช่องโหว่ Local privilege escalation นี้เกิดขึ้นมาเมื่อราว ๆ 9 ปีก่อนในส่วน Algorithm interface การเข้ารหัส algif_aead ของ Linux kernel

Dirty Frag ทำงานโดยการเชื่อมโยงช่องโหว่ 2 รายการของ Kernel เข้าด้วยกัน ได้แก่ ช่องโหว่ xfrm-ESP Page-Cache Write และช่องโหว่ RxRPC Page-Cache Write เพื่อทำการแก้ไขไฟล์ระบบที่ได้รับการปกป้องไว้ในหน่วยความจำโดยไม่ได้รับอนุญาต และทำให้สามารถยกระดับสิทธิ์ได้ในที่สุด

นอกจากนี้ แม้ว่า Dirty Frag จะจัดอยู่ในช่องโหว่ประเภทเดียวกันกับ Dirty Pipe และ Copy Fail บน Linux แต่มันก็ทำการโจมตีผ่าน Fragment field ของโครงสร้างข้อมูล Kernel ที่แตกต่างออกไป

Kim ระบุว่า "เช่นเดียวกับช่องโหว่ Copy Fail ก่อนหน้านี้ Dirty Frag อาจทำให้สามารถยกระดับสิทธิ์เป็น Root ได้ในทันทีบน Major distributions ทั้งหมด และมันทำงานโดยการเชื่อมโยงช่องโหว่ 2 รายการที่แยกจากกันเข้าด้วยกัน"

"Dirty Frag เป็นกรณีที่ขยายขอบเขตของ Bug class ที่ Dirty Pipe และ Copy Fail จัดอยู่ เนื่องจากมันเป็น Deterministic logic bug ซึ่งไม่ได้ขึ้นอยู่กับช่วงเวลา จึงไม่จำเป็นต้องอาศัยเงื่อนไข Race condition ส่งผลให้ Kernel ไม่เกิดการหยุดทำงานกะทันหันแม้การโจมตีจะไม่สำเร็จ และทำให้มีอัตราความสำเร็จที่สูงมาก"

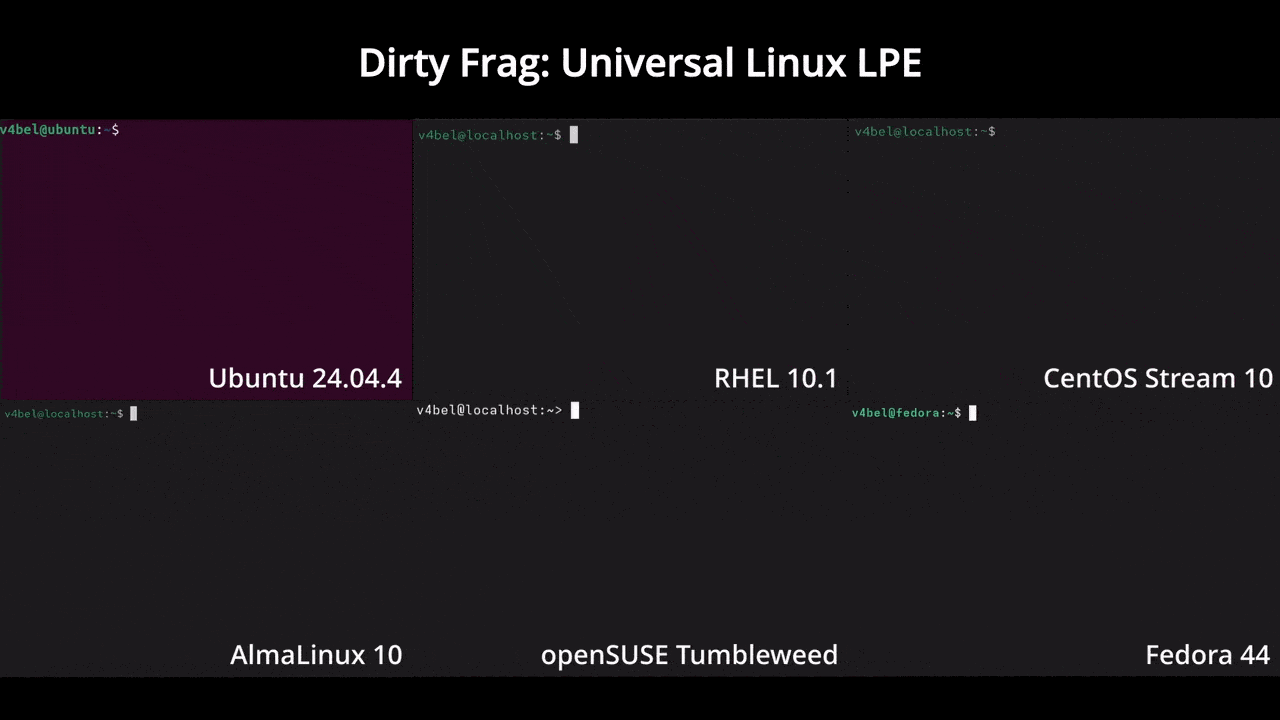

การยกระดับสิทธิ์ระดับ Kernel นี้ส่งผลกระทบต่อ Linux distros เป็นวงกว้าง รวมถึง Ubuntu, Red Hat Enterprise Linux, CentOS Stream, AlmaLinux, openSUSE Tumbleweed และ Fedora ซึ่งในขณะนี้ยังไม่ได้รับการแพตช์แก้ไข

Kim ได้เผยแพร่เอกสารรายละเอียดของ Dirty Frag ฉบับสมบูรณ์ และชุดโค้ด PoC โดยได้รับความยินยอมจากผู้ดูแล Distribution หลังจากข้อตกลงในการระงับการเปิดเผยข้อมูลต่อสาธารณะถูกละเมิดเมื่อวันที่ 7 พฤษภาคม 2026 เนื่องจากมีบุคคลที่สามที่ไม่เกี่ยวข้องได้เผยแพร่วิธีการโจมตีดังกล่าวออกมา

Kim ระบุว่า "เนื่องจากข้อตกลงระงับการเปิดเผยข้อมูลถูกละเมิดไปแล้ว จึงยังไม่มีแพตช์แก้ไขหรือหมายเลข CVE ออกมารองรับในขณะนี้ หลังจากได้ปรึกษากับเหล่าผู้ดูแลผ่านทาง linux-distros@vs.openwall.org และตามคำขอของพวกเขา เอกสารของ Dirty Frag ฉบับนี้จึงถูกนำมาเผยแพร่"

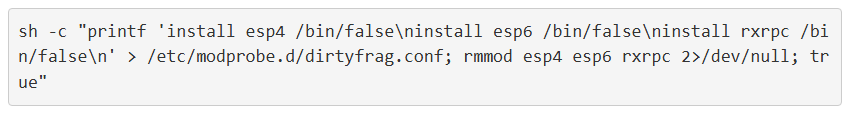

เพื่อรักษาความปลอดภัยของระบบจากการโจมตี ผู้ใช้ Linux สามารถใช้คำสั่งต่อไปนี้เพื่อถอน Kernel modules ได้แก่ esp4, esp6 และ rxrpc ที่มีช่องโหว่ออกไป (อย่างไรก็ตาม สิ่งสำคัญที่ควรทราบคือวิธีนี้จะทำให้ระบบ IPsec VPN และระบบไฟล์เครือข่ายแบบ AFS distributed ไม่สามารถใช้งานได้)

การเปิดเผยช่องโหว่ Zero-day ใหม่นี้เกิดขึ้นในขณะที่ผู้ดูแล Linux distro ต่าง ๆ ยังคงทยอยปล่อยแพตช์แก้ไขสำหรับ "Copy Fail" ซึ่งเป็นช่องโหว่การยกระดับสิทธิ์ Root อีกตัวหนึ่งที่กำลังถูกนำไปใช้ในการโจมตีจริงอยู่ในขณะนี้

เมื่อวันศุกร์ที่ผ่านมา CISA ได้เพิ่ม Copy Fail ลงในแคตตาล็อก Known Exploited Vulnerabilities (KEV) โดยมีคำสั่งให้หน่วยงานของรัฐบาลกลางดำเนินการรักษาความปลอดภัยอุปกรณ์ Linux ของตนภายในเวลาสองสัปดาห์ หรือภายในวันที่ 15 พฤษภาคมที่จะถึงนี้

CISA ได้ออกมาแจ้งเตือนว่า "ช่องโหว่ประเภทนี้มักเป็นช่องทางที่ผู้ไม่หวังดีทางไซเบอร์ใช้โจมตีอยู่บ่อยครั้ง และก่อให้เกิดความเสี่ยงอย่างมีนัยสำคัญต่อองค์กรของรัฐบาลกลาง ให้ปรับใช้มาตรการลดผลกระทบตามคำแนะนำของผู้พัฒนาผลิตภัณฑ์ ปฏิบัติตามแนวทาง BOD 22-01 ที่เกี่ยวข้องสำหรับ Cloud services หรือยุติการใช้งานผลิตภัณฑ์ดังกล่าวหากไม่มีมาตรการลดผลกระทบรองรับ"

เมื่อเดือนเมษายนที่ผ่านมา Linux distros ต่าง ๆ ได้ออกแพตช์แก้ไขช่องโหว่การยกระดับสิทธิ์ Root อีกรายการหนึ่ง (ที่มีชื่อว่า Pack2TheRoot) ซึ่งถูกตรวจพบหลังจากที่แฝงตัวอยู่ใน PackageKit daemon มานานถึงหนึ่งทศวรรษ

อัปเดตวันที่ 8 พฤษภาคม เวลา 21:58 น. ช่องโหว่ Page-Cache Write ทั้ง 2 รายการที่เชื่อมโยงเข้าด้วยกันโดย Dirty Frag ในขณะนี้ได้รับการติดตามด้วยหมายเลข CVE ดังต่อไปนี้ ช่องโหว่ของ xfrm-ESP ได้รับการกำหนดหมายเลขเป็น CVE-2026-43284 และช่องโหว่ของ RxRPC ถูกกำหนดหมายเลขเป็น CVE-2026-43500

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.