เหตุการณ์โจมตี Source code repository ของ Trellix ที่ถูกเปิดเผยเมื่อสัปดาห์ที่แล้ว ทางกลุ่มแฮ็กเกอร์ RansomHouse ได้ออกมาอ้างความรับผิดชอบ พร้อมทั้งปล่อยภาพจำนวนหนึ่งออกมาเพื่อเป็นหลักฐานในการโจมตีครั้งนี้

เมื่อวันที่ 8 พฤษภาคมที่ผ่านมา กลุ่มผู้โจมตีได้เผยแพร่ภาพหน้าจอบนเว็บไซต์เผยแพร่ข้อมูลที่ได้จากการโจมตีของตน ซึ่งแสดงให้เห็นถึงการเข้าถึงระบบจัดการอุปกรณ์ของบริษัทด้านความปลอดภัยทางไซเบอร์แห่งนี้ อย่างไรก็ตาม ทาง BleepingComputer ยังไม่สามารถยืนยันความถูกต้องของข้อมูลดังกล่าวได้

Trellix เป็นบริษัทด้านความปลอดภัยทางไซเบอร์ระดับนานาชาติที่มีฐานลูกค้าอยู่ในกลุ่ม Fortune 100 ระดับโลก โดยในปี 2025 บริษัทมีลูกค้ามากกว่า 53,000 รายใน 185 ประเทศ และมีพนักงาน 3,500 คน

Trellix ระบุว่า "บริษัทได้ออกแถลงการณ์ยืนยันเหตุการณ์การถูกโจมตีระบบเมื่อวันที่ 1 พฤษภาคมที่ผ่านมา และระบุว่ากำลังสืบสวนเหตุการณ์ที่เกิดขึ้น โดยได้ตรวจพบการเข้าถึง Source code repository บางส่วนโดยไม่ได้รับอนุญาต เมื่อทราบเรื่องดังกล่าว บริษัทจึงได้เริ่มทำงานร่วมกับผู้เชี่ยวชาญด้าน Forensic ชั้นนำเพื่อแก้ไขปัญหาที่เกิดขึ้นนี้ในทันที"

"นอกจากนี้เรายังได้แจ้งให้หน่วยงานบังคับใช้กฎหมายทราบแล้ว จากการสืบสวนของเราจนถึงขณะนี้ เรายังไม่พบหลักฐานที่แสดงให้เห็นถึงกระบวนการเผยแพร่หรือ Source code distribution ของเราได้รับผลกระทบ หรือมี Source code ของเราที่ถูกนำไปใช้ในการโจมตี"

ในช่วงเวลานั้น การติดต่อขอรายละเอียดเพิ่มเติมจากทาง BleepingComputer ไม่ได้รับการตอบกลับ และทางบริษัทก็ไม่ได้เปิดเผยข้อมูลใด ๆ เกี่ยวกับผู้ก่อเหตุ

หลังจากการติดต่อขอทราบรายละเอียดอีกครั้งภายหลังจากที่กลุ่ม RansomHouse ได้ออกมาเปิดเผยข้อมูล Trellix ได้แจ้งกับ BleepingComputer ว่า ทางบริษัท "รับทราบถึงการอ้างความรับผิดชอบต่อการโจมตีดังกล่าวแล้ว และกำลังอยู่ในระหว่างการตรวจสอบ"

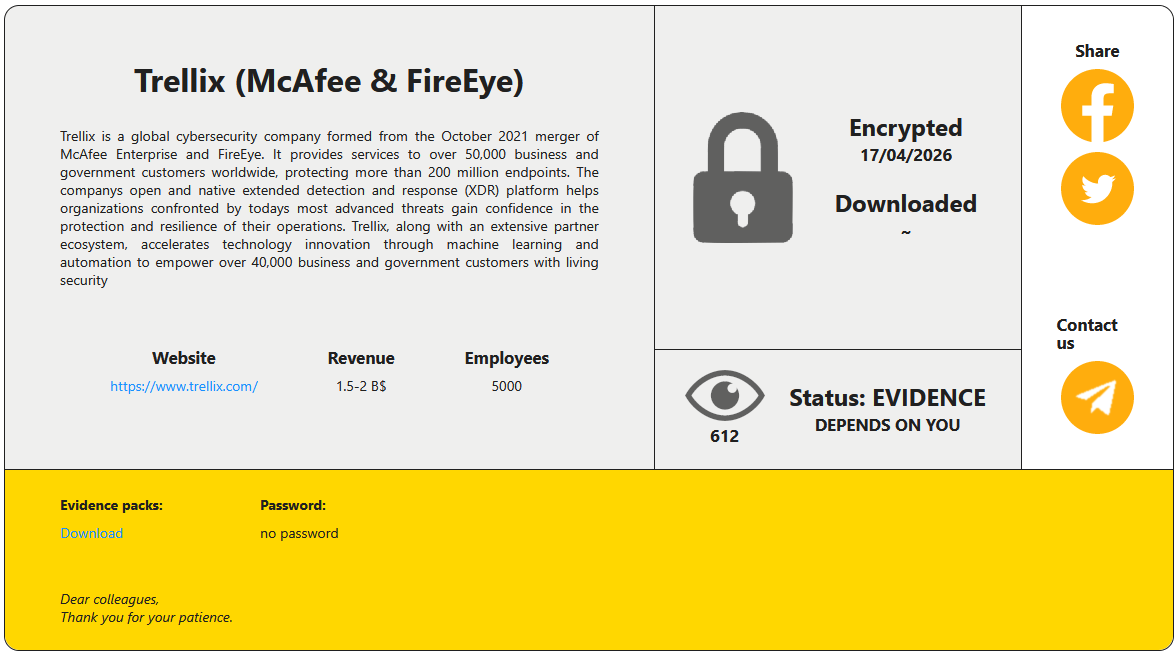

ตามข้อมูลจากกลุ่มผู้โจมตี การโจมตีดังกล่าวเกิดขึ้นเมื่อวันที่ 17 เมษายน และส่งผลให้ข้อมูลถูกเข้ารหัส

RansomHouse เป็นกลุ่มอาชญากรทางไซเบอร์ที่เริ่มปฏิบัติการในปี 2022 โดยเน้นไปที่การขโมยข้อมูล ซึ่งจะมีการขึ้นบัญชีรายชื่อเหยื่อบนพอร์ทัลบน Darkweb และทำการปล่อยข้อมูล หรือขายข้อมูลที่ขโมยมาจากเครือข่ายขององค์กรเหล่านั้น

เมื่อเวลาผ่านไป กลุ่มผู้โจมตีได้เพิ่มเครื่องมือการเข้ารหัสขั้นสูงเข้าไปในชุดเครื่องมือของตน เช่น ‘Mario’ ซึ่งทำหน้าที่เข้ารหัสไฟล์เป้าหมายแบบ Dual-encryption ด้วยคีย์สองชุด และ ‘MrAgent’ ซึ่งช่วยให้การติดตั้งมัลแวร์เรียกค่าไถ่บน Hypervisors ของ VMware ESXi ทำงานได้โดยอัตโนมัติ

กรณีศึกษาโด่งดังที่เกี่ยวข้องกับ RansomHouse เมื่อไม่นานมานี้คือเหตุการณ์ของบริษัท ยักษ์ใหญ่ด้านอีคอมเมิร์ซของญี่ปุ่น ซึ่งกลุ่มผู้โจมตีนี้ได้ขโมยข้อมูลบันทึกของลูกค้าไปถึง 740,000 รายการ รวมถึงข้อมูลที่สำคัญอื่น ๆ ด้วย

ปัจจุบันการสืบสวนของ Trellix ยังคงดำเนินอยู่ และก่อนหน้านี้ทางบริษัทได้รับปากว่าจะแจ้งรายละเอียดเพิ่มเติมให้ทราบทันทีที่มีข้อมูลอัปเดต

ที่มา : Bleepingcomputer

You must be logged in to post a comment.