Trojan ใหม่ชื่อ TCLBanker ซึ่งมุ่งเป้าการโจมตีไปที่แพลตฟอร์มธนาคาร, Fintech และ Cryptocurrency ถึง 59 แห่ง โดยอาศัยตัวติดตั้ง MSI ของโปรแกรม Logitech AI Prompt Builder ที่ถูกฝังมัลแวร์ไว้เพื่อแพร่กระจายมัลแวร์เข้าสู่ระบบ

นอกจากนี้ มัลแวร์ยังมี Worm modules ที่สามารถแพร่กระจายตัวเองผ่านทาง WhatsApp และ Outlook เพื่อโจมตีเหยื่อรายใหม่ได้โดยอัตโนมัติ

Trojan ที่โจมตีระบบธนาคารใหม่นี้ถูกค้นพบโดย Elastic Security Labs โดยทีมนักวิจัยเชื่อว่ามันเป็นการพัฒนาต่อยอดครั้งสำคัญจากตระกูลมัลแวร์รุ่นเก่าอย่าง Maverick/Sorvepotel

แม้ว่าในปัจจุบัน TCLBanker จะดูเหมือนมุ่งเป้าไปที่ประเทศบราซิลเป็นหลัก แต่มัลแวร์จากกลุ่มประเทศละตินอเมริกา (LATAM) ในอดีตก็เคยมีการอัปเดตเพื่อขยายเป้าหมายการโจมตีมาแล้ว ดังนั้นความเสี่ยงที่ภัยคุกคามนี้จะขยายตัวลุกลามไปยังพื้นที่อื่นจึงมีอยู่จริง

ความสามารถของ TCLBanker

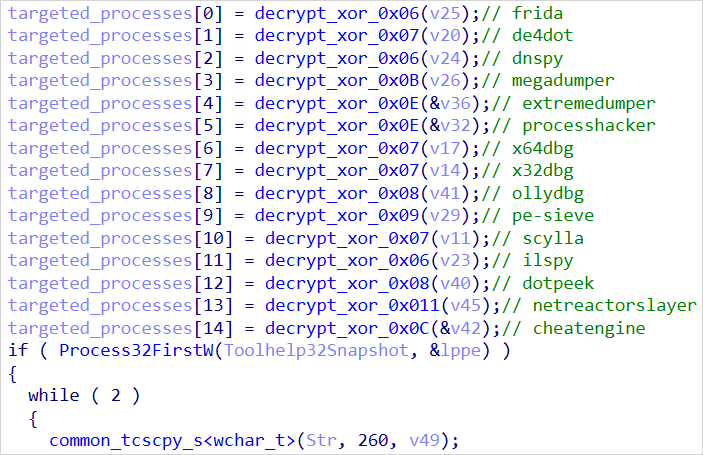

Elastic เตือนว่า TCLBanker มีระบบป้องกันการถูกวิเคราะห์ และการทำ Debugging ที่แน่นหนามาก โดยใช้กระบวนการถอดรหัส Payload ที่อิงตามสภาพแวดล้อม ซึ่งจะหยุดทำงานทันทีหากอยู่ในระบบ Sandbox หรือสภาพแวดล้อมของนักวิเคราะห์

นอกจากนี้ มัลแวร์ยังรัน Thread แบบ Watchdog ที่ทำงานแฝงตัวอยู่ตลอดเวลา เพื่อคอยสอดส่อง และตรวจจับเครื่องมือวิเคราะห์ต่าง ๆ อย่างต่อเนื่อง เช่น x64dbg, IDA, dnSpy, Frida, ProcessHacker, Ghidra, de4dot และโปรแกรมอื่น ๆ

มัลแวร์ตัวนี้จะถูกโหลดขึ้นมาทำงานภายใต้การทำงานของแอปพลิเคชัน Logitech ที่ถูกต้อง ผ่านเทคนิค DLL Side-loading ดังนั้นมันจึงไม่ไปกทำให้เกิดการแจ้งเตือนใด ๆ จากโปรแกรมรักษาความปลอดภัยที่ปกป้องเครื่องคอมพิวเตอร์ที่ติดมัลแวร์อยู่

นักวิจัยตั้งข้อสังเกตว่า แม้ตัว Loader ของมัลแวร์จะมีฟีเจอร์การทำงานที่หลากหลาย แต่ก็ไม่มีฟีเจอร์ใดที่มีความซับซ้อนขั้นสูงอย่างแท้จริง และจากร่องรอยในโค้ดก็แสดงให้เห็นว่าอาจมีการนำ AI มาช่วยในการพัฒนามัลแวร์ตัวนี้ด้วย

สำหรับ Module ที่ใช้ในการโจมตีระบบธนาคาร มันจะคอยตรวจสอบ Address bar ของ Browser ในทุก ๆ วินาที โดยอาศัย Windows UI Automation API เพื่อเฝ้าดูว่าเหยื่อได้เปิดเว็บไซต์ใดเว็บไซต์หนึ่งจาก 59 แพลตฟอร์มที่เป็นเป้าหมายหรือไม่

เมื่อเหตุการณ์นั้นเกิดขึ้น มันจะสร้างการเชื่อมต่อ WebSocket session กับเซิร์ฟเวอร์ Command-and-Control (C2) ทำการส่งข้อมูลของเหยื่อ และข้อมูลระบบกลับไป จากนั้นจะเริ่มกระบวนการควบคุมระบบจากระยะไกล

โดยความสามารถที่แฮ็กเกอร์ สามารถสั่งการได้นั้น ประกอบไปด้วย

- การสตรีมหน้าจอแบบ Real-time

- การจับภาพหน้าจอ

- การดักจับข้อมูลการกด Keyboard

- การขโมยข้อมูลที่คัดลอกไว้ใน Clipboard

- การรันคำสั่งระบบผ่าน Shell command

- การจัดการหน้าต่างโปรแกรม

- การเข้าถึงระบบไฟล์

- การตรวจสอบ และแสดงรายการโปรเซสที่กำลังทำงาน

- การควบคุม Mouse และ Keyboard จากระยะไกล

ในระหว่างที่มี Sessions การทำงาน โปรเซส Task Manager จะถูกสั่งปิดเพื่อป้องกันไม่ให้ผู้ใช้เข้ามาขัดจังหวะ และเพื่อซ่อนกิจกรรมที่เป็นอันตรายไม่ให้เหยื่อสังเกตเห็น

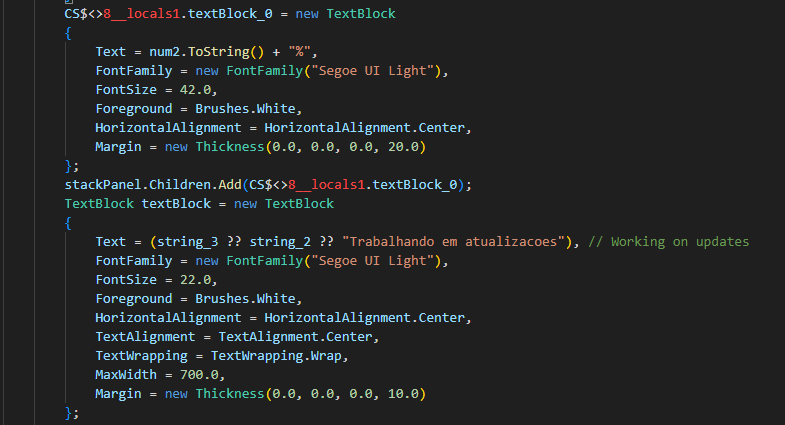

เพื่อช่วยในการขโมยข้อมูล TCLBanker จะใช้ระบบ Overlay ที่ทำงานบนพื้นฐานของ WPF ซึ่งสามารถแสดงหน้าต่างปลอมต่าง ๆ เพื่อหลอกลวงเหยื่อได้ เช่น หน้าต่างแจ้งให้กรอกข้อมูล Credential ปลอม, Keypads สำหรับกดรหัส PIN, แบบฟอร์มเก็บข้อมูลเบอร์โทรศัพท์, หน้าจอรอรับการช่วยเหลือจากฝ่ายสนับสนุนของธนาคารปลอม, หน้าจอการอัปเดต Windows ปลอม และหน้าจอแสดงความคืบหน้าปลอมในรูปแบบต่าง ๆ

นอกจากนี้ ยังมีการใช้ Overlays แบบ Cutout ที่จะแสดงทับอยู่ด้านบนสุดเสมอ โดยจะยอมให้เหยื่อมองเห็นเฉพาะบางส่วนของแอปพลิเคชันจริงที่ถูกเลือกไว้เท่านั้น ในขณะที่ส่วนอื่น ๆ จะถูกบดบังเอาไว้

Worms บน WhatsApp และ Outlook

สิ่งที่น่าสนใจอีกอย่างหนึ่งของ TCLBanker คือความสามารถในการแพร่กระจายตัวเองได้โดยอัตโนมัติไปยังรายชื่อผู้ติดต่อที่เชื่อมโยงกับเหยื่อรายแรก

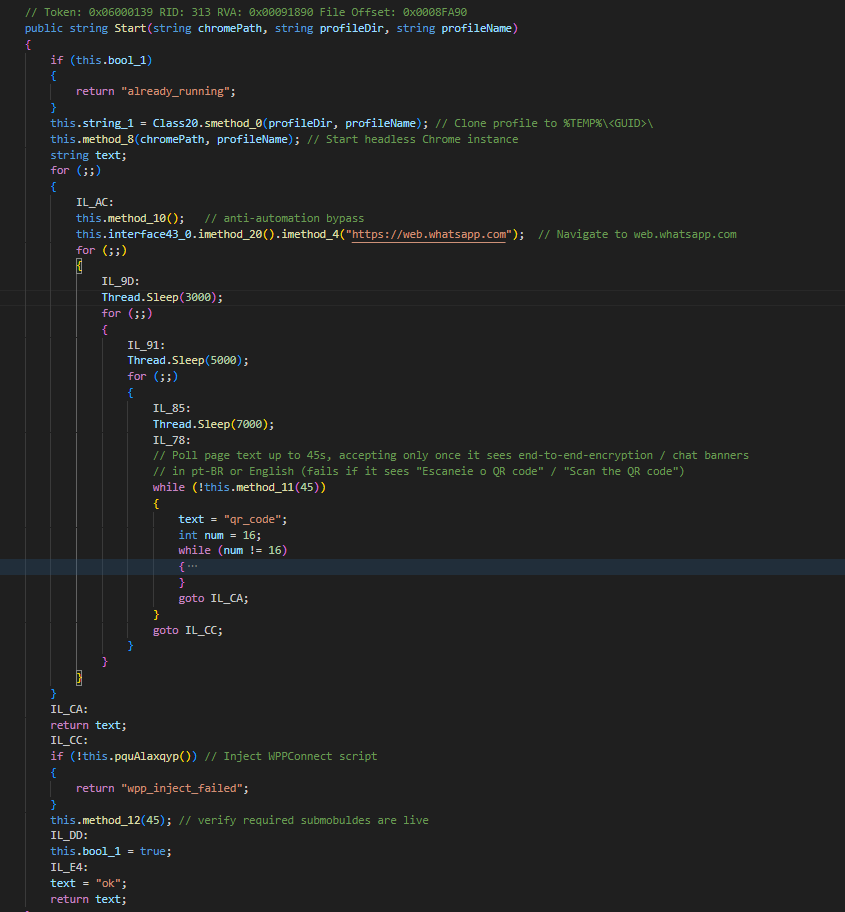

มัลแวร์ตัวนี้จะค้นหาโปรไฟล์ของ Browser ตระกูล Chromium เพื่อหาข้อมูล IndexedDB ของ WhatsApp Web ที่มีการเข้าสู่ระบบค้างไว้ จากนั้นจะสั่งรันหน้าต่าง Chromium แบบซ่อนตัวขึ้นมาเพื่อทำการยึดบัญชีของเหยื่อ

จากนั้น มันจะรวบรวมรายชื่อผู้ติดต่อ ทำการคัดกรองเอาเฉพาะเบอร์โทรศัพท์ของประเทศบราซิล และส่งข้อความสแปมไปหาคนเหล่านั้นจากบัญชีของเหยื่อ เพื่อหลอกล่อให้เป้าหมายให้กดเข้าไปยังแพลตฟอร์มที่ใช้สำหรับแพร่กระจายมัลแวร์ TCLBanker

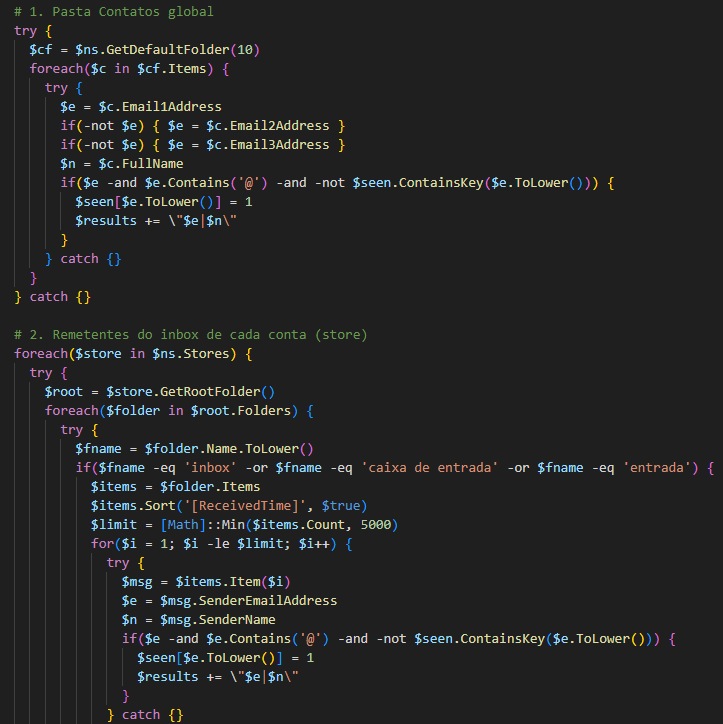

ส่วน Worm module อีกตัวหนึ่งจะโจมตี Microsoft Outlook ผ่านระบบ COM automation โดยจะสั่งเปิดแอปพลิเคชัน เพื่อรวบรวมรายชื่อผู้ติดต่อรวมถึง email address ของผู้ส่ง แล้วทำการส่งอีเมล Phishing ออกไปโดยใช้บัญชีอีเมลของเหยื่อ

Elastic สรุปทิ้งท้ายว่า TCLBanker ถือเป็นตัวอย่างที่ชัดเจนที่แสดงให้เห็นถึงวิวัฒนาการของมัลแวร์ในกลุ่มประเทศละตินอเมริกา (LATAM) ซึ่งมีฟีเจอร์การโจมตีต่าง ๆ ให้กับอาชญากรทางไซเบอร์ระดับล่าง จากที่ในอดีตฟีเจอร์เหล่านี้จะมีให้ใช้งานเฉพาะในเครื่องมือที่มีความซับซ้อนขั้นสูงเท่านั้น

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.