นักวิจัยจาก Infoblox Threat Intel ตรวจพบแคมเปญ Phishing ที่มีความซับซ้อนสูง ซึ่งใช้ประโยชน์จากช่องโหว่ในโครงสร้างพื้นฐานของอินเทอร์เน็ต เพื่อ Bypass ระบบ Security ขององค์กร

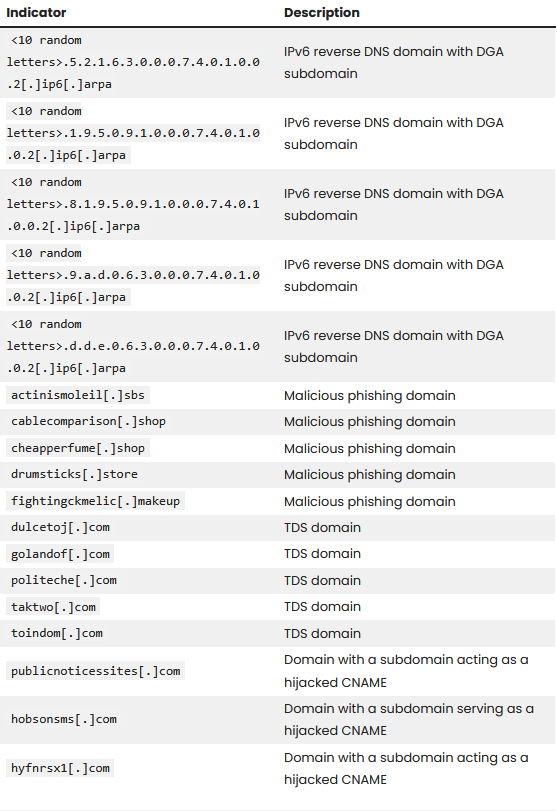

ผู้โจมตีใช้วิธีการใหม่ในการหลบเลี่ยงการตรวจสอบความน่าเชื่อถือของโดเมน ด้วยการใช้โดเมนระดับบนสุด(TLD) อย่าง .arpa มาปรับใช้เป็นเครื่องมือโจมตี ร่วมกับช่องทางการเชื่อมต่อแบบ IPv6 ในการเผยแพร่เนื้อหาฟิชชิงที่เป็นอันตราย

โดเมนระดับบนสุด (TLD) อย่าง .arpa แตกต่างจากโดเมนทั่วไปที่ผู้ใช้งานคุ้นเคยอย่าง .com หรือ .net เนื่องจากถูกสงวนไว้สำหรับโครงสร้างพื้นฐานภายในของอินเทอร์เน็ตโดยเฉพาะ

หน้าที่หลักของโดเมนนี้คือการทำ Reverse DNS Mapping ซึ่งเป็นการแปลง IP addresses กลับเป็นชื่อโดเมน โดยตามหลักการแล้ว โดเมนนี้ไม่ได้ถูกออกแบบมาเพื่อใช้โฮสต์เว็บไซต์ หรือเนื้อหาเว็บที่ให้บุคคลทั่วไปเข้าถึงได้เลย

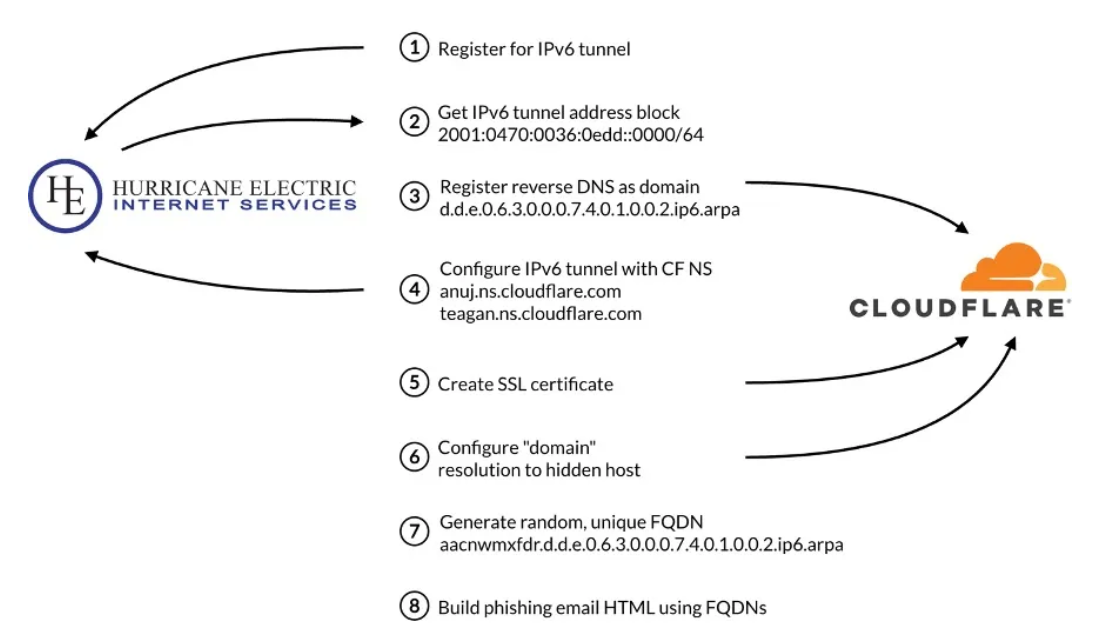

ผู้โจมตีได้ค้นพบช่องโหว่ระดับ critical ในการจัดการ DNS record ของผู้ให้บริการบางราย คือการใช้ประโยชน์จากบริการฟรี IPv6 Tunnel ซึ่งจะทำให้ผู้โจมตีได้รับสิทธิ์ในการควบคุมจัดการ IPv6 Address Blocks บางส่วนได้

แทนที่จะสร้าง reverse DNS pointer (PTR) Records ตามที่ควรจะเป็น ผู้โจมตีกลับเลือกสร้าง 'A Record' มาตรฐานภายใต้ซับโดเมนของ .arpa แทน ส่งผลให้เกิด fully qualified domain names (FQDN) ซึ่งแฝงตัวมาในรูปแบบของที่อยู่โครงสร้างพื้นฐานหลัก ทำให้เครื่องมือด้านความปลอดภัยเกิดความไว้วางใจโดยปริยาย และละเลยการตรวจสอบอย่างละเอียด

ลำดับขั้นตอนการโจมตี และ Hijack CNAMEs

- เริ่มต้นด้วยการส่งอีเมลที่แอบอ้างเป็นแบรนด์สินค้าอุปโภคชั้นนำ ภายในอีเมลจะมีรูปภาพที่ฝังลิงก์เพื่อหลอกล่อด้วยรางวัลฟรี หรือแจ้งเตือนการสมัครสมาชิกผิดปกติ เมื่อเหยื่อหลงเชื่อคลิกรูปภาพ จะถูกส่งต่อไปยังระบบ Traffic Distribution System (TDS)

- ระบบ TDS จะทำการตรวจสอบการรับส่งข้อมูของผู้ใช้โดยมุ่งเป้าไปที่ mobile devices จากนั้นจะส่ง Payload ที่เป็นอันตรายในที่สุด

นอกเหนือจากการละเมิดการใช้งานโดเมน .arpa แล้ว แคมเปญนี้ยังพึ่งพาเทคนิค Dangling CNAME Hijacking อย่างมาก โดยผู้โจมตีจะเข้ายึดซับโดเมนที่ถูกทิ้งร้างของหน่วยงานรัฐบาล องค์กรสื่อ และมหาวิทยาลัยที่มีชื่อเสียง

ด้วยการจดทะเบียนโดเมนที่หมดอายุแล้วซึ่ง CNAME ผู้โจมตีจึงสามารถสวมรอยใช้ชื่อเสียงขององค์กรที่ได้รับความเชื่อถือสูงเหล่านี้ เพื่ออำพรางพฤติกรรมอันตรายของตนได้อย่างแนบเนียน

ดร. เรเน่ เบอร์ตัน (Dr. Renée Burton) รองประธานฝ่าย Infoblox Threat Intel ระบุว่า การปรับเปลี่ยน Namespace อย่าง .arpa ให้กลายเป็นเครื่องมือโจมตีนั้น เปรียบเสมือนการเปลี่ยนแกนหลักของอินเทอร์เน็ตให้กลายเป็นกลไกส่งต่อฟิชชิงอย่างมีประสิทธิภาพ

เนื่องจากโดเมนที่ใช้ทำ Reverse DNS เหล่านี้มักจะได้รับความน่าเชื่อถือ อีกทั้งยังขาดข้อมูลการจดทะเบียนในรูปแบบดั้งเดิม (เช่น ข้อมูล WHOIS) ทำให้เครื่องมือความปลอดภัยมาตรฐานที่พึ่งพาเพียงโครงสร้าง URL หรือ Blocklists ไม่สามารถตรวจพบความผิดปกติได้

ดังนั้น องค์กรต่าง ๆ จำเป็นต้องเริ่มปรับมุมมองโดยถือว่า DNS infrastructure คือหนึ่งในพื้นที่เสี่ยงต่อการถูกโจมตี และควรติดตั้งระบบคัดกรองเฉพาะทางเพื่อเฝ้าระวังการเพิ่ม DNS Records ที่ผิดปกติภายใน .arpa namespace

ที่มา: cybersecuritynews

You must be logged in to post a comment.