สำนักงานความมั่นคงปลอดภัยทางไซเบอร์ และโครงสร้างพื้นฐานของสหรัฐฯ (CISA) ได้เพิ่มช่องโหว่ของ VMware Aria Operations ที่มีหมายเลข CVE-2026-22719 ลงใน Known Exploited Vulnerabilities catalog พร้อมระบุว่าช่องโหว่นี้กำลังถูกใช้ในการโจมตี

ทางด้าน Broadcom ได้รับทราบรายงานของช่องโหว่ และระบุว่า ช่องโหว่ดังกล่าวกำลังถูกนำไปใช้ในการโจมตีแล้ว แต่ยังไม่สามารถยืนยันข้อเท็จจริงของรายงานเหล่านั้นได้

VMware Aria Operations คือแพลตฟอร์มตรวจสอบสถานะระดับองค์กร ที่ช่วยให้องค์กรต่าง ๆ สามารถติดตามประสิทธิภาพ และความสมบูรณ์ของเซิร์ฟเวอร์ ระบบเครือข่าย และโครงสร้างพื้นฐานบนคลาวด์ได้

ช่องโหว่นี้ถูกเปิดเผย และออกแพตช์แก้ไขเป็นครั้งแรกเมื่อวันที่ 24 กุมภาพันธ์ 2026 ภายใต้ประกาศแจ้งเตือน VMSA-2026-0001 ของ VMware โดยมีความรุนแรงระดับ Important และมีคะแนน CVSS อยู่ที่ 8.1

ปัจจุบันช่องโหว่ดังกล่าวได้ถูกเพิ่มเข้าไปในรายชื่อช่องโหว่ที่ถูกนำไปใช้โจมตีจริง (Known Exploited Vulnerabilities - KEV) ของ CISA เรียบร้อย โดยหน่วยงานด้านความมั่นคงปลอดภัยไซเบอร์ของสหรัฐฯ กำหนดให้หน่วยงานรัฐบาลกลางต้องดำเนินการแก้ไขปัญหานี้ภายในวันที่ 24 มีนาคม 2026

ในการอัปเดตประกาศแจ้งเตือนล่าสุด Broadcom ระบุว่า ได้รับทราบถึงรายงานที่มีการนำช่องโหว่นี้ไปใช้ในการโจมตีแล้ว แต่ทางบริษัทยังไม่สามารถยืนยันข้อมูลดังกล่าวได้

ข้อความจากประกาศ ระบุว่า Broadcom รับทราบรายงานเกี่ยวกับการใช้ประโยชน์จากช่องโหว่ CVE-2026-22719 ไปใช้ในการโจมตีจริง แต่ยังไม่สามารถยืนยันข้อมูลได้ในขณะนี้

ในขณะนี้ ยังไม่มีการเปิดเผยรายละเอียดทางเทคนิคเกี่ยวกับวิธีการที่ช่องโหว่ดังกล่าวอาจถูกนำไปใช้โจมตีสู่สาธารณะ

ช่องโหว่ประเภท Command Injection

Broadcom ระบุว่า CVE-2026-22719 เป็นช่องโหว่ประเภท Command Injection ที่ทำให้ผู้โจมตีที่ไม่ได้ผ่านการยืนยันตัวตนสามารถเรียกใช้คำสั่งบนระบบที่มีช่องโหว่ได้ตามต้องการ

ในคำแนะนำระบุว่า ผู้โจมตีที่ไม่ได้รับอนุญาตอาจใช้ช่องโหว่นี้เพื่อเรียกใช้คำสั่งได้ตามต้องการ ซึ่งอาจนำไปสู่การเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกลบน VMware Aria Operations ในระหว่างที่กำลังดำเนินการ product migration จากฝ่าย support-assisted

Broadcom ได้ออกแพตช์ความปลอดภัยเมื่อวันที่ 24 กุมภาพันธ์ พร้อมทั้งเสนอแนวทางแก้ปัญหาชั่วคราวสำหรับองค์กรที่ยังไม่สามารถติดตั้งแพตช์ได้ในทันที

มาตรการลดความเสี่ยง คือ ใช้ shell script ที่มีชื่อว่า aria-ops-rce-workaround.sh ซึ่งต้องเรียกใช้งานด้วยสิทธิ์ root บน appliance node ในระบบ Aria Operations

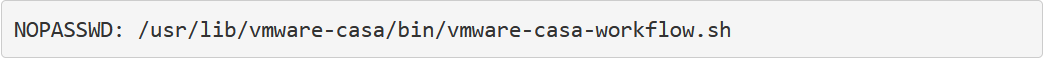

สคริปต์นี้จะเข้าไปปิดการทำงานของส่วนประกอบต่าง ๆ ในกระบวนการ migration process ที่อาจถูกนำไปใช้ประโยชน์ในการโจมตีได้ ซึ่งรวมถึงการลบไฟล์ /usr/lib/vmware-casa/migration/vmware-casa-migration-service.sh และการยกเลิกรายการใน sudoers ที่อนุญาตให้ไฟล์ vmware-casa-workflow.sh สามารถรันด้วยสิทธิ์ root ได้โดยไม่ต้องใช้รหัสผ่าน ตัวอย่างคำสั่ง :

ขอแนะนำให้ผู้ดูแลระบบดำเนินการติดตั้งแพตช์ความปลอดภัยของ VMware Aria Operations หรือใช้มาตรการแก้ไขปัญหาชั่วคราวโดยเร็วที่สุด เนื่องจากช่องโหว่ดังกล่าวเริ่มมีการนำไปใช้ในการโจมตีจริงแล้ว

ที่มา : bleepingcomputer

You must be logged in to post a comment.