พบผู้โจมตีได้มีการติดต่อพนักงานในองค์กรด้านการเงิน และสาธารณสุขผ่านทาง Microsoft Teams เพื่อหลอกให้เหยื่อยินยอมให้เข้าถึงระบบจากระยะไกลผ่านทาง Quick Assist และติดตั้งมัลแวร์ตัวใหม่ที่เรียกว่า A0Backdoor

ผู้โจมตีจะใช้เทคนิค Social Engineering เพื่อสร้างความไว้วางใจให้กับพนักงาน โดยเริ่มจากการส่งอีเมลสแปมจำนวนมากไปยังกล่องจดหมายของเหยื่อ จากนั้นจึงติดต่อเหยื่อผ่านทาง Teams โดยสวมรอยเป็นเจ้าหน้าที่ไอทีของบริษัท และเสนอความช่วยเหลือเพื่อจัดการกับอีเมลเหล่านั้น

เพื่อให้สามารถเข้าถึงเครื่องเป้าหมายได้ ผู้โจมตีจะหลอกให้ผู้ใช้เปิดการใช้งาน remote session ผ่าน Quick Assist ซึ่งจะถูกใช้เป็นช่องทางในการติดตั้งเครื่องมืออันตราย โดยมัลแวร์ดังกล่าวจะมาในรูปแบบไฟล์ติดตั้ง MSI ที่มี Digitally Signed ซึ่งจะถูกจัดเก็บไว้ใน Microsoft cloud storage account ของ Microsoft

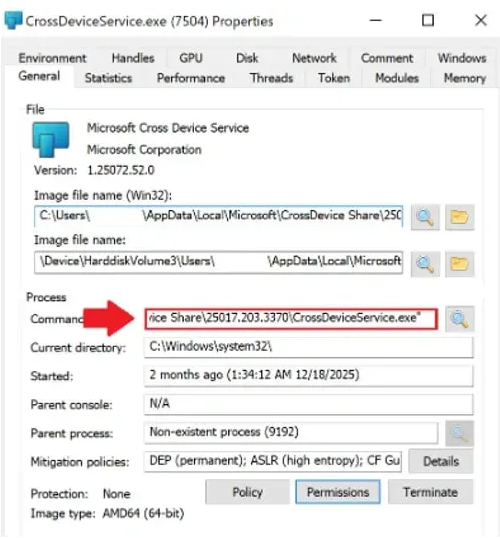

ตามรายงานจากนักวิจัยของบริษัทด้านความปลอดภัยทางไซเบอร์ BlueVoyant ระบุว่า ไฟล์ MSI ที่เป็นอันตรายเหล่านี้ได้ปลอมแปลงเป็น components ของ Microsoft Teams และ CrossDeviceService ซึ่งปกติแล้วเป็นเครื่องมือมาตรฐานของ Windows ที่ใช้งานโดยแอป Phone Link

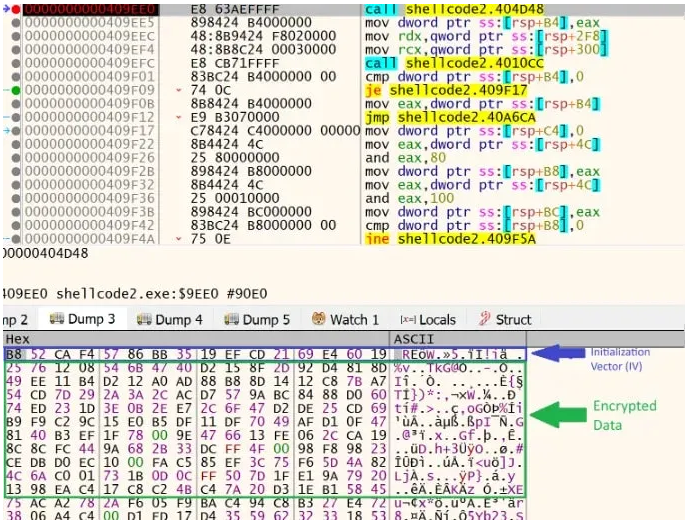

ผู้โจมตีใช้เทคนิค DLL sideloading ร่วมกับไฟล์ Binary ที่ถูกต้องของ Microsoft โดยมีการติดตั้ง library อันตรายที่ชื่อว่า hostfxr.dll ซึ่งภายในจะมีข้อมูลที่ถูก compressed หรือเข้ารหัสไว้ เมื่อ library นี้ถูกโหลดเข้าสู่หน่วยความจำมันจะทำการ decrypts ข้อมูลให้กลายเป็น Shellcode และเริ่มสั่งการให้โค้ดนั้นทำงานทันที

นักวิจัยระบุว่า library อันตรายนี้ยังใช้ฟังก์ชัน CreateThread เพื่อป้องกันการถูกวิเคราะห์ โดยทาง BlueVoyant ระบุว่า การสร้าง Thread มากเกินความจำเป็นอาจทำให้เกิด debugger หยุดทำงาน แต่จะไม่ส่งผลกระทบต่อการทำงานของเครื่องเหยื่อ

โดยโค้ดที่เป็นอันตรายจะทำการตรวจสอบว่ากำลังทำงานอยู่ใน sandbox อยู่หรือไม่ จากนั้นจะทำการสร้างคีย์ที่ได้จาก SHA-256 ซึ่งจะใช้ในการดึงข้อมูล A0Backdoor ที่เข้ารหัสโดยใช้อัลกอริธึม AES

มัลแวร์จะย้ายตัวเองไปยัง Memory region ใหม่ และ decrypts Core routines จากนั้นจะอาศัยการเรียกใช้งาน Windows API เช่น DeviceIoControl, GetUserNameExW และ GetComputerNameW เพื่อเก็บรวบรวมข้อมูลของเครื่องเหยื่อ และทำการระบุ fingerprint เฉพาะตัวของเครื่องนั้น ๆ

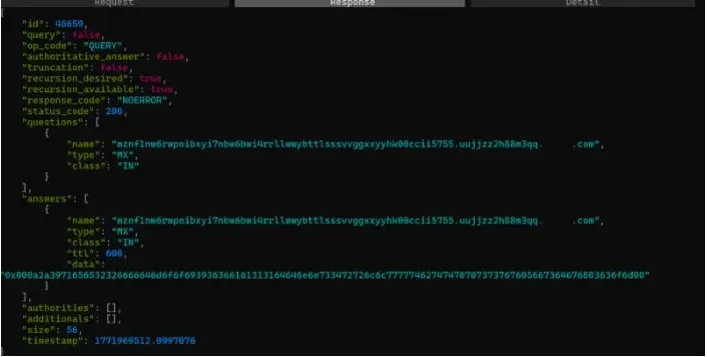

ส่วนการติดต่อสื่อสารกับ command-and-control (C2) จะถูกซ่อนไว้ใน DNS traffic โดยมัลแวร์จะส่ง DNS MX queries ที่มีการฝังข้อมูล Metadata ซึ่งถูกเข้ารหัสไว้ใน High-entropy subdomains ไปยัง Public recursive resolvers หลังจากนั้นเซิร์ฟเวอร์ DNS จะตอบกลับด้วย MX records ที่มีข้อมูลคำสั่งที่เข้ารหัสไว้

BlueVoyant ระบุว่า มัลแวร์จะทำการดึงข้อมูล และถอดรหัสจาก Leftmost label ของโดเมน เพื่อกู้คืนข้อมูลคำสั่งหรือการตั้งค่า จากนั้นจะดำเนินการตามคำสั่งนั้น ๆ

การใช้ DNS MX records ช่วยให้การรับส่งข้อมูลดูแนบเนียนไปกับการใช้งานปกติ และสามารถหลบเลี่ยงการตรวจสอบที่มุ่งเน้นการตรวจจับ DNS tunneling ผ่าน TXT-based ซึ่งเป็นรูปแบบที่มักจะถูกเฝ้าระวังมากกว่า

BlueVoyant ระบุว่า เป้าหมายสองแห่งของแคมเปญนี้ ได้แก่ สถาบันการเงินในแคนาดา และองค์กรด้านการดูแลสุขภาพระดับโลก

นักวิจัยประเมินด้วยความเชื่อมั่นว่า แคมเปญการโจมตีนี้ คือการพัฒนาต่อยอดของกลยุทธ์ เทคนิค และขั้นตอนการดำเนินงาน ที่มีความเชื่อมโยงกับกลุ่มแรนซัมแวร์ BlackBasta ซึ่งได้ยุติบทบาทลงหลังจากมีข้อมูลบันทึกการสนทนาภายในหลุดออกมาสู่สาธารณะ

แม้ว่าจะมีความคล้ายคลึงกันในหลายส่วน แต่ BlueVoyant ตั้งข้อสังเกตว่า การใช้ไฟล์ MSI ที่มีการ signed และใช้งานไฟล์ DLL อันตราย รวมไปถึงมีการการใช้มัลแวร์ A0Backdoor อีกทั้งยังมีการสื่อสารกับ C2 ผ่าน DNS MX-based ทั้งหมดเป็นองค์ประกอบใหม่

ที่มา : bleepingcomputer