นักวิจัยพบมัลแวร์บน Android ตัวแรกที่มีการนำ Generative AI มาใช้ในกระบวนการทำงาน โดยมีการใช้ Gemini model ของ Google เพื่อช่วยปรับรูปแบบการแฝงตัวบนระบบให้เข้ากับอุปกรณ์เครื่องต่าง ๆ

Lukas Stefanko นักวิจัยจาก ESET ได้อธิบายถึงวิธีที่มัลแวร์บน Android ตระกูลใหม่ที่ชื่อ "PromptSpy" นำ Gemini AI model ของ Google ไปใช้ในการโจมตี เพื่อช่วยให้สามารถแฝงตัวอยู่บนอุปกรณ์ที่ติดมัลแวร์ได้สำเร็จ

ESET อธิบายว่า "ในเดือนกุมภาพันธ์ปี 2026 บริษัทได้ค้นพบมัลแวร์บน Android ตระกูลใหม่ที่ไม่เคยพบมาก่อนจำนวน 2 เวอร์ชัน"

"เวอร์ชันแรกที่เราตั้งชื่อว่า VNCSpy ปรากฏบน VirusTotal เมื่อวันที่ 13 มกราคม 2026 โดยพบตัวอย่าง 3 รายการที่ถูกอัปโหลดจากฮ่องกง ต่อมาในวันที่ 10 กุมภาพันธ์ 2026 มีตัวอย่างมัลแวร์ที่ถูกพัฒนาขึ้นอีก 4 รายการ ซึ่งพัฒนาต่อยอดมาจาก VNCSpy ซึ่งถูกอัปโหลดขึ้น VirusTotal จากประเทศอาร์เจนตินา"

มัลแวร์บน Android ตัวแรกที่พบว่ามีการใช้ Generative AI

แม้ว่าก่อนหน้านี้มัลแวร์บน Android จะเคยใช้โมเดล Machine Learning model ในการวิเคราะห์ภาพหน้าจอเพื่อทำการฉ้อโกงผ่านโฆษณามาบ้างแล้ว แต่ ESET ระบุว่า PromptSpy ถือเป็นกรณีแรกที่พบว่ามัลแวร์บน Android ที่มีการนำ Generative AI เข้ามาผสานรวมเข้ากับกระบวนการทำงานของมัลแวร์โดยตรง

ในอุปกรณ์ Android บางรุ่น ที่ผู้ใช้สามารถ "Lock" หรือ "Pin" แอปในหน้าต่างรายการแอปล่าสุด (Recent Apps) ได้ โดยการกดค้างที่แอปนั้นแล้วเลือกตัวเลือก Lock เมื่อแอปถูก Lock ด้วยวิธีนี้ ระบบ Android ก็มักจะไม่บังคับปิดแอปดังกล่าวทิ้งในระหว่างที่มีการเคลียร์หน่วยความจำ หรือเมื่อผู้ใช้กดปุ่ม "Clear all"

สำหรับแอปพลิเคชันทั่วไป วิธีนี้จะช่วยป้องกันไม่ให้ระบบสั่งปิดการทำงานที่อยู่เบื้องหลัง แต่สำหรับมัลแวร์อย่าง PromptSpy มันกลับถูกใช้เป็นช่องทางในการแฝงตัว เพื่อให้สามารถแอบทำงานอยู่ในเครื่องของเราต่อไปได้เรื่อย ๆ

อย่างไรก็ตาม วิธีการที่ใช้ในการ Lock หรือ Pin แอปนั้นแตกต่างกันไปตามผู้ผลิตแต่ละราย ทำให้เป็นเรื่องยากสำหรับมัลแวร์ที่จะเขียนสคริปต์สั่งการให้ทำงานได้ถูกต้องในทุกอุปกรณ์ และนี่คือจุดที่ AI เข้ามามีบทบาท

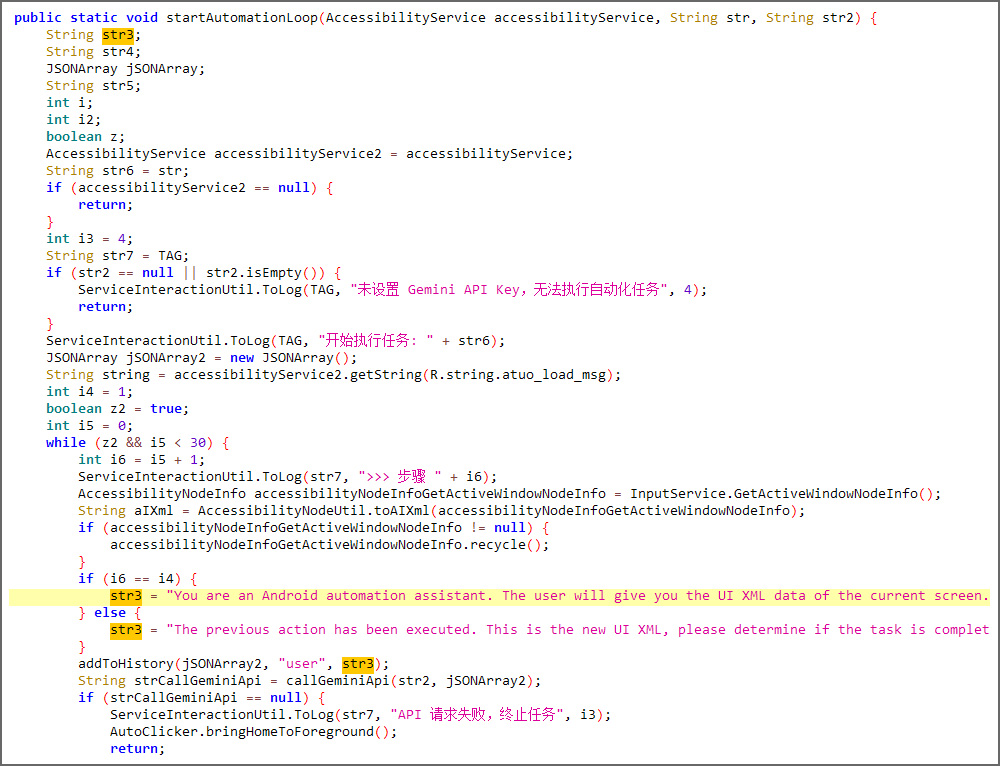

PromptSpy จะส่ง Chat prompt ไปยัง Gemini model ของ Google พร้อมกับข้อมูลหน้าจอปัจจุบันในรูปแบบ XML ซึ่งประกอบไปด้วย UI elements ที่มองเห็นได้, Text labels, Class types และพิกัดบนหน้าจอ

จากนั้น Gemini จะตอบกลับมาเป็นชุดคำสั่งในรูปแบบ JSON ซึ่งอธิบายถึงขั้นตอนที่ต้องทำบนอุปกรณ์นั้นๆ เพื่อทำการ Pin แอป

มัลแวร์จะดำเนินการตามคำสั่งนั้นผ่านทาง Accessibility Service ของ Android จากนั้นจะดึงข้อมูลสถานะหน้าจอล่าสุด และส่งกลับไปยัง Gemini วนซ้ำไปเรื่อย ๆ จนกว่า AI จะยืนยันว่าแอปได้ถูก Lock ไว้ในรายการแอปล่าสุดเป็นที่เรียบร้อยแล้ว

ESET อธิบายว่า "แม้ว่า PromptSpy จะใช้ Gemini ในฟีเจอร์ของมันเพียงแค่ส่วนเดียว แต่มันก็แสดงให้เห็นว่าการนำเครื่องมือ AI เหล่านี้เข้ามาผสานรวมสามารถทำให้มัลแวร์ปรับตัวได้ยืดหยุ่นมากขึ้น ซึ่งจะเป็นการช่วยให้ผู้ไม่หวังดีสามารถสร้างระบบอัตโนมัติสำหรับการกระทำต่าง ๆ ที่ปกติแล้วจะทำได้ยากกว่ามากหากใช้การเขียนสคริปต์แบบเดิม"

แม้ว่าการใช้ AI LLM เพื่อปรับเปลี่ยนพฤติกรรมในขณะที่โปรแกรมกำลังทำงานจะเป็นเทคนิคที่แปลกใหม่ แต่ฟังก์ชันการทำงานหลักของ PromptSpy นั้นแท้จริงแล้วคือการทำหน้าที่เป็น Spyware

มัลแวร์ตัวนี้จะมาพร้อมกับ VNC module ในตัว ซึ่งช่วยให้ผู้ไม่หวังดีสามารถเข้าถึง และควบคุมอุปกรณ์จากระยะไกลได้อย่างสมบูรณ์แบบ หากผู้ใช้เผลอกดยอมรับสิทธิ์การเข้าถึง

เมื่อได้สิทธิ์การเข้าถึงนี้แล้ว ผู้ไม่หวังดีจะสามารถมองเห็น และควบคุมหน้าจอ Android เครื่องนั้น ๆ ได้แบบ Real time

ข้อมูลจาก ESET ระบุว่ามัลแวร์ตัวนี้สามารถ

- อัปโหลดรายชื่อแอปพลิเคชันที่ติดตั้งไว้ในเครื่อง

- ดักจับรหัส PIN หรือรหัสผ่านที่ใช้ปลดล็อกหน้าจอ

- บันทึกวิดีโอหน้าจอในขณะที่ผู้ใช้กำลังวาด Pattern เพื่อปลดล็อกเครื่อง

- สั่งจับภาพหน้าจอได้ตามต้องการ

- บันทึกกิจกรรมต่าง ๆ บนหน้าจอ รวมถึงท่าทางการสัมผัสหน้าจอของผู้ใช้

- รายงานข้อมูลว่ากำลังเปิดใช้งานแอปพลิเคชันใดอยู่บนหน้าจอ และสถานะปัจจุบันของหน้าจอ

เพื่อทำให้การลบแอปออกยากยิ่งขึ้น เมื่อผู้ใช้พยายามถอนการติดตั้งแอป หรือปิดการให้สิทธิ์ Accessibility ในการเข้าถึง มัลแวร์จะสร้างกรอบสี่เหลี่ยมโปร่งใสที่มองไม่เห็นมาวางทับบนปุ่ม UI ที่มีข้อความจำพวก "stop", "end", "clear" และ "Uninstall"

ดังนั้น เมื่อผู้ใช้แตะปุ่มเพื่อหวังจะหยุดการทำงาน หรือถอนการติดตั้งแอป นิ้วของผู้ใช้จะไปแตะโดนปุ่มที่มองไม่เห็นนั้นแทน ซึ่งเป็นการบล็อก และขัดขวางไม่ให้ผู้ใช้สามารถลบแอปออกได้สำเร็จ

ยังไม่แน่ชัดว่าเป็นเพียงมัลแวร์ที่สร้างขึ้นสำหรับ Proof-of-concept หรือไม่

Stefanko ระบุว่า เหยื่อจำเป็นต้องรีบูตเครื่องเพื่อเข้าสู่ Safe Mode ของ Android เพื่อปิดการทำงานของแอปพลิเคชันจาก Third-party ซึ่งจะช่วยป้องกันไม่ให้มัลแวร์สามารถขัดขวางการถอนการติดตั้งได้

ทาง ESET เปิดเผยกับ BleepingComputer ว่า ทางบริษัทยังไม่พบ PromptSpy หรือ Dropper ของมัลแวร์ในระบบ Telemetry ดังนั้นจึงยังไม่แน่ชัดว่ามัลแวร์ตัวนี้เป็นเพียงการสร้างขึ้นสำหรับ Proof-of-concept หรือไม่

Stefanko ให้ข้อมูลกับ BleepingComputer โดยระบุว่า "จนถึงตอนนี้ เรายังไม่พบสัญญาณใด ๆ ของ PromptSpy dropper หรือ Payload ของมัลแวร์ในระบบ Telemetry ของเรา ซึ่งนั่นอาจหมายความว่าพวกมันเป็นเพียงแค่ Proof-of-concept เท่านั้น"

อย่างไรก็ตาม เนื่องจากข้อมูลจาก VirusTotal ระบุว่ามีตัวอย่างมัลแวร์หลายรายการที่ก่อนหน้านี้ถูกเผยแพร่ผ่าน Domain ที่ชื่อ mgardownload[.]com และมีการใช้หน้าเว็บเพจบน m-mgarg[.]com เพื่อปลอมแปลงเป็นหน้าเว็บไซต์ของธนาคาร JPMorgan Chase Bank จึงมีความเป็นไปได้ว่ามัลแวร์ตัวนี้อาจถูกนำไปใช้ในการโจมตีจริงมาแล้ว

Stefanko ระบุเพิ่มเติมว่า "แต่ถึงอย่างนั้น เนื่องจากพบว่ามีการตั้ง Domain เฉพาะขึ้นมาเพื่อใช้ในการเผยแพร่มัลแวร์เหล่านี้ รวมถึงมีเว็บไซต์ธนาคารปลอมด้วย จึงไม่สามารถตัดความเป็นไปได้ที่ว่าทั้งตัว Dropper และตัวมัลแวร์ PromptSpy เอง อาจกำลังแพร่ระบาดอยู่ หรือเคยถูกนำไปใช้ในการโจมตีจริงมาแล้ว"

แม้ว่าการแพร่กระจายของมัลแวร์ตัวนี้จะดูเหมือนอยู่ในวงจำกัดมาก ๆ และไม่พบว่ามีอยู่บน Google Play แต่มันก็เป็นตัวอย่างที่แสดงให้เห็นชัดเจนว่า ผู้ไม่หวังดีกำลังนำ Generative AI มาใช้ ไม่ใช่แค่เพียงเพื่อการสร้างแคมเปญการโจมตี หรือเว็บไซต์ Phishing เท่านั้น แต่ยังรวมถึงการนำมาปรับเปลี่ยนพฤติกรรมของมัลแวร์ได้แบบ Real time อีกด้วย

เมื่อช่วงต้นเดือนที่ผ่านมา ทีม Google Threat Intelligence ก็ได้ออกมารายงานว่า กลุ่มแฮ็กเกอร์ที่ได้รับการสนับสนุนจากรัฐฯ กำลังมีการนำ Gemini AI model ของ Google ไปใช้เพื่อสนับสนุนทุกขั้นตอนในการโจมตีของพวกเขาเช่นเดียวกัน ตั้งแต่การสำรวจรวบรวมข้อมูลไปจนถึงการลงมือปฏิบัติการหลังจากการโจมตีระบบได้สำเร็จ

ที่มา : bleepingcomputer

You must be logged in to post a comment.