Google Threat Intelligence Group (GTIG) ได้ติดตามช่องโหว่ zero-day จำนวน 90 รายการ ที่ถูกนำมาใช้ในการโจมตีจริงตลอดปี 2025 โดยเกือบครึ่งหนึ่งของช่องโหว่เหล่านี้พบในซอฟต์แวร์ และอุปกรณ์สำหรับองค์กร

ตัวเลขดังกล่าวเพิ่มขึ้น 15% เมื่อเทียบกับปี 2024 ซึ่งมีการใช้ช่องโหว่ zero-day ในการโจมตี 78 รายการ แต่ยังคงต่ำกว่าสถิติสูงสุด 100 รายการที่บันทึกไว้ในปี 2023

ช่องโหว่ zero-day คือช่องโหว่ด้านความปลอดภัยในผลิตภัณฑ์ หรือซอฟต์แวร์ที่ผู้โจมตีนำมาใช้ในการโจมตี ซึ่งมักจะเกิดขึ้นก่อนที่ผู้พัฒนาจะทราบ และปล่อยแพตซ์อัปเดตแก้ไขออกมา ช่องโหว่เหล่านี้เป็นที่ต้องการ และมีมูลค่าสูงมากสำหรับกลุ่มผู้ไม่หวังดี เนื่องจากมักจะเป็นช่องทางให้พวกเขาสามารถโจมตีเข้าสู่ระบบในเบื้องต้น, เรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล (RCE) หรือยกระดับสิทธิ์ของตนเองได้

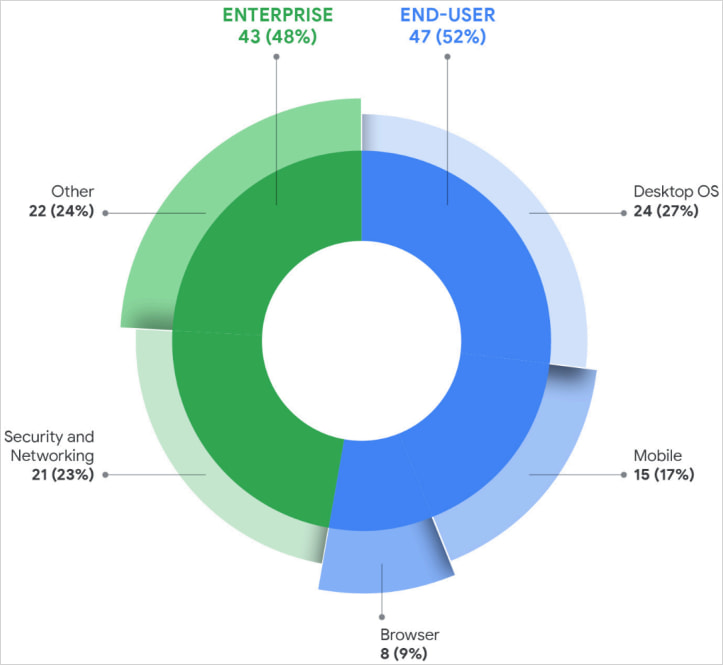

รายงานจาก GTIG ระบุว่า จากช่องโหว่ zero-day 90 รายการที่ถูกติดตามว่ามีการนำมาใช้ในการโจมตีจริงในปี 2025 มี 47 รายการที่มุ่งเป้าไปที่แพลตฟอร์มสำหรับผู้ใช้งานทั่วไป และอีก 43 รายการมุ่งเป้าไปที่ผลิตภัณฑ์ระดับองค์กร

ประเภทของช่องโหว่ที่ถูกนำมาใช้ในการโจมตี ได้แก่ การเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล, การยกระดับสิทธิ์, ช่องโหว่ประเภท injection และ deserialization, การ bypass ขั้นตอนการยืนยันตัวตน และช่องโหว่ที่ทำให้หน่วยความจำเสียหาย เช่น use-after-free โดย Google รายงานว่าช่องโหว่ที่เกี่ยวข้องกับความปลอดภัยของหน่วยความจำคิดเป็นสัดส่วนถึง 35% ของช่องโหว่ zero-day ทั้งหมดที่มีการนำมาใช้ในการโจมตีจริงในปีที่ผ่านมา

ระบบเครือข่ายสำหรับองค์กรที่ตกเป็นเป้าหมายมากที่สุด ได้แก่ อุปกรณ์ด้านความปลอดภัย, โครงสร้างพื้นฐานเครือข่าย, ระบบ VPN และ virtualization platforms เนื่องจากระบบเหล่านี้เป็นช่องทางที่ทำให้สามารถเข้าถึงเครือข่ายด้วยสิทธิ์ระดับสูงได้ และมักจะไม่มีการติดตั้งระบบ EDR เฝ้าระวังเอาไว้

GTIG รายงานว่าช่องโหว่ในระบบปฏิบัติการเป็นหมวดหมู่ที่ถูกนำมาใช้ในการโจมตีมากที่สุดในปีที่ผ่านมา โดยมีการโจมตีที่ใช้ช่องโหว่ zero-day จำนวน 24 รายการในระบบปฏิบัติการบน desktop และอีก 15 รายการในแพลตฟอร์มมือถือ

ในขณะที่การโจมตีด้วยช่องโหว่ zero-day ในเว็บเบราว์เซอร์ลดลงเหลือเพียง 8 รายการ ซึ่งถือว่าลดลงอย่างมากเมื่อเทียบกับปีก่อน ๆ

นักวิเคราะห์ของ Google คาดการณ์ว่า สาเหตุน่าจะมาจากการยกระดับมาตรการรักษาความปลอดภัยที่เข้มงวดมากขึ้นสำหรับซอฟต์แวร์ในหมวดหมู่นี้ แม้ว่าอีกมุมหนึ่งอาจเป็นไปได้ว่ากลุ่มผู้ไม่หวังดีหันไปใช้กลยุทธ์การหลบเลี่ยงการตรวจจับที่ซับซ้อนยิ่งขึ้น และมีความเชี่ยวชาญมากขึ้นในการหลบซ่อนการดำเนินการที่เป็นอันตราย

นักวิจัยจาก GTIG ยังระบุด้วยว่า Microsoft เป็น vendor ที่ตกเป็นเป้าหมายของการโจมตีด้วยช่องโหว่ zero-day มากที่สุดในปีที่แล้ว (จำนวน 25 รายการ) ตามมาด้วย Google (จำนวน 11 รายการ), Apple (จำนวน 8 รายการ), Cisco และ Fortinet (รายละ 4 รายการ) ปิดท้ายด้วย Ivanti และ VMware (รายละ 3 รายการ)

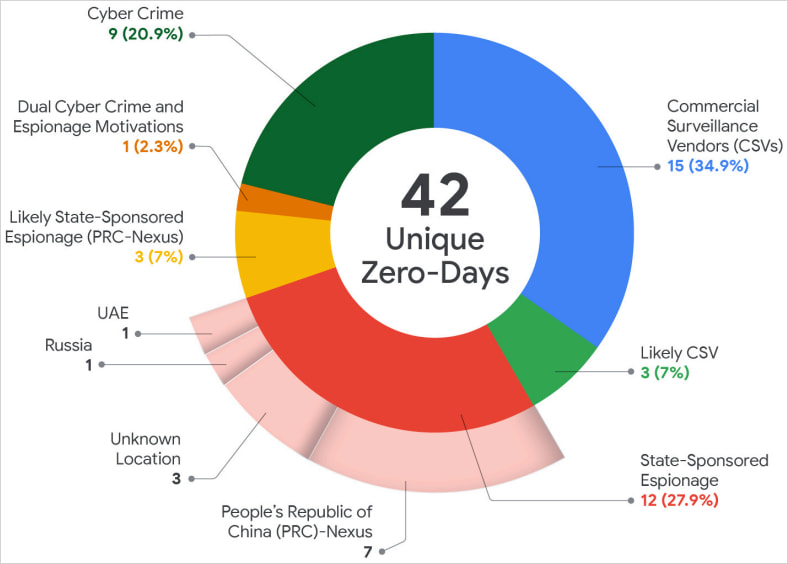

นับเป็นครั้งแรกตั้งแต่ที่ Google เริ่มติดตามการโจมตีด้วยช่องโหว่ zero-day ที่พบว่ากลุ่มผู้พัฒนา commercial spyware กลายเป็นผู้ที่นำช่องโหว่ที่ยังไม่เคยมีการรายงานมาใช้งานมากที่สุด โดยแซงหน้ากลุ่มแฮ็กเกอร์ที่ได้รับการสนับสนุนจากรัฐบาล ซึ่งเป็นไปได้ว่ากลุ่มแฮ็กเกอร์เหล่านี้ก็อาจจะกำลังปรับใช้เทคนิคการหลบซ่อนที่มีประสิทธิภาพมากขึ้นด้วยเช่นกัน

รายงานของ GTIG ระบุว่า "เหตุการณ์นี้ยังคงสะท้อนให้เห็นถึงแนวโน้มที่เราเริ่มสังเกตเห็นในช่วงหลายปีที่ผ่านมา นั่นคือสัดส่วนการโจมตีด้วยช่องโหว่ zero-day ที่เพิ่มขึ้นนั้นดำเนินการโดยผู้จำหน่าย commercial spyware หรือลูกค้าของพวกเขา ซึ่งแสดงให้เห็นถึงความเปลี่ยนแปลงของรูปแบบภัยคุกคามที่เป็นไปอย่างช้า ๆ แต่ชัดเจน"

นักวิจัยของ Google ระบุว่า ในบรรดากลุ่มผู้โจมตีที่ได้รับการสนับสนุนจากรัฐบาล กลุ่มแฮ็กเกอร์ที่มีความเชื่อมโยงกับจีนยังคงเป็นกลุ่มที่มีความเคลื่อนไหวมากที่สุด โดยมีการใช้ช่องโหว่ zero-day จำนวน 10 รายการในการโจมตีเมื่อปี 2025 การโจมตีเหล่านี้มุ่งเป้าไปที่อุปกรณ์ edge, อุปกรณ์ด้านความปลอดภัย และอุปกรณ์เครือข่ายเป็นหลัก เพื่อแฝงตัว และคงสิทธิ์การเข้าถึงระบบอย่างต่อเนื่องในระยะยาว

แนวโน้มที่น่าสนใจอีกประการหนึ่งที่พบในปีที่ผ่านมา คือการเพิ่มขึ้นของการใช้ช่องโหว่ zero-day ในการโจมตีโดยกลุ่มผู้ไม่หวังดีที่มีแรงจูงใจทางการเงิน (เช่น ransomware และ data extortion) ซึ่งเป็นกลุ่มที่นำช่องโหว่ไปใช้ถึง 9 รายการ

GTIG ประเมินว่าการนำเครื่องมือ AI มาใช้จะช่วยให้การค้นหาช่องโหว่ทำได้โดยอัตโนมัติ และช่วยเร่งการพัฒนาโค้ดสำหรับการโจมตีให้ไวขึ้น ดังนั้นจึงคาดการณ์ว่าการโจมตีด้วยช่องโหว่ zero-day ในปี 2026 จะยังคงอยู่ในระดับที่สูง

ในรายงานยังได้หยิบยกแคมเปญการโจมตีที่ชื่อว่า "Brickstorm" มาเป็นตัวอย่างที่แสดงให้เห็นว่า แฮ็กเกอร์กำลังเปลี่ยนเป้าหมายจากการขโมย source code ไปเป็นการค้นหาช่องโหว่ในผลิตภัณฑ์ซอฟต์แวร์ที่เตรียมจะเปิดตัวในอนาคตแทน

เพื่อตรวจจับ และยับยั้งการโจมตีจากช่องโหว่ zero-day ทาง Google แนะนำให้ลดพื้นที่เสี่ยงต่อการถูกโจมตี และจำกัดการเข้าถึงสิทธิ์ที่สำคัญ ตลอดจนเฝ้าระวังพฤติกรรมที่ผิดปกติของระบบอย่างต่อเนื่อง และที่สำคัญคือต้องมีกระบวนการอัปเดตแก้ไขช่องโหว่รวมถึงการรับมือกับเหตุการณ์ด้านความปลอดภัยที่รวดเร็วอยู่เสมอ

ที่มา : bleepingcomputer

You must be logged in to post a comment.