Vercel แพลตฟอร์ม Cloud development ได้เปิดเผยเหตุการณ์ด้านความปลอดภัย หลังจากมีกลุ่มผู้ไม่หวังดีอ้างว่าสามารถเจาะระบบของบริษัทได้ และกำลังพยายามนำข้อมูลที่ขโมยมาไปขาย

Vercel เป็นแพลตฟอร์มคลาวด์ที่ให้บริการโฮสติ้ง และโครงสร้างพื้นฐานสำหรับการ deployment ของนักพัฒนา โดยมีจุดเด่นอยู่ที่การรองรับเฟรมเวิร์กฝั่ง JavaScript เป็นหลัก

บริษัทยังเป็นที่รู้จักในฐานะผู้พัฒนา Next.js ซึ่งเป็นเฟรมเวิร์ก React ที่ใช้งานกันอย่างแพร่หลาย พร้อมทั้งให้บริการโครงสร้างพื้นฐานอย่าง serverless functions, edge computing และระบบ CI/CD ที่ช่วยให้นักพัฒนาสามารถสร้าง ทดสอบ และ deploy แอปพลิเคชันได้อย่างมีประสิทธิภาพ

อย่างไรก็ตาม ในประกาศด้านความปลอดภัยที่เผยแพร่วันนี้ บริษัทระบุว่า เหตุการณ์ละเมิดความปลอดภัยดังกล่าวส่งผลกระทบต่อกลุ่มลูกค้าเพียงบางส่วนในวงจำกัด

Vercel ยืนยันว่า ได้ตรวจพบเหตุการณ์ด้านความปลอดภัยที่เกี่ยวข้องกับการเข้าถึงระบบภายในบางส่วนโดยไม่ได้รับอนุญาต ขณะนี้ทางทีมงานกำลังเร่งดำเนินการตรวจสอบอย่างต่อเนื่อง โดยได้ประสานงานกับผู้เชี่ยวชาญด้านการรับมือเหตุการณ์เพื่อช่วยในการสืบสวน และแก้ไขสถานการณ์ รวมถึงแจ้งหน่วยงานบังคับใช้กฎหมายแล้ว และจะมีการรายงานความคืบหน้าเพิ่มเติมในภายหลัง

Vercel ยืนยันว่าบริการต่าง ๆ ยังคงใช้งานได้ตามปกติ และไม่ได้รับผลกระทบจากเหตุการณ์นี้ ขณะนี้บริษัทกำลังทำงานอย่างใกล้ชิดกับลูกค้าที่ได้รับผลกระทบ

พร้อมกันนี้ Vercel ได้เร่งใช้มาตรการเพื่อยกระดับความปลอดภัยของลูกค้า โดยแนะนำให้ตรวจสอบ environment variables ใช้งานฟีเจอร์จัดการตัวแปรที่มีความอ่อนไหว และพิจารณาเปลี่ยนหรือ rotate secrets เมื่อจำเป็น

Vercel ได้ออกประกาศเพิ่มเติมภายหลัง โดยชี้แจงว่าสาเหตุของการละเมิดข้อมูลในครั้งนี้ มาจากการที่แอปพลิเคชัน Google Workspace OAuth ซึ่งเป็นเครื่องมือ AI ของผู้ให้บริการภายนอก ถูกเจาะระบบ

ด้วยเหตุนี้ Vercel จึงขอแนะนำให้ผู้ดูแลระบบ Google Workspace และเจ้าของบัญชี Google ตรวจสอบการเชื่อมต่อกับแอปพลิเคชันดังกล่าว

OAuth App: 110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.comGuillermo Rauch ซีอีโอของ Vercel ได้เปิดเผยรายละเอียดเพิ่มเติมผ่านทาง X ว่า การเข้าถึงระบบของ Vercel ในครั้งแรกนั้นเป็นผลมาจากการที่บัญชี Google Workspace ของพนักงานคนหนึ่งถูกบุกรุก ซึ่งเป็นผลสืบเนื่องมาจากเหตุการณ์ข้อมูลรั่วไหลที่เกิดขึ้นกับแพลตฟอร์ม AI ชื่อ Context.ai

Guillermo Rauch ชี้แจงว่า ผู้โจมตีได้ขยายการเข้าถึงจากบัญชีที่ถูกบุกรุกไปสู่สภาพแวดล้อมของ Vercel ซึ่งทำให้สามารถเข้าถึง environment variables ที่ถูกจัดเก็บโดยไม่ได้เข้ารหัส และไม่ได้ถือว่าเป็นข้อมูล Sensitive

แม้ว่า variables เหล่านี้จะถูกออกแบบมาเพื่อเก็บข้อมูลทั่วไปที่ไม่สำคัญ แต่ผู้โจมตีก็สามารถยกระดับการเข้าถึงได้อีก โดยอาศัยการตรวจสอบข้อมูลภายใน variables เหล่านั้น

Guillermo Rauch อธิบายว่า Vercel จัดเก็บ environment variables ทั้งหมดของลูกค้าในรูปแบบที่เข้ารหัสแบบสมบูรณ์ขณะจัดเก็บ และมีกลไกการป้องกันแบบหลายชั้น (defense-in-depth) เพื่อปกป้องทั้งระบบหลัก และข้อมูลของลูกค้า

อย่างไรก็ตาม เขายอมรับว่า Vercel มีความสามารถในการกำหนดให้ environment variables บางรายการเป็น non-sensitive ซึ่งผู้โจมตีได้ใช้ช่องทางนี้ในการตรวจสอบ และขยายการเข้าถึงต่อไปได้

บริษัทระบุว่า จากการสืบสวนยืนยันแล้วว่า Next.js, Turbopack และโปรเจกต์โอเพนซอร์สอื่น ๆ ของบริษัทยังคงปลอดภัย

นอกจากนี้ Vercel ยังได้ปรับปรุง Dashboard โดยเพิ่มหน้าสรุปภาพรวมของ environment variables และพัฒนาอินเทอร์เฟซสำหรับการจัดการตัวแปรที่มีความ sensitive ให้ใช้งานได้ดียิ่งขึ้น

ทั้งนี้ บริษัทแนะนำให้ลูกค้าตรวจสอบ environment variables อย่างละเอียด เพื่อให้แน่ใจว่าไม่มีข้อมูลสำคัญถูกจัดเก็บไว้โดยไม่เหมาะสม และควรเปิดใช้งานฟีเจอร์ที่มีความ sensitive เพื่อให้ข้อมูลเหล่านั้นถูกเข้ารหัสขณะจัดเก็บ

แฮ็กเกอร์รายหนึ่งอ้างว่ากำลังนำข้อมูลของ Vercel ที่ถูกขโมยออกมาขาย

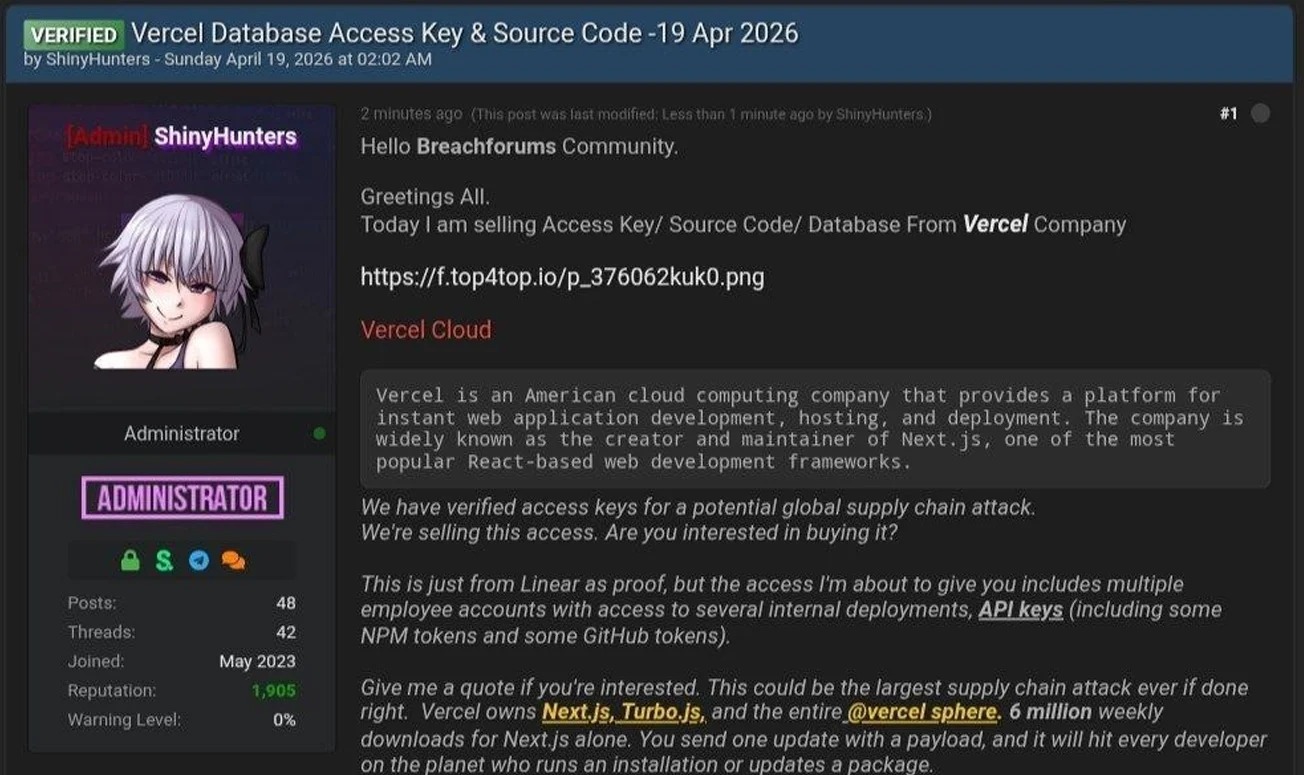

เหตุการณ์ดังกล่าวเกิดขึ้นหลังจากผู้ใช้งานชื่อ "ShinyHunters" ได้โพสต์ในฟอรัมแฮ็กเกอร์ โดยอ้างว่าได้เจาะระบบของ Vercel และกำลังเสนอขายสิทธิ์การเข้าถึงข้อมูลภายในของบริษัท

อย่างไรก็ตาม กลุ่มผู้โจมตีที่เคยถูกระบุว่าเป็นกลุ่มเรียกค่าไถ่ ShinyHunters และเชื่อมโยงกับเหตุการณ์ก่อนหน้านี้ ได้ออกมาปฏิเสธกับ BleepingComputer ว่าไม่มีส่วนเกี่ยวข้องกับกรณีการกล่าวอ้างครั้งนี้

แฮ็กเกอร์ได้โพสต์ข้อความในฟอรัม โดยอ้างว่ากำลังนำ access keys, source code และข้อมูลฐานข้อมูลที่ได้จากการเจาะระบบ Vercel ออกขาย ซึ่งรวมถึงสิทธิ์ในการเข้าถึงการ Deploy ภายใน และ API keys ด้วย

ข้อความที่โพสต์ระบุว่า: "นี่เป็นเพียงข้อมูลจาก Linear ที่นำมาแสดงเป็นหลักฐานเบื้องต้น แต่สิทธิ์การเข้าถึงที่จะได้นั้น ครอบคลุมบัญชีพนักงานจำนวนมาก ซึ่งสามารถใช้เข้าถึง internal deployments ได้หลายรายการ รวมถึง API keys ซึ่งประกอบด้วย NPM tokens และ GitHub tokens บางส่วน"

ผู้โจมตียังได้เผยแพร่ไฟล์ข้อความที่มีข้อมูลของพนักงาน Vercel ซึ่งประกอบด้วยข้อมูลจำนวน 580 รายการ ครอบคลุมชื่อ, ที่อยู่อีเมลของ Vercel, สถานะบัญชี และช่วงเวลาการใช้งาน นอกจากนี้ ยังมีการแชร์ภาพหน้าจอที่ดูเหมือนจะเป็น Dashboard ภายในของ Vercel Enterprise อีกด้วย

ทั้งนี้ BleepingComputer ระบุว่า ยังไม่สามารถยืนยันความถูกต้องของข้อมูล หรือภาพหน้าจอดังกล่าวได้อย่างอิสระ

นอกจากนี้ ในข้อความที่เผยแพร่ผ่าน Telegram ผู้ไม่หวังดียังอ้างว่าได้ติดต่อกับ Vercel เกี่ยวกับเหตุการณ์นี้แล้ว และมีการพูดคุยถึงข้อเรียกร้องค่าไถ่ที่ถูกกล่าวอ้างว่ามีมูลค่าสูงถึง 2 ล้านดอลลาร์

ที่มา : bleepingcomputer

You must be logged in to post a comment.