CISA เปิดเผยรายละเอียดใหม่เกี่ยวกับมัลแวร์ RESURGE ซึ่งเป็นโปรแกรมอันตรายที่แฝงตัวเข้ามา และกำลังอาจถูกใช้ในการโจมตีแบบ Zero-day โดยอาศัยช่องโหว่ CVE-2025-0282 เพื่อโจมตีระบบบนอุปกรณ์ Ivanti Connect Secure

ข้อมูลที่อัปเดตนี้เน้นไปที่ความสามารถของมัลแวร์ในการแฝงตัวอยู่บนอุปกรณ์โดยไม่ถูกตรวจพบ รวมถึงเทคนิคการหลบหลีก และการยืนยันตัวตนในระดับเครือข่ายที่มีความซับซ้อน ซึ่งจะช่วยให้มันสามารถสื่อสารกับผู้โจมตีได้อย่างลับ ๆ

ก่อนหน้านี้ CISA ได้รายงานข้อมูลของมัลแวร์ตัวนี้ไว้เมื่อวันที่ 28 มีนาคมปีที่แล้ว โดยระบุว่ามันสามารถแฝงตัวอยู่ได้แม้จะมีการรีบูตเครื่อง, สามารถสร้าง webshells เพื่อขโมยข้อมูล Credentials, สร้างบัญชีผู้ใช้ใหม่, รีเซ็ตรหัสผ่าน และยกระดับสิทธิ์การเข้าถึงระบบได้

ตามรายงานของนักวิจัยจากบริษัท Mandiant ระบุว่า ช่องโหว่ร้ายแรงระดับ Critical ดังกล่าวถูกติดตามด้วยหมายเลข CVE-2025-0282 และกำลังถูกนำมาใช้ในการโจมตีแบบ Zero-day ตั้งแต่ช่วงกลางเดือนธันวาคม 2024 โดยกลุ่มผู้ไม่หวังดีที่มีความเชื่อมโยงกับจีน ซึ่งทางบริษัทติดตามพฤติกรรมเป็นการภายในภายใต้ชื่อรหัส UNC5221

การซ่อนตัวในระดับเครือข่าย

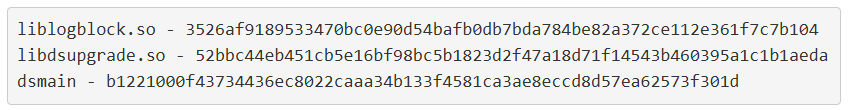

ประกาศที่อัปเดตของ CISA ให้ข้อมูลทางเทคนิคเพิ่มเติมเกี่ยวกับ RESURGE ซึ่งเป็นไฟล์ Linux Shared Object แบบ 32 bit ที่เป็นอันตรายชื่อว่า libdsupgrade.so ที่ถูกดึงออกมาจากอุปกรณ์ที่ถูกโจมตีระบบ

โปรแกรมที่แฝงตัวอยู่นี้ถูกระบุว่าเป็นโปรแกรมที่เชื่อมต่อกับเซิร์ฟเวอร์ C2 แบบ Passive ซึ่งมาพร้อมกับความสามารถระดับ Rootkit, Bootkit, Backdoor, Dropper รวมถึงการทำ Proxying และ Tunneling

CISA ระบุในเอกสารที่อัปเดตว่า แทนที่มัลแวร์จะส่งสัญญาณกลับไปยังเซิร์ฟเวอร์ C2 แต่มันจะรอรับการเชื่อมต่อ TLS ขาเข้าแบบเฉพาะเจาะจงไปเรื่อย ๆ อย่างไม่มีกำหนด ซึ่งช่วยให้มันสามารถหลบหลีกการเฝ้าระวังทางเครือข่ายได้

เมื่อถูกโหลดการทำงานภายใต้ web process มันจะทำการดักจับฟังก์ชัน 'accept()' เพื่อตรวจสอบแพ็กเก็ต TLS ขาเข้าก่อนที่แพ็กเก็ตเหล่านั้นจะไปถึง Web server โดยจะคอยตรวจหาความพยายามในการเชื่อมต่อแบบเฉพาะเจาะจงจากผู้โจมตี ซึ่งสามารถระบุได้โดยใช้รูปแบบการตรวจสอบ TLS fingerprint hashing scheme แบบ CRC32

หาก fingerprint ไม่ตรงกัน ข้อมูล Traffic จะถูกส่งต่อไปยังเซิร์ฟเวอร์ Ivanti ตามปกติ CISA ยังได้ให้รายละเอียดเพิ่มเติมเกี่ยวกับกลไกการยืนยันตัวตนของ RESURGE โดยระบุว่า ผู้ไม่หวังดีมีการใช้ Certificate ของ Ivanti แบบปลอม เพื่อให้แน่ใจว่าพวกเขากำลังสื่อสารกับตัวมัลแวร์ที่แฝงอยู่จริง ๆ ไม่ใช่การสื่อสารกับ Web server ของ Ivanti

ทางหน่วยงานเน้นย้ำว่า จุดประสงค์ของ Certificate นี้มีไว้เพื่อการยืนยัน และตรวจสอบตัวตนเท่านั้น เนื่องจากมันไม่ได้ถูกนำมาใช้เพื่อเข้ารหัสการสื่อสารแต่อย่างใด ยิ่งไปกว่านั้น Certificate ปลอมดังกล่าวยังช่วยให้ผู้โจมตีสามารถหลบหลีกการตรวจจับได้ด้วยการสวมรอยเป็นเซิร์ฟเวอร์จริงอีกด้วย

เนื่องจาก Certificate ปลอมนี้ถูกส่งผ่านอินเทอร์เน็ตโดยไม่ได้มีการเข้ารหัส CISA จึงระบุว่าทีมรักษาความปลอดภัยสามารถใช้มันเป็น Network signature เพื่อตรวจจับการโจมตีระบบที่กำลังดำเนินการอยู่ได้

หลังจากการตรวจสอบ Fingerprint และการยืนยันตัวตนกับตัวมัลแวร์สำเร็จแล้ว ผู้ไม่หวังดีจะสร้างการเชื่อมต่อจากระยะไกลที่ปลอดภัยไปยังโปรแกรมที่แฝงตัวอยู่ โดยใช้ Mutual TLS session ที่เข้ารหัสด้วย Elliptic Curve protocol

CISA ระบุว่า "การวิเคราะห์แบบ Static แสดงให้เห็นว่า มัลแวร์ RESURGE ที่แฝงตัวอยู่จะทำการ request EC key ของผู้โจมตี เพื่อนำมาใช้ในการเข้ารหัส และจะทำการตรวจสอบ Key ดังกล่าวกับ EC Certificate Authority (CA) key ที่ถูกฝังรหัสแบบ Hard-coded เอาไว้ด้วย"

ทางหน่วยงานด้านความปลอดภัยทางไซเบอร์ของสหรัฐฯ ระบุว่า การเลียนแบบการ Traffic ของ TLS/SSH ตามปกตินั้น ช่วยให้ตัวมัลแวร์ที่แฝงอยู่สามารถซ่อนตัว และฝังตัวอยู่ในระบบได้อย่างต่อเนื่อง

ไฟล์อีกตัวหนึ่งที่ได้รับการวิเคราะห์คือ มัลแวร์ SpawnSloth สายพันธุ์ Variant ซึ่งใช้ชื่อว่า liblogblock.so และถูกบรรจุอยู่ภายในมัลแวร์ RESURGE โดยจุดประสงค์หลักของมันคือการเข้าไปดัดแปลงแก้ไข Log เพื่อปกปิดกิจกรรมที่เป็นอันตรายบนอุปกรณ์ที่ถูกโจมตีระบบ

ไฟล์ที่สามที่ CISA ทำการวิเคราะห์คือ dsmain ซึ่งเป็น Script สำหรับแยกส่วนประกอบของ Kernel โดยมีการฝัง Open-source script ที่ชื่อว่า extract_vmlinux.sh และ Utilities สำหรับ Unix/Linux อย่าง BusyBox รวมเอาไว้ด้วย

มันช่วยให้ RESURGE สามารถถอดรหัส, ดัดแปลง และเข้ารหัส coreboot firmware images กลับเข้าไปใหม่ได้ รวมถึงสามารถจัดการเนื้อหาในระบบไฟล์เพื่อฝังตัวลึกอยู่ในระดับการบูตของระบบ

ทางหน่วยงานระบุว่า "การวิเคราะห์ที่อัปเดตล่าสุดของ CISA แสดงให้เห็นว่า RESURGE สามารถแฝงตัวเงียบ ๆ อยู่บนระบบได้ จนกว่าผู้ไม่หวังดีจากภายนอก จะพยายามเชื่อมต่อเข้ามายังอุปกรณ์ที่ถูกโจมตี" ด้วยเหตุนี้ โปรแกรมอันตรายที่แฝงตัวอยู่นี้ "อาจจะซ่อนตัวอยู่เงียบ ๆ โดยไม่ถูกตรวจพบอยู่บนอุปกรณ์ Ivanti Connect Secure และยังคงเป็นภัยคุกคามที่พร้อมทำงานอยู่ตลอดเวลา"

CISA แนะนำให้ผู้ดูแลระบบใช้ข้อมูล Indicators of Compromise (IoCs) ชุดอัปเดตล่าสุด เพื่อค้นหาการติดมัลแวร์ RESURGE ที่แฝงตัวอยู่ และดำเนินการลบมันออกจากอุปกรณ์ Ivanti

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.