กลุ่มแฮ็กเกอร์กำลังมุ่งเป้าโจมตีไปที่กลุ่มนักพัฒนาซอฟแวร์ โดยใช้การสมัครงานเป็นเหยื่อล่อ โดยจะสร้าง Malicious Repository ที่ปลอมเป็นโปรเจกต์ Next.js และ coding tests

เป้าหมายของผู้โจมตีคือการทำ Remote Code Execution บนเครื่องของนักพัฒนาเพื่อขโมยข้อมูลสำคัญ และติดตั้งมัลแวร์เพิ่มเติมในระบบที่ถูกโจมตีสำเร็จ

ทีม Microsoft Defender ระบุว่า ผู้โจมตีได้สร้างโปรเจกต์เว็บแอปปลอมด้วย Next.js และทำให้ดูเหมือนเป็นโปรเจกต์สำหรับทำแบบทดสอบทางเทคนิค หรือการสัมภาษณ์งาน เพื่อส่งต่อให้นักพัฒนาซอฟต์แวร์

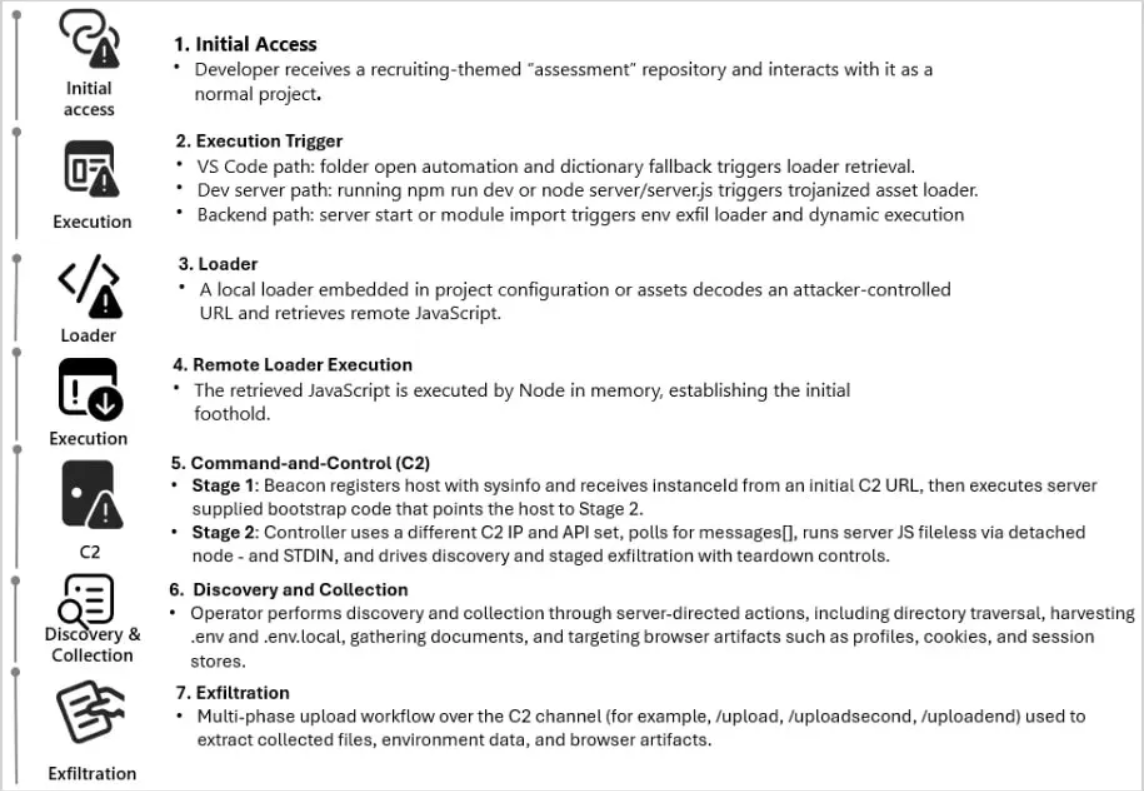

เมื่อเป้าหมายทำการ Clone Repository และเปิดโปรเจกต์ขึ้นมาทำงานตามกระบวนการปกติ จะเป็นการเปิดช่องทางให้ Malicious JavaScript ทำงานโดยอัตโนมัติทันทีที่เริ่มรันแอปพลิเคชัน

สคริปต์ดังกล่าวจะทำหน้าที่ดาวน์โหลด code อันตรายเพิ่มเติม ซึ่งอยู่ในรูปแบบของ JavaScript Backdoor จากเซิร์ฟเวอร์ของผู้โจมตี แล้วนำมาประมวลผลโดยตรงบนหน่วยความจำ ร่วมกับโปรเซสของ Node.js ที่กำลังทำงานอยู่ ส่งผลให้ผู้โจมตีทำการ Remote Code Execution บนเครื่องของเหยื่อได้ทันที

Microsoft ระบุว่า ผู้โจมตีได้ฝังจุดรันโค้ดอันตรายไว้หลายตำแหน่งภายใน Repository เพื่อเพิ่มอัตราการโจมตีสำเร็จให้สูงที่สุด ดังนี้

ใช้การตั้งค่า runOn: "folderOpen" ในไฟล์คอนฟิกของ VS Code เพื่อสั่งรันสคริปต์อันตรายทันทีที่ผู้พัฒนาเปิดโฟลเดอร์โปรเจกต์ และกดยอมรับ Trust โดยโค้ดจะถูกดึงมาจากโดเมน Vercel

มัลแวร์แฝงตัวมาในรูปแบบ JavaScript Library เช่น jquery.min.js ปลอม ซึ่งจะทำงานทันทีเมื่อนักพัฒนาใช้คำสั่ง npm run dev โดยจะดึง Payload มาประมวลผลบนหน่วยความจำผ่าน Node.js

ในขณะที่ระบบ Backend เริ่มทำงาน โค้ดที่ซ่อนอยู่ในโมดูลจะแอบส่งค่า environment ระบบ ออกไปยังเซิร์ฟเวอร์ภายนอก และรองรับการรับคำสั่ง JavaScript จากระยะไกลมาประมวลผลต่อทันที

การทำงานของมัลแวร์

1. มัลแวร์จะติดตั้ง JavaScript Payload เพื่อรวบรวมข้อมูลพื้นฐานของเครื่องเหยื่อ และลงทะเบียนกับ C2 Endpoint โดยจะมีการติดต่อสื่อสารกับเซิร์ฟเวอร์เป็นระยะตามช่วงเวลาที่กำหนด

2. มัลแวร์จะยกระดับการทำงาน โดยจะเชื่อมต่อกับ C2 Server เพื่อรับคำสั่ง โดยมีความสามารถคือ สามารถรันโค้ด JavaScript ที่ได้รับจากเซิร์ฟเวอร์โดยตรงบนหน่วยความจำ , ตรวจสอบ และติดตามโปรเซสต่าง ๆ ที่ถูกสร้างขึ้น, สามารถดูรายชื่อไฟล์ และไดเรกเทอรีได้

ข้อแนะนำและการป้องกันสำหรับนักพัฒนา

Microsoft เน้นย้ำให้นักพัฒนาปรับเปลี่ยนมุมมองต่อกระบวนการทำงานปกติ (Standard Workflows) ว่า เป็นช่องทางการโจมตีที่มีความเสี่ยงสูง และควรปฏิบัติตามมาตรการป้องกันดังนี้

บังคับใช้งานโหมด Workspace Trust หรือ Restricted Mode ใน VS Code เพื่อจำกัดการรันสคริปต์อัตโนมัติ

ใช้ Attack Surface Reduction Rules และเฝ้าระวังการเข้าสู่ระบบที่ผิดปกติด้วย Entra ID Protection

ลดการจัดเก็บข้อมูล Secrets ไว้ในเครื่องคอมพิวเตอร์ และเลือกใช้ Short-lived tokens ตามหลักสิทธิ์ขั้นต่ำที่จำเป็น

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.