ASUS WRT routers หลายพันเครื่อง ซึ่งส่วนใหญ่เป็นอุปกรณ์ที่หมดอายุการใช้งาน หรือล้าสมัย ได้ถูกโจมตีในแคมเปญระดับโลกที่เรียกว่า Operation WrtHug ซึ่งใช้ประโยชน์จากช่องโหว่ 6 รายการ

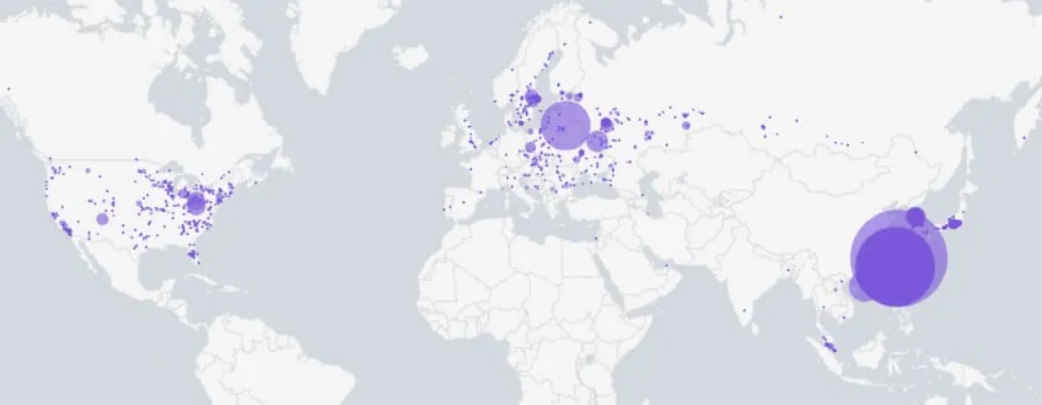

ในช่วงหกเดือนที่ผ่านมา มีการสแกนเพื่อค้นหาอุปกรณ์ ASUS ที่ถูกโจมตีใน Operation WrtHug และสามารถระบุ IP ที่ไม่ซ้ำกันได้ประมาณ 50,000 รายการทั่วโลก

อุปกรณ์ที่ถูกโจมตีส่วนใหญ่มี IP addresses อยู่ในไต้หวัน ในขณะที่บางส่วนกระจายอยู่ในเอเชียตะวันออกเฉียงใต้, รัสเซีย, ยุโรปกลาง และสหรัฐอเมริกา

แต่ที่น่าสังเกตคือ ไม่พบเครื่องที่ติดมัลแวร์ภายในประเทศจีน ซึ่งอาจบ่งบอกได้ว่าผู้โจมตีมาจากประเทศจีน แต่ทีมนักวิจัยยังไม่มีหลักฐานเพียงพอสำหรับการระบุแหล่งที่มา

ตามข้อมูลของนักวิจัย STRIKE จาก SecurityScorecard โดยอิงจากการกำหนดเป้าหมาย และวิธีการโจมตี อาจมีความเชื่อมโยงระหว่าง Operation WrtHug และแคมเปญ AyySSHush ซึ่งมีการบันทึกครั้งแรกไว้โดย GreyNoise เมื่อเดือนพฤษภาคมที่ผ่านมา

การโจมตีของ WrtHug

การโจมตีเริ่มต้นด้วยการใช้ประโยชน์จากช่องโหว่ command injection flaws และช่องโหว่อื่น ๆ ใน ASUS WRT routers ซึ่งส่วนใหญ่เป็นอุปกรณ์รุ่น AC-series และ AX-series

ตามข้อมูลของนักวิจัย STRIKE แคมเปญ WrtHug อาจใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัยต่อไปนี้ในการโจมตี

- CVE-2023-41345/46/47/48 เป็นช่องโหว่ OS command injection ผ่าน token modules

- CVE-2023-39780 เป็นช่องโหว่ major command injection flaw (ซึ่งถูกใช้ในแคมเปญ AyySSHush)

- CVE-2024-12912 เป็นช่องโหว่ arbitrary command execution

- CVE-2025-2492 เป็นช่องโหว่ improper authentication control ซึ่งอาจนำไปสู่การ execution functions ที่ไม่ได้รับอนุญาต

ในบรรดาช่องโหว่ข้างต้น CVE-2025-2492 ถือเป็นช่องโหว่เดียวที่มีคะแนนความรุนแรงระดับ critical โดยคำแนะนำด้านความปลอดภัยจาก ASUS เมื่อเดือนเมษายนได้เตือนถึงความรุนแรงของช่องโหว่นี้ และระบุว่าสามารถถูกโจมตีได้ด้วย crafted request บน routers ที่เปิดใช้งาน AiCloud feature

ในรายงานวันที่ 19 พฤศจิกายน 2025 SecurityScorecard ระบุว่า ผู้โจมตีดูเหมือนจะใช้ประโยชน์จาก ASUS AiCloud service เพื่อดำเนินการโจมตีเป้าหมายทั่วโลก

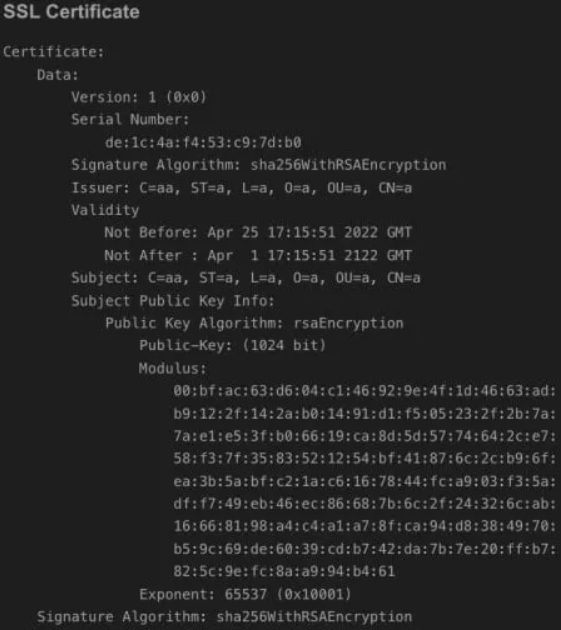

Indicator of Compromise - IoC ของแคมเปญนี้คือ การตรวจพบ self-signed TLS certificate ใน AiCloud services ซึ่งถูกนำมาแทนที่ certificate standard ที่ ASUS สร้างขึ้นในอุปกรณ์ที่ถูกโจมตีระบบถึง 99% โดย certificate ใหม่นี้ดึงดูดความสนใจเพราะมีอายุการใช้งาน 100 ปี ต่างจาก certificate เดิมที่มีอายุการใช้งานเพียง 10 ปี

นักวิจัยของ STRIKE ใช้ certificate ที่ไม่ซ้ำกันเพื่อระบุ IP ที่ติดมัลแวร์ได้ถึง 50,000 รายการ

เช่นเดียวกับแคมเปญ AyySSHush ผู้โจมตีจะไม่ดำเนินการอัปเกรดเฟิร์มแวร์ของอุปกรณ์ที่ถูกโจมตี ทำให้อุปกรณ์ยังคงมีช่องโหว่ให้ผู้โจมตีรายอื่นสามารถเข้าควบคุมได้

จาก Indicators of Compromise นักวิจัยได้ระบุอุปกรณ์ ASUS ต่อไปนี้ที่ตกเป็นเป้าหมายของ Operation WrtHug เช่น

- ASUS Wireless Router 4G-AC55U

- ASUS Wireless Router 4G-AC860U

- ASUS Wireless Router DSL-AC68U

- ASUS Wireless Router GT-AC5300

- ASUS Wireless Router GT-AX11000

- ASUS Wireless Router RT-AC1200HP

- ASUS Wireless Router RT-AC1300GPLUS

- ASUS Wireless Router RT-AC1300UHP

นักวิจัย STRIKE เชื่อว่า routers ที่ถูกโจมตี อาจถูกนำไปใช้เป็นเครือข่าย operational relay box (ORB) ในการโจมตีของจีน เช่น การโจมตีแบบ stealth relay nodes, proxying และการโจมตีแบบ command-and-control infrastructure อย่างไรก็ตาม รายงานนี้ไม่ได้เจาะลึกถึงการ post-compromise operations และขาดรายละเอียดที่เฉพาะเจาะจง

ASUS ได้ออกอัปเดตความปลอดภัยที่แก้ไขช่องโหว่ทั้งหมดที่ถูกใช้ในการโจมตี WrtHug แล้ว ดังนั้น ผู้ใช้งานควรอัปเกรดเฟิร์มแวร์เป็นเวอร์ชันล่าสุดทันที

หากอุปกรณ์ที่ end-of-life ขอแนะนำให้ผู้ใช้เปลี่ยนอุปกรณ์ใหม่ หรืออย่างน้อยก็ปิดการใช้งาน remote access features

ล่าสุด ASUS ยังได้แก้ไขช่องโหว่ CVE-2025-59367 ซึ่งเป็นช่องโหว่ authentication bypass ที่ส่งผลกระทบต่อ Router AC-series หลายรุ่น ถึงแม้จะยังไม่มีการนำไปใช้โจมตีในขณะนี้ แต่ก็อาจถูกเพิ่มเข้าไปในชุดเครื่องมือของผู้โจมตีได้ในเร็ว ๆ นี้

ที่มา : bleepingcomputer

You must be logged in to post a comment.