มีการตรวจพบแคมเปญการโจมตีทางไซเบอร์ที่มีความซับซ้อน ซึ่งมุ่งเป้าไปยังเว็บเซิร์ฟเวอร์ของเกาหลีใต้ โดยผู้ไม่หวังดีได้ใช้มัลแวร์ MeshAgent และ SuperShell เพื่อโจมตีระบบปฏิบัติการ Windows และ Linux

การโจมตีแบบข้ามแพลตฟอร์มครั้งนี้ แสดงให้เห็นถึงความซับซ้อนที่เพิ่มขึ้นของการโจมตี โดยผู้ไม่หวังดีจะอาศัยช่องโหว่ในการอัปโหลดไฟล์เพื่อยึดครองเซิร์ฟเวอร์ในสภาพแวดล้อมต่าง ๆ อย่างถาวร

แคมเปญนี้สะท้อนให้เห็นถึงวิวัฒนาการที่สำคัญของกลยุทธ์การโจมตีเว็บเซิร์ฟเวอร์ โดยผู้ไม่หวังดีจะเริ่มจากการเข้าถึงผ่านกลไกการอัปโหลดไฟล์ที่มีช่องโหว่ ก่อนที่จะติดตั้งชุดเครื่องมือสำหรับการสอดแนม และการแฝงตัวอยู่ในระบบ

จากหลักฐานพบว่ากลุ่มผู้ไม่หวังดีได้โจมตีทั้งบนเซิร์ฟเวอร์ Windows IIS และระบบ Linux แสดงให้เห็นว่าเป็นกลุ่มที่มีความพร้อมทางด้านทรัพยากร และมีความเชี่ยวชาญในการโจมตีข้ามแพลตฟอร์มที่ครอบคลุมสถาปัตยกรรมของระบบปฏิบัติการหลากหลายรูปแบบ

จากการตรวจสอบพบว่ามีมัลแวร์ประเภท ELF ที่ใช้สำหรับ Linux ควบคู่ไปกับไฟล์ executables ของ Windows แบบทั่วไปในแหล่งแพร่กระจายมัลแวร์ ซึ่งแสดงให้เห็นว่าผู้ไม่หวังดีกลุ่มนี้ตั้งใจโจมตีเซิร์ฟเวอร์ทุกประเภทโดยไม่เลือกระบบปฏิบัติการ

จากการตรวจสอบในคลังมัลแวร์พบว่ามี WogRAT ซึ่งเป็น backdoor ที่ใช้โครงสร้างพื้นฐานร่วมกับแคมเปญการโจมตีก่อนหน้านี้ ทำให้คาดการณ์ได้ว่าผู้ไม่หวังดีกลุ่มเดิมยังคงใช้งานอยู่ และพัฒนาเทคนิคการโจมตีใหม่ ๆ อย่างต่อเนื่อง

นักวิเคราะห์จาก ASEC ตรวจพบ Web Shell หลายประเภทที่ถูกติดตั้งบนระบบที่ถูกโจมตี โดยมี Web Shell ยอดนิยมอย่าง Chopper, Godzilla และ ReGe-ORG รวมอยู่ด้วย

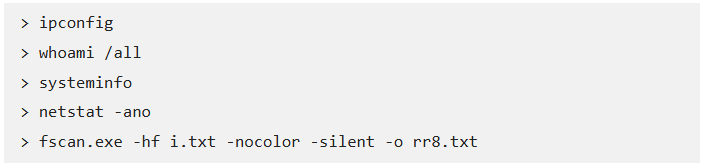

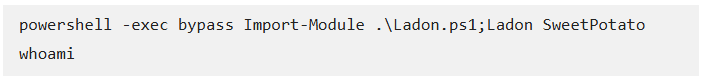

นักวิจัยพบว่าเครื่องมือการโจมตีเหล่านี้ ถูกใช้งานร่วมกับโปรแกรมแสกนระบบที่ใช้ภาษาจีนอย่าง Fscan และ Ladon เป็นการแสดงให้เห็นอย่างชัดเจนว่ากลุ่มผู้ไม่หวังดีที่อยู่เบื้องหลังแคมเปญนี้น่าจะเป็นผู้ใช้ภาษาจีน โดยดำเนินการโจมตีผ่านการจัดการโครงสร้างพื้นฐานอย่างเป็นระบบ

กลไกการแพร่กระจายมัลแวร์ และการกำหนดเป้าหมายในการโจมตีแบบหลายแพลตฟอร์ม

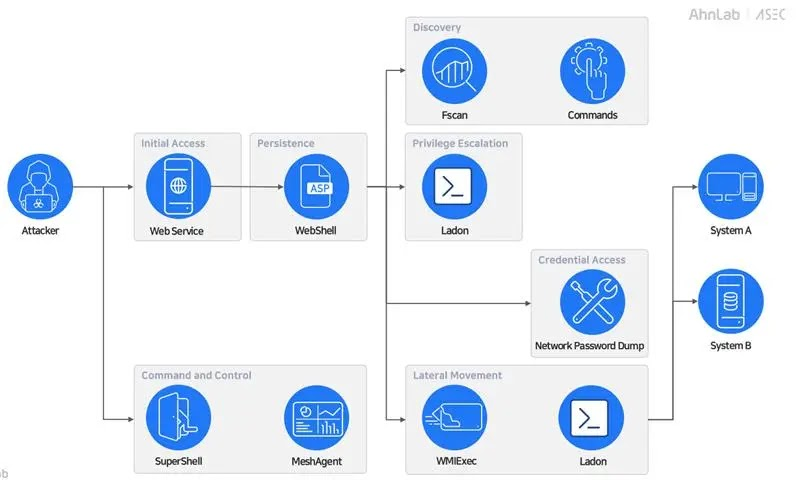

ผู้ไม่หวังดีใช้วิธีการโจมตีอย่างเป็นระบบ โดยเริ่มจากการติดตั้ง Web Shell ผ่านช่องโหว่การอัปโหลดไฟล์ในการกำหนดค่าของเว็บเซิร์ฟเวอร์

เมื่อสามารถติดตั้งได้สำเร็จแล้ว ผู้ไม่หวังดีจะดำเนินการสแกนระบบอย่างละเอียดเพื่อสำรวจโครงสร้างเครือข่ายของเป้าหมาย และหาช่องทางในการโจมตีต่อไปยังระบบส่วนอื่น ๆ ที่เชื่อมต่อกัน

หลังจากการสำรวจเบื้องต้น กลุ่มผู้ไม่หวังดีจะติดตั้ง SuperShell ซึ่งเป็น reverse shell ที่พัฒนาด้วยภาษา Go และรองรับทั้งแพลตฟอร์ม Windows, Linux และ Android

ความสามารถในการทำงานข้ามแพลตฟอร์มนี้ ช่วยให้ผู้ไม่หวังดีสามารถควบคุมเซิร์ฟเวอร์ทุกประเภทจากศูนย์กลางเดียวได้อย่างมีประสิทธิภาพ พร้อมทั้งปรับเปลี่ยนวิธีการโจมตีได้ตามสถานการณ์

จากนั้นมัลแวร์ดังกล่าวจะใช้ MeshAgent เพื่อรักษาการควบคุมระบบไว้อย่างต่อเนื่อง โดยเครื่องมือนี้มีความสามารถในการจัดการระยะไกลที่ครอบคลุม ทั้งการถ่ายโอนไฟล์, การเรียกใช้คำสั่งต่าง ๆ และการเข้าถึง desktop ระยะไกลผ่านเว็บ

การยกระดับสิทธิ์เกิดขึ้นผ่านการรัน PowerLadon โดยอาศัยเทคนิค SweetPotato เพื่อปรับเปลี่ยน token ของระบบ

หลังจากนั้น ผู้ไม่หวังดีจะดำเนินการโจมตีต่อไปภายในเครือข่าย โดยใช้ข้อมูล credentials ที่ขโมยมา และใช้เครื่องมือ WMIExec เพื่อโจมตีระบบเพิ่มเติม รวมถึงเซิร์ฟเวอร์ MS-SQL ที่อยู่ภายในขอบเขตของเครือข่ายที่ถูกโจมตีด้วย

แนวทางการโจมตีที่เป็นระบบนี้ แสดงให้เห็นถึงคุณลักษณะของภัยคุกคามขั้นสูง (Advanced Persistent Threat - APT) โดยมีเป้าหมายสูงสุดที่ยังไม่แน่ชัด แต่อาจเกี่ยวข้องกับการขโมยข้อมูลที่สำคัญ หรือการติดตั้ง Ransomware ภายในโครงสร้างพื้นฐานขององค์กร

ที่มา : cybersecuritynews

You must be logged in to post a comment.