กลุ่ม LockBit กำลังกลับมาดำเนินการโจมตีด้วยแรนซัมแวร์อีกครั้ง ภายในระยะเวลาไม่ถึง 1 อาทิตย์ หลังจากที่เจ้าหน้าที่สามารถเจาะเข้าไปยังเซิร์ฟเวอร์ของพวกเขา โดยกลุ่มนี้ได้ย้ายไปยังระบบใหม่ และยังคงข่มขู่ว่าจะมุ่งเน้นโจมตีหน่วยงานรัฐบาลมากขึ้น

เพื่อดึงความสนใจ กลุ่ม LockBit ได้เผยแพร่ข้อความยาวเหยียดใต้ข้อความปลอมแปลงที่แอบอ้างว่าเป็นข้อมูลรั่วไหลจาก FBI โดยสารภาพถึงความประมาทของตนเองที่ทำให้เกิดช่องโหว่ และยังวางแผนการดำเนินการโจมตีต่อไป

แรนซัมแวร์ LockBit ยังคงดำเนินการโจมตีต่อไป

ในวันที่ 19 กุมภาพันธ์ เจ้าหน้าที่ได้เข้ายึดระบบของ LockBit ซึ่งรวมถึงเซิร์ฟเวอร์ 34 เครื่องที่เป็นโฮสต์ของเว็บไซต์เผยแพร่ข้อมูลรั่วไหล และเว็บไซต์สำรอง ข้อมูลที่ขโมยมาจากผู้เสียหาย ที่อยู่กระเป๋าเงินดิจิทัล คีย์การกู้คืนข้อมูล และระบบควบคุมสำหรับสมาชิก

เพียงแค่ 5 วันหลังจากนั้น LockBit ก็กลับมาดำเนินการอีกครั้ง พร้อมกับเปิดเผยรายละเอียดเกี่ยวกับช่องโหว่ที่ทำให้ถูกโจมตี และวิธีการดำเนินต่อไปในอนาคต เพื่อให้ระบบของพวกเขายากต่อการเจาะเข้าถึง

ทันทีหลังจากถูกเข้ายึด กลุ่ม LockBit ได้ออกมายอมรับว่าถูกโจมตีจริง แต่อ้างว่าสูญเสียไปเพียงแค่เซิร์ฟเวอร์ที่รันโปรแกรม PHP เท่านั้น ระบบสำรองที่ไม่ได้ใช้ PHP ยังคงปลอดภัย

ในวันเสาร์ที่ผ่านมา 24 ก.พ. 2024 กลุ่ม LockBit ประกาศกลับมาดำเนินการโจมตีด้วยแรนซัมแวร์อีกครั้ง พร้อมทั้งเผยแพร่ข้อความชี้แจงสถานการณ์เพื่อลดผลกระทบ โดยยอมรับว่า “ความประมาท และการขาดความรับผิดชอบส่วนบุคคล" เป็นสาเหตุที่ทำให้เจ้าหน้าที่สามารถเข้ายึดระบบของพวกเขาได้

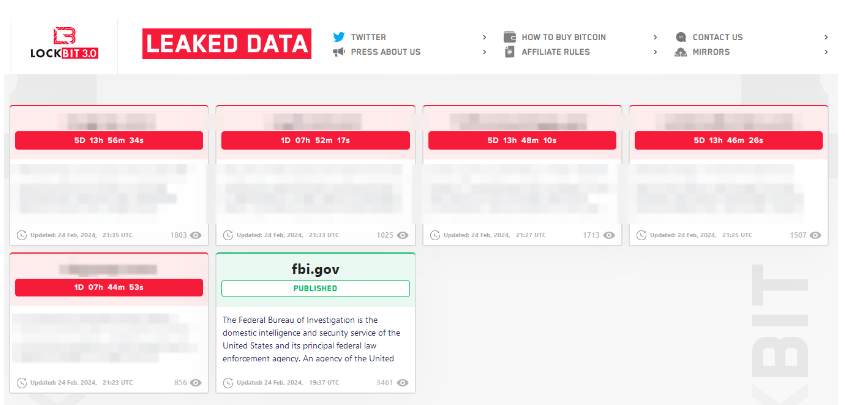

กลุ่ม LockBit ยังคงใช้ชื่อเดิมของตัวเอง แต่ได้ย้ายเว็บไซต์ที่มีข้อมูลที่ถูกรั่วไหลไปยังที่อยู่ .onion ใหม่ โดยเว็บไซต์ดังกล่าวมีรายชื่อผู้เสียหาย 5 ราย พร้อมนับถอยหลังสำหรับการเผยแพร่ข้อมูลที่ขโมยมา

องค์กรบางส่วนที่ปรากฏบนหน้า "ข้อมูลรั่วไหล" ของ LockBit ดูเหมือนจะเป็นเหยื่อของการโจมตีที่เคยเกิดขึ้นมาก่อน

เซิร์ฟเวอร์ PHP ที่ล้าสมัย

LockBit อ้างว่าหน่วยงานบังคับใช้กฏหมาย (FBI) โจมตีเซิร์ฟเวอร์หลักได้สองเครื่อง เนื่องจากที่ผ่านมา 5 ปีพวกเขาไม่ได้ทำการอัปเดตเลยเนื่องจากขี้เกียจ

"เนื่องจากความประมาท และความไม่รับผิดชอบส่วนตัวของเขา ทำให้ปล่อยปละละเลย และไม่ได้อัปเดต PHP ให้เป็นเวอร์ชันล่าสุด" โดยระบุเพิ่มเติมว่า เซิร์ฟเวอร์แอดมิน และ chat panels ของเหยื่อ รวมถึง blog server รันอยู่บน PHP เวอร์ชัน 8.1.2 ซึ่งน่าจะถูกโจมตีโดยใช้ช่องโหว่ CVE-2023-3824

LockBit ระบุว่า พวกเขาได้อัปเดตเซิร์ฟเวอร์ PHP และประกาศว่า จะให้รางวัลแก่ผู้ใดก็ตามที่สามารถค้นพบช่องโหว่ได้ในเวอร์ชันล่าสุด

พวกเขาคาดการณ์ถึงเหตุผลที่ FBI โจมตีระบบของตนเองว่า เป็นเพราะการโจมตีด้วย Ransomware กับ Fulton County ในเดือนมกราคม ที่มีความเสี่ยงต่อการรั่วไหลของข้อมูลที่มีเรื่องน่าสนใจมากมาย และคดีความของ Donald Trump ที่อาจส่งผลต่อการเลือกตั้งประธานาธิบดีสหรัฐฯ ที่กำลังจะมาถึง

เหตุการณ์นี้ทำให้ LockBit เชื่อว่า การโจมตีหน่วยงานรัฐบาลบ่อยขึ้น จะบังคับให้ FBI แสดงถึงความสามารถในการโจมตีกลุ่มของพวกเขา

LockBit ระบุเพิ่มเติมว่า เจ้าหน้าที่ได้ยึดฐานข้อมูล, web panel sources และส่วนของเครื่องมือที่ไม่ใช่แหล่งที่มาตามที่พวกเขาอ้าง และโปรแกรมถอดรหัสที่ไม่ได้รับการป้องกันจำนวนเล็กน้อย

Decentralized affiliate panels

ในปฏิบัติการโครนอส เจ้าหน้าที่สามารถรวบรวมคีย์สำหรับถอดรหัสข้อมูลได้มากกว่า 1,000 คีย์ โดยกลุ่ม LockBit อ้างว่า เจ้าหน้าที่ได้คีย์เหล่านี้มาจาก "โปรแกรมถอดรหัสที่ไม่ได้รับการป้องกัน" และบนเซิร์ฟเวอร์นั้นมีโปรแกรมถอดรหัสอยู่เกือบ 20,000 โปรแกรม ซึ่งคิดเป็นประมาณครึ่งหนึ่งของโปรแกรมทั้งหมดราว 40,000 โปรแกรมที่สร้างขึ้นตลอดระยะเวลาการทำงานของกลุ่ม

LockBit นิยาม "โปรแกรมถอดรหัสที่ไม่ได้รับการป้องกัน" ว่าเป็นโปรแกรมสำหรับเข้ารหัสไฟล์ที่ไม่ได้เปิดใช้งานฟีเจอร์ "การป้องกันการถอดรหัสขั้นสูงสุด" โดยโปรแกรมประเภทนี้มักถูกใช้โดยกลุ่มพันธมิตรที่เป็นระดับล่าง ที่เรียกร้องค่าไถ่ที่น้อยกว่า โดยทั่วไปอยู่ที่ประมาณ $2,000 เท่านั้น

LockBit วางแผนที่จะยกระดับความปลอดภัยของระบบ โดยจะเปลี่ยนไปปล่อยโปรแกรมถอดรหัส และการถอดรหัสไฟล์ตัวอย่างแบบแมนนวล นอกจากนี้ panel ของกลุ่มพันธมิตรจะถูกกระจายโฮสต์บนเซิร์ฟเวอร์หลายเครื่อง และให้สิทธิ์การเข้าถึงสำเนาที่แตกต่างกันแก่พันธมิตร โดยขึ้นอยู่กับระดับความน่าเชื่อถือ

"เนื่องจากการแยก panel และการกระจายที่มากขึ้น การไม่มีการถอดรหัสทดลองในโหมดอัตโนมัติ การป้องกันโปรแกรมถอดรหัสสูงสุดสำหรับแต่ละบริษัท โอกาสที่จะถูกโจมตีทางไซเบอร์จะลดลงอย่างมาก" - LockBit

ข้อความยาวจาก LockBit นี้ดูเหมือนจะเป็นการแก้ไขสถานการณ์ และพยายามกู้คืนความน่าเชื่อถือต่อชื่อเสียงที่เสื่อมเสียไป

กลุ่ม LockBit ได้รับผลกระทบอย่างหนัก แม้ว่าพวกเขาจะสามารถกู้คืนเซิร์ฟเวอร์ได้ แต่เหล่าพันธมิตรก็มีเหตุผลอันสมควรที่จะไม่ไว้ใจอีกต่อไป

ที่มา : bleepingcomputer

You must be logged in to post a comment.