Chrome extensions ที่เป็นอันตราย 3 รายการที่ปลอมเป็น VPN (Virtual Private Networks) ได้รับการดาวน์โหลดไปแล้วกว่า 1.5 ล้านครั้ง โดยจะทำหน้าที่เป็น Browser hijackers, Cashback hack tools และ Data stealers

ข้อมูลจาก ReasonLabs พบว่า extensions ที่เป็นอันตรายเหล่านี้ถูกส่งผ่านโปรแกรมติดตั้งที่ซ่อนอยู่ในการละเมิดลิขสิทธิ์เกมยอดนิยม เช่น Grand Theft Auto, Assassin Creed และ The Sims 4 ซึ่งทั้งหมดถูกแจกจ่ายผ่านเว็บไซต์ torrent

ReasonLabs แจ้งให้ Google ทราบเกี่ยวกับการค้นพบครั้งนี้แล้ว โดย Google ได้ลบ extensions เหล่านี้ออกจาก Chrome Web Store เรียบร้อยแล้ว แต่พบว่า extensions เหล่านี้ได้รับการดาวน์โหลดไปแล้วกว่า 1.5ล้านครั้ง โดย extensions ที่เป็นอันตราย ได้แก่ netPlus (การติดตั้ง 1 ล้านครั้ง), netSave และ netWin (การติดตั้ง 500,000 ครั้ง)

การติดมัลแวร์นี้ส่วนใหญ่จะอยู่ในรัสเซีย และประเทศใกล้เคียงต่าง ๆ เช่น ยูเครน, คาซัคสถาน และเบลารุส ดังนั้นแคมเปญนี้ดูเหมือนจะมุ่งเป้าไปที่ประเทศที่ใช้ภาษารัสเซีย

การสร้าง Extensions VPN ปลอม

ReasonLabs ค้นพบไฟล์ torrent กว่าพันไฟล์ที่ส่งไฟล์ตัวติดตั้งที่เป็นอันตราย ซึ่งเป็นแอปที่มีขนาดระหว่าง 60MB ถึง 100MB การติดตั้ง extensions VPN จะเกิดขึ้นโดยอัตโนมัติ และบังคับใช้ในระดับรีจิสทรีโดยไม่ต้องการการโต้ตอบจากผู้ใช้ และไม่จำเป็นต้องมีการดำเนินการใด ๆ จากเครื่องเหยื่อ

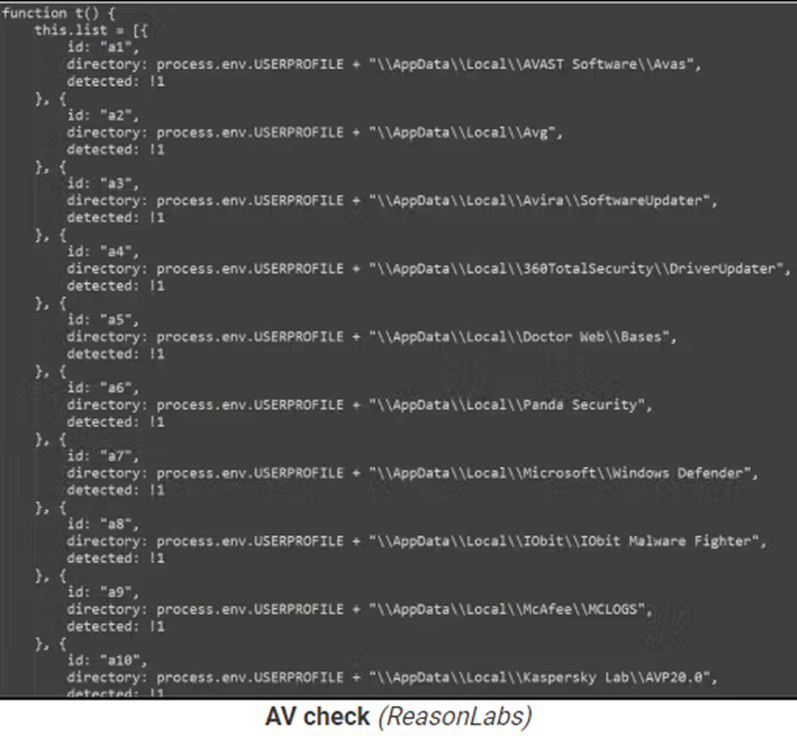

จากนั้นตัวติดตั้งจะตรวจสอบโปรแกรมป้องกันมัลแวร์บนเครื่อง แล้วลบ netSave บน Google Chrome และ netPlus บน Microsoft Edge ซึ่งครอบคลุมกรณีการใช้งานทั้งสองกรณี

การวิเคราะห์โค้ดแสดงให้เห็นว่า extensions ยังสามารถเข้าถึง "tabs," "storage," "proxy," "webRequest," "webRequestBlocking," "declarativeNetRequest," "scripting," "alarms," "cookies," "activeTab," "management" และ "offscreen"

ReasonLabs ชี้ให้เห็นว่าการใช้สิทธิ์ 'offscreen' ทำให้มัลแวร์สามารถเรียกใช้สคริปต์ผ่าน Offscreen API และโต้ตอบอย่างลับ ๆ กับ DOM ปัจจุบันของหน้าเว็บ (Document Object Model) การเข้าถึง DOM อย่างครอบคลุมนี้ช่วยให้ extensions สามารถขโมยข้อมูลผู้ใช้ที่มีความสำคัญ ทำการ browsing hijacks, ควบคุมจัดการ web requests และแม้แต่ปิดการใช้งาน extensions อื่น ๆ ที่ติดตั้งบนเบราว์เซอร์

คุณลักษณะเพิ่มเติมของ extensions นี้คือการปิดใช้งาน extensions แคชแบ็คและคูปองอื่น ๆ เพื่อหยุดการทำงานบนอุปกรณ์ที่ติดมัลแวร์ และเปลี่ยนเส้นทางไปยังผู้โจมตี

ReasonLabs รายงานว่ามัลแวร์นี้มีเป้าหมายมากกว่า 100 Cashback extensions รวมถึง Avast SafePrice, AVG SafePrice, Honey: Automatic Coupons & Rewards, LetyShops, Megabonus, AliRadar Shopping Assistant, Yandex.Market Adviser, ChinaHelper และ Backlit

การสื่อสารของ extensions กับเซิร์ฟเวอร์ C2 (command and control) จะเป็นการรับส่งข้อมูลที่เกี่ยวข้องกับคำสั่ง, การระบุเหยื่อ, การขโมยข้อมูลที่มีความสำคัญ และอื่น ๆ

รายงานนี้เน้นย้ำถึงปัญหาด้านความปลอดภัยเกี่ยวกับ extensions ของเว็บเบราว์เซอร์ ซึ่งหลายประเด็นมีความซับซ้อนอย่างมากจนทำให้ยากต่อการพิจารณาว่า extensions เหล่านี้มีพฤติกรรมใดบ้าง

ดังนั้นควรตรวจสอบ extensions ที่ติดตั้งในเบราว์เซอร์อย่างสม่ำเสมอ และตรวจสอบความคิดเห็นใหม่ ๆ ใน Chrome Web Store เพื่อตรวจสอบว่ามีผู้ใช้งานอื่นรายงานการกระทำที่เป็นอันตรายหรือไม่

ที่มา : https://www.bleepingcomputer.com/news/security/fake-vpn-chrome-extensions-force-installed-15-million-times/

You must be logged in to post a comment.