นักวิจัยพบแคมเปญโฆษณามัลแวร์ใน Google Search ที่มุ่งเป้าไปที่ผู้ใช้งานที่ต้องการดาวน์โหลดโปรแกรมแก้ไขข้อความ Notepad++ ที่เป็นที่นิยม โดยใช้เทคนิคเพื่อหลีกเลี่ยงการตรวจจับ และการวิเคราะห์

โดยพบว่าช่วงที่ผ่านมาผู้โจมตีใช้ Google Ads ในทางที่ผิดมากขึ้นเรื่อย ๆ ในการโฆษณาเพื่อโปรโมทเว็บไซต์ของซอฟต์แวร์ปลอมที่ใช้ในการแพร่กระจายมัลแวร์

จากข้อมูลของ Malwarebytes ซึ่งตรวจพบแคมเปญโฆษณามัลแวร์ Notepad++ พบว่ามีการใช้งานมาแล้วหลายเดือน แต่ก็ยังสามารถเข้าถึงได้อยู่ตลอดเวลา

payload ที่จะถูกส่งไปยังเหยื่อยังไม่แน่ชัด แต่ Malwarebytes ระบุว่ามีแนวโน้มมากที่สุดคือ Cobalt Strike ซึ่งมักจะนำไปสู่การติดตั้ง ransomware ที่สร้างความเสียหายอย่างมาก

การใช้โฆษณา Google ads ในทางที่ผิด

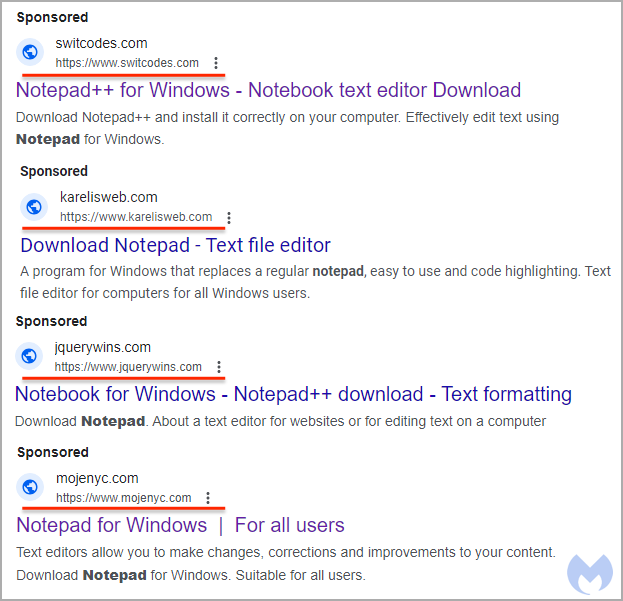

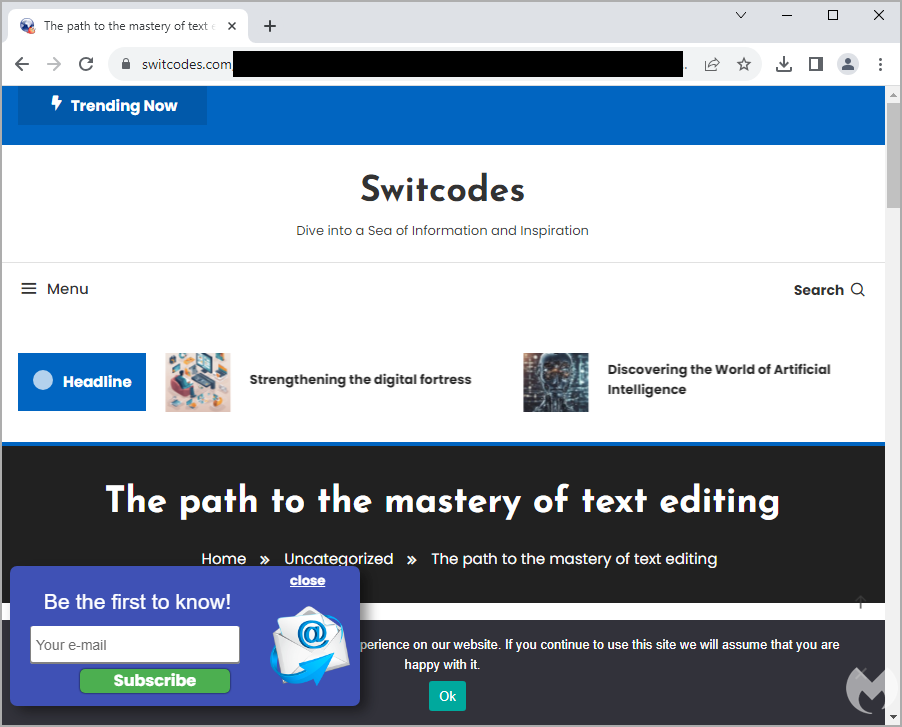

โฆษณามัลแวร์ Notepad++ จะมี URL ที่เห็นได้ชัดว่าไม่เกี่ยวข้องกับโครงการของซอฟต์แวร์ที่ถูกต้อง แต่จะใช้ชื่อที่ทำให้เข้าใจผิด ซึ่งแสดงผลในโฆษณาผลการค้นหาของ Google

การทำ SEO ลักษณะนี้มีการใช้งานในทางที่ผิดเพิ่มขึ้นมาก และเนื่องจากชื่อมีขนาดใหญ่กว่า และมองเห็นได้ชัดเจนกว่า URL ผู้ใช้หลายคนจึงมีแนวโน้มที่จะถูกหลอกได้

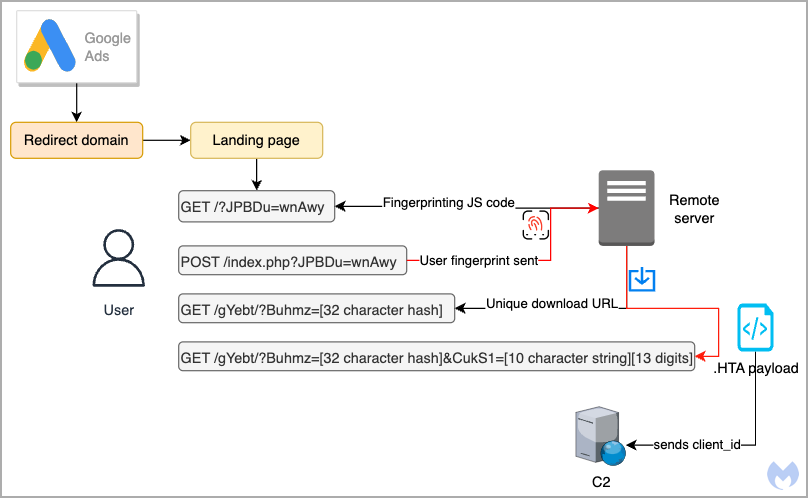

เมื่อเหยื่อคลิกที่โฆษณา ขั้นตอนการเปลี่ยนเส้นทางจะตรวจสอบ IP เพื่อกรองผู้ใช้ที่มีแนวโน้มว่าจะเป็น Crawler, VPNs, Bots ฯลฯ ซึ่งนำไปยังเว็บไซต์ที่ไม่มีเนื้อหาที่เป็นอันตราย

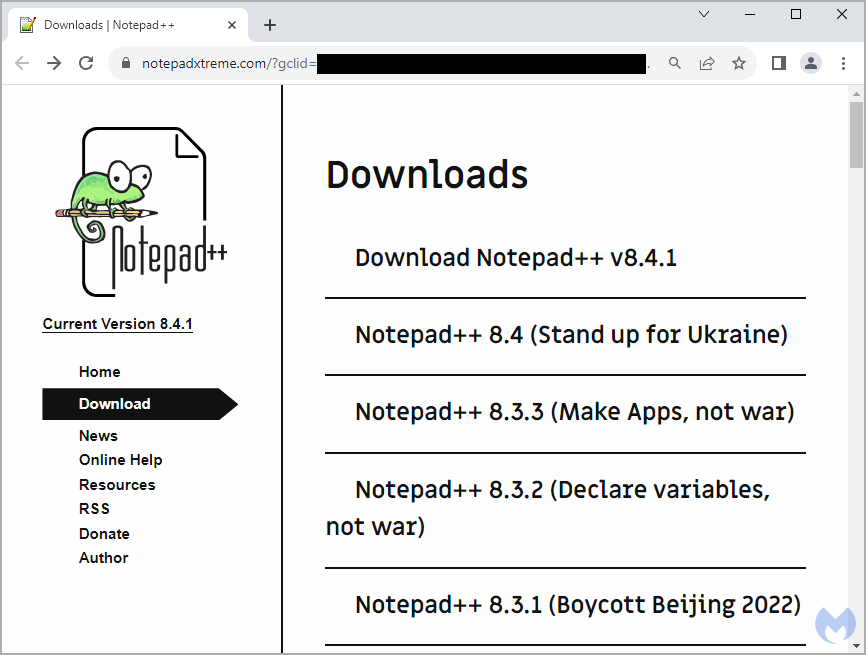

ในทางตรงกันข้าม เป้าหมายที่ตรงตามที่กำหนดไว้ จะถูกเปลี่ยนเส้นทางไปยัง "notepadxtreme[.]com" ซึ่งเลียนแบบเว็บไซต์ Notepad++ ของจริง โดยมีลิงก์ดาวน์โหลดสำหรับโปรแกรมแก้ไขข้อความเวอร์ชันต่างๆ

เมื่อเหยื่อคลิกลิงก์เหล่านั้น การตรวจสอบของระบบครั้งที่สองจะดำเนินการโดยโค้ด JavaScript เพื่อตรวจสอบว่าไม่มีความผิดปกติ หรือเหยื่อกำลังใช้งานผ่าน sandbox

เหยื่อที่ถูกยืนยันว่าเป็นเป้าหมายจะได้รับสคริปต์ HTA ซึ่งจะมี ID ที่ไม่ซ้ำกัน ซึ่งมีแนวโน้มว่าจะช่วยให้ผู้โจมตีสามารถติดตามการติดมัลแวร์ โดยเพย์โหลดนั้นจะใช้เพียงครั้งเดียวต่อเหยื่อ 1 ราย ดังนั้นการเข้าครั้งที่สองจะแสดงผล Error 404

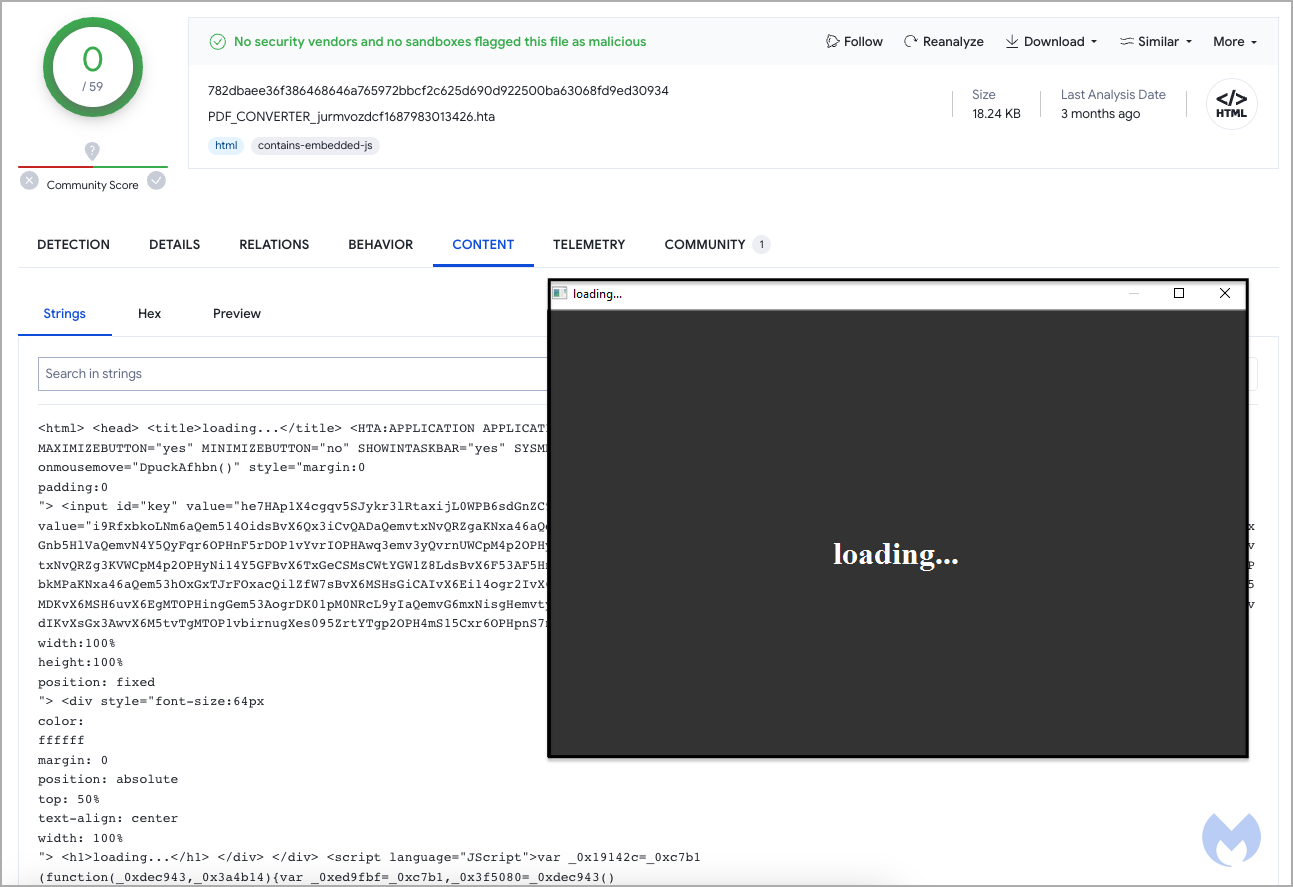

การตรวจสอบ HTA ของ Malwarebytes ไม่พบว่าเป็นอันตรายจากซอฟแวร์ป้องกันมัลแวร์แต่อย่างใด แต่นักวิจัยพบว่าไฟล์แบบเดียวกันเคยถูกอัปโหลดขึ้นไปบน Virus Total มาแล้วตั้งแต่เดือนกรกฎาคม

ไฟล์ดังกล่าวจะพยายามเชื่อมต่อกับโดเมนภายนอกผ่านพอร์ตที่กำหนดเอง โดยนักวิจัยเชื่อว่าน่าจะเป็นส่วนหนึ่งของการใช้งาน Cobalt Strike

คำแนะนำ

- เพื่อหลีกเลี่ยงการดาวน์โหลดมัลแวร์ แนะนำให้ผู้ใช้งานไม่คลิกลิงก์ที่ได้รับการโปรโมตบน Google Search และตรวจสอบอีกครั้งว่าได้เข้าสู่โดเมน official ที่ถูกต้องแล้ว

- หากไม่แน่ใจเกี่ยวกับเว็บไซต์ official จริง แนะนำให้ทำการตรวจสอบผ่านหน้า "About" page, documentation หน้า Wikipedia และช่องทางโซเชียลมีเดียอย่างเป็นทางการ

ที่มา : bleepingcomputer

You must be logged in to post a comment.