มัลแวร์ตัวใหม่ที่รู้จักกันในชื่อ "BundleBot" ทำงานอย่างลับ ๆ โดยใช้ประโยชน์จากเทคนิค .NET single-file deployment ซึ่งช่วยให้ผู้โจมตีสามารถเก็บรวบรวมข้อมูลที่มีความสำคัญจากเครื่อง hosts ที่ถูกโจมตีได้

ตามรายงานที่เผยแพร่ในสัปดาห์นี้โดย Check Point Research ระบุว่า "BundleBot กำลังใช้รูปแบบ dotnet bundle (single-file) แบบ self-contained ซึ่งทำให้สามารถตรวจจับได้ยากมาก หรือไม่ได้เลย โดยมักจะแพร่กระจายผ่านทางโฆษณาบน Facebook และบัญชีที่ถูกขโมย ซึ่งนำไปสู่เว็ปไซต์ที่ปลอมเป็นโปรแกรม utilities เครื่องมือ AI และ เกม

เว็บไซต์เหล่านี้บางแห่งมีเป้าหมายที่จะเลียนแบบ Google Bard ที่เป็น intelligence chatbot ของบริษัท Google โดยการหลอกเหยื่อให้ดาวน์โหลดไฟล์ RAR ปลอม ("Google_AI.rar") ที่เก็บอยู่ในบริการเก็บข้อมูลบนคลาวด์ เช่น Dropbox

เมื่อทำการ unpack ออกมา ภายในจะประกอบไปด้วยไฟล์ executable ที่ชื่อ "GoogleAI.exe" ซึ่งเป็นแอปพลิเคชั่นของ .NET แบบ single-file ซึ่งภายในประกอบด้วยไฟล์ DLL ("GoogleAI.dll") ที่มีหน้าที่ในการดึงไฟล์ ZIP ที่ใส่รหัสผ่านบน Google Drive

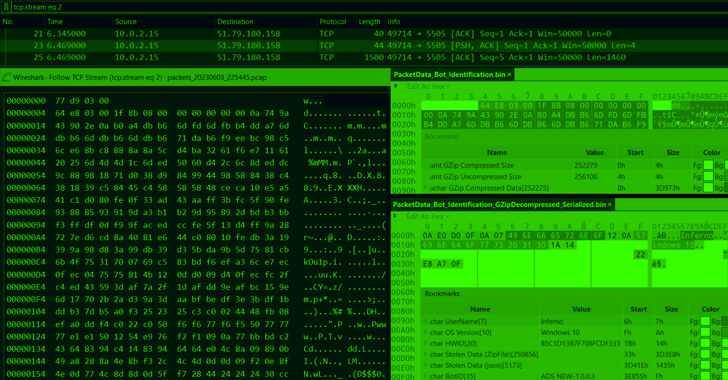

เมื่อแตกไฟล์ ZIP ("ADSNEW-1.0.0.3.zip") ออกมา ภายในจะมีแอปพลิเคชัน .NET single-file และแอปพลิเคชัน self-contained ("RiotClientServices.exe") ซึ่งรวมถึง BundleBot payload ("RiotClientServices.dll") และตัวแปลงข้อมูลแพ็คเก็ตของ command-and-control (C2) ("LirarySharing.dll")

Check Point ระบุว่า "RiotClientServices.dll เป็น stealer/bot ตัวใหม่ที่ใช้ไลบรารี LirarySharing.dll เพื่อประมวลผล และจัดลำดับข้อมูลแพ็กเก็ตที่ถูกส่งไปยัง C2 โดยเป็นส่วนหนึ่งของการสื่อสารของบอท"

มัลแวร์จะใช้เทคนิค obfuscation และใส่โค้ดที่ไม่เกี่ยวข้อง (junk code) เพื่อป้องกันการวิเคราะห์ และมาพร้อมกับความสามารถในการดักจับข้อมูลจากเว็ปเบราว์เซอร์, บันทึกภาพหน้าจอ, ดักโทเคนใน Discord, ข้อมูลจาก Telegram และรายละเอียดบัญชี Facebook

Check Point ระบุว่าพบตัวอย่างของ BundleBot อีกตัวหนึ่งที่มีลักษณะที่เหมือนกัน ยกเว้นการใช้ HTTPS เพื่อส่งข้อมูลออกไปยัง remote server ในรูปแบบของไฟล์ ZIP

"วิธีการในการส่งผ่าน Facebook Ads และบัญชีที่ถูกโจมตี (compromised accounts) เป็นสิ่งที่ถูกใช้มาอย่างยาวนานจากผู้โจมตี รวมกับความสามารถของมัลแวร์ในการขโมยข้อมูลบัญชี Facebook ของเหยื่อ ทำให้เกิดกระบวนการ self-feeding ที่ซับซ้อนขึ้น"

ข้อมูลนี้เกิดขึ้นภายหลังจากการที่ Malwarebytes พบแคมเปญใหม่ที่ใช้โพสต์ที่ได้รับ sponsored และบัญชีที่ได้รับการยืนยันตัวตนที่ถูกขโมยมา เพื่อปลอมตัวเป็น Facebook Ads Manager เพื่อหลอกผู้ใช้งานให้ดาวน์โหลด Google Chrome extension ที่ใช้ในการดักจับข้อมูลการเข้าสู่ระบบของ Facebook

โดยผู้ใช้ที่คลิกที่ลิงก์ที่ฝังอยู่จะได้รับคำเตือนให้ดาวน์โหลดไฟล์ RAR ที่ภายในมีไฟล์ติดตั้ง .MSI ซึ่งมี batch script เพื่อสร้างหน้าต่าง Google Chrome ใหม่ด้วย extension ที่เป็นอันตรายโดยใช้คำสั่ง "--load-extension"

start chrome.exe --load-extension="%~dp0/nmmhkkegccagdldgiimedpiccmgmiedagg4" "https://www.facebook.com/business/tools/ads-manager"

ผู้โจมตีที่อยู่เบื้องหลังการโจมตีนี้ถูกสงสัยว่ามาจากเวียดนาม ซึ่งในไม่กี่เดือนที่ผ่านมาได้มุ่งเป้าหมายไปยัง Facebook business และ advertising accounts โดยมีผู้เสียหายกว่า 800 คนทั่วโลก โดยมี 310 คนอยู่ในสหรัฐอเมริกา

ที่มา : thehackernews

You must be logged in to post a comment.