แคมเปญการแพร่กระจายมัลแวร์ตัวใหม่ กำลังใช้วิธีการเลียนแบบเว็บไซต์เครื่องมือตัดต่อวิดีโออย่าง CapCut เพื่อหลอกติดตั้งมัลแวร์บนเครื่องเหยื่อ

CapCut เป็นโปรแกรมตัดต่อวิดีโออย่างเป็นทางการของ ByteDance สำหรับ TikTok ซึ่งมีการดาวน์โหลดไปใช้งานแล้วมากกว่า 500 ล้านครั้งบน Google Play และเว็บไซต์ของบริษัทมีผู้เข้าชมมากกว่า 30 ล้านครั้งต่อเดือน

ความนิยมของแอปพลิเคชัน รวมถึงการถูกแบนในประเทศไต้หวัน อินเดีย และอีกบางประเทศ ทำให้ผู้ใช้งานพยายามหาวิธีในการดาวน์โหลดโปรแกรม จึงทำให้เป็นช่องทางให้ผู้โจมตีใช้ประโยชน์จากเหตุการณ์นี้ โดยการสร้างเว็บไซต์ที่ใช้แพร่กระจายมัลแวร์ที่ปลอมเป็นตัวติดตั้งของโปรแกรม CapCut

เว็บไซต์ที่เป็นอันตรายถูกพบโดย Cyble ซึ่งรายงานว่าพบสองแคมเปญที่ใช้แพร่กระจายมัลแวร์ ยังไม่มีรายละเอียดเกี่ยวกับวิธีการ แต่โดยทั่วไปแล้วผู้โจมตีมักจะใช้วิธีการโฆษณาบนหน้าการค้นหาของ Google และโซเชียลมีเดียเพื่อโปรโมต โดยเว็บไซต์ที่เป็นอันตรายมีดังนี้:

- capcut-freedownload[.]com

- capcutfreedownload[.]com

- capcut-editor-video[.]com

- capcutdownload[.]com

- capcutpc-download[.]com

แคมเปญแรก

นักวิเคราะห์ของ Cyble ตรวจพบเว็บไซต์ CapCut ปลอมที่มีปุ่มดาวน์โหลด ซึ่งจะเป็นการดาวน์โหลด Offx Stealer ไปติดตั้งบนคอมพิวเตอร์ของผู้ใช้งาน โดยจะทำงานได้บน Windows 8, 10 และ 11 เท่านั้น

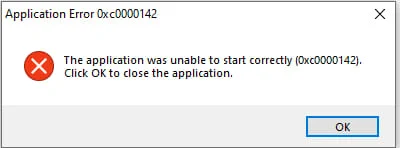

เมื่อเหยื่อเรียกใช้ไฟล์ที่ดาวน์โหลดมา จะได้รับข้อความแสดงข้อผิดพลาดปลอมที่อ้างว่าการเปิดใช้แอปพลิเคชันไม่สำเร็จ

มัลแวร์จะพยายามดึงรหัสผ่าน และคุกกี้จากเว็บเบราว์เซอร์ และประเภทไฟล์บางอย่าง เช่น .txt, .lua, .pdf, .png, .jpg, .jpeg, .py, .cpp และ .db จากโฟลเดอร์เดสก์ท็อปของผู้ใช้งาน

นอกจากนี้ยังกำหนดเป้าหมายไปยังข้อมูลที่จัดเก็บไว้ในแอปพลิเคชันรับส่งข้อความเช่น Discord และ Telegram แอปกระเป๋าเงินดิจิตอล (Exodus, Atomic, Ethereum, Coinomi, Bytecoin, Guarda และ Zcash) และซอฟต์แวร์ remote access เช่น UltraViewer และ AnyDesk

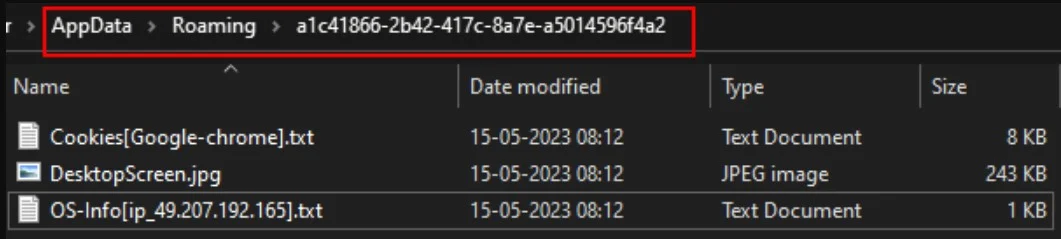

ข้อมูลที่ถูกขโมยทั้งหมดจะถูกบันทึกไว้ในไดเร็กทอรีที่สร้างขึ้นแบบสุ่มในโฟลเดอร์ %AppData% Zip แล้วส่งไปยังผู้โจมตีผ่านช่องทาง Telegram ส่วนตัว โดยผู้โจมตียังใช้บริการโฮสต์ไฟล์ AnonFiles เพื่อความสมบูรณ์ในขั้นตอนการขโมยข้อมูล

หลังจากไฟล์ที่ถูกขโมยถูกส่งไปยังผู้โจมตี ไดเร็กทอรีในเครื่องที่สร้างขึ้นสำหรับโฮสต์ข้อมูลชั่วคราวจะถูกลบออกเพื่อลบร่องรอยของการติดมัลแวร์

แคมเปญที่สอง

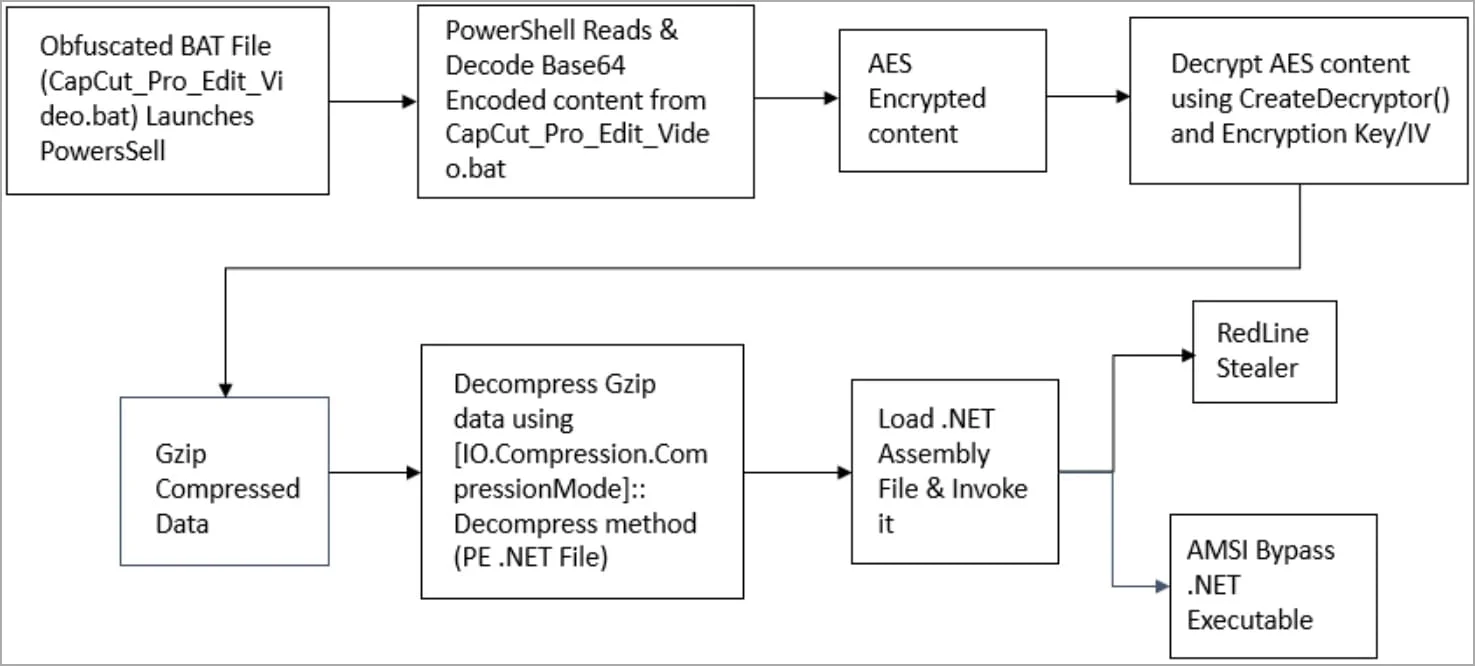

แคมเปญที่สองที่เกี่ยวข้องกับเว็บไซต์ CapCut ปลอมจะปล่อยไฟล์ชื่อ 'CapCut_Pro_Edit_Video.rar' ลงในอุปกรณ์ของเหยื่อ ซึ่งมีชุดสคริปต์ซึ่งจะเรียกใช้สคริปต์ PowerShell เมื่อเปิดขึ้น

สคริปต์ PowerShell จะถอดรหัส ถอดการบีบอัด และโหลดเพย์โหลดของ Redline Stealer และ .NET executable

Redline เป็นมัลแวร์สำหรับขโมยข้อมูลที่ถูกใช้งานอย่างแพร่หลาย ซึ่งสามารถดึงข้อมูลที่จัดเก็บไว้ในเว็บเบราว์เซอร์ และแอปพลิเคชัน รวมถึงข้อมูล credentials บัตรเครดิต และข้อมูลอื่น ๆ ได้โดยอัตโนมัติ

หน้าที่ของ .NET payload คือการ bypass ฟีเจอร์ด้านความปลอดภัย AMSI Windows ซึ่งช่วยให้ Redline ดำเนินการโดยไม่ถูกตรวจพบในระบบที่ถูกโจมตี

คำแนะนำ

- ให้ดาวน์โหลดซอฟต์แวร์โดยตรงจากเว็บไซต์ที่เป็น official แทนที่จะเป็นเว็บไซต์ที่แชร์ในฟอรัม โซเชียลมีเดีย หรือข้อความส่วนตัว และหลีกเลี่ยงผลการค้นหาที่โปรโมตบน Google

- CapCut จะให้บริการผ่าน capcut.com, Google Play (สำหรับ Android) และApp Store (สำหรับ iOS) เท่านั้น

ที่มา : bleepingcomputer

You must be logged in to post a comment.