นักวิจัยพบการโจมตีที่มีเป้าหมายไปที่ช่องโหว่ Unauthenticated Stored Cross-Site Scripting (XSS) ในปลั๊กอินการยอมรับคุกกี้บน WordPress ที่ชื่อ Beautiful Cookie Consent Banner ซึ่งมีการติดตั้งไปแล้วมากกว่า 40,000 ครั้ง

การโจมตีแบบ Cross-Site Scripting (XSS) ผู้คุกคามจะแทรก JavaScript ที่เป็นอันตรายไปยังเว็บไซต์ที่มีช่องโหว่ ซึ่งจะดำเนินการภายในเว็บเบราว์เซอร์ของผู้เยี่ยมชม

ผลกระทบดังกล่าวทำให้เกิดการเข้าถึงข้อมูลที่มีความสำคัญโดยไม่ได้รับอนุญาต, session hijacking, การติดมัลแวร์จากการถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่เป็นอันตราย หรือถูกเข้าควบคุมระบบ

Defiant บริษัทรักษาความปลอดภัยของ WordPress ระบุว่า ช่องโหว่ดังกล่าวทำให้ผู้โจมตีที่ไม่ผ่านการตรวจสอบสิทธิ์สามารถสร้างบัญชีผู้ดูแลระบบบนเว็บไซต์ที่ใช้ WordPress ที่มีการใช้ปลั๊กอินเวอร์ชันที่มีช่องโหว่ (เวอร์ชัน 2.10.1 และต่ำกว่า) โดยช่องโหว่ดังกล่าวถูกแก้ไขไปแล้วในเดือนมกราคมด้วยเวอร์ชัน 2.10.2

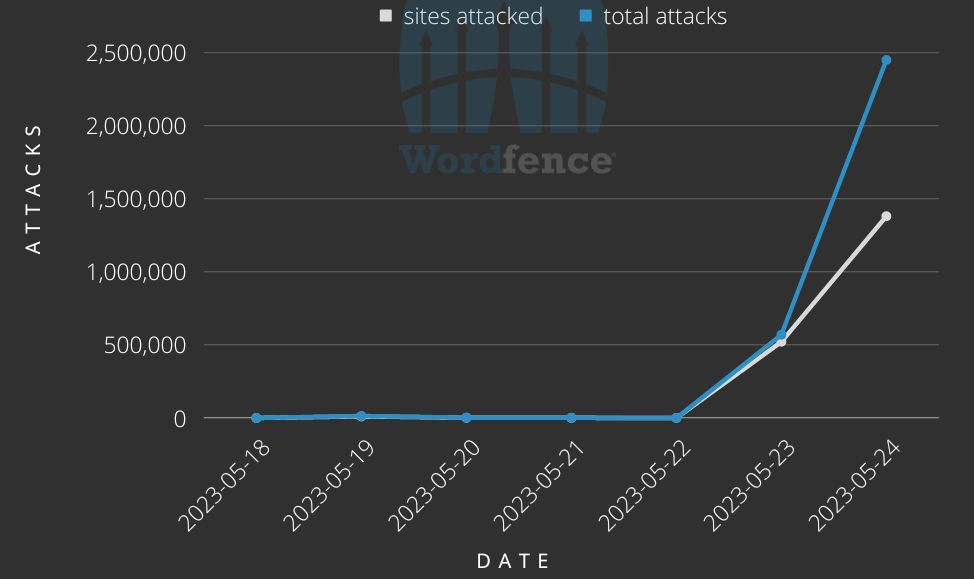

โดย Wordfence ระบุว่าได้บล็อกการโจมตีไปแล้วเกือบ 3 ล้านครั้ง กับเว็บไซต์มากกว่า 1.5 ล้านเว็บไซต์ จาก IP address เกือบ 14,000 แห่งตั้งแต่วันที่ 23 พฤษภาคม 2023 และการโจมตียังคงดำเนินต่อไป

Gall ระบุว่า ผู้โจมตีใช้ exploit ที่อาจมีการตั้งค่าที่ไม่ถูกต้อง ทำให้ไม่สามารถติดตั้ง payload ได้ แม้ว่าจะโจมตีเว็บไซต์ WordPress ที่ใช้งานปลั๊กอินเวอร์ชันที่มีช่องโหว่ก็ตาม

แม้ว่าการโจมตีในปัจจุบันอาจมีการตั้งค่าที่ไม่ถูกต้อง จึงทำให้ไม่สามารถติดตั้ง payload ที่เป็นอันตรายบนเว็บไซต์ได้ แต่ผู้โจมตีที่อยู่เบื้องหลังแคมเปญนี้ก็อาจมีการแก้ไขโค้ดการโจมตีได้ในอนาคต

คำแนะนำ

- ผู้ดูแลระบบหรือเจ้าของเว็บไซต์ที่ใช้ปลั๊กอิน Beautiful Cookie Consent Banner ควรอัปเดตเป็นเวอร์ชันล่าสุด (2.10.2)

ที่มา : bleepingcomputer

You must be logged in to post a comment.