นักวิจัยจาก Ermetic บริษัทรักษาความปลอดภัยบนคลาวด์ของอิสราเอล เปิดเผยช่องโหว่ด้านความปลอดภัยใหม่ 3 รายการในบริการ Microsoft Azure API Management ที่เสี่ยงต่อการถูกนำไปไปใช้ในการโจมตีเพื่อเข้าถึงข้อมูลที่มีความสำคัญ จาก backend service

Azure API Management เป็น multicloud management platform ที่ช่วยให้องค์กรสามารถเปิดเผย API ของตนต่อลูกค้าภายนอก และภายในได้อย่างปลอดภัย และสร้างประสบการณ์การเชื่อมต่อที่หลากหลาย

ช่องโหว่ที่ถูกพบนั้น เป็นช่องโหว่การปลอมแปลงคำขอฝั่งเซิร์ฟเวอร์ server-side request forgery (SSRF) สองรายการ และช่องโหว่อินสแตนซ์ของฟังก์ชันการอัปโหลดไฟล์แบบไม่จำกัดใน API Management developer portal

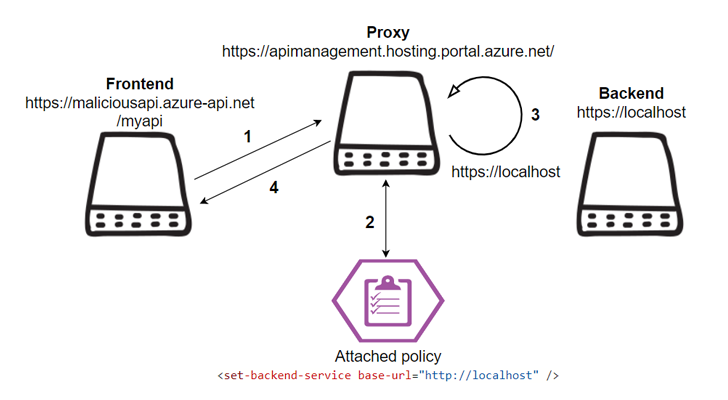

ซึ่งช่องโหว่ SSRF ทำให้ Hacker สามารถส่งคำขอจาก CORS Proxy ของบริการ และ hosting proxy ของตัวเอง, เข้าถึงinternal Azure asset, การปฏิเสธการให้บริการ และการหลบหลีก web application firewall เพื่ออัปโหลดไฟล์ที่เป็นอันตรายไปยัง Azure internal workload ได้ ซึ่งส่งผลต่อให้เกิดข้อมูลรั่วไหล และความถูกต้องสมบูรณ์ของข้อมูลบนระบบได้

โดยหนึ่งในช่องโหว่ SSRF นั้นเป็นตัวอัปเดตสำหรับการแก้ไขช่องโหว่ ที่ Microsoft นำมาใช้เพื่อแก้ไขช่องโหว่ที่คล้ายกันซึ่งถูกรายงานโดย Orca เมื่อต้นปี 2023 ที่เกี่ยวกับฟังก์ชัน API Management proxy

ช่องโหว่ path traversal ที่พบใน developer portal เกิดจากการขาดการตรวจสอบความถูกต้องของประเภทไฟล์ และเส้นทางของไฟล์ที่อัปโหลด ทำให้ผู้ใช้งานที่ผ่านการพิสูจน์ตัวตนสามารถใช้ช่องโหว่นี้เพื่ออัปโหลดไฟล์ที่เป็นอันตรายไปยัง developer portal server และเรียกใช้คำสั่งที่เป็นอันตรายบนระบบ

โดยหลังจากการรายงานช่องโหว่ดังกล่าว ทาง Microsoft ได้ทำการแก้ไขช่องโหว่ดังกล่าวเรียบร้อยแล้ว การค้นพบช่องโหว่นี้เกิดขึ้นหลายสัปดาห์หลังจากที่นักวิจัยจาก Orca ได้รายงานข้อมูล “ช่องโหว่ด้านการออกแบบใน Microsoft Azure” ที่ Hacker สามารถใช้โจมตีเพื่อเข้าถึงบัญชีที่เก็บข้อมูล แพร่กระจายไปในระบบ และเรียกใช้คำสั่งที่เป็นอันตรายจากระยะไกล (RCE) รวมไปถึงช่องโหว่ EmojiDeploy ที่สามารถเข้าควบคุมแอปพลิเคชันเป้าหมายได้ ซึ่งได้ถูกเปิดเผยไปก่อนหน้านี้

ที่มา : thehackernews

You must be logged in to post a comment.