มีการเปิดเผยช่องโหว่หลายรายการ ในผลิตภัณฑ์สมาร์ทอินเตอร์คอม E11 ที่ผลิตโดยบริษัท Akuvox จากประเทศจีน

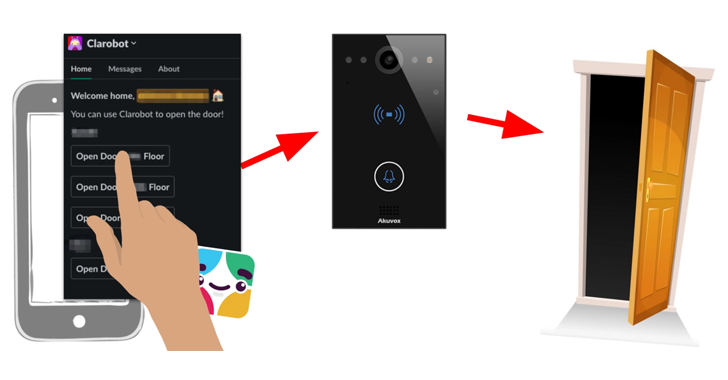

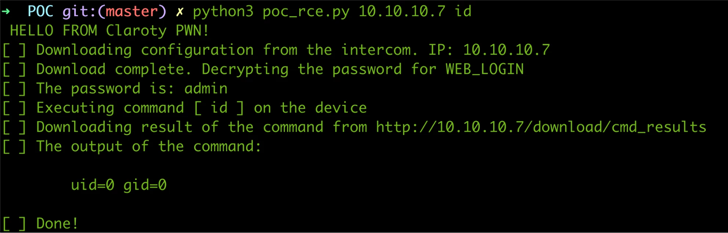

'Vera Mens' นักวิจัยด้านความปลอดภัยของ Claroty ได้เขียนในบทความทางเทคนิคระบุว่า "ช่องโหว่ที่พบ สามารถทำให้ผู้ไม่หวังดีสามารถสั่งรันโค้ดที่เป็นอันตรายจากระยะไกล เพื่อเปิดใช้งาน และควบคุมกล้อง, ไมโครโฟน, รวมถึงสามารถขโมยวิดีโอ และรูปภาพ หรือเข้าถึงข้อมูลบนเครือข่ายได้"

บนเว็บไซต์ของบริษัท Akuvox ระบุเกี่ยวกับผลิตภัณฑ์ E11 ว่า "SIP (Session Initiation Protocol) video doorphone ที่ออกแบบมาเป็นพิเศษสำหรับบ้านเดี่ยว, วิลล่า, และอพาร์ตเมนต์"

แต่ปัจจุบันรายการผลิตภัณฑ์นั้นได้ถูกลบออกจากหน้าเว็บไซต์แล้ว และแสดงข้อความผิดพลาดว่า "ไม่พบหน้าเว็บไซต์" ภาพรวมที่บันทึกโดย Google แสดงให้เห็นว่าหน้าเว็บนี้ถูกเผยแพร่ล่าสุดในวันที่ 12 มีนาคม 2023, 05:59:51 GMT ที่ผ่านมา

การโจมตีสามารถเกิดขึ้นได้จากการสั่งรันโค้ดที่เป็นอันตรายจากระยะไกล ทำให้สามารถเปิดใช้งานกล้อง และไมโครโฟนของอุปกรณ์ E11 จากระยะไกล ทำให้ผู้ไม่หวังดีสามารถเก็บรวบรวมข้อมูล และส่งไฟล์ที่ถูกบันทึกไว้ออกไปได้

ช่องโหว่ที่มีระดับความรุนแรงสูง มีดังนี้

- CVE-2023-0344 (CVSS score: 9.1) - Akuvox E11 ใช้เซิร์ฟเวอร์ dropbear SSH เวอร์ชันที่มีการกำหนดค่าด้วยตนเอง ซึ่งทำให้ผู้โจมตีสามารถใช้ตัวเลือกที่ไม่ปลอดภัยได้ (ซึ่งไม่มีในเวอร์ชันอย่างเป็นทางการของ dropbear SSH)

- CVE-2023-0345 (CVSS score: 9.8) - เซิร์ฟเวอร์ secure shell (SSH) ของ Akuvox E11 เปิดใช้งานเป็นค่าเริ่มต้น ทำให้ผู้โจมตีสามารถเข้าถึงอุปกรณ์ได้ด้วยสิทธิ์ root และผู้ใช้ไม่สามารถเปลี่ยนรหัสผ่านได้

- CVE-2023-0352 (CVSS score: 9.1) - หน้าเว็บสำหรับกู้คืนรหัสผ่านของ Akuvox E11 สามารถเข้าถึงได้โดยไม่ต้องผ่านการตรวจสอบสิทธิ์ และผู้โจมตีสามารถดาวน์โหลดไฟล์ Device key ได้ จากนั้นผู้โจมตีสามารถเข้าหน้าเว็บเพื่อรีเซ็ตรหัสผ่านกลับไปเป็นค่าเริ่มต้นได้

- CVE-2023-0354 (CVSS score: 9.1) - เว็บเซิร์ฟเวอร์ของ Akuvox E11 สามารถเข้าถึงได้โดยไม่ต้องมีการยืนยันตัวตนของผู้ใช้งาน ซึ่งอาจทำให้ผู้ไม่หวังดีสามารถเข้าถึงข้อมูลที่มีความสำคัญ รวมถึงการสร้าง และดาวน์โหลด packet capture โดยใช้ URL เริ่มต้นของระบบ

การค้นพบช่องโหว่เหล่านี้ ทำให้หน่วยงานด้านความปลอดภัยทางไซเบอร์ของสหรัฐ (CISA) ออกมาให้คำแนะนำเกี่ยวกับระบบควบคุมอุตสาหกรรม (ICS) เมื่อสัปดาห์ที่ผ่านมา

หากยังไม่มีการอัปเดตแพตซ์เพื่อแก้ไขช่องโหว่ แนะนำให้ผู้ใช้งานที่ใช้ Akuvox E11 ทำการตัดการเชื่อมต่อกับอินเทอร์เน็ตชั่วคราว จนกว่าจะได้รับการแก้ไขเพื่อลดความเสี่ยงในการโจมตีจากภายนอก

นอกจากนี้ยังแนะนำให้ทำการเปลี่ยนรหัสผ่านค่าเริ่มต้น เพื่อความปลอดภัยของ web interface และ"แยกกลุ่มอุปกรณ์ของ Akuvox ออกจากส่วนอื่นของเครื่อข่ายในองค์กร" เพื่อป้องกันการโจมตีแบบ Lateral movement

ก่อนหน้านี้ 'Wago' บริษัทผลิตชิ้นส่วนสำหรับเทคโนโลยีการเชื่อมต่อไฟฟ้า และชิ้นส่วนอิเล็กทรอนิกส์สำหรับเทคโนโลยีระบบอัตโนมัติ พึ่งออกแพตช์อัปเดตสำหรับตัวควบคุมโปรแกรมหลายรุ่น (PLCs) เพื่อแก้ไขช่องโหว่ทั้งหมด 4 ช่องโหว่ (CVE-2022-45137, CVE-2022-45138, CVE-2022-45139 และ CVE-2022-45140) ซึ่ง 2 ช่องโหว่ สามารถนำมาใช้เพื่อเข้าถึงระบบอย่างเต็มรูปแบบได้

ที่มา : thehackernews

You must be logged in to post a comment.